Erstellen eines benutzerdefinierten Profils in der automatischen Azure-Verwaltung für VMs

Achtung

Am 31. August 2024 werden sowohl die Automation-Updateverwaltung als auch der Log Analytics-Agent, den sie verwendet, eingestellt. Migrieren Sie vor diesem Datum zu Azure Update Manager. Die Anleitung für die Migration zu Azure Update Manager finden Sie hier. Jetzt migrieren

Azure Automanage für Virtual Machines enthält standardmäßige bewährte Methodenprofile, die nicht bearbeitet werden können. Wenn Sie jedoch mehr Flexibilität benötigen, können Sie die Gruppe von Diensten und Einstellungen auswählen, indem Sie ein benutzerdefiniertes Profil erstellen.

Automanage unterstützt das EIN- und AUSschalten von Diensten. Es unterstützt derzeit auch die Anpassung von Einstellungen bei Azure Backup und Microsoft Antimalware. Sie können auch einen vorhandenen Log Analytics-Arbeitsbereich angeben. Außerdem können Sie nur für Windows Computer die Überwachungsmodi für die Azure-Sicherheitsbaselines in der Gastkonfiguration ändern.

Mithilfe von Automanage können Sie die folgenden Ressourcen im benutzerdefinierten Profil markieren:

- Ressourcengruppe

- Automation-Konto

- Log Analytics-Arbeitsbereich

- Wiederherstellungstresor

Informationen zum Ändern dieser Einstellungen finden Sie in der ARM-Vorlage.

Erstellen eines benutzerdefinierten Profils im Azure-Portal

Anmelden bei Azure

Melden Sie sich beim Azure-Portal an.

Erstellen eines benutzerdefinierten Profils

Suchen Sie über die Suchleiste nach Automanage – Best Practices für Azure-VMs, und wählen Sie die Option aus.

Wählen Sie im Inhaltsverzeichnis Konfigurationsprofile aus.

Wählen Sie die Schaltfläche Erstellen aus, um Ihr benutzerdefiniertes Profil zu erstellen.

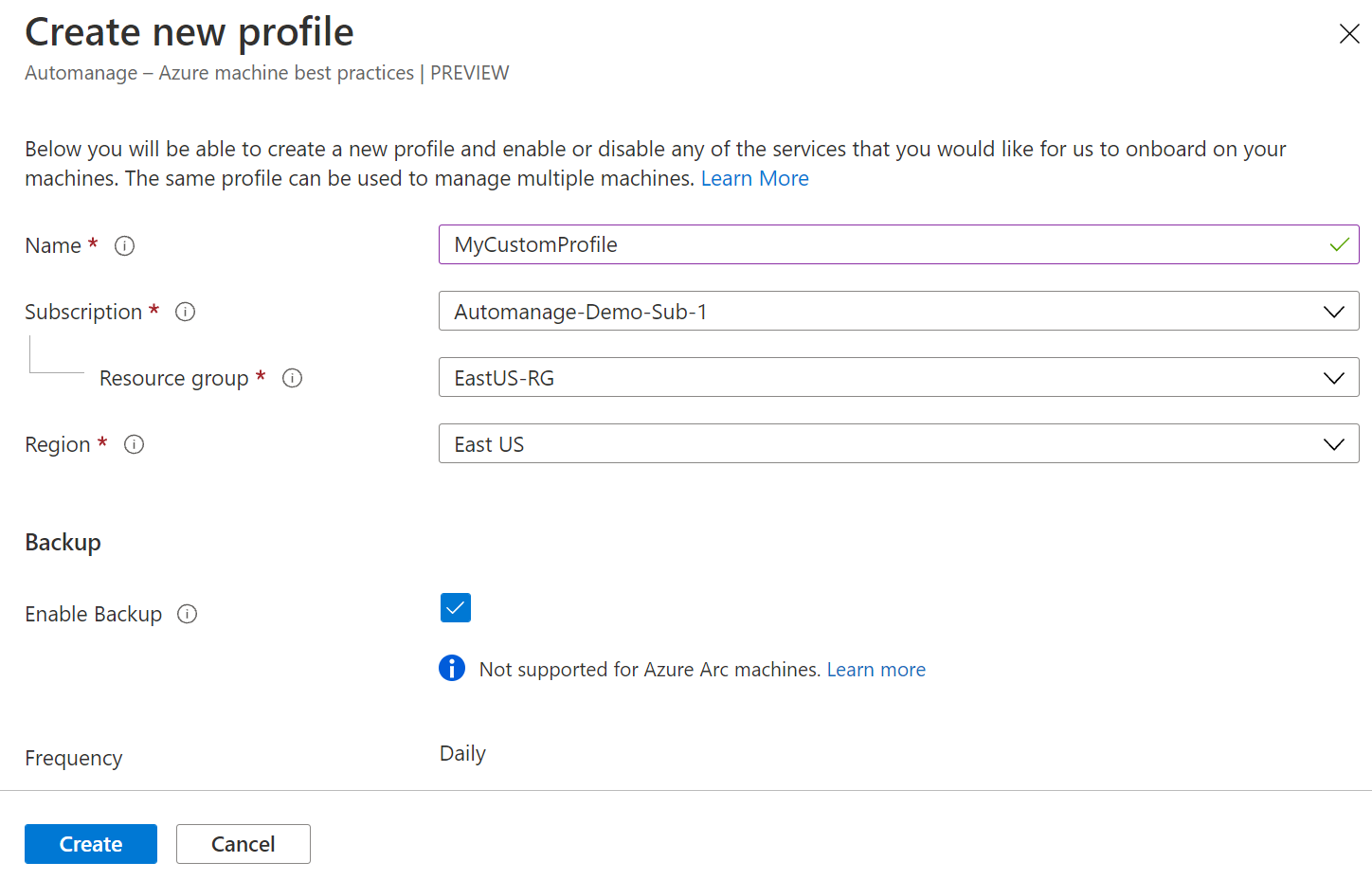

Geben Sie auf dem Blatt Neues Profil erstellen die Details ein:

- Profilname

- Subscription

- Ressourcengruppe

- Region

Passen Sie das Profil mit den gewünschten Diensten und Einstellungen an und wählen Sie Erstellen aus.

Erstellen eines benutzerdefinierten Profils mithilfe von Azure Resource Manager-Vorlagen

Mit der folgenden ARM-Vorlage wird ein benutzerdefiniertes Automanage-Profil erstellt. Details zur ARM-Vorlage und Schritte zur Bereitstellung finden Sie im Abschnitt zur ARM-Vorlagenbereitstellung.

Hinweis

Wenn Sie einen bestimmten Log Analytics-Arbeitsbereich verwenden möchten, geben Sie die ID des Arbeitsbereichs wie folgt an: „/subscriptions/subscriptionId/resourceGroups/resourceGroupName/providers/Microsoft.OperationalInsights/workspaces/workspaceName“.

{

"$schema": "http://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json",

"contentVersion": "1.0.0.0",

"parameters": {

"customProfileName": {

"type": "string"

},

"location": {

"type": "string"

},

"azureSecurityBaselineAssignmentType": {

"type": "string",

"allowedValues": [

"ApplyAndAutoCorrect",

"ApplyAndMonitor",

"Audit"

]

},

"logAnalyticsWorkspace": {

"type": "String"

},

"LogAnalyticsBehavior": {

"defaultValue": false,

"type": "Bool"

}

},

"resources": [

{

"type": "Microsoft.Automanage/configurationProfiles",

"apiVersion": "2022-05-04",

"name": "[parameters('customProfileName')]",

"location": "[parameters('location')]",

"properties": {

"configuration": {

"Antimalware/Enable": true,

"Antimalware/EnableRealTimeProtection": true,

"Antimalware/RunScheduledScan": true,

"Antimalware/ScanType": "Quick",

"Antimalware/ScanDay": "7",

"Antimalware/ScanTimeInMinutes": "120",

"AzureSecurityBaseline/Enable": true,

"AzureSecurityBaseline/AssignmentType": "[parameters('azureSecurityBaselineAssignmentType')]",

"Backup/Enable": true,

"Backup/PolicyName": "dailyBackupPolicy",

"Backup/TimeZone": "UTC",

"Backup/InstantRpRetentionRangeInDays": "2",

"Backup/SchedulePolicy/ScheduleRunFrequency": "Daily",

"Backup/SchedulePolicy/ScheduleRunTimes": [

"2017-01-26T00:00:00Z"

],

"Backup/SchedulePolicy/SchedulePolicyType": "SimpleSchedulePolicy",

"Backup/RetentionPolicy/RetentionPolicyType": "LongTermRetentionPolicy",

"Backup/RetentionPolicy/DailySchedule/RetentionTimes": [

"2017-01-26T00:00:00Z"

],

"Backup/RetentionPolicy/DailySchedule/RetentionDuration/Count": "180",

"Backup/RetentionPolicy/DailySchedule/RetentionDuration/DurationType": "Days",

"BootDiagnostics/Enable": true,

"ChangeTrackingAndInventory/Enable": true,

"DefenderForCloud/Enable": true,

"LogAnalytics/Enable": true,

"LogAnalytics/Reprovision": "[parameters('LogAnalyticsBehavior')]",

"LogAnalytics/Workspace": "[parameters('logAnalyticsWorkspace')]",

"LogAnalytics/UseAma": true,

"UpdateManagement/Enable": true,

"VMInsights/Enable": true,

"WindowsAdminCenter/Enable": true,

"Tags/ResourceGroup": {

"foo": "rg"

},

"Tags/AzureAutomation": {

"foo": "automationAccount"

},

"Tags/LogAnalyticsWorkspace": {

"foo": "workspace"

},

"Tags/RecoveryVault": {

"foo": "recoveryVault"

}

}

}

}

]

}

ARM-Vorlagenbereitstellung

Diese ARM-Vorlage erstellt ein benutzerdefiniertes Konfigurationsprofil, das Sie dem angegebenen Computer zuweisen können.

Der Wert customProfileName ist der Name des benutzerdefinierten Konfigurationsprofils, das Sie erstellen möchten.

Der Wert location ist die Region, in der Sie dieses benutzerdefinierte Konfigurationsprofil speichern möchten. Beachten Sie, dass Sie dieses Profil allen unterstützten Computern in einer beliebigen Region zuweisen können.

azureSecurityBaselineAssignmentType ist der Überwachungsmodus, den Sie für die Azure-Serversicherheitsbaseline auswählen können. Folgende Optionen sind verfügbar:

- ApplyAndAutoCorrect: Mit dieser Einstellung werden die Azure-Sicherheitsgrundwerte über die Gastkonfigurationserweiterung angewendet und wenn irgendeine Einstellung innerhalb der Grundwerte abweicht, wird die Einstellung automatisch korrigiert, damit sie konform bleibt.

- ApplyAndMonitor: Mit dieser Einstellung wird die Azure-Sicherheitsbaseline über die Gastkonfigurationserweiterung angewendet, wenn Sie dieses Profil zum ersten Mal den einzelnen Computern zuweisen. Nach der Anwendung überwacht der Gastkonfigurationsdienst die Serverbaseline und meldet jegliche Abweichungen vom gewünschten Zustand. Es erfolgt jedoch keine automatische Korrektur.

- Überprüfung: Hiermit werden die Azure-Sicherheitsgrundwerte mithilfe der Gastkonfigurationserweiterung installiert. Sie können erkennen, an welcher Stelle Ihr Computer nicht mit den Grundwerten konform ist, aber die Nichtkonformität wird nicht automatisch behoben.

Der Wert LogAnalytics/UseAma ist der Ort, an dem Sie angeben können, ob Azure Monitor Agent verwendet werden soll oder nicht.

Sie können auch einen vorhandenen Log Analytics-Arbeitsbereich angeben, indem Sie diese Einstellung zum Konfigurationsabschnitt der folgenden Eigenschaften hinzufügen:

- „LogAnalytics/Workspace“: „/subscriptions/subscriptionId/resourceGroups/resourceGroupName/providers/Microsoft.OperationalInsights/workspaces/workspaceName“

- „LogAnalytics/Reprovision“: false Geben Sie Ihren vorhandenen Arbeitsbereich in der Zeile

LogAnalytics/Workspacean. Legen Sie dieLogAnalytics/Reprovision-Einstellung auf „true“ fest, wenn dieser Log Analytics-Arbeitsbereich in allen Fällen verwendet werden soll. Jeder Computer mit diesem benutzerdefinierten Profil verwendet dann diesen Arbeitsbereich, auch wenn er bereits mit einem verbunden ist. Standardmäßig istLogAnalytics/Reprovisionauf „false“ festgelegt. Wenn Ihr Computer bereits mit einem Arbeitsbereich verbunden ist, wird dieser Arbeitsbereich weiterhin verwendet. Wenn der Computer mit keinem Arbeitsbereich verbunden ist, wird der inLogAnalytics\Workspaceangegebene Arbeitsbereich verwendet.

Außerdem können Sie wie unten gezeigt Tags zu Ressourcen hinzufügen, die im benutzerdefinierten Profil angegeben sind:

"Tags/ResourceGroup": {

"foo": "rg"

},

"Tags/ResourceGroup/Behavior": "Preserve",

"Tags/AzureAutomation": {

"foo": "automationAccount"

},

"Tags/AzureAutomation/Behavior": "Replace",

"Tags/LogAnalyticsWorkspace": {

"foo": "workspace"

},

"Tags/LogAnalyticsWorkspace/Behavior": "Replace",

"Tags/RecoveryVault": {

"foo": "recoveryVault"

},

"Tags/RecoveryVault/Behavior": "Preserve"

Tags/Behavior kann entweder auf „Preserve“ (Erhalten) oder „Replace“ (Ersetzen) eingestellt werden. Wenn die Ressource, die Sie taggen, bereits über denselben Tag-Schlüssel im Schlüssel/Wert-Paar verfügt, können Sie diesen Schlüssel durch den angegebenen Wert im Konfigurationsprofil mithilfe des Ersetzen-Verhaltens ersetzen. Standardmäßig ist das Verhalten auf Bewahren festgesetzt, d .h. der Tag-Schlüssel, der dieser Ressource bereits zugeordnet ist, bleibt erhalten und wird nicht mit dem im Konfigurationsprofil angegebenen Schlüssel/Wert-Paar überschrieben.

Führen Sie diese Schritte aus, um die ARM-Vorlage bereitzustellen:

- Speichern Sie diese ARM-Vorlage unter

azuredeploy.json. - Führen Sie diese ARM-Vorlagenbereitstellung mit

az deployment group create --resource-group myResourceGroup --template-file azuredeploy.jsonaus. - Geben Sie die Werte für customProfileName, location und azureSecurityBaselineAssignmentType an, wenn Sie dazu aufgefordert werden.

- Jetzt können Sie Ihre App bereitstellen.

Wie bei jeder ARM-Vorlage ist es möglich, die Parameter in einer separaten azuredeploy.parameters.json-Datei zu berücksichtigen und diese bei der Bereitstellung als Argument zu verwenden.

Nächste Schritte

Die am häufigsten gestellten Fragen werden in unserem FAQ-Abschnitt (Häufig gestellte Fragen) beantwortet.