Integrieren von Forescout in Microsoft Defender für loT

Hinweis

Microsoft Defender for IoT wurde offiziell als CyberX bezeichnet. Verweise auf CyberX beziehen sich auf Defender for IoT.

In diesem Artikel erfahren Sie, wie Sie Forescout in Microsoft Defender for IoT integrieren.

Microsoft Defender for loT bietet eine ICS- und loT-Cybersicherheitsplattform. Defender for loT ist die einzige Plattform mit ICS-fähiger Bedrohungsanalyse und maschinellem Lernen. Defender für IoT bietet Folgendes:

Unmittelbare Erkenntnisse zu ICS und der Gerätelandschaft mit einer umfangreichen Palette von Details zu Attributen.

ICS-fähige Deep Embedded-Kenntnisse zu OT-Protokollen, Geräten, Anwendungen und deren Verhalten

Unmittelbare Erkenntnisse zu Sicherheitsrisiken und bekannten Zero-Day-Bedrohungen.

Automatisierte ICS-Bedrohungsmodellierungstechnologie, mit der die wahrscheinlichsten Pfade von gezielten ICS-Angriffen über proprietäre Analysen vorhergesagt werden können

Mit der Forescout-Integration können Sie die Zeit verringern, die für Industrieorganisationen und kritische Infrastrukturorganisationen erforderlich ist, um Cyberbedrohungen zu erkennen, zu untersuchen und darauf zu reagieren.

Verwenden Sie OT-Geräteinformationen von Microsoft Defender für IoT, um den Sicherheitszeitraum durch Auslösen von Forescout-Richtlinienaktionen zu schließen. Beispielsweise können Sie automatisch eine Warn-E-Mail an SOC-Administratoren senden, wenn bestimmte Protokolle erkannt werden oder wenn sich Firmwaredetails ändern.

Korrelieren Sie Defender für IoT-Informationen mit anderen Forescout eyeExtended-Modulen, die Überwachung, Incident Management und Gerätesteuerung kontrollieren.

Die Defender for loT-Integration in die Forescout-Plattform stellt eine zentralisierte Sichtbarkeit, Überwachung und Steuerung für die loT- und OT-Landschaft bereit. Diese überbrückten Plattformen ermöglichen eine automatisierte Gerätesichtbarkeit und -verwaltung für ICS-Geräte und isolierte Workflows. Die Integration bietet SOC-Analytikern mehrstufige Einblicke in OT-Protokolle, die in Industrieumgebungen bereitgestellt werden. Informationen wie Firmware, Gerätetypen, Betriebssysteme und Risikoanalysebewertungen werden auf der Grundlage von proprietären Microsoft Defender for loT-Technologien verfügbar.

In diesem Artikel werden folgende Vorgehensweisen behandelt:

- Erstellen von einem Zugriffstoken

- Konfigurieren von der Forescout-Plattform

- Überprüfen der Kommunikation

- Anzeigen von den Geräteattributen in Forescout

- Erstellen von Microsoft Defender für IoT-Richtlinien in Forescout

Voraussetzungen

Bevor Sie beginnen, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllen:

Microsoft Defender für IoT, Version 2.4 oder höher

Forescout, Version 8.0 oder höher

Eine Lizenz für das Forescout eyeExtended-Modul für die Microsoft Defender für IoT-Plattform.

Zugriff auf einen Defender for IoT OT-Sensor als Admin-Benutzer. Weitere Informationen finden Sie unter Lokale Benutzer und Rollen für die OT-Überwachung mit Defender for IoT.

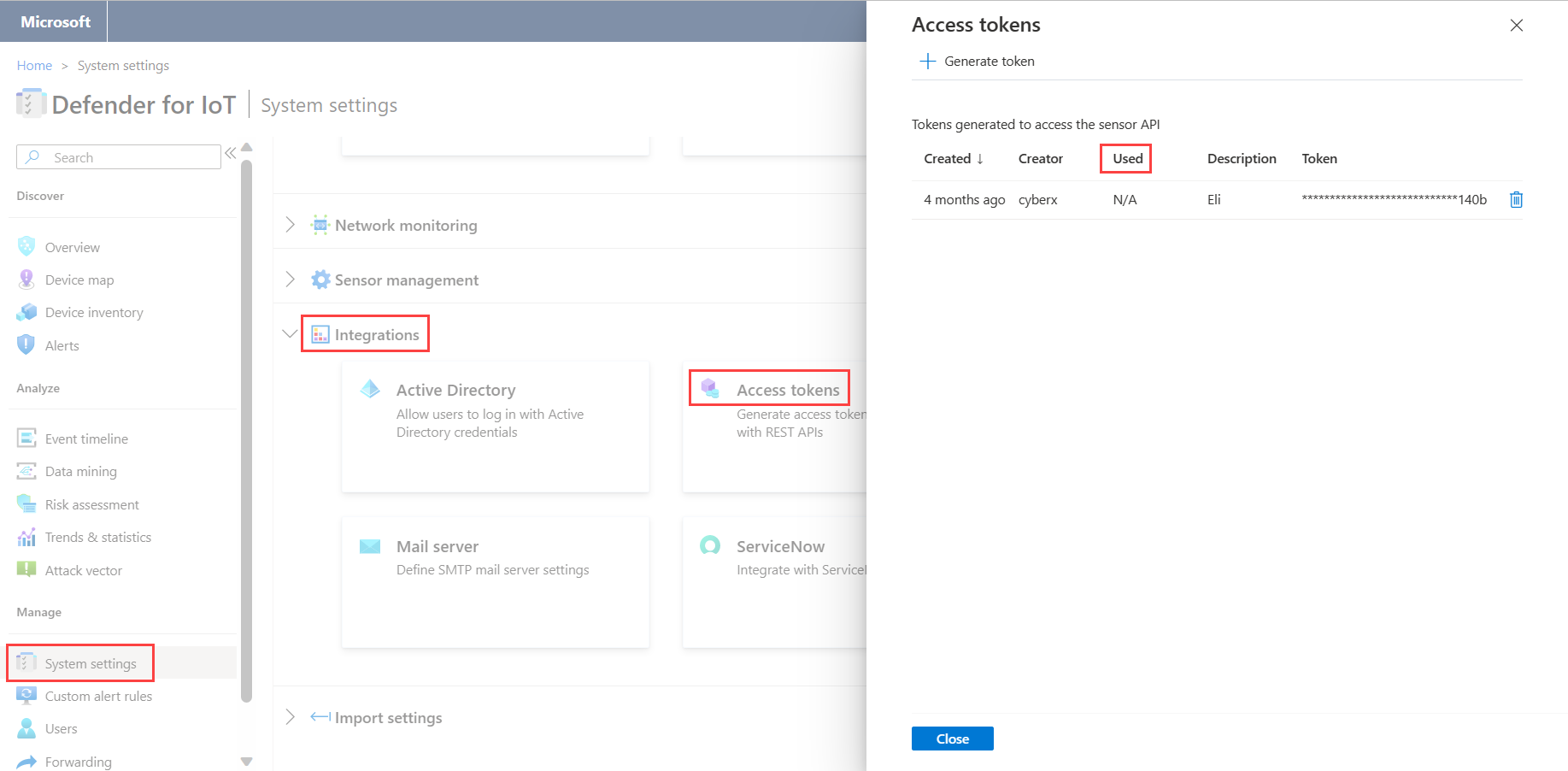

Erstellen von einem Zugriffstoken

Zugriffstoken ermöglichen externen Systemen den Zugriff auf die von Defender für loT entdeckten Daten. Zugriffstoken ermöglichen es, dass Daten für externe REST-APIs und über SSL-Verbindungen verwendet werden können. Sie können Zugriffstoken für den Zugriff auf die REST-API von Microsoft Defender für IoT generieren.

Um die Kommunikation von Defender für loT zu Forescout zu gewährleisten, müssen Sie ein Zugriffstoken in Defender für loT erstellen.

Erstellen von einem Zugriffstoken:

Melden Sie sich bei dem Defender für loT-Sensor an, der von Forescout abgefragt werden wird.

Wählen Sie Systemeinstellungen>Integrationen>Zugriffstoken aus.

Wählen Sie Generate token (Token generieren) aus.

Fügen Sie im Feld Beschreibung eine kurze Beschreibung zum Zweck des Zugriffstokens hinzu. Beispiel: „Integration in Python-Skript“.

Wählen Sie Generieren aus. Der Token wird dann im Dialogfeld angezeigt.

Hinweis

Bewahren Sie den Token an einem sicheren Ort auf. Sie benötigen ihn, wenn Sie die Forescout-Plattform konfigurieren.

Wählen Sie Fertig stellen aus.

Konfigurieren Sie die Forescout-Plattform

Sie können nun die Forescout-Plattform für die Kommunikation mit einem Defender für loT-Sensor konfigurieren.

Konfigurieren von der Forescout-Plattform:

Suchen Sie auf der Forescout-Plattform nach dem Forescout eyeExtend-Modul für CyberX, und installieren Sie es.

Melden Sie sich an der CounterACT-Konsole an.

Wählen Sie Optionen im Menü Extrasaus.

Navigieren Sie zu Module>CyberX Plattform.

Geben Sie in das Feld Server-Adresse die IP-Adresse des Defender für loT-Sensors ein, der von der Forescout-Appliance abgefragt werden soll.

Geben Sie in das Feld "Access Token" den zuvor generierten Access Token ein.

Wählen Sie Übernehmen.

Ändern von Sensoren in Forescout

Um die Forescout-Plattform mit einem anderen Sensor kommunizieren zu lassen, muss die Konfiguration in Forescout geändert werden.

Um Sensoren in Forescout zu ändern:

Erstellen Sie ein neues Zugriffstoken im relevanten Defender für IoT-Sensor.

Navigieren Sie zu Forescout Module>CyberX Platform.

Löschen Sie die in beiden Feldern angezeigten Informationen.

Melden Sie sich am neuen Defender für loT-Sensor an und generieren Sie einen neuen Zugriffstoken.

Geben Sie in das Feld "Serveradresse" die neue IP-Adresse des Defender für loT-Sensoren ein, der von der Forescout-Appliance abgefragt werden soll.

Geben Sie in das Feld Access Token den neuen Zugriffstoken ein.

Wählen Sie Übernehmen.

Überprüfen der Kommunikation

Nachdem die Verbindung konfiguriert wurde, müssen Sie bestätigen, dass die beiden Plattformen miteinander kommunizieren.

Um zu bestätigen, dass die beiden Plattformen miteinander kommunizieren:

Melden Sie sich am Defender für loT Sensor an.

Navigieren Sie zu Systemeinstellungen>Zugriffstoken.

Das Feld „Benutzt“ warnt Sie, wenn die Verbindung zwischen dem Sensor und der Forescout-Appliance nicht funktioniert. Wenn – angezeigt wird, funktioniert die Verbindung nicht. Wenn Benutzt angezeigt wird, wird das letzte Mal angezeigt, als ein externer Anruf mit diesem Token empfangen wurde.

Anzeigen von Geräteattributen in Forescout

Durch die Integration von Defender for loT in Forescout: können Sie verschiedene Geräteattribute, die von Defender for loT erkannt wurden, in der Forescout-Anwendung anzeigen.

Um die Attribute eines Geräts anzuzeigen:

Melden Sie sich bei der Forescout-Plattform an, und navigieren Sie dann zum Ressourceninventar.

Wählen Sie CyberX Platform aus.

Klicken Sie im Abschnitt Gerätebestandshosts mit der rechten Maustaste auf ein Gerät, um weitere Details anzuzeigen. Das Dialogfeld „Hostdetails“ wird mit zusätzlichen Informationen geöffnet.

In der folgenden Tabelle sind alle Attribute aufgeführt, die in der Forescout-Anwendung sichtbar sind:

| attribute | BESCHREIBUNG |

|---|---|

| Autorisiert von Microsoft Defender für IoT | Ein Gerät wurde während des Netzwerklernzeitraums in Ihrem Netzwerk von Defender für IoT erkannt. |

| Firmware | Die Firmwaredetails des Geräts. Beispielsweise Modell und Versionsdetails. |

| Name | Der Name des Geräts. |

| Betriebssystem | Das Betriebssystem des Geräts. |

| Typ | Der Typ des Geräts. Beispielsweise eine SPS-, Historian- oder Engineering-Station. |

| Hersteller | Der Hersteller des Geräts. Beispielsweise Rockwell Automation. |

| Risikostufe | Die von Defender für IoT berechnete Risikostufe. |

| Protokolle | Die Protokolle, die im vom Gerät generierten Datenverkehr erkannt wurden |

Erstellen von Microsoft Defender für IoT-Richtlinien in Forescout

Forescout-Richtlinien können verwendet werden, um die Steuerung und Verwaltung von Geräten zu automatisieren, die von Defender für IoT erkannt werden. Beispiel:

Automatische E-Mail an die SOC-Administratoren, wenn bestimmte Firmwareversionen erkannt werden.

Hinzufügen bestimmter Defender für IoT-Geräte zu einer Forescout-Gruppe zur weiteren Behandlung von Incident- und Sicherheitsworkflows, z. B. mit anderen SIEM-Integrationen.

Sie können benutzerdefinierte Richtlinien in Forescout erstellen, indem Sie Defender für loT bedingte Eigenschaften verwenden.

Um auf die Eigenschaften von Defender für loT zuzugreifen:

Navigieren Sie zu Richtlinienbedingungen>Eigenschaftenstruktur.

Erweitern Sie den Ordner CyberX Platform in der Eigenschaftenstruktur. Die folgenden Defender for IoT-Eigenschaften sind verfügbar:

- Protokolle

- Risikostufe

- Autorisiert von CyberX

- type

- Firmware

- Name

- Betriebssystem

- Hersteller