Erhöhen der Zugriffsrechte zum Verwalten aller Azure-Abonnements und Verwaltungsgruppen

Als globaler Administrator in Microsoft Entra ID haben Sie möglicherweise keinen Zugriff auf alle Abonnements und Verwaltungsgruppen in Ihrem Mandanten. In diesem Artikel erfahren Sie, wie Sie Ihren Zugriff auf alle Abonnements und Verwaltungsgruppen erhöhen.

Hinweis

Informationen zum Anzeigen oder Löschen personenbezogener Daten finden Sie in den Allgemeinen Anträgen betroffener Personen zu der DSGVO, Azure-Anträge betroffener Personen zu der DSGVO oder Windows-Anträge betroffener Personen zu der DSGVO, je nach Ihrem jeweiligen Bereich und Ihren Anforderungen. Weitere Informationen zur DSGVO finden Sie im Abschnitt zur DSGVO im Microsoft Trust Center und im Abschnitt zur DSGVO im Service Trust Portal.

In welchen Fällen müssen Sie Ihren Zugriff erhöhen?

Wenn Sie globaler Administrator sind, müssen Sie unter Umständen folgende Aktionen ausführen:

- Wiedererlangen des Zugriffs auf ein Azure-Abonnement oder eine Verwaltungsgruppe, wenn ein Benutzer keinen Zugriff mehr hat

- Gewähren von Zugriff auf ein Azure-Abonnement oder eine Azure-Verwaltungsgruppe für einen anderen Benutzer oder sich selbst

- Anzeigen aller Azure-Abonnements oder Verwaltungsgruppen in einer Organisation

- Zulassen des Zugriffs auf alle Azure-Abonnements oder Verwaltungsgruppen für eine Automation-App (etwa eine App für die Rechnungsstellung oder Überwachung)

Wie erhöhe ich den Zugriff?

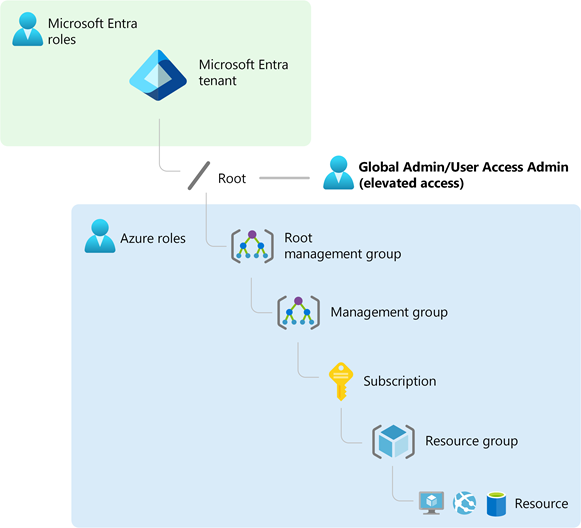

Microsoft Entra ID und Azure-Ressourcen werden unabhängig voneinander geschützt. Das heißt, Microsoft Entra-Rollenzuweisungen gewähren keinen Zugriff auf Azure-Ressourcen, und Azure-Rollenzuweisungen gewähren keinen Zugriff auf Microsoft Entra-ID. Wenn Sie jedoch globaler Administrator in Microsoft Entra ID sind, können Sie sich selbst Zugriff auf alle Azure-Abonnements und -Verwaltungsgruppen in Ihrem Mandanten zuweisen. Verwenden Sie diese Funktion, wenn Sie keinen Zugriff auf Azure-Abonnementressourcen wie virtuelle Computer oder Speicherkonten haben und Ihre globalen Administratorrechte verwenden möchten, um Zugriff auf diese Ressourcen zu erhalten.

Wenn Sie Ihre Zugriffsrechte erhöhen, wird Ihnen die Rolle Benutzerzugriffsadministrator in Azure für den Stammbereich (/) zugewiesen. Auf diese Weise können Sie alle Ressourcen anzeigen und den Zugriff in jedem Abonnement oder jeder Verwaltungsgruppe im Mandanten zuweisen. Die Rollenzuweisung „Benutzerzugriffsadministrator“ kann mit Azure PowerShell, der Azure-Befehlszeilenschnittstelle oder der REST-API entfernt werden.

Sie sollten dieses erhöhte Zugriffsrecht entfernen, sobald Sie die Änderungen vorgenommen haben, die im Stammbereich erforderlich sind.

Führen Sie die Schritten auf Stammverzeichnis-Ebene aus.

Schritt 1: Erhöhen der Zugriffsrechte für einen Globalen Admin

Führen Sie diese Schritte aus, um die Zugriffsrechte für einen globalen Administrator mit dem Azure-Portal zu erhöhen.

Melden Sie sich als globaler Administrator am Azure-Portal an.

Wenn Sie Microsoft Entra Privileged Identity Management verwenden, aktivieren Sie Ihre Rollenzuweisung „Globaler Admin“.

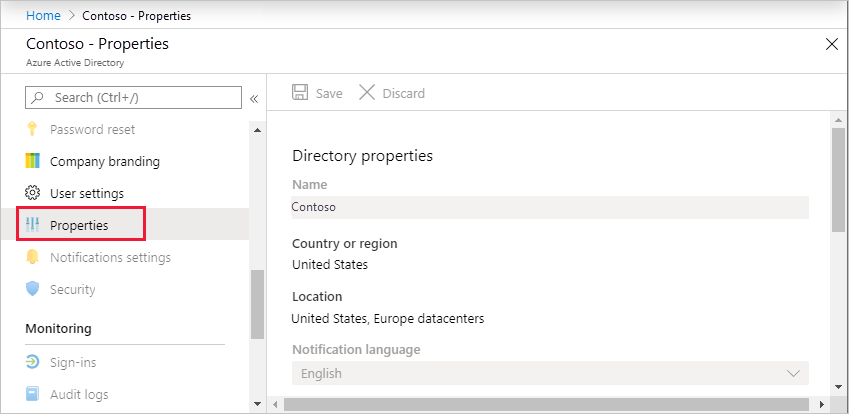

Navigieren Sie zu Microsoft Entra ID>Verwalten>Eigenschaften.

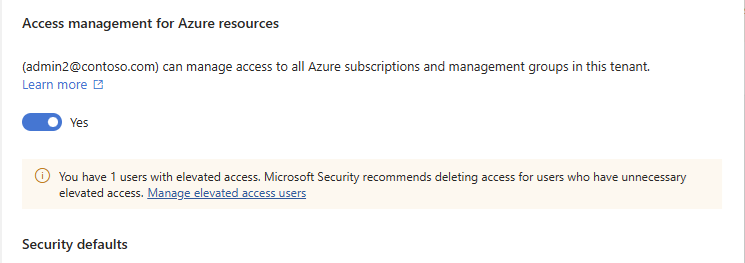

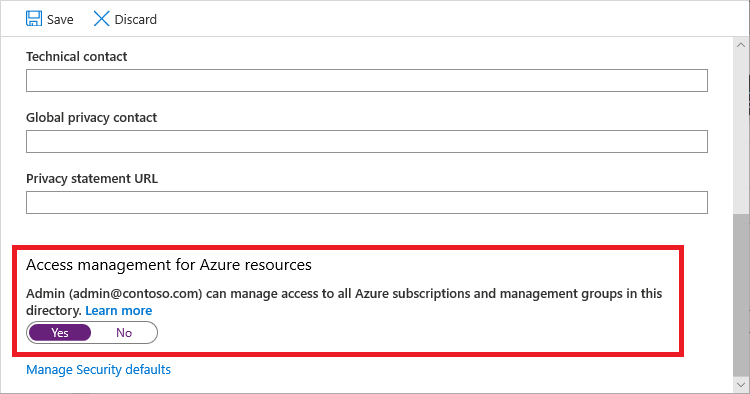

Wählen Sie unter Zugriffsverwaltung für Azure-Ressourcen die Option Ja.

Wenn Sie Ja auswählen, wird Ihnen in Azure RBAC im Stammbereich (/) die Rolle „Benutzerzugriffsadministrator“ zugewiesen. Dadurch erhalten Sie die Berechtigung, Rollen in allen Azure-Abonnements und -Verwaltungsgruppen zuzuweisen, die diesem Microsoft Entra-Mandanten zugeordnet sind. Diese Option ist nur für Benutzer*innen verfügbar, denen in Microsoft Entra ID die globale Administratorrolle zugewiesen wurde.

Wenn Sie Nein festlegen, wird die Rolle „Benutzerzugriffsadministrator“ in Azure RBAC aus Ihrem Benutzerkonto entfernt. Sie können dann keine Rollen mehr in allen Azure-Abonnements und -Verwaltungsgruppen zuweisen, die diesem Microsoft Entra-Mandanten zugeordnet sind. Sie können nur die Azure-Abonnements und Verwaltungsgruppen anzeigen und verwalten, für die Ihnen der Zugriff gewährt wurde.

Hinweis

Wenn Sie Privileged Identity Management verwenden, ändert die Deaktivierung Ihrer Rollenzuweisung den Umschalter Zugriffsverwaltung für Azure-Ressourcen nicht in Nein. Um den Zugriff mit den geringsten Rechten zu gewähren, empfehlen wir Ihnen das Festlegen dieses Umschalters auf Nein, bevor Sie Ihre Rollenzuweisung deaktivieren.

Wählen Sie Speichern aus, um Ihre Einstellung zu speichern.

Diese Einstellung ist keine globale Eigenschaft und gilt nur für den aktuell angemeldeten Benutzer. Sie können den Zugriff nicht für alle Mitglieder der globalen Administratorrolle erhöhen.

Melden Sie sich ab und wieder an, um den Zugriff zu aktualisieren.

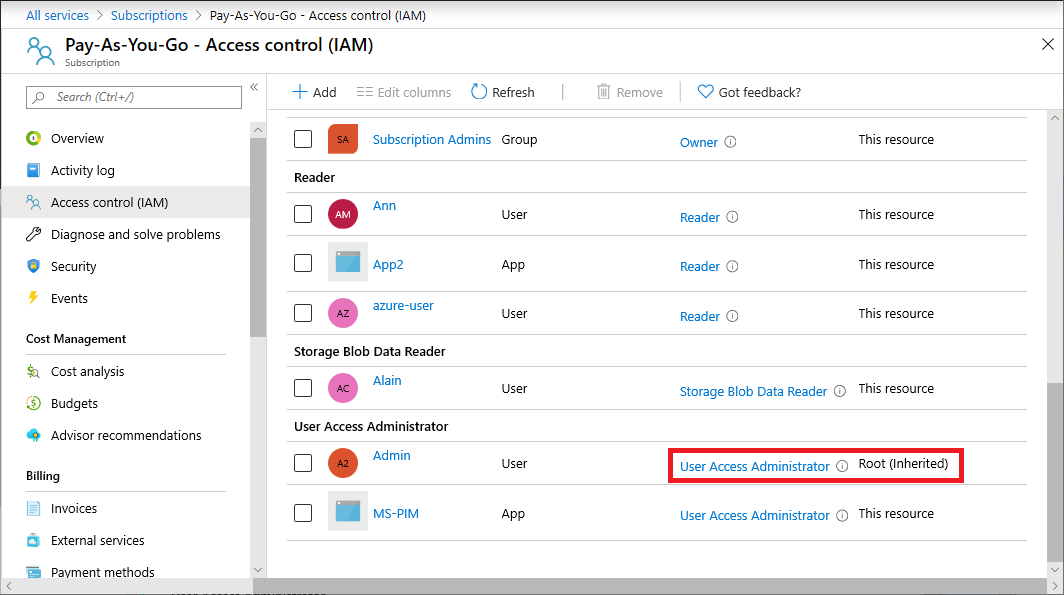

Sie sollten jetzt auf alle Azure-Abonnements und -Verwaltungsgruppen in Ihrem Mandanten zugreifen können. Wenn Sie die Seite „Zugriffssteuerung (IAM)“ anzeigen, werden Sie feststellen, dass Ihnen die Rolle „Benutzerzugriffsadministrator“ im Stammbereich zugewiesen wurde.

Führen Sie die erforderlichen Änderungen für erhöhte Zugriffsrechte durch.

Weitere Informationen zum Zuweisen von Rollen finden Sie unter Zuweisen von Azure-Rollen mit dem Azure-Portal. Wenn Sie Privileged Identity Management verwenden, lesen Sie Ermitteln von Azure-Ressourcen zur Verwaltung oder Zuweisen von Azure-Ressourcenrollen.

Führen Sie die Schritte im folgenden Abschnitt aus, um die erhöhten Zugriffsrechte zu entfernen.

Schritt 2: Entfernen von erhöhten Zugriffsrechte

Führen Sie die folgenden Schritte aus, um die Zuweisung der Rolle „Benutzerzugriffsadministrator“ im Stammbereich (/) zu entfernen.

Melden Sie sich als derselbe Benutzer an, mit dem der Zugriff erhöht wurde.

Navigieren Sie zu Microsoft Entra ID>Verwalten>Eigenschaften.

Ändern Sie die Option Zugriffsverwaltung für Azure-Ressourcen wieder in Nein. Da es sich um eine benutzerspezifische Einstellung handelt, müssen Sie als der Benutzer angemeldet sein, der den Zugriff erhöht hat.

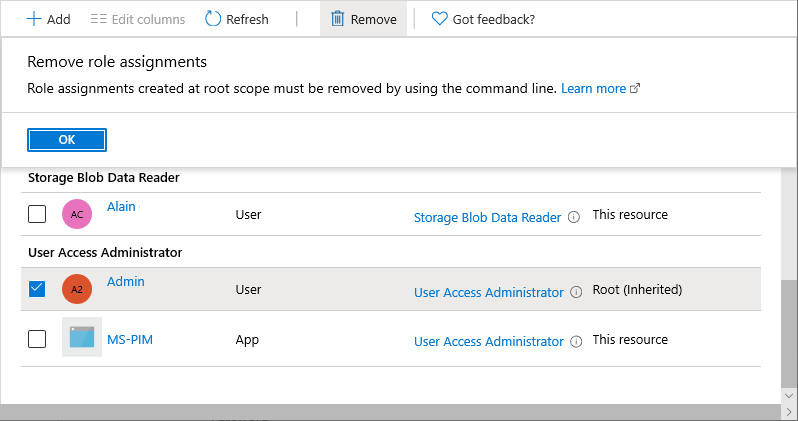

Wenn Sie versuchen, die Rollenzuweisung „Benutzerzugriffsadministrator“ auf der Seite „Zugriffssteuerung (IAM)“ zu entfernen, wird die folgende Meldung angezeigt. Um die Rollenzuweisung zu entfernen, müssen Sie den Umschalter wieder auf Nein festlegen oder Azure PowerShell, die Azure-Befehlszeilenschnittstelle oder die REST-API verwenden.

Melden Sie sich als „Globaler Administrator“ ab.

Wenn Sie Privileged Identity Management verwenden, aktivieren Sie Ihre Rollenzuweisung „Globaler Administrator“.

Hinweis

Wenn Sie Privileged Identity Management verwenden, ändert die Deaktivierung Ihrer Rollenzuweisung den Umschalter Zugriffsverwaltung für Azure-Ressourcen nicht in Nein. Um den Zugriff mit den geringsten Rechten zu gewähren, empfehlen wir Ihnen das Festlegen dieses Umschalters auf Nein, bevor Sie Ihre Rollenzuweisung deaktivieren.

Anzeigen von Benutzern mit erhöhten Zugriffsrechten

Wenn Sie Benutzer mit erhöhten Zugriffsrechten haben, werden Banner an mehreren Stellen des Azure-Portals angezeigt. In diesem Abschnitt wird beschrieben, wie Sie ermitteln können, ob Sie Benutzer mit erhöhten Zugriffsrechten in Ihrem Mandanten haben. Diese Funktion wird in Phasen bereitgestellt und ist daher möglicherweise noch nicht in Ihrem Mandanten verfügbar.

Option 1:

Navigieren Sie im Azure-Portal zu Microsoft Entra ID>Verwalten>Eigenschaften.

Sehen Sie sich unter Zugriffsverwaltung für Azure-Ressourcen das folgenden Banner an.

You have X users with elevated access. Microsoft Security recommends deleting access for users who have unnecessary elevated access. Manage elevated access usersWählen Sie den Link Benutzer mit erhöhten Zugriffsrechten verwalten aus, um eine Liste der Benutzer mit erhöhten Zugriffsrechten anzuzeigen.

Option 2:

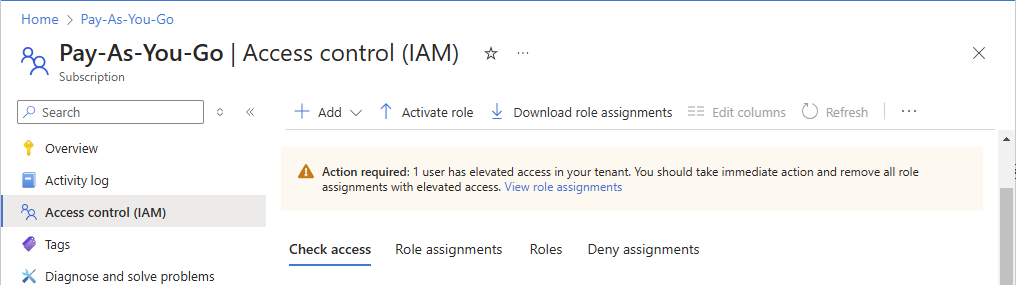

Navigieren Sie im Azure-Portal zu einem Abonnement.

Wählen Sie Zugriffssteuerung (IAM) aus.

Sehen Sie sich oben auf der Seite das folgende Banner an.

Action required: X users have elevated access in your tenant. You should take immediate action and remove all role assignments with elevated access. View role assignmentsWählen Sie den Link Rollenzuweisungen anzeigen aus, um eine Liste der Benutzer mit erhöhten Zugriffsrechten anzuzeigen.

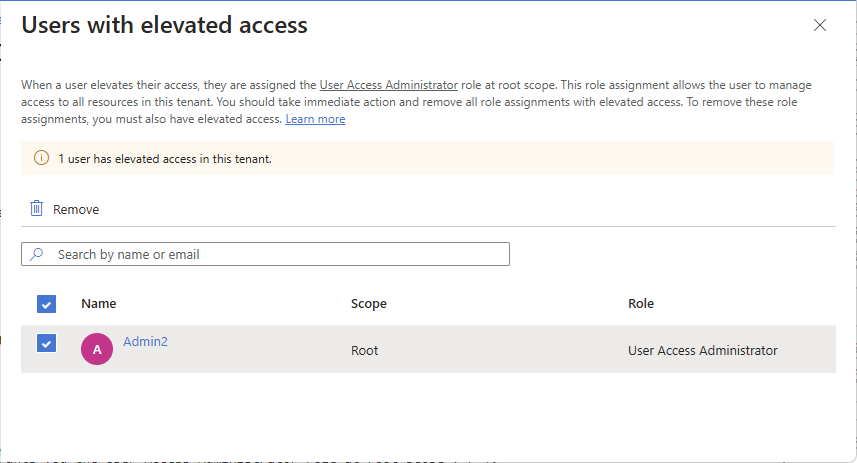

Entfernen von erhöhten Zugriffsrechten für Benutzer

Wenn Sie Benutzer mit erhöhten Zugriffsrechten haben, sollten Sie sofortige Maßnahmen ergreifen und diesen Zugriff entfernen. Um diese Rollenzuweisungen zu entfernen, müssen Sie auch über erhöhte Zugriffsrechte verfügen. In diesem Abschnitt wird beschrieben, wie Sie erhöhte Zugriffsrechte für Benutzer in Ihrem Mandanten mithilfe des Azure-Portals entfernen. Diese Funktion wird in Phasen bereitgestellt und ist daher möglicherweise noch nicht in Ihrem Mandanten verfügbar.

Melden Sie sich als globaler Administrator am Azure-Portal an.

Navigieren Sie zu Microsoft Entra ID>Verwalten>Eigenschaften.

Legen Sie unter Zugriffsverwaltung für Azure-Ressourcen die Umschaltfläche auf Ja fest, wie weiter oben in Schritt 1: Erhöhen der Zugriffsrechte für einen globalen Administrator beschrieben.

Wählen Sie den Link Benutzer mit erhöhten Zugriffsrechten verwalten aus.

Der Bereich Benutzer mit erhöhten Zugriffsrechten wird mit einer Liste von Benutzern mit erhöhten Zugriffsrechten in Ihrem Mandanten angezeigt.

Um erhöhte Zugriffsrechte für Benutzer zu entfernen, aktivieren Sie das Kontrollkästchen neben dem Benutzer, und wählen Sie Entfernen aus.

Anzeigen von Protokolleinträgen für den erhöhten Zugriff in den Verzeichnisaktivitätsprotokollen

Wenn das Zugriffsrecht erhöht wird, wird den Protokollen ein Eintrag hinzugefügt. Als Globaler Admin in Microsoft Entra ID sollten Sie überprüfen, ob das Zugriffsrecht erhöht wurde und wer diesen Vorgang ausgeführt hat. Protokolleinträge zu erhöhten Zugriffsrechten werden nicht in den Standardaktivitätsprotokollen, sondern in den Aktivitätsprotokollen des Verzeichnisses angezeigt. In diesem Abschnitt werden verschiedene Möglichkeiten beschrieben, wie Sie die Protokolleinträge zu erhöhten Zugriffsrechten anzeigen können.

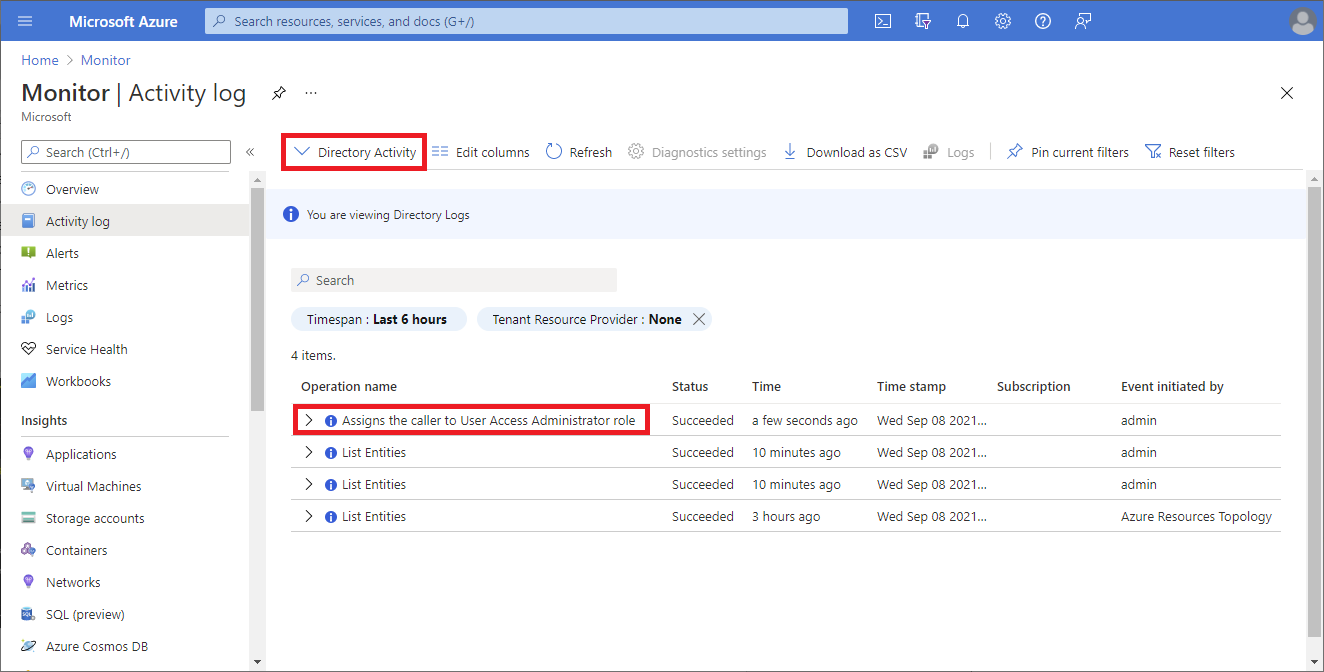

Anzeigen von Protokolleinträgen zu erhöhten Zugriffsrechten im Azure-Portal

Melden Sie sich als globaler Administrator am Azure-Portal an.

Navigieren Sie zu Monitor>Aktivitätsprotokoll.

Ändern Sie die Liste Aktivität zu Verzeichnisaktivität.

Suchen Sie nach dem folgenden Vorgang, der auf eine Aktion zum Erhöhen von Zugriffsrechten hinweist.

Assigns the caller to User Access Administrator role

Anzeigen von Protokolleinträgen zu erhöhten Zugriffsrechten mithilfe der Azure CLI

Verwenden Sie den Befehl az login, um sich als globaler Administrator anzumelden.

Verwenden Sie den Befehl az rest, um folgenden Aufruf auszuführen. Dabei müssen Sie nach einem Datum filtern – wie im Beispielzeitstempel gezeigt – und einen Dateinamen angeben, unter dem die Protokolle gespeichert werden sollen.

urlruft eine API auf, mit der die Protokolle in Microsoft.Insights abgerufen werden. Die Ausgabe wird in Ihrer Datei gespeichert.az rest --url "https://management.azure.com/providers/Microsoft.Insights/eventtypes/management/values?api-version=2015-04-01&$filter=eventTimestamp ge '2021-09-10T20:00:00Z'" > output.txtSuchen Sie in der Ausgabedatei nach

elevateAccess.Das Protokoll ähnelt der folgenden Ausgabe, in der Sie ablesen können, wann und durch wen die Aktion ausgeführt wurde.

"submissionTimestamp": "2021-08-27T15:42:00.1527942Z", "subscriptionId": "", "tenantId": "33333333-3333-3333-3333-333333333333" }, { "authorization": { "action": "Microsoft.Authorization/elevateAccess/action", "scope": "/providers/Microsoft.Authorization" }, "caller": "user@example.com", "category": { "localizedValue": "Administrative", "value": "Administrative" },

Delegieren des Zugriffs an eine Gruppe zum Anzeigen von Protokolleinträgen zu erhöhten Zugriffsrechten mithilfe der Azure CLI

Wenn Sie die Protokolleinträge zu erhöhten Zugriffsrechten regelmäßig abrufen möchten, können Sie den Zugriff an eine Gruppe delegieren und dann die Azure CLI verwenden.

Navigieren Sie zu Microsoft Entra ID>Gruppen.

Erstellen Sie eine neue Sicherheitsgruppe, und notieren Sie sich die Gruppenobjekt-ID.

Verwenden Sie den Befehl az login, um sich als globaler Administrator anzumelden.

Verwenden Sie den Befehl az role assignment create, um der Gruppe die Rolle Leser zuzuweisen. Diese kann nur Protokolle auf Mandantenebene lesen, die sich unter

Microsoft/Insightsbefinden.az role assignment create --assignee "{groupId}" --role "Reader" --scope "/providers/Microsoft.Insights"Fügen Sie einen Benutzer hinzu, der Protokolle für die zuvor erstellte Gruppe liest.

Ein Mitglied der Gruppe kann jetzt regelmäßig den Befehl az rest ausführen, um Protokolleinträge zu erhöhten Zugriffsrechten anzuzeigen.

az rest --url "https://management.azure.com/providers/Microsoft.Insights/eventtypes/management/values?api-version=2015-04-01&$filter=eventTimestamp ge '2021-09-10T20:00:00Z'" > output.txt