Erstellen von Abfragen oder Erkennungsregeln mit Watchlists in Microsoft Sentinel

Fragen Sie Daten einer Tabelle anhand von Daten aus einer Watchlist ab, indem Sie die Watchlist als Tabelle für Verknüpfungs- und Suchvorgänge verwenden. Wenn Sie eine Watchlist erstellen, definieren Sie den SearchKey. Der Suchschlüssel ist der Name einer Spalte in Ihrer Watchlist, die Sie als Verknüpfung (Join) mit anderen Daten oder als häufiges Suchobjekt verwenden möchten.

Um eine optimale Abfrageleistung zu erzielen, verwenden Sie SearchKey in Ihren Abfragen als Schlüssel für Joins.

Wichtig

Microsoft Sentinel ist in der Unified Security Operations Platform von Microsoft im Microsoft Defender-Portal allgemein verfügbar. Für die Vorschau ist Microsoft Sentinel im Defender-Portal ohne Microsoft Defender XDR oder eine E5-Lizenz verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Erstellen von Abfragen mit Watchlists

Um eine Watchlist in einer Suchabfrage zu verwenden, schreiben Sie eine Kusto-Abfrage, die die _GetWatchlist('watchlist-name')-Funktion und SearchKey als Schlüssel für Ihren Join verwendet.

Wählen Sie für Microsoft Sentinel im Azure-Portal unter Konfiguration die Option Watchlist aus.

Wählen Sie für Microsoft Sentinel im Defender-PortalMicrosoft Sentinel >Konfigurationsanalyse>Watchlist aus.Wählen Sie die Watchlist aus, die Sie verwenden möchten.

Wählen Sie In Protokollen anzeigen aus.

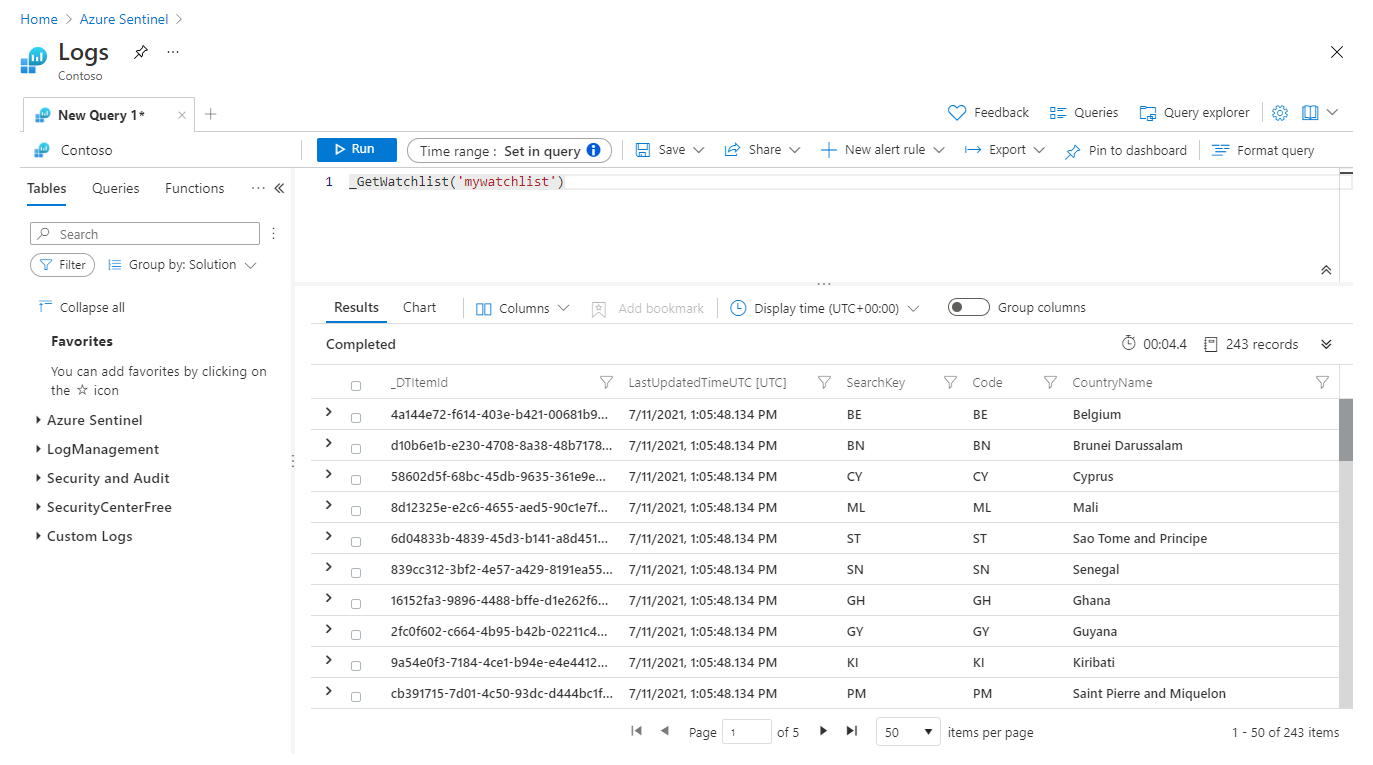

Überprüfen Sie die Registerkarte Ergebnisse. Die Elemente in Ihrer Watchlist werden automatisch für Ihre Abfrage extrahiert.

Das folgende Beispiel zeigt die Ergebnisse der Extraktion für die Felder Name und IP-Adresse. Der SearchKey wird als eigene Spalte angezeigt.

Der Zeitstempel Ihrer Abfragen wird sowohl auf der Benutzeroberfläche der Abfrage als auch in geplanten Benachrichtigungen ignoriert.

Schreiben Sie eine Abfrage, die die _GetWatchlist('watchlist-name')-Funktion und SearchKey als Schlüssel für Ihren Join verwendet.

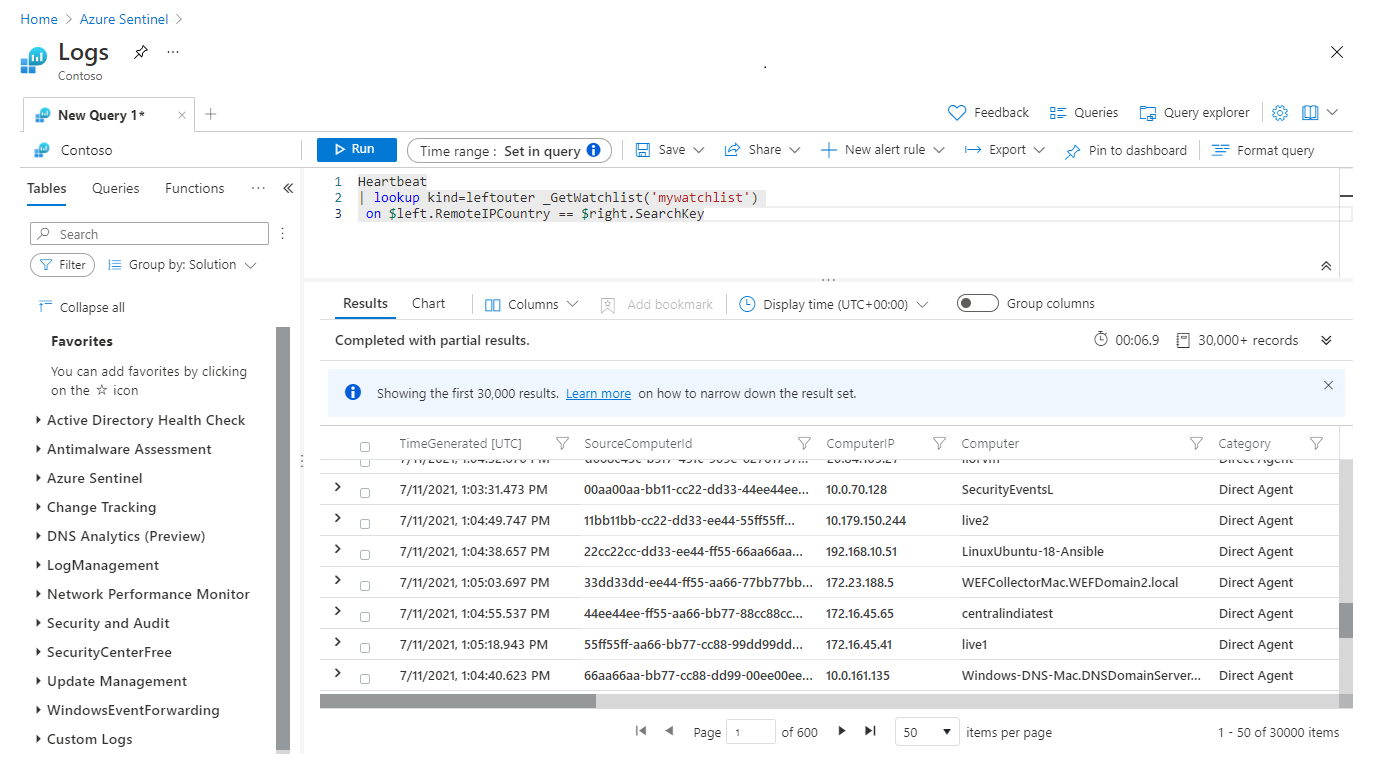

Die folgende Beispielabfrage verknüpft die

RemoteIPCountry-Spalte in derHeartbeat-Tabelle mit dem Suchschlüssel, der für die Watchlist namensmywatchlistdefiniert ist.Heartbeat | lookup kind=leftouter _GetWatchlist('mywatchlist') on $left.RemoteIPCountry == $right.SearchKeyDie folgende Abbildung zeigt die Ergebnisse dieser Beispielabfrage in Log Analytics.

Erstellen einer Analyseregel mit einer Watchlist

Um Watchlists in Analyseregeln zu verwenden, erstellen Sie eine Regel mithilfe der _GetWatchlist('watchlist-name')-Funktion in der Abfrage.

Wählen Sie unter Konfiguration die Option Analyse aus.

Wählen Sie Erstellen und den Typ der zu erstellenden Regel aus.

Geben Sie auf der Registerkarte Allgemein die entsprechenden Informationen ein.

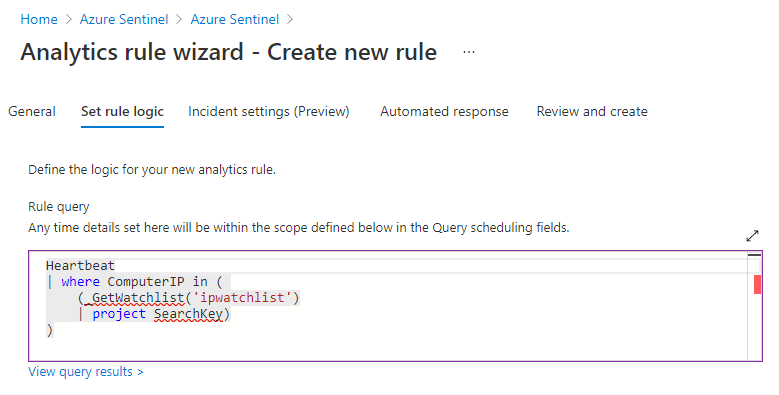

Verwenden Sie auf der Registerkarte Regellogik festlegen unter Regelabfrage die

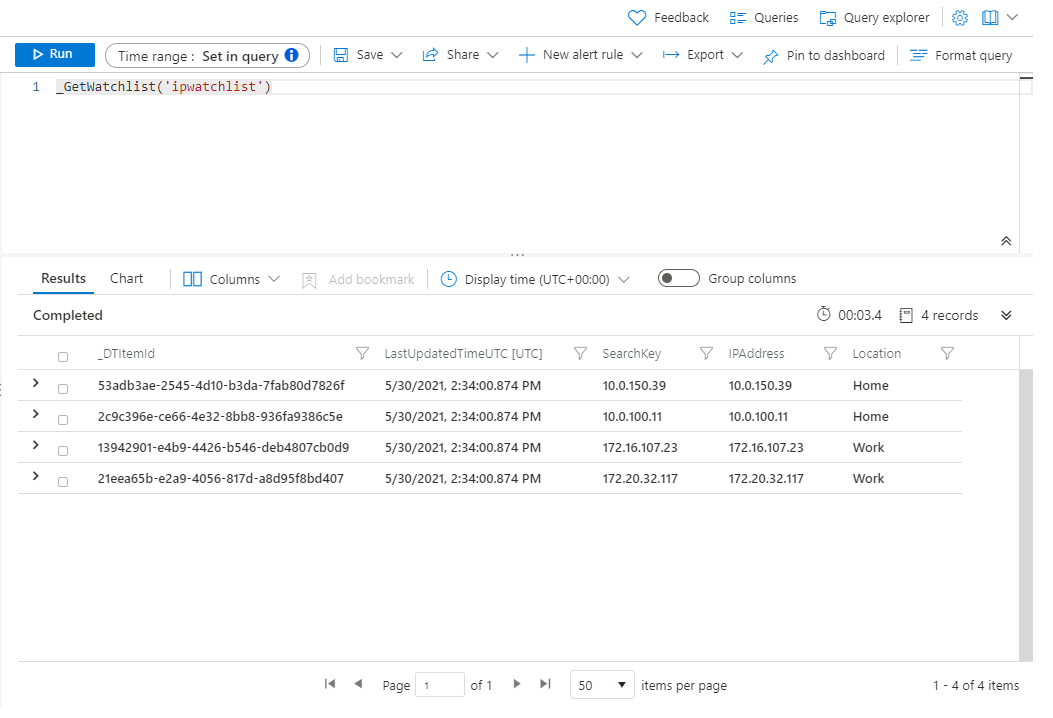

_GetWatchlist('<watchlist>')-Funktion in der Abfrage.Angenommen, Sie verfügen über eine Watchlist mit dem Namen

ipwatchlist, die Sie aus einer CSV-Datei mit den folgenden Werten erstellt haben:IPAddress,Location10.0.100.11,Home172.16.107.23,Work10.0.150.39,Home172.20.32.117,WorkDie CSV-Datei sollte in etwa wie in der folgenden Abbildung aussehen.

Um die

_GetWatchlist-Funktion für dieses Beispiel zu verwenden, würde Ihre Abfrage_GetWatchlist('ipwatchlist')lauten.

In diesem Beispiel fügen wir nur Ereignisse von IP-Adressen in die Watchlist ein:

//Watchlist as a variable let watchlist = (_GetWatchlist('ipwatchlist') | project IPAddress); Heartbeat | where ComputerIP in (watchlist)Die folgende Beispielabfrage verwendet die Watchlist inline mit der Abfrage und dem Suchschlüssel, der für die Watchlist definiert ist.

//Watchlist inline with the query //Use SearchKey for the best performance Heartbeat | where ComputerIP in ( (_GetWatchlist('ipwatchlist') | project SearchKey) )Die folgende Abbildung zeigt diese letzte Abfrage, die in der Regelabfrage verwendet wird.

Schließen Sie die restlichen Registerkarten im Analytics-Regel-Assistenten ab.

Watchlists werden alle 12 Tage in Ihrem Arbeitsbereich aktualisiert und das TimeGenerated Feld aktualisiert. Weitere Informationen finden Sie unter Erstellen benutzerdefinierter Analyseregeln zum Erkennen von Bedrohungen.

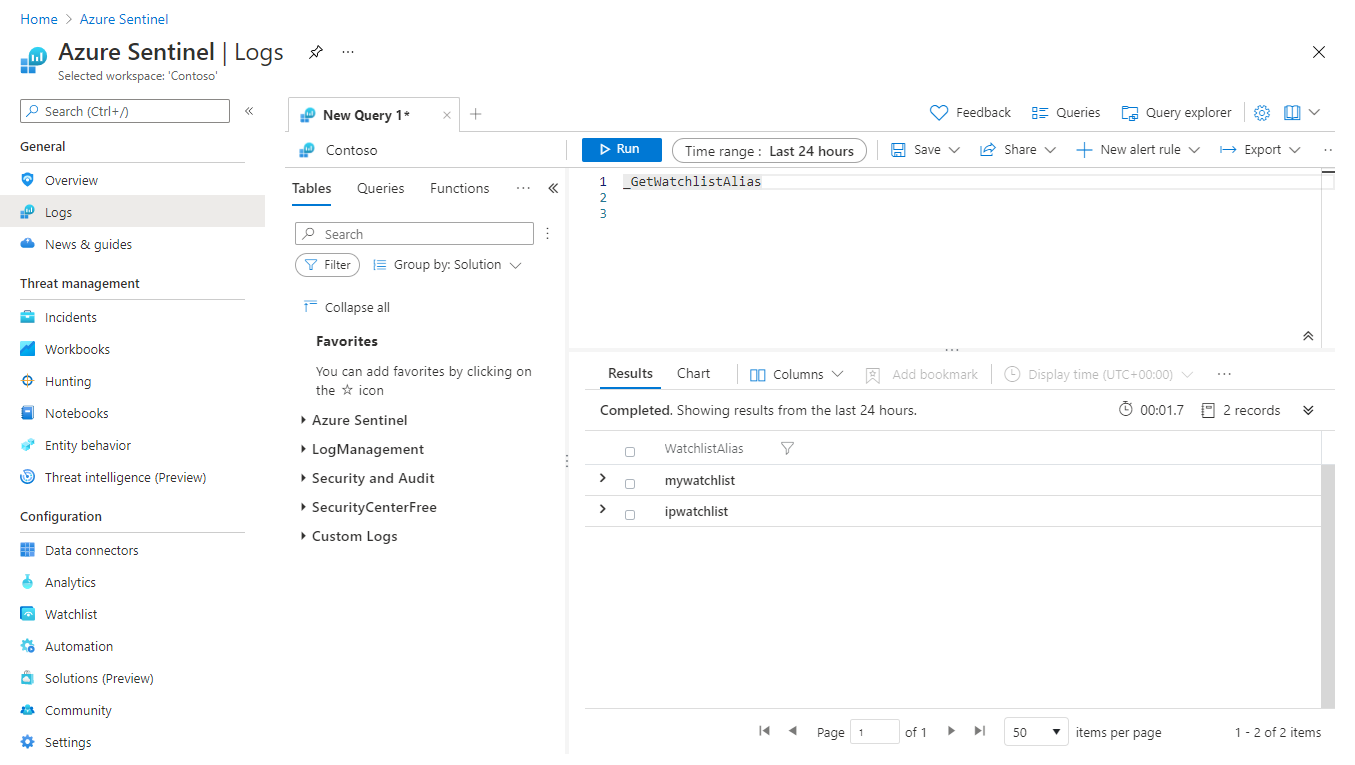

Anzeigen der Liste von Watchlistaliasen

Möglicherweise müssen Sie eine Liste mit Watchlistaliasen anzeigen, um eine Watchlist zu identifizieren, die in einer Abfrage- oder Analyseregel verwendet werden soll.

Microsoft Sentinel im Azure-Portal: Wählen Sie unter Allgemein die Option Protokolle aus.

Wählen Sie im Defender-Portal Untersuchung und Antwort>Suche>Erweiterte Suche aus.Führen Sie auf der Seite Neue Abfrage die folgende Abfrage aus:

_GetWatchlistAlias.Überprüfen Sie die Liste der Aliase auf der Registerkarte Ergebnisse.

Zugehöriger Inhalt

In diesem Dokument haben Sie erfahren, wie Sie Watchlists in Microsoft Sentinel verwenden, um Daten zu erweitern und Untersuchungen zu verbessern. Weitere Informationen über Microsoft Sentinel finden Sie in den folgenden Artikeln:

- Erstellen von Watchlists

- Erfahren Sie, wie Sie Einblick in Ihre Daten und potenzielle Bedrohungen erhalten.

- Beginnen Sie mit Erkennung von Bedrohungen mithilfe von Microsoft Sentinel.

- Verwenden Sie Arbeitsmappen, um Ihre Daten zu überwachen.