Integrieren von Windows-Geräten mithilfe von Configuration Manager

Möchten Sie Defender für Endpunkt erfahren? Registrieren Sie sich für eine kostenlose Testversion

Sie können Configuration Manager verwenden, um Endpunkte in den Microsoft Defender for Endpoint-Dienst zu integrieren.

Es gibt mehrere Optionen, mit denen Sie Geräte mithilfe von Configuration Manager integrieren können:

Hinweis

Defender für Endpunkt unterstützt das Onboarding während der Out-Of-Box Experience(OOBE)- Phase nicht. Stellen Sie sicher, dass Benutzer die Windows-Willkommensseite nach dem Ausführen der Windows-Installation oder des Upgrades abschließen.

Sie können eine Erkennungsregel für eine Configuration Manager-Anwendung erstellen, um kontinuierlich zu überprüfen, ob ein Gerät integriert wurde. Eine Anwendung ist ein anderer Objekttyp als ein Paket und Programm. Wenn ein Gerät noch nicht integriert ist (aufgrund eines ausstehenden OOBE-Abschlusses oder eines anderen Grunds), Configuration Manager das Onboarding des Geräts erneut durchführen, bis die Regel die status Änderung erkennt. Weitere Informationen finden Sie unter Konfigurieren von Erkennungsmethoden in System Center 2012 R2 Configuration Manager.

Voraussetzungen

Weitere Informationen finden Sie unter Mindestanforderungen für Microsoft Defender for Endpoint.

Standortsystemrolle des Endpoint Protection-Punkts. Diese Rolle ist erforderlich, damit Richtlinien zur Verringerung der Antiviren- und Angriffsfläche ordnungsgemäß auf den Zielendpunkten bereitgestellt werden. Ohne diese Rolle erhalten Endpunkte in der Gerätesammlung nicht die konfigurierten Richtlinien zur Verringerung der Antiviren- und Angriffsfläche.

Konfigurieren von Beispielsammlungseinstellungen

Für jedes Gerät können Sie einen Konfigurationswert festlegen, um anzugeben, ob Proben vom Gerät gesammelt werden können, wenn über das Microsoft Defender-Portal eine Anforderung zum Übermitteln einer Datei zur eingehenden Analyse gestellt wird.

Hinweis

Diese Konfigurationseinstellungen erfolgen in der Regel über Configuration Manager.

Sie können eine Konformitätsregel für das Konfigurationselement in Configuration Manager festlegen, um die Beispielfreigabeeinstellung auf einem Gerät zu ändern.

Diese Regel sollte ein Konfigurationselement zur Korrektur der Konformitätsregel sein, das den Wert eines Registrierungsschlüssels auf Zielgeräten festlegt, um sicherzustellen, dass sie kompatibel sind.

Die Konfiguration wird über den folgenden Registrierungsschlüsseleintrag festgelegt:

Path: "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection"

Name: "AllowSampleCollection"

Value: 0 or 1

Dabei ist key type ein D-WORD. Die folgenden Werte sind möglich:

- 0: Lässt keine Beispielfreigabe von diesem Gerät zu

- 1: Ermöglicht die Freigabe aller Dateitypen von diesem Gerät

Der Standardwert für den Fall, dass der Registrierungsschlüssel nicht vorhanden ist, ist 1.

Weitere Informationen zu System Center Configuration Manager Compliance finden Sie unter Einführung in Konformitätseinstellungen in System Center 2012 R2 Configuration Manager.

Erstellen einer Sammlung

Um Windows-Geräte mit Microsoft Configuration Manager zu integrieren, kann die Bereitstellung auf eine vorhandene Sammlung abzielen oder eine neue Sammlung zu Testzwecken erstellt werden.

Beim Onboarding mit Tools wie Gruppenrichtlinie oder einer manuellen Methode werden keine Agents auf dem System installiert.

Innerhalb der Microsoft Configuration Manager-Konsole wird der Onboardingprozess als Teil der Konformitätseinstellungen in der Konsole konfiguriert.

Jedes System, das diese erforderliche Konfiguration empfängt, behält diese Konfiguration so lange bei, wie der Configuration Manager Client diese Richtlinie weiterhin vom Verwaltungspunkt empfängt.

Führen Sie die folgenden Schritte aus, um Endpunkte mithilfe von Microsoft Configuration Manager zu integrieren:

Navigieren Sie in der Microsoft Configuration Manager-Konsole zu Bestand und Kompatibilität > Übersicht Gerätesammlungen>.

Wählen Sie Gerätesammlung aus, halten Sie sie gedrückt (oder klicken Sie mit der rechten Maustaste darauf), und wählen Sie Gerätesammlung erstellen aus.

Geben Sie einen Namen und eine einschränkende Sammlung an, und wählen Sie dann Weiter aus.

Wählen Sie Regel hinzufügen und dann Abfrageregel aus.

Wählen Sie im Assistenten für direkte Mitgliedschaften die Option Weiter und dann Abfrageanweisung bearbeiten aus.

Wählen Sie Kriterien und dann das symbol star aus.

Behalten Sie den Kriteriumtyp als einfachen Wert bei, wählen Sie dagegen Betriebssystem - Buildnummer, Operator als ist größer oder gleich und Wert 14393 aus, und wählen Sie OK aus.

Wählen Sie Weiter und Schließen aus.

Wählen Sie Weiter aus.

Nach Abschluss dieser Aufgabe verfügen Sie über eine Gerätesammlung mit allen Windows-Endpunkten in der Umgebung.

Konfigurieren des Schutzes der nächsten Generation

Die in der folgenden Tabelle aufgeführten Konfigurationseinstellungen werden empfohlen:

| Einstellung | Beschreibung |

|---|---|

| Überprüfung | Überprüfen von Wechselmedien wie USB-Laufwerken: Ja |

| Echtzeitschutz | Aktivieren der Verhaltensüberwachung: Ja Aktivieren des Schutzes vor potenziell unerwünschten Anwendungen beim Download und vor der Installation: Ja |

| Cloud Protection-Dienst | Cloud Protection Service-Mitgliedschaftstyp: Erweiterte Mitgliedschaft |

| Verringerung der Angriffsfläche | Konfigurieren Sie alle verfügbaren Regeln für Die Überwachung. Das Blockieren dieser Aktivitäten kann legitime Geschäftsprozesse unterbrechen. Der beste Ansatz besteht darin, alles auf die Überwachung festzulegen, zu identifizieren, welche sicher aktiviert werden können, und dann diese Einstellungen auf Endpunkten zu aktivieren, die keine falsch positiven Erkennungen aufweisen. |

Führen Sie die folgenden Schritte aus, um Microsoft Defender Richtlinien zur Verringerung der Antiviren- und Angriffsfläche über Microsoft Configuration Manager (SCCM) bereitzustellen:

- Aktivieren Sie Endpoint Protection, und konfigurieren Sie benutzerdefinierte Clienteinstellungen.

- Installieren Sie den Endpoint Protection-Client über eine Eingabeaufforderung.

- Überprüfen Sie die Installation des Endpoint Protection-Clients.

Aktivieren von Endpoint Protection und Konfigurieren benutzerdefinierter Clienteinstellungen

Führen Sie die Schritte aus, um Endpoint Protection zu aktivieren und benutzerdefinierte Clienteinstellungen zu konfigurieren:

Klicken Sie in der Configuration Manager-Konsole auf Verwaltung.

Klicken Sie im Arbeitsbereich Verwaltung auf Clienteinstellungen.

Klicken Sie auf der Registerkarte Start in der Gruppe Erstellen auf Benutzerdefinierte Clientgeräteeinstellungen erstellen.

Geben Sie im Dialogfeld Benutzerdefinierte Clientgeräteeinstellungen erstellen einen Namen und eine Beschreibung für die Gruppe von Einstellungen ein, und wählen Sie dann Endpoint Protection aus.

Konfigurieren Sie die erforderlichen Endpoint Protection-Clienteinstellungen. Eine vollständige Liste der Endpoint Protection-Clienteinstellungen, die Sie konfigurieren können, finden Sie im Abschnitt Endpoint Protection unter Informationen zu Clienteinstellungen.

Wichtig

Installieren Sie die Endpoint Protection-Standortsystemrolle, bevor Sie Clienteinstellungen für Endpoint Protection konfigurieren.

Klicken Sie auf OK , um das Dialogfeld Benutzerdefinierte Clientgeräteeinstellungen erstellen zu schließen. Die neuen Clienteinstellungen werden im Arbeitsbereich Verwaltung im Knoten Clienteinstellungen angezeigt.

Stellen Sie als Nächstes die benutzerdefinierten Clienteinstellungen für eine Sammlung bereit. Wählen Sie die benutzerdefinierten Clienteinstellungen aus, die Sie bereitstellen möchten. Klicken Sie auf der Registerkarte Start in der Gruppe Clienteinstellungen auf Bereitstellen.

Wählen Sie im Dialogfeld Sammlung auswählen die Sammlung aus, für die Sie die Clienteinstellungen bereitstellen möchten, und klicken Sie dann auf OK. Die neue Bereitstellung wird auf der Registerkarte Bereitstellungen des Detailbereichs angezeigt.

Clients werden beim nächsten Herunterladen der Clientrichtlinie mit diesen Einstellungen konfiguriert. Weitere Informationen finden Sie unter Initiieren des Richtlinienabrufs für einen Configuration Manager Client.

Hinweis

Für Windows Server 2012 R2 und Windows Server 2016, die von Configuration Manager 2207 und höheren Versionen verwaltet werden, führen Sie das Onboarding mithilfe des Microsoft Defender for Endpoint-Clients (MDE) aus (empfohlen) Einstellung. Alternativ können Sie ältere Versionen von Configuration Manager verwenden, um eine Migration durchzuführen. Weitere Informationen finden Sie unter Migrieren von Servern von Microsoft Monitoring Agent zur einheitlichen Lösung.

Installieren des Endpoint Protection-Clients über die Eingabeaufforderung

Führen Sie die Schritte aus, um die Installation des Endpoint Protection-Clients über die Eingabeaufforderung abzuschließen.

Kopieren Sie scepinstall.exe aus dem Ordner Client des Installationsordners Configuration Manager auf den Computer, auf dem Sie die Endpoint Protection-Clientsoftware installieren möchten.

Öffnen Sie die Eingabeaufforderung als Administrator. Wechseln Sie mit dem Installationsprogramm in den Ordner. Führen Sie dann aus

scepinstall.exe, und fügen Sie alle zusätzlichen Befehlszeileneigenschaften hinzu, die Sie benötigen:Eigenschaft Beschreibung /sAusführen des Installationsprogramms im Hintergrund /qAutomatisches Extrahieren der Setupdateien /iFühren Sie das Installationsprogramm normal aus. /policyAngeben einer Antischadsoftware-Richtliniendatei zum Konfigurieren des Clients während der Installation /sqmoptinMelden Sie sich für das Microsoft-Programm zur Verbesserung der Benutzerfreundlichkeit (Customer Experience Improvement Program, CEIP) an. Befolgen Sie die Anweisungen auf dem Bildschirm, um die Clientinstallation abzuschließen.

Wenn Sie das neueste Updatedefinitionspaket heruntergeladen haben, kopieren Sie das Paket auf den Clientcomputer, und doppelklicken Sie dann auf das Definitionspaket, um es zu installieren.

Hinweis

Nach Abschluss der Installation des Endpoint Protection-Clients führt der Client automatisch eine Überprüfung des Definitionsupdates durch. Wenn diese Updateüberprüfung erfolgreich ist, müssen Sie das neueste Definitionsupdatepaket nicht manuell installieren.

Beispiel: Installieren des Clients mit einer Richtlinie für Antischadsoftware

scepinstall.exe /policy <full path>\<policy file>

Überprüfen der Installation des Endpoint Protection-Clients

Nachdem Sie den Endpoint Protection-Client auf Ihrem Referenzcomputer installiert haben, überprüfen Sie, ob der Client ordnungsgemäß funktioniert.

Öffnen Sie auf dem Referenzcomputer System Center Endpoint Protection im Windows-Infobereich.

Vergewissern Sie sich auf der Registerkarte Start des Dialogfelds System Center Endpoint Protection, dass Echtzeitschutz auf Ein festgelegt ist.

Vergewissern Sie sich, dass für Viren- und Spywaredefinitionenauf dem neuesten Stand angezeigt wird.

Um sicherzustellen, dass Ihr Referenzcomputer für die Imageerstellung bereit ist, wählen Sie unter Scanoptionendie Option Vollständig aus, und klicken Sie dann auf Jetzt überprüfen.

Konfigurieren des Netzwerkschutzes

Stellen Sie vor dem Aktivieren des Netzwerkschutzes im Überwachungs- oder Blockmodus sicher, dass Sie das Antischadsoftware-Plattformupdate installiert haben, das auf der Supportseite abgerufen werden kann.

Konfigurieren des kontrollierten Ordnerzugriffs

Aktivieren Sie das Feature im Überwachungsmodus für mindestens 30 Tage. Überprüfen Sie nach diesem Zeitraum die Erkennungen, und erstellen Sie eine Liste der Anwendungen, die in geschützte Verzeichnisse schreiben dürfen.

Weitere Informationen finden Sie unter Auswerten des kontrollierten Ordnerzugriffs.

Ausführen eines Erkennungstests zum Überprüfen des Onboardings

Nach dem Onboarding des Geräts können Sie einen Erkennungstest ausführen, um zu überprüfen, ob ein Gerät ordnungsgemäß in den Dienst integriert ist. Weitere Informationen finden Sie unter Ausführen eines Erkennungstests auf einem neu integrierten Microsoft Defender for Endpoint Gerät.

Offboarden von Geräten mit Configuration Manager

Aus Sicherheitsgründen läuft das paket, das für Offboard-Geräte verwendet wird, 7 Tage nach dem Datum ab, an dem es heruntergeladen wurde. Abgelaufene Offboardingpakete, die an ein Gerät gesendet werden, werden abgelehnt. Wenn Sie ein Offboarding-Paket herunterladen, werden Sie über das Ablaufdatum des Pakets benachrichtigt, und es wird auch im Paketnamen enthalten sein.

Hinweis

Onboarding- und Offboardingrichtlinien dürfen nicht gleichzeitig auf demselben Gerät bereitgestellt werden, da dies andernfalls zu unvorhersehbaren Kollisionen führt.

Offboarden von Geräten mit Microsoft Configuration Manager Current Branch

Wenn Sie Microsoft Configuration Manager current branch verwenden, finden Sie weitere Informationen unter Erstellen einer Offboarding-Konfigurationsdatei.

Offboarden von Geräten mit System Center 2012 R2 Configuration Manager

Rufen Sie das Offboardingpaket aus Microsoft Defender Portal ab:

- Wählen Sie im Navigationsbereich Einstellungen>Endpunkte>Geräteverwaltung>Offboarding aus.

- Wählen Sie als Betriebssystem Windows 10 oder Windows 11 aus.

- Wählen Sie im Feld Bereitstellungsmethodedie Option System Center Configuration Manager 2012/2012 R2/1511/1602 aus.

- Wählen Sie Paket herunterladen aus, und speichern Sie die .zip Datei.

Extrahieren Sie den Inhalt der .zip-Datei an einen freigegebenen, schreibgeschützten Speicherort, auf den die Netzwerkadministratoren zugreifen können, die das Paket bereitstellen. Sie sollten über eine Datei namens WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd verfügen.

Stellen Sie das Paket bereit, indem Sie die Schritte im Artikel Pakete und Programme in System Center 2012 R2 Configuration Manager ausführen.

Wählen Sie eine vordefinierte Gerätesammlung aus, in der das Paket bereitgestellt werden soll.

Wichtig

Das Offboarding bewirkt, dass das Gerät keine Sensordaten mehr an das Portal sendet. Daten vom Gerät, einschließlich des Verweises auf warnungen, werden jedoch bis zu 6 Monate lang aufbewahrt.

Überwachen der Gerätekonfiguration

Wenn Sie Microsoft Configuration Manager Current Branch verwenden, verwenden Sie die integrierte Defender für Endpunkt-Dashboard in der Configuration Manager-Konsole. Weitere Informationen finden Sie unter Defender für Endpunkt – Monitor.

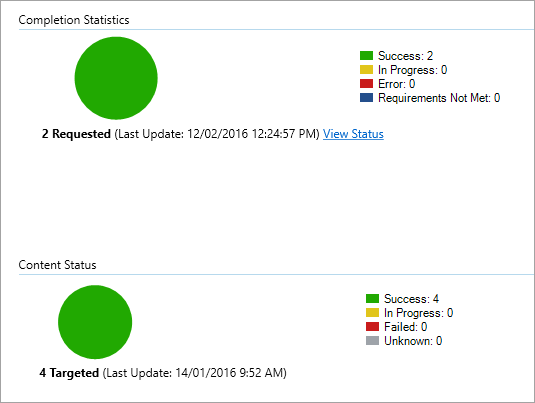

Wenn Sie System Center 2012 R2 Configuration Manager verwenden, besteht die Überwachung aus zwei Teilen:

Vergewissern Sie sich, dass das Konfigurationspaket ordnungsgemäß bereitgestellt wurde und auf den Geräten in Ihrem Netzwerk ausgeführt wird (oder erfolgreich ausgeführt wurde).

Überprüfen, ob die Geräte mit dem Defender für Endpunkt-Dienst kompatibel sind (dadurch wird sichergestellt, dass das Gerät den Onboardingprozess abschließen und weiterhin Daten an den Dienst melden kann).

Vergewissern Sie sich, dass das Konfigurationspaket ordnungsgemäß bereitgestellt wurde.

Klicken Sie in der Configuration Manager Konsole unten im Navigationsbereich auf Überwachung.

Wählen Sie Übersicht und dann Bereitstellungen aus.

Wählen Sie die Bereitstellung mit dem Paketnamen aus.

Überprüfen Sie die status Indikatoren unter Abschlussstatistiken und Inhaltsstatus.

Wenn bereitstellungsfehler (Geräte mit dem Status "Fehler", "Anforderungen nicht erfüllt" oder "Fehler") vorliegen, müssen Sie möglicherweise eine Problembehandlung für die Geräte durchführen. Weitere Informationen finden Sie unter Problembehandlung bei Microsoft Defender for Endpoint Onboarding.

Überprüfen, ob die Geräte mit dem Microsoft Defender for Endpoint-Dienst kompatibel sind

Sie können eine Konformitätsregel für Konfigurationselemente in System Center 2012 R2 Configuration Manager festlegen, um Ihre Bereitstellung zu überwachen.

Bei dieser Regel sollte es sich um ein Konfigurationselement für nicht korrigierende Konformitätsregel handeln, das den Wert eines Registrierungsschlüssels auf Zielgeräten überwacht.

Überwachen Sie den folgenden Registrierungsschlüsseleintrag:

Path: "HKLM\SOFTWARE\Microsoft\Windows Advanced Threat Protection\Status"

Name: "OnboardingState"

Value: "1"

Weitere Informationen finden Sie unter Einführung in Konformitätseinstellungen in System Center 2012 R2 Configuration Manager.

Verwandte Artikel

- Integrieren von Servern in Microsoft Defender for Endpoint

- Integrieren von Windows- und Mac-Clientgeräten in Microsoft Defender for Endpoint

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.