Sicherheitsbewertung: Unsichere Kerberos-Delegierung

Was ist die Kerberos-Delegierung?

Die Kerberos-Delegierung ist eine Delegierungseinstellung, mit der Anwendungen Anmeldeinformationen für den Endbenutzerzugriff anfordern können, um im Namen des ursprünglichen Benutzers auf Ressourcen zuzugreifen.

Welches Risiko stellt eine unsichere Kerberos-Delegierung für eine organization dar?

Die unsichere Kerberos-Delegierung bietet einer Entität die Möglichkeit, Ihre Identität für einen anderen ausgewählten Dienst anzugeben. Angenommen, Sie verfügen über eine IIS-Website, und das Anwendungspoolkonto ist mit uneingeschränkter Delegierung konfiguriert. Auf der IIS-Website ist auch die Windows-Authentifizierung aktiviert, sodass die native Kerberos-Authentifizierung möglich ist, und der Standort verwendet eine Back-End-SQL Server für Geschäftsdaten. Mit Ihrem Domänen-Admin-Konto navigieren Sie zur IIS-Website und authentifizieren sich bei dieser. Die Website, die die uneingeschränkte Delegierung verwendet, kann ein Dienstticket von einem Domänencontroller zum SQL-Dienst abrufen und dies in Ihrem Namen tun.

Das Standard Problem bei der Kerberos-Delegierung besteht darin, dass Sie der Anwendung vertrauen müssen, um immer das Richtige zu tun. Böswillige Akteure können stattdessen die Anwendung zwingen, das Falsche zu tun. Wenn Sie als Domänenadministrator angemeldet sind, kann die Website ein Ticket für alle anderen Dienste erstellen, die sie als Domänenadministrator verwenden möchte. Beispielsweise kann der Standort einen Domänencontroller auswählen und Änderungen an der Unternehmensadministratorgruppe vornehmen. Ebenso könnte die Website den Hash des KRBTGT-Kontos abrufen oder eine interessante Datei aus Ihrer Personalabteilung herunterladen. Das Risiko ist klar und die Möglichkeiten mit unsicherer Delegierung sind schier endlos.

Im Folgenden finden Sie eine Beschreibung des Risikos, das von verschiedenen Delegierungstypen ausgeht:

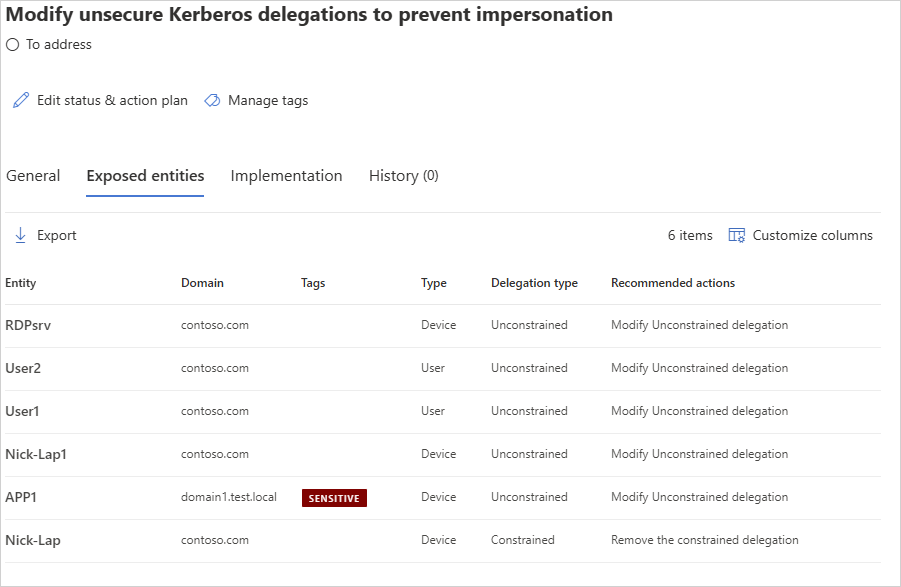

- Uneingeschränkte Delegierung: Jeder Dienst kann missbraucht werden, wenn einer seiner Delegierungseinträge vertraulich ist.

- Eingeschränkte Delegierung: Eingeschränkte Entitäten können missbraucht werden, wenn einer ihrer Delegierungseinträge vertraulich ist.

- Ressourcenbasierte eingeschränkte Delegierung (Resource-Based Constrained Delegation, RBCD): Ressourcenbasierte eingeschränkte Entitäten können missbraucht werden, wenn die Entität selbst vertraulich ist.

Gewusst wie diese Sicherheitsbewertung verwenden?

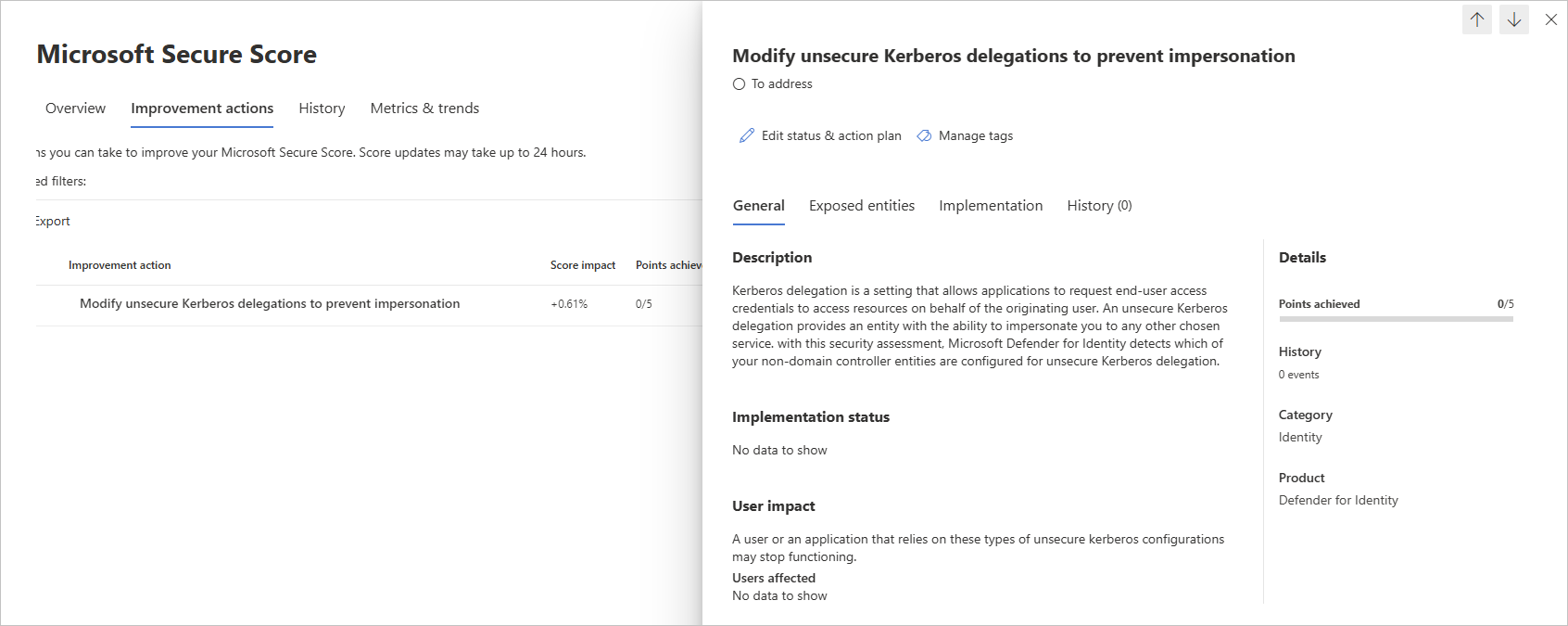

Überprüfen Sie die empfohlene Aktion unter https://security.microsoft.com/securescore?viewid=actions , um herauszufinden, welche Ihrer Nicht-Domänencontrollerentitäten für die unsichere Kerberos-Delegierung konfiguriert sind.

Ergreifen Sie geeignete Maßnahmen für die gefährdeten Benutzer, z. B. entfernen Sie ihr uneingeschränktes Attribut oder ändern Sie es in eine sicherere eingeschränkte Delegierung.

Hinweis

Während Bewertungen nahezu in Echtzeit aktualisiert werden, werden Bewertungen und Status alle 24 Stunden aktualisiert. Während die Liste der betroffenen Entitäten innerhalb weniger Minuten nach der Implementierung der Empfehlungen aktualisiert wird, kann die status noch einige Zeit dauern, bis sie als Abgeschlossen markiert ist.

Sanierung

Verwenden Sie die für Ihren Delegierungstyp geeignete Korrektur.

Uneingeschränkte Delegierung

Deaktivieren Sie die Delegierung, oder verwenden Sie einen der folgenden KCD-Typen (Eingeschränkte Kerberos-Delegierung):

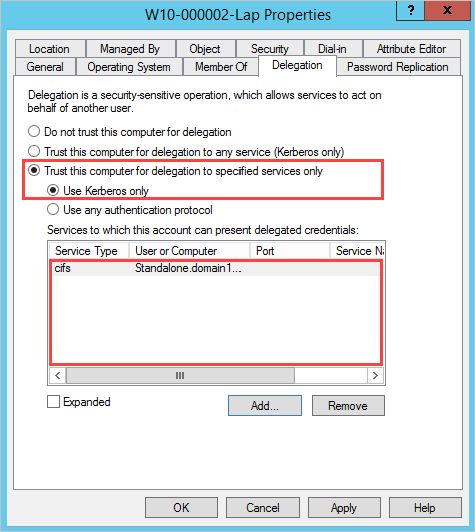

Eingeschränkte Delegierung: Schränkt ein, welche Dienste dieses Konto annehmen kann.

Wählen Sie Benutzer bei Delegierungen angegebener Dienste vertrauen aus.

Geben Sie die Dienste an, für die dieses Konto delegierte Anmeldeinformationen präsentieren kann.

Ressourcenbasierte eingeschränkte Delegierung: Schränkt ein, welche Entitäten die Identität dieses Kontos annehmen können.

Die ressourcenbasierte KCD wird mithilfe von PowerShell konfiguriert. Sie verwenden die Cmdlets Set-ADComputer oder Set-ADUser , je nachdem, ob das Identitätswechselkonto ein Computerkonto oder ein Benutzerkonto/Dienstkonto ist.

Eingeschränkte Delegierung

Überprüfen Sie die in den Empfehlungen aufgeführten vertraulichen Benutzer, und entfernen Sie sie aus den Diensten, für die das betroffene Konto delegierte Anmeldeinformationen präsentieren kann.

Ressourcenbasierte eingeschränkte Delegierung (RBCD)

Überprüfen Sie die in den Empfehlungen aufgeführten vertraulichen Benutzer, und entfernen Sie sie aus der Ressource. Weitere Informationen zum Konfigurieren von RBCD finden Sie unter Konfigurieren der eingeschränkten Kerberos-Delegierung (KCD) in Microsoft Entra Domain Services.