Erstellen einer genauen Datenübereinstimmung mit dem vertraulichen Informationstyp (Workflow für die klassische Benutzeroberfläche)

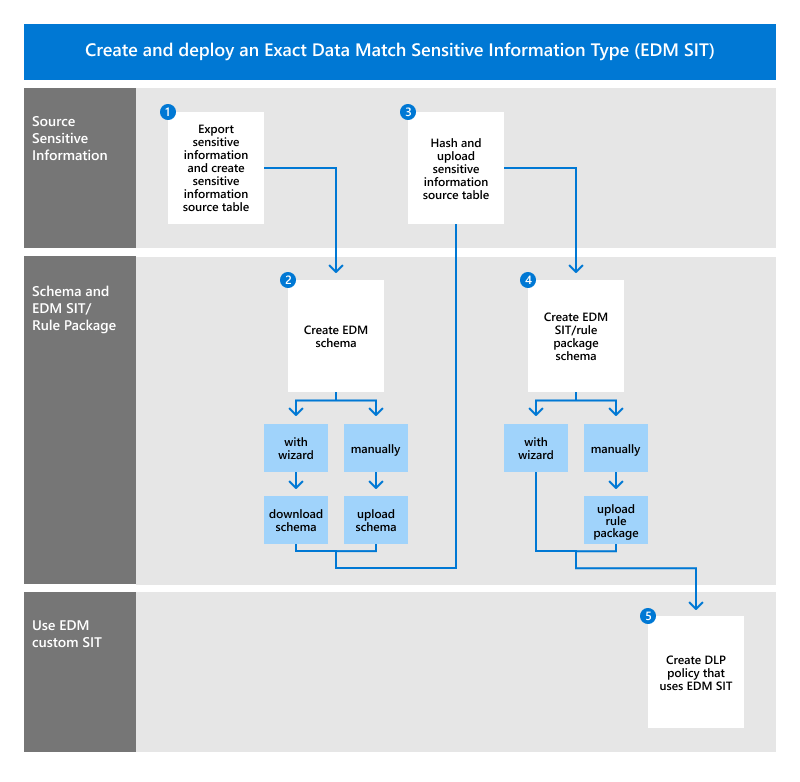

Das Erstellen und Erstellen eines vertraulichen Informationstyps (SIT) basierend auf genauen Datenabgleichskriterien (EDM SIT) ist ein mehrstufiger Prozess. Diese SITs können in Microsoft Purview-Richtlinien zur Verhinderung von Datenverlust, automatische Bezeichnungen, eDiscovery und bestimmten Content Governance-Aufgaben verwendet werden. In diesem Artikel werden der Workflow und Links zu den Verfahren für jede Phase mit der klassischen Benutzeroberfläche beschrieben.

Tipp

Wenn Sie kein E5-Kunde sind, verwenden Sie die 90-tägige Testversion von Microsoft Purview-Lösungen, um zu erfahren, wie zusätzliche Purview-Funktionen Ihre Organisation bei der Verwaltung von Datensicherheits- und Complianceanforderungen unterstützen können. Beginnen Sie jetzt im Microsoft Purview-Testversionshub. Erfahren Sie mehr über Anmelde- und Testbedingungen.

Gilt für

- Klassische Umgebung

Wenn Sie eine EDM SIT mithilfe der neuen Benutzeroberfläche erstellen möchten, lesen Sie Erstellen einer EDM SIT (Neue Benutzeroberfläche).

Bevor Sie beginnen

Überprüfen Sie Folgendes:

- Informationen zu EDM-basierten SITs

- Erste Schritte mit der Übersicht über auf genaue Datenüberstimmung basierende Typen vertraulicher Informationen

Übersicht über den EDM-Workflow (klassische Benutzeroberfläche)

| Phase | Anforderungen |

|---|---|

| Phase 1: Exportieren von Quelldaten für genaue Daten matchbasierte Typen vertraulicher Informationen | – Lesezugriff auf vertrauliche Daten |

| Phase 2: Erstellen des Schemas für genaue datenvergleichsbasierte Typen vertraulicher Informationen | – Zugriff auf den Assistenten für vertrauliche Informationstypen im Complianceportal – Zugriff auf die Microsoft 365 Admin Center über Security & Compliance PowerShell |

| Phase 3: Hashen und Hochladen der Quelltabelle vertraulicher Informationen für genaue Daten, die mit vertraulichen Informationstypen übereinstimmen | - Benutzerdefinierte Sicherheitsgruppe und Benutzerkonto - Hash und Upload von einem Computer: lokaler Administratorzugriff auf einen Computer mit direktem Internetzugang und zum Hosten des EDM-Upload-Agent-Hashs - und -Uploads von separaten Computern: lokaler Administratorzugriff auf einen Computer mit direktem Internetzugriff und Hosten des EDM-Upload-Agents für den Upload und lokalen Administratorzugriff auf einen sicheren Computer zum Hosten des EDM-Upload-Agents zum Hashen der Quelltabelle vertraulicher Informationen– Lesezugriff auf die Quelltabellendatei vertraulicher Informationen, die Schemadatei |

| Phase 4: Erstellen eines genauen Daten-Übereinstimmungs-Typs/Regelpakets für vertrauliche Informationen | - Zugriff auf die Microsoft Purview-Complianceportal |

| Testen eines Typs vertraulicher Informationen mit genauer Datenübereinstimmung | - Zugriff auf die Microsoft Purview-Complianceportal |