Defender für Storage

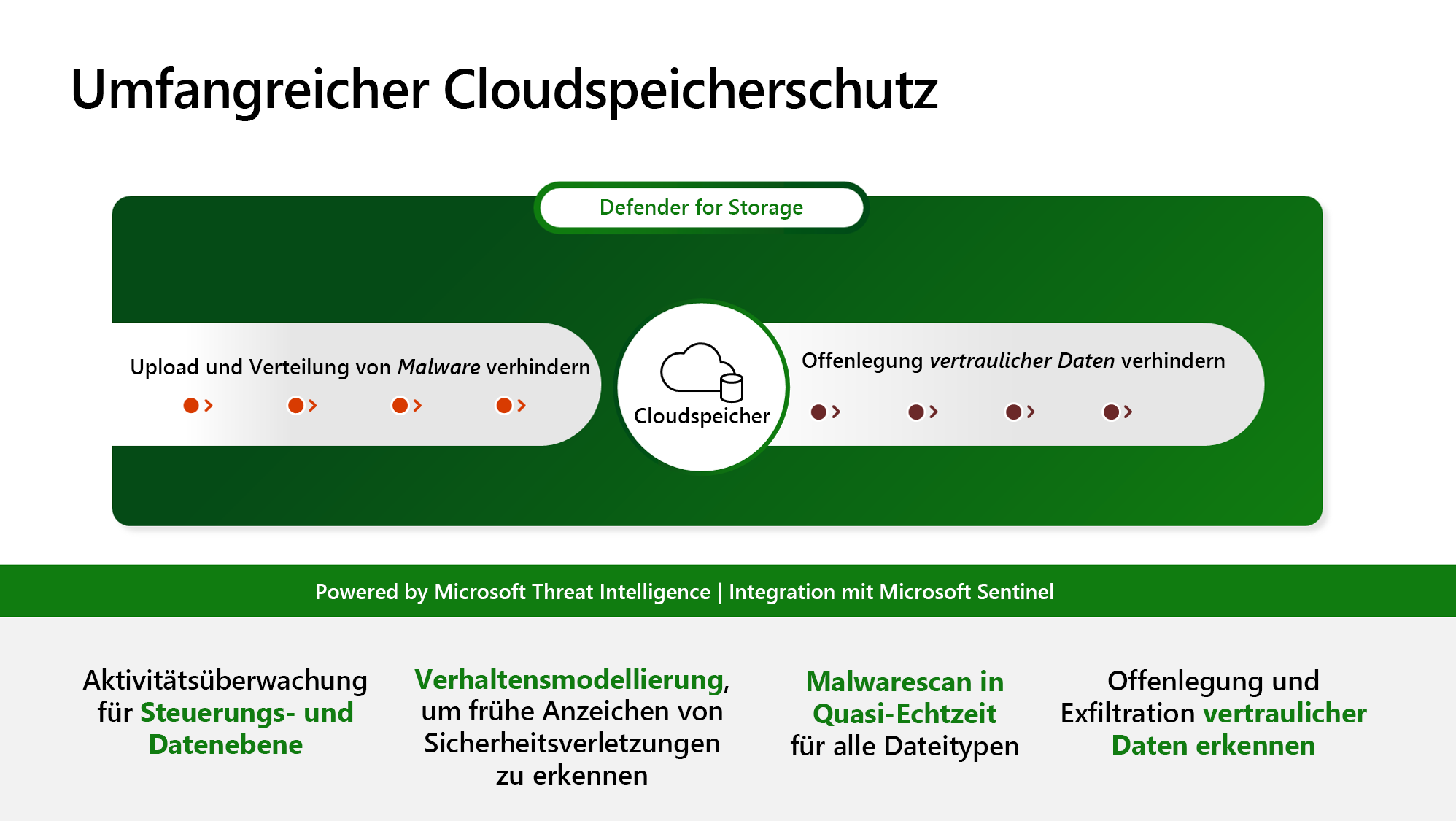

Microsoft Defender für Storage ist eine Azure-native Ebene der Sicherheitsintelligenz, die potentielle Bedrohungen Ihrer Speicherkonten erkennt.

Es hilft, die drei wichtigsten Auswirkungen auf Ihre Daten und Ihren Workload zu verhindern: Upload von Schadsoftware, Exfiltration vertraulicher Daten und Datenbeschädigung.

Microsoft Defender für Storage bietet umfassende Sicherheit, indem die Telemetriedaten auf Datenebene und Steuerungsebene analysiert werden, die von Azure Blob Storage-, Azure Files- und Azure Data Lake Storage-Diensten generiert werden. Es verwendet erweiterte Bedrohungserkennungsfunktionen, die von Microsoft Threat Intelligence, Microsoft Defender Antivirus und Sensitive Data Discovery unterstützt werden, um potenzielle Bedrohungen zu erkennen und zu minimieren.

Defender für Storage enthält:

- Aktivitätsüberwachung

- Erkennung von Bedrohungen sensibler Daten (Previewfunktion, nur im neuen Plan)

- Malware-Überprüfung (nur neuer Plan)

Erste Schritte

Mit einer einfachen Einrichtung im großen Stil ohne Agent können Sie Defender für Storage auf Abonnement- oder Ressourcenebene über das Portal oder programmgesteuert aktivieren. Wenn es auf Abonnementebene aktiviert sind, werden alle vorhandenen und neu erstellten Speicherkonten unter diesem Abonnement automatisch geschützt. Sie können auch bestimmte Speicherkonten von geschützten Abonnements ausschließen.

Verfügbarkeit

| Aspekt | Details |

|---|---|

| Status des Release: | Allgemeine Verfügbarkeit (General Availability, GA) |

| Funktionsverfügbarkeit: | – Aktivitätsüberwachung (Sicherheitswarnungen) – Allgemeine Verfügbarkeit (GA) – Malwareüberprüfung – Allgemeine Verfügbarkeit (GA) – Erkennung von Bedrohungen sensibler Daten (Ermittlung sensibler Daten) – Vorschau |

| Preise: | Microsoft Defender for Storage Preise gelten für kommerzielle Clouds. Erfahren Sie mehr über Preise und Verfügbarkeit pro Region. |

Unterstützte Speichertypen: |

Blob Storage (Standard/Premium StorageV2, einschließlich Data Lake Gen2): Aktivitätsüberwachung, Prüfung auf Schadsoftware, Ermittlung sensibler Daten Azure Files (über REST-API und SMB): Aktivitätsüberwachung |

| Erforderliche Rollen und Berechtigungen: | Für die Prüfung auf Schadsoftware und die Erkennung von Bedrohungen sensibler Daten auf Abonnement- und Speicherkontoebene benötigen Sie Besitzerrollen (Abonnementbesitzer/Speicherkontobesitzer) oder bestimmte Rollen mit entsprechenden Datenaktionen. Zum Aktivieren der Aktivitätsüberwachung benötigen Sie die Berechtigungen eines „Sicherheitsadministrators“. Erfahren Sie mehr zu den erforderlichen Berechtigungen. |

| Clouds: |

Hinweis

Azure DNS Zone wird nicht für die Erkennung von Schadsoftwareüberprüfungen und vertraulichen Datenbedrohungen unterstützt.

Welche Vorteile hat die Nutzung von Microsoft Defender for Storage?

Defender für Storage bietet Folgendes:

- Besserer Schutz vor Schadsoftware: Die Überprüfung auf Schadsoftware scannt und erkennt nahezu in Echtzeit alle Dateitypen, einschließlich der Archive jedes hochgeladenen Blobs. Sie liefert schnelle und zuverlässige Ergebnisse, um zu verhindern, dass Ihre Speicherkonten als Einstiegs- und Verteilungspunkt für Bedrohungen fungieren. Erfahren Sie mehr über die Prüfung auf Schadsoftware.

- Verbesserte Bedrohungserkennung und Schutz vertraulicher Daten: Die Funktion Erkennung von Bedrohungen für sensible Daten ermöglicht es Sicherheitsexperten, Sicherheitswarnungen effizient zu priorisieren und zu untersuchen, indem die Vertraulichkeit der Daten berücksichtigt wird, die gefährdet sein könnten. Dies führt zu einer besseren Erkennung und zum besseren Schutz vor potenziellen Bedrohungen. Durch die schnelle Identifizierung und Bewältigung der größten Risiken verringert diese Funktion die Wahrscheinlichkeit von Datenschutzverletzungen und verbessert den Schutz sensibler Daten durch die Erkennung von Vorfällen und verdächtigen Aktivitäten auf Ressourcen mit vertraulichen Daten. Informieren Sie sich genauer über die Erkennung von Bedrohungen sensibler Daten.

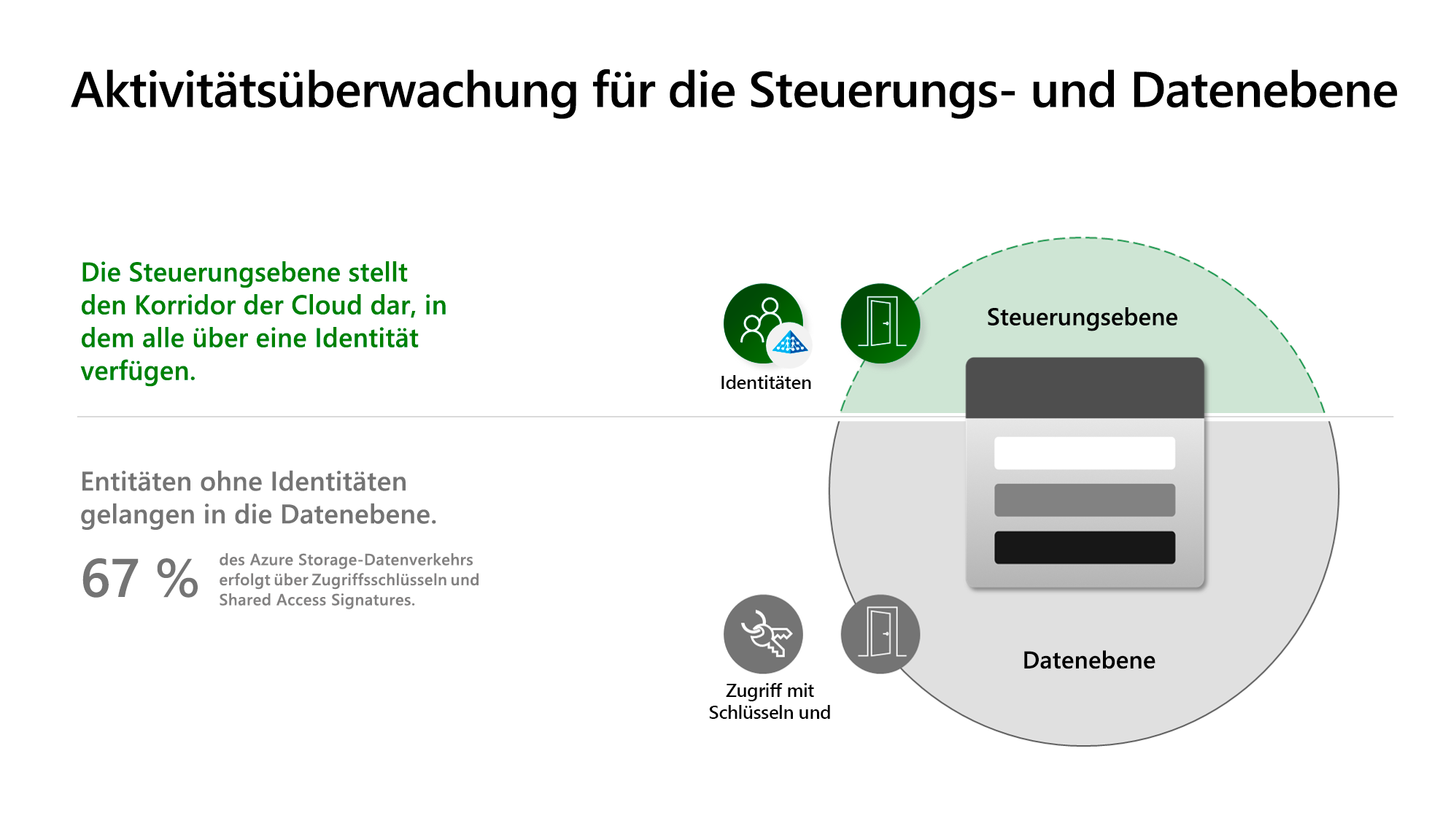

- Erkennung von Entitäten ohne Identitäten: Defender for Storage erkennt verdächtige Aktivitäten von Entitäten ohne Identitäten, die mit falsch konfigurierten oder übermäßig freizügigen SAS-Tokens (Shared Access Signatures) auf Ihre Daten zugreifen und möglicherweise geleakt oder kompromittiert wurden. So wird die Sicherheit verbessert und das Risiko von nicht autorisiertem Zugriff verringert. Diese Funktion ist eine Erweiterung der Sicherheitswarnungssuite der Aktivitätsüberwachung.

- Abdeckung der wichtigsten Cloudspeicherbedrohungen: Unterstützt von Microsoft Threat Intelligence, Verhaltensmodellen und Machine Learning-Modellen, um ungewöhnliche und verdächtige Aktivitäten zu erkennen. Die Defender für Storage-Sicherheitswarnungen decken die wichtigsten Cloudspeicherbedrohungen ab, z. B. Exfiltration vertraulicher Daten, Datenbeschädigung und Hochladen bösartiger Dateien.

- Umfassende Sicherheit ohne Aktivierung von Protokollen: Wenn Microsoft Defender für Storage aktiviert ist, analysiert es kontinuierlich sowohl den Telemetriedatenstrom der Daten- als auch der Steuerungsebene, der von den Azure Blob Storage-, Azure Files- und Azure Data Lake Storage-Diensten erzeugt wird, ohne dass Diagnoseprotokolle aktiviert werden müssen.

- Reibungslose Aktivierung im großen Stil: Microsoft Defender für Storage ist eine Lösung ohne Agent, die einfach bereitgestellt werden kann und einen umfassenden Sicherheitsschutz mithilfe einer nativen Azure-Lösung ermöglicht.

Wie funktioniert der Dienst?

Aktivitätsüberwachung

Wenn es aktiviert ist, analysiert Defender für Storage kontinuierlich Daten und Protokolle auf Steuerungsebene von geschützten Speicherkonten. Es ist für die Sicherheit nicht erforderlich, Ressourcenprotokolle zu aktivieren. Verwenden Sie Microsoft Threat Intelligence, um verdächtige Signaturen wie böswillige IP-Adressen, Tor-Exitknoten und potenziell gefährliche Apps zu identifizieren. Außerdem werden Datenmodelle erstellt und statistische und maschinelle Lernmethoden verwendet, um Anomalien gegenüber der Baseline zu erkennen, die auf böswilliges Verhalten hindeuten können. Sie erhalten Sicherheitswarnungen für verdächtige Aktivitäten, aber Defender für Storage stellt sicher, dass Sie nicht zu viele ähnliche Warnungen erhalten. Die Aktivitätsüberwachung wirkt sich nicht auf die Leistung, die Erfassungskapazität oder den Zugriff auf Ihre Daten aus.

Prüfung auf Schadsoftware (unterstützt von Microsoft Defender Antivirus)

Malware Scanning in Defender for Storage hilft, Speicherkonten vor bösartigen Inhalten zu schützen, indem eine vollständige Malware-Überprüfung auf hochgeladene Inhalte in nahezu Echtzeit ausgeführt wird und Microsoft Defender Antivirus-Funktionen angewendet werden. Diese Funktion wurde entwickelt, um Sicherheits- und Complianceanforderungen für die Verarbeitung von nicht vertrauenswürdigen Inhalten zu erfüllen. Jeder Dateityp wird überprüft, und für jede Datei werden Überprüfungsergebnisse zurückgegeben. Die Funktion der Schadsoftwareüberprüfung ist eine SaaS-Lösung ohne Agent, die eine einfache Einrichtung im großen Stil ohne Wartungsaufwand ermöglicht und die Automatisierung der Reaktion im großen Stil unterstützt. Dies ist ein konfigurierbares Feature im neuen Defender für Storage-Plan, das pro überprüftem GB berechnet wird.

Erkennung von Bedrohungen sensibler Daten (unterstützt durch die Erkennung sensibler Daten)

Die Funktion „Erkennung von Bedrohungen sensibler Daten“ ermöglicht es Sicherheitsteams, Sicherheitswarnungen effizient zu priorisieren und zu untersuchen, indem sie die Vertraulichkeit der möglicherweise gefährdeten Daten berücksichtigen. Dies führt zu einer besseren Erkennung und Verhinderung von Datenschutzverletzungen. Die Bedrohungserkennung für vertrauliche Daten wird von der Engine zur „Erkennung sensibler Daten“ unterstützt. Es handelt sich hierbei um eine Engine ohne Agent, die eine intelligente Stichprobenmethode verwendet, um Ressourcen mit sensiblen Daten zu finden. Der Dienst ist in Microsoft Purviews sensible Informationstypen (Sensitive Information Types, SITs) und Klassifizierungsbezeichnungen integriert, so dass die Vertraulichkeitseinstellungen Ihrer Organisation nahtlose übernommen werden können.

Dies ist ein konfigurierbares Feature im neuen Defender für Storage-Plan. Sie können es ohne weitere Kosten wahlweise aktivieren oder deaktivieren.

Preis- und Kostenkontrolle

Preise pro Speicherkonto

Der neue Microsoft Defender für Storage-Plan verfügt über vorhersagbare Preise basierend auf der Anzahl von Speicherkonten, die Sie schützen. Die Möglichkeit zur Aktivierung auf Abonnement- oder Ressourcenebene und zum Ausschluss bestimmter Speicherkonten von geschützten Abonnements bietet Ihnen mehr Flexibilität bei der Verwaltung Ihrer Sicherheitsabdeckung. Der Preisplan vereinfacht den Prozess der Kostenberechnung, sodass Sie bei geänderten Anforderungen problemlos skalieren können. Für Speicherkonten mit Transaktionen mit hohem Volumen können zusätzliche Gebühren anfallen.

Prüfung auf Schadsoftware: Abrechnung pro GB, monatliche Begrenzung und Konfiguration

Prüfung auf Schadsoftware wird pro Gigabyte für überprüfte Daten in Rechnung gestellt. Um die Vorhersagbarkeit der Kosten zu gewährleisten, kann eine monatliche Obergrenze für geprüftes Datenvolumen pro Speicherkonto pro Monat festgelegt werden. Diese Obergrenze kann abonnementweit festgelegt werden, was sich auf alle Speicherkonten innerhalb des Abonnements auswirkt. Sie können die Grenze alternativ auch für einzelne Speicherkonten individuell festlegen. Unter geschützten Abonnements können Sie Speicherkonten mit unterschiedlichen Grenzwerten konfigurieren.

Standardmäßig ist der Grenzwert auf 5.000 GB pro Monat und Speicherkonto festgelegt. Sobald dieser Schwellenwert überschritten wird, wird die Überprüfung für die verbleibenden Blobs mit einem Konfidenzintervall von 20 GB beendet.

Die Malwareüberprüfung in Defender für Storage ist in der ersten 30-Tage-Testversion nicht kostenlos enthalten und wird ab dem ersten Tag in Übereinstimmung mit dem Preisschema berechnet, das auf der Preisseite von Defender for Cloud verfügbar ist. Die Schadsoftwareüberprüfung verursacht auch zusätzliche Gebühren für andere Azure-Dienste – Azure Storage-Lesevorgänge, Azure Storage-BLOB-Indizierung und Azure Event Grid-Benachrichtigungen.

Bedarfsbasierte Aktivierung mit präzisen Steuerelementen

Mit Microsoft Defender für Storage können Sie Ihre Daten mit präziser Kontrolle im großen Stil schützen. Sie können konsistente Sicherheitsrichtlinien für alle Ihre Speicherkonten innerhalb eines Abonnements anwenden oder sie für bestimmte Konten anpassen, je nachdem welche geschäftlichen Anforderungen Sie haben. Sie können auch Ihre Kosten steuern, indem Sie die Schutzebene auswählen, die Sie für jede Ressource benötigen.

Grundlegendes zu den Unterschieden zwischen Malware Scanning und Hash-Reputationsanalyse

Defender für Storage bietet zwei Funktionen zum Erkennen schädlicher Inhalte, die in Speicherkonten hochgeladen wurden: Malware Scanning (kostenpflichtiges Add-On-Feature, das nur für den neuen Plan verfügbar ist) und Hash-Reputationsanalyse (in allen Plänen verfügbar).

Malware-Überprüfung (kostenpflichtige Add-On-Funktion, die nur für den neuen Plan verfügbar ist)

Die Überprüfung auf Schadsoftware verwendet Microsoft Defender Antivirus (MDAV), um Blobs zu überprüfen, die in den Blobspeicher hochgeladen wurden, und bietet eine umfassende Analyse, die tiefe Dateiscans und eine Analyse der Hash-Reputation umfasst. Dieses Feature bietet eine verbesserte Erkennung von potenziellen Bedrohungen.

Hash-Reputationsanalyse (in allen Plänen verfügbar)

Die Hash-Reputationsanalyse erkennt potenzielle Schadsoftware im Blobspeicher und Azure Files, indem die Hashwerte neu hochgeladener Blobs/Dateien mit denen der bekannten Schadsoftware von Microsoft Threat Intelligence verglichen werden. Nicht alle Dateiprotokolle und Vorgangstypen werden mit dieser Funktion unterstützt, was dazu führt, dass einige Vorgänge nicht auf potenzielle Schadsoftwareuploads überwacht werden. Zu nicht unterstützten Anwendungsfällen gehören SMB-Dateifreigaben und ein Blob, der mit Put Block und Put Block List erstellt wird.

Zusammenfassend lässt sich sagen, dass die Malware-Überprüfung, die nur für den neuen Plan für Blobspeicher verfügbar ist, einen umfassenderen Ansatz zur Erkennung von Schadsoftware bietet, indem der vollständige Inhalt von Dateien analysiert und die Hash-Reputationsanalyse in die Überprüfungsmethodik integriert wird.