Containersicherheit in Microsoft Defender for Containers

Microsoft Defender for Containers ist eine cloudnative Lösung zum Verbessern, Überwachen und Verwalten der Sicherheit Ihrer containerisierten Ressourcen (Kubernetes-Cluster, Kubernetes-Knoten, Kubernetes-Workloads, Containerregistrierungen, Containerimages und vieles mehr) und deren Anwendungen in Multi-Cloud- und lokalen Umgebungen.

Defender for Containers unterstützt Sie in vier Kernbereichen der Containersicherheit:

- Verwaltung des Sicherheitsstatus: führt eine kontinuierliche Überwachung von Cloud-APIs, Kubernetes-APIs und Kubernetes-Workloads zur Ermittlung von Cloudressourcen durch, stellt umfassende Bestandsfunktionen bereit, erkennt Fehlkonfigurationen und bietet Richtlinien zu deren Behebung, stellt eine kontextbezogene Risikobewertung bereit und ermöglicht Benutzer*innen das Ausführen erweiterter Funktionen zur Risikosuche über den Defender for Cloud-Sicherheits-Explorer.

- Sicherheitsrisikobewertung: bietet ohne Konfiguration eine Sicherheitsrisikobewertung ohne Agents für Azure, AWS und GCP mit Richtlinien zur Wartung bzw. Behebung von Problemen, tägliche erneute Überprüfungen, Abdeckung für Betriebssystem- und Sprachpakete sowie Erkenntnisse zur Ausnutzbarkeit.

- Laufzeitbedrohungsschutz: Eine umfangreiche Bedrohungserkennungssuite für Kubernetes-Cluster, Knoten und Workloads auf Basis von Microsofts führender Bedrohungserkennung bietet eine Zuordnung zum MITRE ATT&CK-Framework für ein besseres Verständnis von Risiken und relevantem Kontext, automatisierte Reaktionen sowie die Integration von Security Information & Event Management (SIEM)/Extended Detection and Response (XDR).

- Bereitstellung und Überwachung: überwacht Ihre Kubernetes-Cluster auf fehlende Agents, ermöglicht die reibungslose Bereitstellung von Agent-basierten Funktionen im großen Stil und bietet Unterstützung für standardmäßige Kubernetes-Überwachungstools sowie die Verwaltung von nicht überwachten Ressourcen.

Verfügbarkeit des Microsoft Defender für Container-Plans

| Aspekt | Details |

|---|---|

| Status des Release: | Allgemeine Verfügbarkeit (General Availability, GA) Bestimmte Features befinden sich in der Vorschauphase. Eine vollständige Liste finden Sie in der Unterstützungsmatrix für Containerfunktionen in Defender for Cloud. |

| Verfügbarkeit von Funktionen | Weitere Informationen zum Status und zur Verfügbarkeit von Featurereleases finden Sie in der Unterstützungsmatrix für Containerfunktionen in Defender for Cloud. |

| Preise: | Microsoft Defender für Container wird gemäß den Angaben auf der Seite Preise abgerechnet. |

| Erforderliche Rollen und Berechtigungen: | • Informationen zum Bereitstellen der erforderlichen Komponenten finden Sie in den Berechtigungen für jede der Komponenten. • Der Sicherheitsadministrator kann Warnungen verwerfen • Sicherheitsleseberechtigter kann die Ergebnisse der Schwachstellenbewertung anzeigen Weitere Informationen finden Sie auch unter Rollen für Abhilfemaßnahmen und Azure Container Registry-Rollen und -Berechtigungen. |

| Clouds: | Informationen zur Cloudverfügbarkeit finden Sie in der Unterstützungsmatrix für Containerfunktionen in Defender for Cloud. |

Sicherheitsstatusverwaltung

Funktionen ohne Agent

- Ermittlung ohne Agents für Kubernetes: Bietet eine API-basierte Ermittlung ohne Speicherbedarf für Ihre Kubernetes-Cluster sowie für die zugehörigen Konfigurationen und Bereitstellungen.

- Agentlose Sicherheitsrisikobewertung: bietet eine Sicherheitsrisikobewertung für alle Containerimages, einschließlich Empfehlungen für Registrierung und Laufzeit, schnelle Scans neuer Images, tägliche Aktualisierung von Ergebnissen, Erkenntnisse zur Ausnutzbarkeit und vieles mehr. Sicherheitsrisikeninformationen werden dem Sicherheitsdiagramm für kontextbezogene Risikobewertung und Berechnung von Angriffspfaden und Suchfunktionen hinzugefügt.

- Umfassende Bestandsfunktionen: ermöglichen es Ihnen, Ressourcen, Pods, Dienste, Repositorys, Images und Konfigurationen über den Sicherheits-Explorer zu erkunden und Ihre Ressourcen einfach zu überwachen und zu verwalten.

- Verbesserte Risikosuche: ermöglicht Sicherheitsadministratoren und -administratorinnen, über Abfragen (integrierte und benutzerdefinierte) und Sicherheitserkenntnisse im Sicherheits-Explorer aktiv nach Sicherheitsstatusproblemen in ihren containerisierten Ressourcen zu suchen.

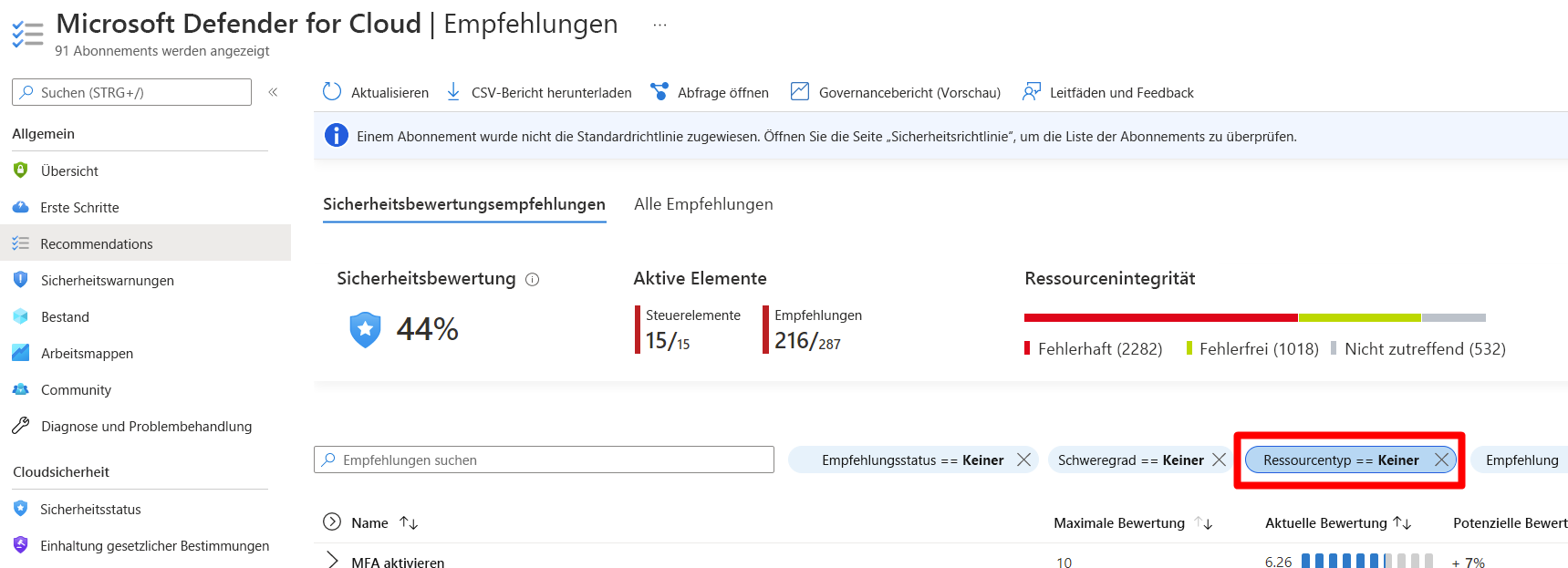

- Härten der Steuerungsebene: Bewertet kontinuierlich die Konfigurationen Ihrer Cluster und vergleicht sie mit den Initiativen, die auf Ihre Abonnements angewendet wurden. Wenn Defender für Cloud Fehlkonfigurationen feststellt, generiert es Sicherheitsempfehlungen, die auf der Seite „Empfehlungen“ von Defender für Cloud verfügbar sind. Die Empfehlungen ermöglichen Ihnen, Probleme zu untersuchen und zu beheben.

Sie können den Ressourcenfilter verwenden, um die ausstehenden Empfehlungen für Ihre containerbezogenen Ressourcen zu überprüfen, egal ob im Ressourcenbestand oder auf der Seite „Empfehlungen“:

Hinweis

Die in dieser Funktion verfügbaren Details finden Sie im Abschnitt „Container“ der Referenztabelle zu den Empfehlungen (Empfehlungen mit dem Typ „Steuerungsebene“).

Agent-basierte Funktionen

Härten der Kubernetes-Datenebene: Um die Workloads Ihrer Kubernetes-Container mit Empfehlungen zu bewährten Methoden zu schützen, können Sie Azure Policy für Kubernetes installieren. Weitere Informationen zur Überwachung von Komponenten für Defender for Cloud.

Wenn das Add-On in Ihrem Kubernetes-Cluster installiert ist, wird jede Anforderung an den Kubernetes-API-Server anhand der vordefinierten bewährten Methoden überwacht, bevor sie im Cluster persistent gespeichert wird. Anschließend können Sie das Erzwingen der bewährten Methoden konfigurieren und so verpflichtend auf zukünftige Workloads anwenden.

Beispielsweise können Sie festlegen, dass keine privilegierten Container erstellt und zukünftige Anforderungen für diese Aktion blockiert werden.

Sicherheitsrisikobewertung

Defender for Containers überprüft die Containerimages in Azure Container Registry (ACR), Amazon AWS Elastic Container Registry (ECR), Google Artifact Registry (GAR) und Google Container Registry (GCR), um eine Sicherheitsrisikobewertung ohne Agents für Ihre Containerimages bereitzustellen, die Registrierungs- und Laufzeitempfehlungen, Anleitungen zur Wartung bzw. Behebung von Problemen, die schnelle Überprüfung neuer Images, Erkenntnisse zu Exploits aus der Praxis sowie zur Ausnutzbarkeit usw. umfasst.

Mit der Unterstützung von Microsoft Defender Vulnerability Management ermittelte Informationen zu Sicherheitsrisiken werden dem Cloudsicherheitsdiagramm hinzugefügt, um Funktionen für die kontextbezogene Risikobewertung, die Berechnung von Angriffspfaden und Hunting bereitzustellen.

Es gibt zwei Lösungen für die Sicherheitsrisikobewertung in Azure, eine von Microsoft Defender Vulnerability Management und eine von Qualys.

Laufzeitschutz für Kubernetes-Knoten und -Cluster

Microsoft Defender for Containers bietet einen Echtzeit-Bedrohungsschutz für unterstützte Containerumgebungen und generiert Warnungen für verdächtige Aktivitäten. Mit diesen Informationen können Sie schnell Sicherheitsprobleme lösen und die Sicherheit Ihrer Container verbessern.

Bedrohungsschutz wird für Kubernetes auf Cluster-, Knoten- und Workloadebene bereitgestellt und umfasst sowohl die agentbasierte Abdeckung, für die der Defender-Agent erforderlich ist, als auch die Abdeckung ohne Agent, die auf der Analyse der Kubernetes-Überwachungsprotokolle basiert. Sicherheitswarnungen werden nur für Aktionen und Bereitstellungen ausgelöst, die vorgenommen werden, nachdem Sie Defender for Containers für Ihr Abonnement aktiviert haben.

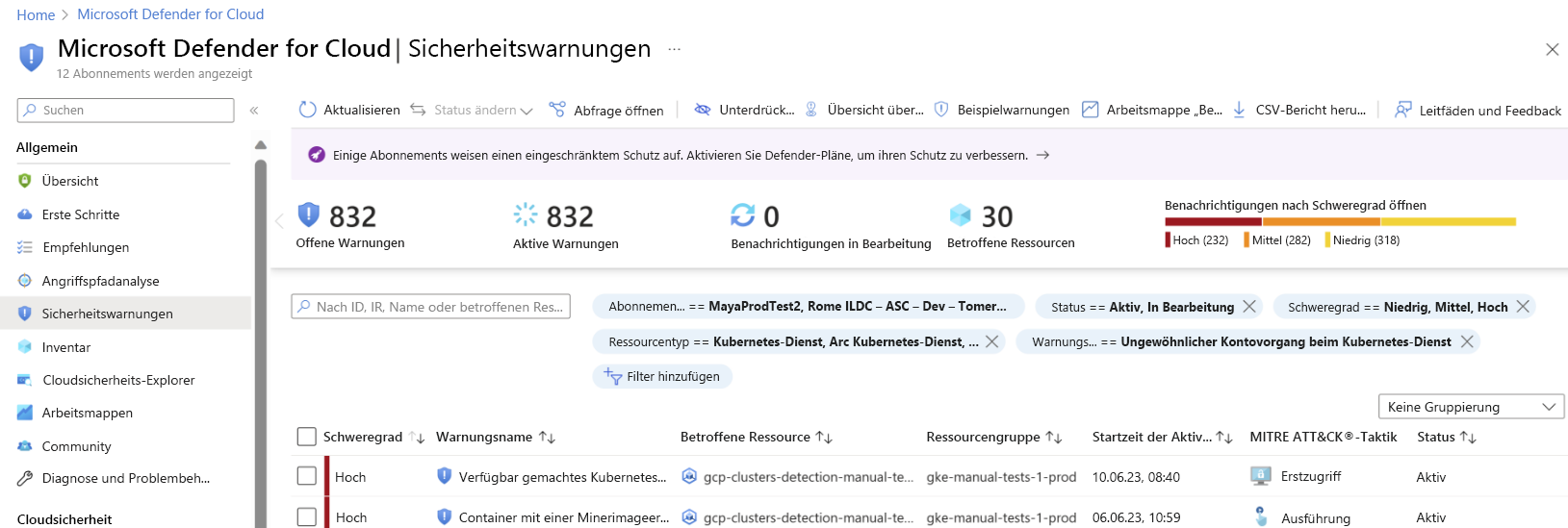

- Hier finden Sie einige Beispiele sicherheitsrelevanter Ereignisse, die von Microsoft Defender for Containers überwacht werden:

- Verfügbar gemachte Kubernetes-Dashboards

- Erstellung stark privilegierter Rollen

Erstellung sensibler Bereitstellungen

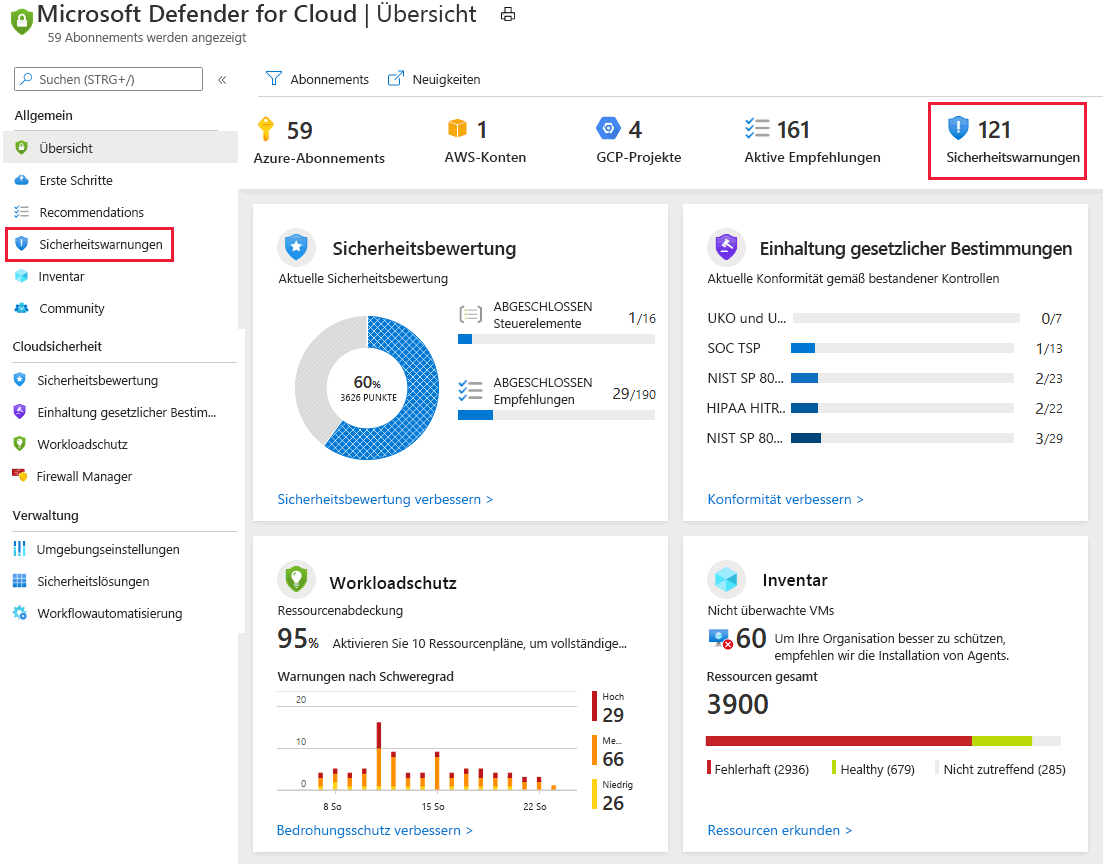

Sie können Sicherheitswarnungen anzeigen, indem Sie die Kachel „Sicherheitswarnungen“ oben auf der Übersichtsseite von Defender for Cloud den Link „Sicherheitswarnungen“ in der Randleiste auswählen.

Die Seite „Sicherheitswarnungen“ wird geöffnet:

Sicherheitswarnungen für die Laufzeitworkload in den Clustern sind am Kubernetes-Präfix K8S.NODE_ des Warnungstyps zu erkennen.

Defender for Containers umfasst Bedrohungserkennung auf Hostebene mit mehr als 60 Kubernetes-fähigen Analysen, KI- und Anomalieerkennungen auf der Grundlage ihrer Laufzeitworkload.