Conclusiones e informes para Entrenamiento de simulación de ataque

Sugerencia

¿Sabía que puede probar las características de Microsoft Defender para Office 365 Plan 2 de forma gratuita? Use la prueba de Defender para Office 365 de 90 días en el centro de pruebas del portal de Microsoft Defender. Obtenga información sobre quién puede registrarse y los términos de prueba en Probar Microsoft Defender para Office 365.

En Entrenamiento de simulación de ataque en Microsoft Defender para Office 365 Plan 2 o Microsoft 365 E5, Microsoft proporciona información e informes de los resultados de las simulaciones y los entrenamientos correspondientes. Esta información le mantiene informado sobre el progreso de preparación de amenazas de los usuarios y recomienda los pasos siguientes para preparar mejor a los usuarios para futuros ataques.

Las conclusiones y los informes están disponibles en las siguientes ubicaciones en la página Entrenamiento de simulación de ataque del portal de Microsoft Defender:

- Ideas:

- La pestaña Información general en https://security.microsoft.com/attacksimulator?viewid=overview.

- La pestaña Informes en https://security.microsoft.com/attacksimulator?viewid=reports.

- Informes:

- La página Informe de simulación de ataques en https://security.microsoft.com/attacksimulationreport:

- Informes de simulaciones en curso y completadas y campañas de entrenamiento: para obtener más información, consulte Informe de simulación de ataques.

En el resto de este artículo se describen los informes y las conclusiones de Entrenamiento de simulación de ataque.

Para obtener información de introducción sobre Entrenamiento de simulación de ataque, consulte Introducción al uso de Entrenamiento de simulación de ataque.

Información sobre las pestañas Información general e Informes de Entrenamiento de simulación de ataque

Para ir a la pestaña Información general, abra el portal de Microsoft Defender en https://security.microsoft.com, vaya a Email & colaboración>Entrenamiento de simulación de ataque:

- Pestaña Información general : compruebe que la pestaña Información general está seleccionada (es la predeterminada). O bien, para ir directamente a la pestaña Información general , use https://security.microsoft.com/attacksimulator?viewid=overview.

- Pestaña Informes : seleccione la pestaña Informes . O bien, para ir directamente a la pestaña Informes , use https://security.microsoft.com/attacksimulationreport.

La distribución de información en las pestañas se describe en la tabla siguiente:

| Informe | Pestaña da Información general | Ficha Informes |

|---|---|---|

| Tarjeta de simulaciones recientes | ✔ | |

| Tarjeta de recomendaciones | ✔ | |

| Tarjeta de cobertura de simulación | ✔ | ✔ |

| Tarjeta de finalización del entrenamiento | ✔ | ✔ |

| Tarjeta de reincidentes | ✔ | ✔ |

| Impacto del comportamiento en la tarjeta de velocidad de riesgo | ✔ | ✔ |

En el resto de esta sección se describe la información disponible en las pestañas Información general e Informes de Entrenamiento de simulación de ataque.

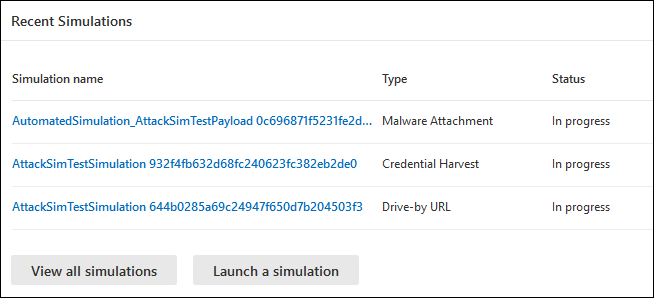

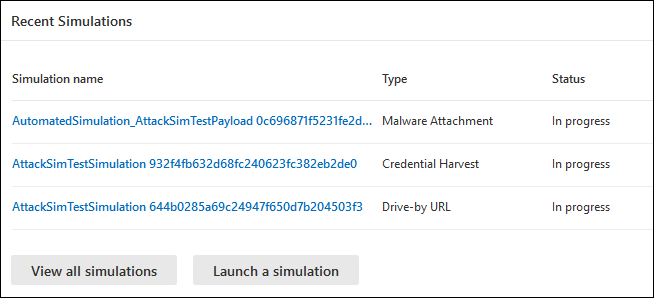

Tarjeta de simulaciones recientes

La tarjeta Simulaciones recientes de la pestaña Información general muestra las tres últimas simulaciones que creó o ejecutó en su organización.

Puede seleccionar una simulación para ver los detalles.

Al seleccionar Ver todas las simulaciones , se le lleva a la pestaña Simulaciones .

Al seleccionar Iniciar una simulación , se inicia el asistente para la nueva simulación. Para obtener más información, consulte Simular un ataque de suplantación de identidad (phishing) en Defender para Office 365.

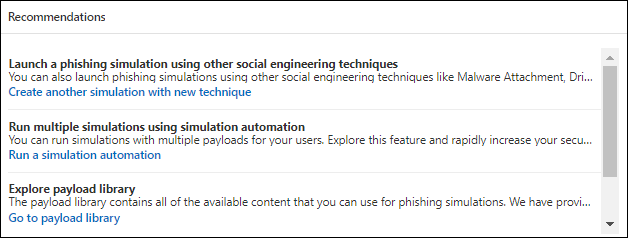

Tarjeta de recomendaciones

La tarjeta Recomendaciones de la pestaña Información general sugiere diferentes tipos de simulaciones que se van a ejecutar.

Al seleccionar Iniciar ahora se inicia el nuevo asistente de simulación con el tipo de simulación especificado seleccionado automáticamente en la página Seleccionar técnica . Para obtener más información, consulte Simular un ataque de suplantación de identidad (phishing) en Defender para Office 365.

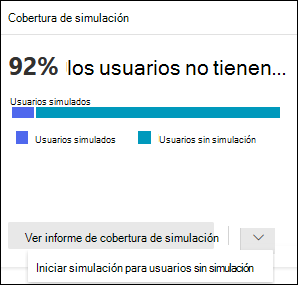

Tarjeta de cobertura de simulación

La tarjeta Cobertura de simulación de las pestañas Información general e Informes muestra el porcentaje de usuarios de la organización que recibieron una simulación (usuarios simulados) frente a usuarios que no recibieron una simulación (usuarios no simulados). Puede mantener el puntero sobre una sección del gráfico para ver el número real de usuarios en cada categoría.

Al seleccionar Ver informe de cobertura de simulación , se le lleva a la pestaña Cobertura de usuario del informe Simulación de ataque.

Al seleccionar Iniciar simulación para usuarios no simulados , se inicia el nuevo asistente de simulación, donde los usuarios que no han recibido la simulación se seleccionan automáticamente en la página Usuario de destino . Para obtener más información, consulte Simular un ataque de suplantación de identidad (phishing) en Defender para Office 365.

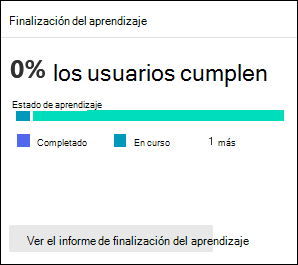

Tarjeta de finalización del entrenamiento

La tarjeta De finalización del entrenamiento de las pestañas Información general e Informes organiza los porcentajes de usuarios que recibieron entrenamientos en función de los resultados de las simulaciones en las categorías siguientes:

- Completed

- En curso

- Incompleto

Puede mantener el puntero sobre una sección del gráfico para ver el número real de usuarios en cada categoría.

Al seleccionar Ver informe de finalización de entrenamiento , se le llevará a la pestaña Finalización del entrenamiento del informe Simulación de ataque.

Tarjeta de reincidentes

La tarjeta Reincidentes de las pestañas Información general e Informes muestra la información sobre los reincidentes. Un delincuente reincidente es un usuario que se vio comprometido por simulaciones consecutivas. El número predeterminado de simulaciones consecutivas es dos, pero puede cambiar el valor en la pestaña Configuración de Entrenamiento de simulación de ataque en https://security.microsoft.com/attacksimulator?viewid=setting. Para obtener más información, consulte Configuración del umbral de reincidente.

El gráfico organiza los datos de reincidentes por tipo de simulación:

- Todo

- Datos adjuntos de malware

- Vínculo a Malware

- Cosecha de credenciales

- Vínculo en datos adjuntos

- Dirección URL de unidad por

Al seleccionar Ver informe de reincidentes , se le lleva a la pestaña Reincidentes del informe Simulación de ataque.

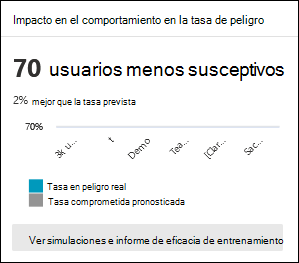

Impacto del comportamiento en la tarjeta de velocidad de riesgo

La tarjeta Impacto del comportamiento en la tasa de riesgo de las pestañas Información general e Informes muestra cómo los usuarios respondieron a las simulaciones en comparación con los datos históricos de Microsoft 365. Puede usar estas conclusiones para realizar un seguimiento del progreso de la preparación de amenazas de los usuarios mediante la ejecución de varias simulaciones en los mismos grupos de usuarios.

Los datos del gráfico muestran la siguiente información:

- Tasa de compromiso real: el porcentaje real de personas que se vieron comprometidas por la simulación (usuarios reales en peligro o número total de usuarios de la organización que recibieron la simulación).

- Tasa de riesgo prevista: datos históricos en Microsoft 365 que predice el porcentaje de personas que se verán comprometidas por esta simulación. Para obtener más información sobre la tasa de compromiso prevista (PCR), consulte Velocidad de compromiso prevista.

Si mantiene el puntero sobre un punto de datos del gráfico, se muestran los valores de porcentaje reales.

Para ver un informe detallado, seleccione Ver simulaciones y informe de eficacia de entrenamiento. Este informe se explica más adelante en este artículo.

Informe de simulación de ataques

Puede abrir el informe Simulación de ataques desde la pestaña Información general seleccionando Ver ... acciones de informe que están disponibles en algunas de las tarjetas de las pestañas Información general e Informes que se describen en este artículo. Para ir directamente a la página Informe de simulación de ataques , use https://security.microsoft.com/attacksimulationreport

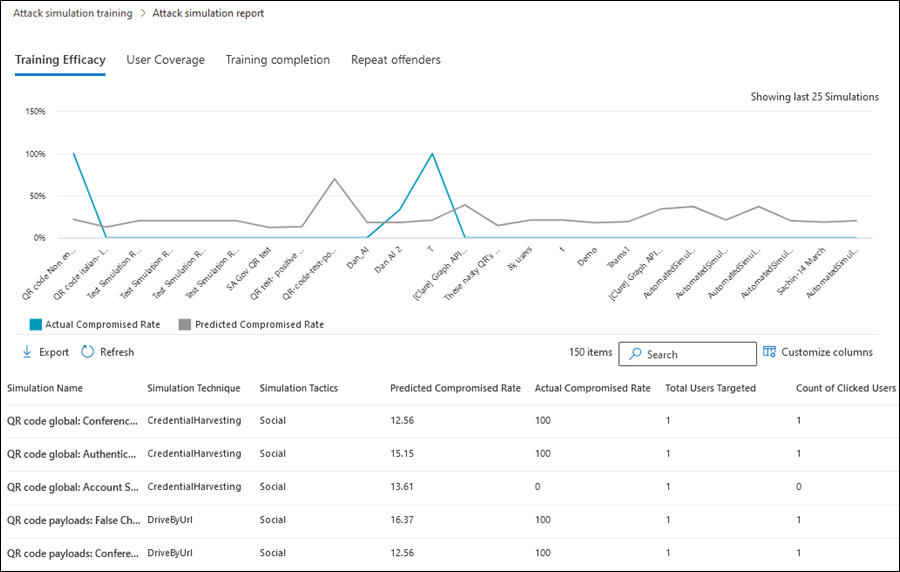

Pestaña De eficacia de entrenamiento para el informe de simulación de ataques

La pestaña Eficacia del entrenamiento está seleccionada de forma predeterminada en la página Informe de simulación de ataque . Esta pestaña proporciona la misma información que está disponible en el impacto del comportamiento en la tarjeta de velocidad de riesgo, con contexto adicional de la propia simulación.

En el gráfico se muestran la tasa de riesgo real y la tasa de compromiso prevista. Si mantiene el puntero sobre una sección del gráfico, se muestran los valores de porcentaje reales de .

En la tabla de detalles debajo del gráfico se muestra la siguiente información. Puede ordenar las simulaciones haciendo clic en un encabezado de columna disponible. Seleccione ![]() Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

- Nombre de la simulación

- Técnica de simulación

- Tácticas de simulación

- Tasa en peligro prevista

- Tasa en peligro real

- Total de usuarios destinados

- Recuento de usuarios en los que se ha hecho clic

Use el ![]() cuadro Buscar para filtrar los resultados por nombre de simulación o técnica de simulación. No se admiten los caracteres comodín.

cuadro Buscar para filtrar los resultados por nombre de simulación o técnica de simulación. No se admiten los caracteres comodín.

Use el ![]() botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

Pestaña Cobertura de usuario para el informe de simulación de ataques

En la pestaña Cobertura de usuario, el gráfico muestra los usuarios simulados y los usuarios no simulados. Si mantiene el puntero sobre un punto de datos del gráfico, se muestran los valores reales.

En la tabla de detalles debajo del gráfico se muestra la siguiente información. Para ordenar la información, haga clic en un encabezado de columna disponible. Seleccione ![]() Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

- Username

- Dirección de correo electrónico

- Incluido en la simulación

- Fecha de la última simulación

- Último resultado de la simulación

- Recuento de clics

- Recuento de comprometidos

Use el ![]() cuadro Buscar para filtrar los resultados por nombre de usuario o dirección Email. No se admiten los caracteres comodín.

cuadro Buscar para filtrar los resultados por nombre de usuario o dirección Email. No se admiten los caracteres comodín.

Use el ![]() botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

Pestaña Finalización del entrenamiento para el informe de simulación de ataques

En la pestaña Finalización del entrenamiento , el gráfico muestra el número de simulaciones completadas, en curso y incompletas . Si mantiene el puntero sobre una sección del gráfico, se muestran los valores reales.

En la tabla de detalles debajo del gráfico se muestra la siguiente información. Para ordenar la información, haga clic en un encabezado de columna disponible. Seleccione ![]() Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

- Username

- Dirección de correo electrónico

- Incluido en la simulación

- Fecha de la última simulación

- Último resultado de la simulación

- Nombre del entrenamiento más reciente completado

- Fecha de finalización

- Todos los entrenamientos

Seleccione ![]() Filtrar para filtrar el gráfico y la tabla de detalles por los valores De estado de los entrenamientos: Completado, En curso o Todo.

Filtrar para filtrar el gráfico y la tabla de detalles por los valores De estado de los entrenamientos: Completado, En curso o Todo.

Cuando haya terminado de configurar los filtros, seleccione Aplicar, Cancelar o ![]() Borrar filtros.

Borrar filtros.

Use el ![]() cuadro Buscar para filtrar los resultados por nombre de usuario o dirección Email. No se admiten los caracteres comodín.

cuadro Buscar para filtrar los resultados por nombre de usuario o dirección Email. No se admiten los caracteres comodín.

Si selecciona el ![]() botón Exportar informe, el progreso de generación del informe se muestra como un porcentaje de completado. En el cuadro de diálogo que se abre, puede elegir abrir el archivo .csv, guardar el archivo .csv y recordar la selección.

botón Exportar informe, el progreso de generación del informe se muestra como un porcentaje de completado. En el cuadro de diálogo que se abre, puede elegir abrir el archivo .csv, guardar el archivo .csv y recordar la selección.

Pestaña Reincidentes para el informe de simulación de ataques

Un delincuente reincidente es un usuario que se vio comprometido por simulaciones consecutivas. El número predeterminado de simulaciones consecutivas es dos, pero puede cambiar el valor en la pestaña Configuración de Entrenamiento de simulación de ataque en https://security.microsoft.com/attacksimulator?viewid=setting. Para obtener más información, consulte Configuración del umbral de reincidente.

En la pestaña Reincidentes , el gráfico muestra el número de usuarios infractores repetidos y usuarios simulados.

Si mantiene el puntero sobre un punto de datos del gráfico, se muestran los valores reales.

En la tabla de detalles debajo del gráfico se muestra la siguiente información. Para ordenar la información, haga clic en un encabezado de columna disponible. Seleccione ![]() Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

Personalizar columnas para cambiar las columnas que se muestran. De forma predeterminada, se seleccionan todas las columnas disponibles.

Usuario: nombre del usuario.

Tipos de simulación: tipo de simulaciones en las que el usuario estaba implicado.

Simulaciones: nombre de las simulaciones en las que el usuario estaba implicado.

Email dirección: Email dirección del usuario.

Recuento de repeticiones más reciente: recuento más reciente de compromisos para los usuarios clasificados como reincidentes. Por ejemplo, si el umbral de reincidente está establecido en 3 y un usuario se vio comprometido en 3 simulaciones consecutivas, el recuento de repeticiones más reciente es 3. Si el usuario se vio comprometido en 4 simulaciones consecutivas, el recuento de repeticiones más reciente es 4. Si el usuario se vio comprometido en 2 simulaciones consecutivas, entonces el valor N/A. El último recuento de repeticiones se establece en 0 (N/A), cada vez que se restablece una marca de reincidente (lo que significa que el usuario pasa una simulación).

Reincidencia: incluye el número de veces que un usuario se clasificó como reincidente. Por ejemplo:

- El usuario se clasificó como reincidente en las primeras simulaciones (se vieron comprometidos 3 veces consecutivas, donde el umbral de reincidente es 2).

- El usuario se clasificó como "limpio" después de pasar una simulación.

- El usuario se clasificó como reincidente en las siguientes simulaciones (se vieron comprometidos 4 veces consecutivas, donde el umbral de reincidente es 2).

En estos casos, el número de reincidencias se establece en 2. El recuento se actualiza cada vez que un usuario se considera reincidente.

Apellidos de la simulación

Último resultado de la simulación

Último entrenamiento asignado

Último estado de entrenamiento

Seleccione ![]() Filtrar para filtrar el gráfico y la tabla de detalles por uno o varios valores de tipo de simulación:

Filtrar para filtrar el gráfico y la tabla de detalles por uno o varios valores de tipo de simulación:

- Cosecha de credenciales

- Datos adjuntos de malware

- Vínculo en datos adjuntos

- Vínculo a Malware

Cuando haya terminado de configurar los filtros, seleccione Aplicar, Cancelar o ![]() Borrar filtros.

Borrar filtros.

Use el ![]() cuadro Buscar para filtrar los resultados por cualquiera de los valores de columna. No se admiten los caracteres comodín.

cuadro Buscar para filtrar los resultados por cualquiera de los valores de columna. No se admiten los caracteres comodín.

Use el ![]() botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

botón Exportar informe para guardar la información en un archivo CSV. El nombre de archivo predeterminado es Informe de simulación de ataques: Microsoft Defender.csv y la ubicación predeterminada es la carpeta Descargas local. Si ya existe un informe exportado en esa ubicación, se incrementa el nombre de archivo (por ejemplo, Informe de simulación de ataques: Microsoft Defender (1).csv).

Informe de simulación en Entrenamiento de simulación de ataque

El informe de simulación muestra los detalles de las simulaciones en curso o completadas (el valor Estado es En curso o Completado). Para ver el informe de simulación, use cualquiera de los métodos siguientes:

En la pestaña Información general de la página Entrenamiento de simulación de ataque de https://security.microsoft.com/attacksimulator?viewid=overview, seleccione una simulación en la tarjeta Simulaciones recientes.

En la pestaña Simulaciones de la página Entrenamiento de simulación de ataque de https://security.microsoft.com/attacksimulator?viewid=simulations, seleccione una simulación haciendo clic en cualquier lugar de la fila que no sea la casilla situada junto al nombre. Para obtener más información, vea Ver informes de simulación.

- En la pestaña Entrenamiento de la página Entrenamiento de simulación de ataque de https://security.microsoft.com/attacksimulator?viewid=trainingcampaign, seleccione la campaña de entrenamiento mediante cualquiera de los métodos siguientes:

- Haga clic en cualquier lugar de la fila que no sea la casilla situada junto al nombre.

- Active la casilla situada junto al nombre y, a continuación, seleccione

Ver informe.

Ver informe.

Para obtener más información, consulte Ver informes de campañas de entrenamiento.

La página de informe que se abre contiene las pestañas Informe, **Usuarios y Detalles que contienen información sobre la simulación. En el resto de esta sección se describen las conclusiones y los informes que están disponibles en la pestaña Informe .

Las secciones de la pestaña Informe de una simulación se describen en las subsecciones siguientes.

Para obtener más información sobre las pestañas Usuarios y Detalles , consulte los vínculos siguientes.

- Simulaciones:

- Campañas de formación:

Informes para simulaciones de código QR

Puede seleccionar cargas de código QR para usarlas en simulaciones. El código QR reemplaza la dirección URL de phishing como la carga que se usa en el mensaje de correo electrónico de simulación. Para obtener más información, vea Cargas de código QR.

Dado que los códigos QR son un tipo diferente de una dirección URL de phishing, los eventos de usuario en torno a los eventos de lectura, eliminación, compromiso y clic siguen siendo los mismos. Por ejemplo, al examinar el código QR se abre la dirección URL de phishing, por lo que se realiza un seguimiento del evento como un evento de clic. Los mecanismos existentes para realizar el seguimiento de eventos de riesgo, eliminaciones e informes siguen siendo los mismos.

Si exporta un informe de simulación a un archivo CSV, la columna EmailLinkClicked_ClickSource está disponible con los valores siguientes:

-

PhishingURL: el usuario ha hecho clic en el vínculo de suplantación de identidad en el mensaje de correo electrónico de simulación. -

QRCode: el usuario ha examinado el código QR en el mensaje de correo electrónico de simulación.

Otras métricas, como las lecturas, los compromisos, las eliminaciones y los mensajes notificados, se siguen realizando un seguimiento sin actualizaciones adicionales. Para obtener más información, la sección Apéndice más adelante en este artículo.

Informe de simulación para simulaciones

En esta sección se describe la información del informe de simulación para simulaciones regulares (no campañas de entrenamiento).

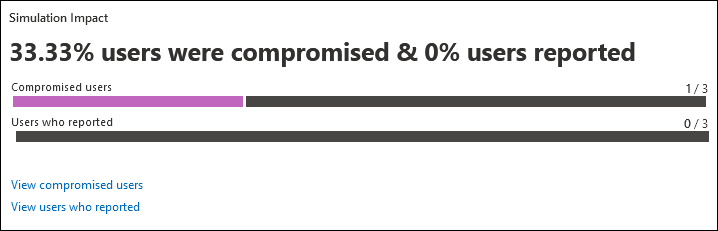

Sección de impacto de simulación en el informe para simulaciones

En la sección Impacto de simulación de la pestaña Informe ** de una simulación se muestra el número y el porcentaje de usuarios en peligro y usuarios que notificaron el mensaje.

Si mantiene el puntero sobre una sección del gráfico, se muestran los números reales de cada categoría.

Seleccione Ver usuarios en peligro para ir a la pestaña Usuarios del informe donde los resultados se filtran por En peligro: Sí.

Seleccione Ver usuarios que informaron de que van a la pestaña Usuarios del informe donde los resultados se filtran por mensaje notificado: Sí.

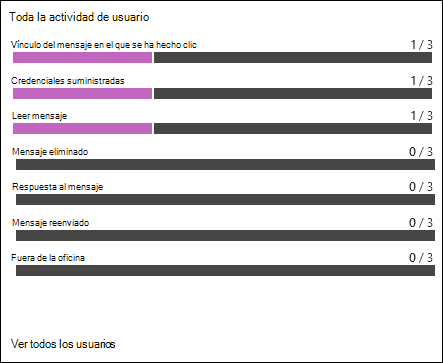

Toda la sección de actividad de usuario del informe para simulaciones

La sección Todas las actividades de usuario de la pestaña Informe ** de una simulación muestra números para los posibles resultados de la simulación. La información varía en función del tipo de simulación. Por ejemplo:

- Vínculo del mensaje en el que se ha hecho clic o vínculo de datos adjuntos en el que se ha hecho clic o se han abierto los datos adjuntos.

- Credenciales proporcionadas

- Leer mensaje

- Mensaje eliminado

- Respuesta al mensaje

- Mensaje reenviado

- Fuera de la oficina

Seleccione Ver todos los usuarios para ir a la pestaña Usuarios del informe donde los resultados no se han filtrado.

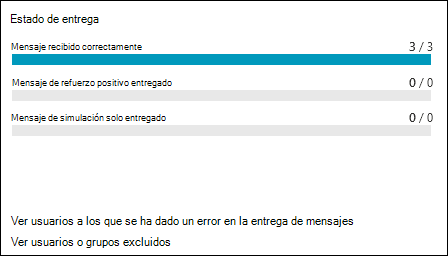

Sección Estado de entrega en el informe para simulaciones

En la sección Estado de entrega de la pestaña Informe ** de una simulación se muestran los números de los posibles estados de entrega del mensaje de simulación. Por ejemplo:

- Mensaje recibido correctamente

- Mensaje de refuerzo positivo entregado

- Solo mensaje de simulación entregado

Seleccione Ver usuarios a los que no pudo ir la entrega de mensajes a la pestaña Usuarios del informe donde los resultados se filtran por entrega de mensajes de simulación: No se pudo entregar.

Seleccione Ver usuarios o grupos excluidos para abrir un control flotante Usuarios o grupos excluidos que muestre los usuarios o grupos excluidos de la simulación.

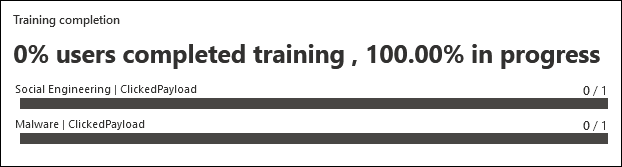

Sección de finalización del entrenamiento en el informe para simulaciones

La sección Finalización del entrenamiento de la página de detalles de la simulación muestra los entrenamientos necesarios para la simulación y cuántos usuarios completaron los entrenamientos.

Si no se incluyeron entrenamientos en la simulación, el único valor de esta sección es Entrenamientos que no formaron parte de esta simulación.

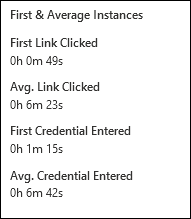

Primera & sección de instancia media en el informe para simulaciones

En la sección Primera & instancia promedio de la pestaña Informe ** de una simulación se muestra información sobre el tiempo que se tardó en realizar acciones específicas en la simulación. Por ejemplo:

- Primer vínculo en el que se ha hecho clic

- Vínculo medio en el que se ha hecho clic

- Primera credencial especificada

- Credencial promedio especificada

Sección recomendaciones del informe para simulaciones

En la sección Recomendaciones de la pestaña Informe** de una simulación se muestran recomendaciones para usar Entrenamiento de simulación de ataque para ayudar a proteger su organización.

Informe de simulación para campañas de entrenamiento

En esta sección se describe la información del informe de simulación de campañas de entrenamiento (no simulaciones).

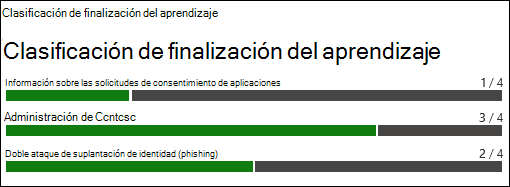

Sección de clasificación de finalización de entrenamiento en el informe de campañas de entrenamiento

La sección Clasificación de finalización del entrenamiento de la pestaña Informe ** de una campaña de entrenamiento muestra información sobre los módulos de entrenamiento completados en la campaña de entrenamiento.

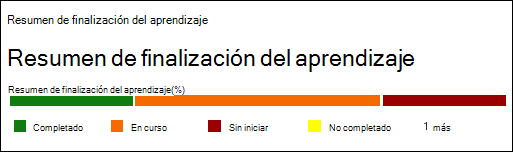

Sección resumen de finalización de entrenamiento en el informe de campañas de entrenamiento

La sección Resumen de finalización del entrenamiento de la pestaña Informe ** para una campaña de entrenamiento usa gráficos de barras que muestran la progresión de los usuarios asignados a través de todos los módulos de entrenamiento de la campaña (número de usuarios o número total de usuarios):

- Completed

- En curso

- No iniciado

- No completado

- Asignado anteriormente

Puede mantener el puntero sobre una sección del gráfico para ver el porcentaje real en cada categoría.

Toda la sección de actividad del usuario en el informe de campañas de entrenamiento

La sección Actividad de todos los usuarios de la pestaña Informe ** de una campaña de entrenamiento usa un gráfico de barras para mostrar cómo las personas principales recibieron correctamente la notificación de entrenamiento (número de usuarios o número total de usuarios).

Puede mantener el puntero sobre una sección del gráfico para ver los números reales de cada categoría.

Apéndice

Al exportar información de los informes, el archivo CSV contiene más información que la que se muestra en el informe, incluso si se muestra toda la columna. Los campos se describen en la tabla siguiente.

Sugerencia

Para obtener información máxima, compruebe que todas las columnas disponibles del informe estén visibles antes de exportar.

| Nombre del campo | Descripción |

|---|---|

| UserName | Nombre de usuario del usuario que realizó la actividad. |

| UserMail | Email dirección del usuario que realizó la actividad. |

| Comprometido | Indica si el usuario estaba en peligro. Los valores son Sí o No. |

| AttachmentOpened_TimeStamp | Cuando se abrió la carga de datos adjuntos en simulaciones de datos adjuntos de malware . |

| AttachmentOpened_Browser | Cuando se abrió la carga de datos adjuntos en un explorador web en simulaciones de datos adjuntos de malware . Esta información procede de UserAgent. |

| AttachmentOpened_IP | Dirección IP donde se abrió la carga de datos adjuntos en simulaciones de datos adjuntos de malware . Esta información procede de UserAgent. |

| AttachmentOpened_Device | Dispositivo donde se abrió la carga de datos adjuntos en simulaciones de datos adjuntos de malware . Esta información procede de UserAgent. |

| AttachmentLinkClicked_TimeStamp | Cuando se hizo clic en la carga del vínculo de datos adjuntos en Vínculo en simulaciones de datos adjuntos . |

| AttachmentLinkClicked_Browser | Explorador web que se usó para hacer clic en la carga del vínculo de datos adjuntos en Vínculo en simulaciones de datos adjuntos . Esta información procede de UserAgent. |

| AttachmentLinkClicked_IP | Dirección IP en la que se hizo clic en la carga del vínculo de datos adjuntos en Vínculo en simulaciones de datos adjuntos . Esta información procede de UserAgent. |

| AttachmentLinkClicked_Device | Dispositivo en el que se hizo clic en la carga del vínculo de datos adjuntos en Vínculo en simulaciones de datos adjuntos . Esta información procede de UserAgent. |

| EmailLinkClicked_TimeStamp | Cuando se hizo clic en la carga del vínculo en simulaciones de concesión de consentimiento de OAuth, Link to Malware, Drive-by-url y Credential Harvest. |

| EmailLinkClicked_Browser | Explorador web que se usó para hacer clic en la carga del vínculo en simulaciones de concesión de consentimiento de OAuth, Link to Malware, Drive-by-url y Credential Harvest. Esta información procede de UserAgent. |

| EmailLinkClicked_IP | Dirección IP en la que se hizo clic en la carga del vínculo en simulaciones de concesión de consentimiento de OAuth, Link to Malware, Drive-by-url y Credential Harvest. Esta información procede de UserAgent. |

| EmailLinkClicked_Device | Dispositivo en el que se hizo clic en la carga del vínculo en simulaciones de concesión de consentimiento de OAuth, Link to Malware, Drive-by-url y Credential Harvest. Esta información procede de UserAgent. |

| EmailLinkClicked_ClickSource | Si el vínculo de carga se seleccionó haciendo clic en una dirección URL o escaneando un código QR en Credential Harvest, Link to Malware, Drive-by-url y OAuth Consent Grant simulations( Simulaciones de concesión de consentimiento de OAuth). Los valores son PhishingURL o QRCode. |

| CredSupplied_TimeStamp(Compromised) | Cuando el usuario escribió sus credenciales. |

| CredSupplied_Browser | Explorador web que se usó cuando el usuario escribió sus credenciales. Esta información procede de UserAgent. |

| CredSupplied_IP | Dirección IP donde el usuario especificó sus credenciales. Esta información procede de UserAgent. |

| CredSupplied_Device | Dispositivo en el que el usuario especificó sus credenciales. Esta información procede de UserAgent. |

| SuccessfullyDeliveredEmail_TimeStamp | Cuando el mensaje de correo electrónico de simulación se entregó al usuario. |

| MessageRead_TimeStamp | Cuando se leyó el mensaje de simulación. |

| MessageDeleted_TimeStamp | Cuando se eliminó el mensaje de simulación. |

| MessageReplied_TimeStamp | Cuando el usuario respondió al mensaje de simulación. |

| MessageForwarded_TimeStamp | Cuando el usuario reenvió el mensaje de simulación. |

| OutOfOfficeDays | Determina si el usuario está fuera de la oficina. Esta información procede de la configuración Respuestas automáticas en Outlook. |

| PositiveReinforcementMessageDelivered_TimeStamp | Cuando el mensaje de refuerzo positivo se entregó al usuario. |

| PositiveReinforcementMessageFailed_TimeStamp | Cuando el mensaje de refuerzo positivo no se pudo entregar al usuario. |

| JustSimulationMessageDelivered_TimeStamp | Cuando el mensaje de simulación se entregó al usuario como parte de una simulación sin entrenamientos asignados (no se seleccionó ningún entrenamiento en la página Asignar entrenamiento del nuevo asistente de simulación). |

| JustSimulationMessageFailed_TimeStamp | Cuando el mensaje de correo electrónico de simulación no se pudo entregar al usuario y la simulación no tenía entrenamientos asignados. |

| TrainingAssignmentMessageDelivered_TimeStamp | Cuando el mensaje de asignación de entrenamiento se entregó al usuario. Este valor está vacío si no se asignó ningún entrenamiento en la simulación. |

| TrainingAssignmentMessageFailed_TimeStamp | Cuando el mensaje de asignación de entrenamiento no se pudo entregar al usuario. Este valor está vacío si no se asignó ningún entrenamiento en la simulación. |

| FailedToDeliverEmail_TimeStamp | Cuando el mensaje de correo electrónico de simulación no se pudo entregar al usuario. |

| Última actividad de simulación | La última actividad de simulación del usuario (ya sea que pasara o estuviera en peligro). |

| Entrenamientos asignados | Lista de entrenamientos asignados al usuario como parte de la simulación. |

| Entrenamientos completados | Lista de entrenamientos completados por el usuario como parte de la simulación. |

| Estado del entrenamiento | Estado actual de los entrenamientos para el usuario como parte de la simulación. |

| Suplantación de identidad notificada | Cuando el usuario notificó el mensaje de simulación como suplantación de identidad (phishing). |

| Departamento | Valor de la propiedad Department del usuario en Microsoft Entra ID en el momento de la simulación. |

| Company | Valor de propiedad Company del usuario en Microsoft Entra ID en el momento de la simulación. |

| Cargo | Valor de la propiedad Title del usuario en Microsoft Entra ID en el momento de la simulación. |

| Office | Valor de propiedad de Office del usuario en Microsoft Entra ID en el momento de la simulación. |

| Ciudad | Valor de la propiedad City del usuario en Microsoft Entra ID en el momento de la simulación. |

| País | Valor de la propiedad Country del usuario en Microsoft Entra ID en el momento de la simulación. |

| Administrador | Valor de la propiedad Manager del usuario en Microsoft Entra ID en el momento de la simulación. |

En la tabla siguiente se describe cómo se capturan las señales de actividad del usuario.

| Campo | Descripción | Lógica de cálculo |

|---|---|---|

| DownloadAttachment | Un usuario descargó los datos adjuntos. | La señal procede del cliente (por ejemplo, Outlook o Word). |

| Datos adjuntos abiertos | Un usuario abrió los datos adjuntos. | La señal procede del cliente (por ejemplo, Outlook o Word). |

| Leer mensaje | El usuario lee el mensaje de simulación. | Las señales de lectura de mensajes pueden experimentar problemas en los siguientes escenarios:

|

| Fuera de la oficina | Determina si el usuario está fuera de la oficina. | Calculado actualmente por la configuración De respuestas automáticas de Outlook. |

| Usuario en peligro | El usuario estaba en peligro. La señal de compromiso varía en función de la técnica de ingeniería social. |

|

| Vínculo de mensaje en el que se ha hecho clic | El usuario ha hecho clic en el vínculo de carga en el mensaje de simulación. | La dirección URL de la simulación es única para cada usuario, lo que permite el seguimiento de la actividad del usuario individual. Los servicios de filtrado de terceros o el reenvío de correo electrónico pueden dar lugar a falsos positivos. Para obtener más información, vea Los eventos de clics o de riesgo de los usuarios que insisten en que no hicieron clic en el vínculo en el mensaje de simulación O veo clics en pocos segundos después de la entrega de muchos usuarios (falsos positivos). ¿Qué pasa? |

| Mensaje reenviado | El usuario reenvió el mensaje. | |

| Respuesta al mensaje | El usuario respondió al mensaje. | |

| Mensaje eliminado | El usuario eliminó el mensaje. | La señal procede de la actividad de Outlook del usuario. Si el usuario notifica el mensaje como suplantación de identidad (phishing), el mensaje podría moverse a la carpeta Elementos eliminados, que se identifica como eliminación. |

| Permisos concedidos | Permisos compartidos de usuario en una simulación de concesión de consentimiento de OAuth . |

¹ El vínculo en el que se ha hecho clic puede ser una dirección URL seleccionada o un código QR escaneado.

Vínculos relacionados

Introducción al uso de aprendizaje de simulación de ataques

Creación de una simulación de ataque de suplantación de identidad (phishing)