panel de Administración de vulnerabilidades de Microsoft Defender

Se aplica a:

- Administración de vulnerabilidades de Microsoft Defender

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

- Microsoft Defender para el plan 1 de servidores 1 & 2

La administración de vulnerabilidades de Defender proporciona tanto a los administradores de seguridad como a los equipos de operaciones de seguridad un valor único, entre los que se incluyen:

- Información de detección y respuesta de puntos de conexión (EDR) en tiempo real correlacionada con las vulnerabilidades de los puntos de conexión.

- Contexto de vulnerabilidad de dispositivo invaluable durante las investigaciones de incidentes

- Procesos de corrección integrados mediante Microsoft Intune y punto de conexión de Microsoft Configuration Manager

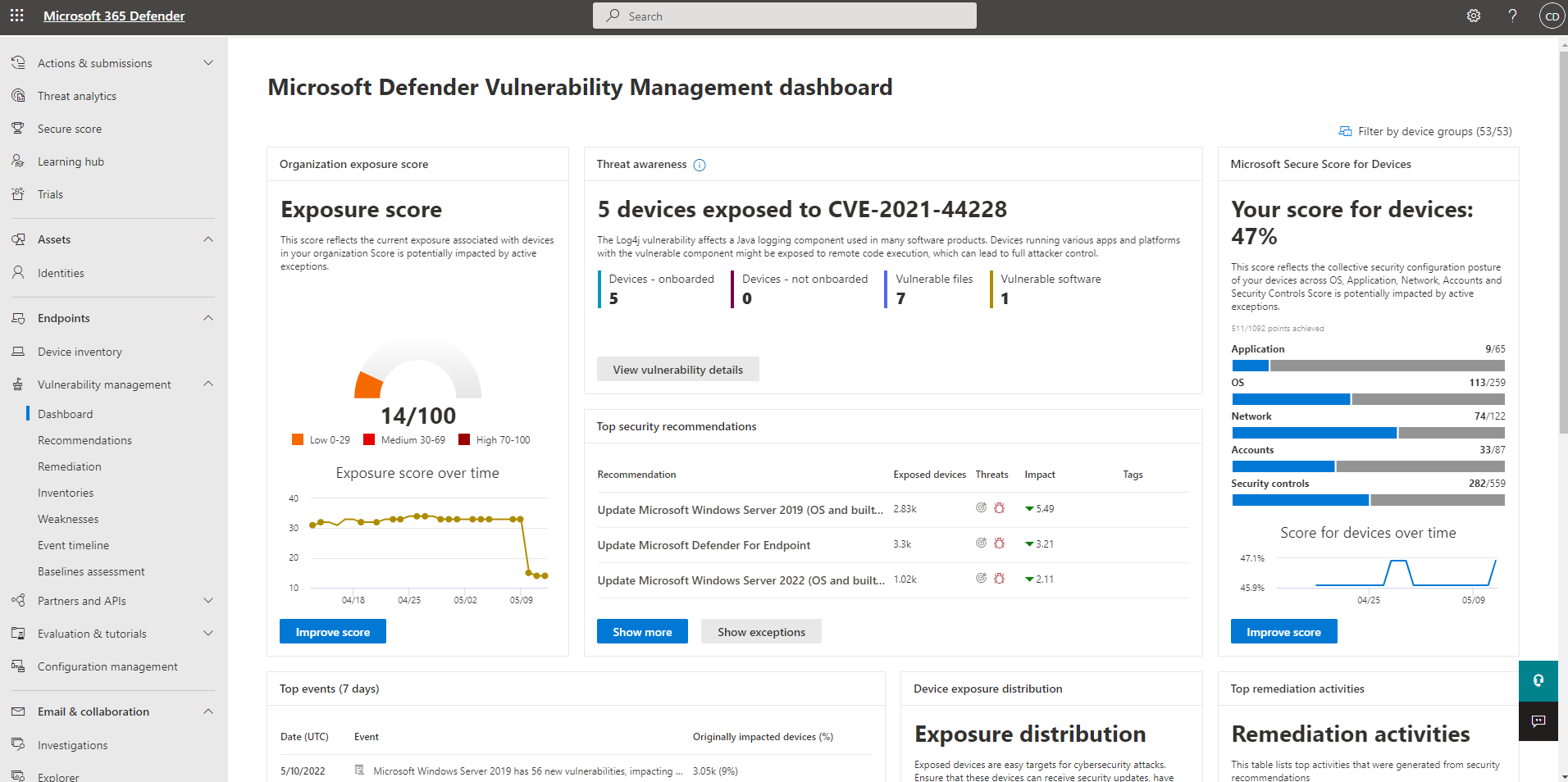

Puede usar el panel de Administración de vulnerabilidades de Defender en el portal de Microsoft Defender para:

- Vea la puntuación de exposición y la Puntuación de seguridad de Microsoft para dispositivos, junto con las principales recomendaciones de seguridad, vulnerabilidades de software, actividades de corrección y dispositivos expuestos.

- Correlación de la información de EDR con vulnerabilidades de punto de conexión y su procesamiento

- Selección de opciones de corrección para evaluar y realizar un seguimiento de las tareas de corrección

- Seleccionar opciones de excepción y realizar un seguimiento de las excepciones activas

Nota:

Los dispositivos que no están activos en los últimos 30 días no se tienen en cuenta en los datos que reflejan la puntuación de exposición de administración de vulnerabilidades de su organización y la Puntuación de seguridad de Microsoft para dispositivos.

Vea este vídeo para obtener una introducción rápida a lo que se encuentra en el panel de Administración de vulnerabilidades de Defender.

Sugerencia

¿Sabía que puede probar todas las características de Administración de vulnerabilidades de Microsoft Defender de forma gratuita? Obtenga información sobre cómo registrarse para obtener una evaluación gratuita.

Panel de Administración de vulnerabilidades de Defender

| Área | Descripción |

|---|---|

| Grupos de dispositivos seleccionados (#/#) | Filtre los datos de administración de vulnerabilidades que desea ver en el panel y las tarjetas por grupos de dispositivos. Lo que seleccione en el filtro se aplica a lo largo de las páginas de administración de vulnerabilidades. |

| Puntuación de exposición | Consulte el estado actual de la exposición del dispositivo de su organización a amenazas y vulnerabilidades. Varios factores afectan a la puntuación de exposición de la organización: debilidades detectadas en los dispositivos, probabilidad de que se vulneren los dispositivos, valor de los dispositivos para su organización y alertas pertinentes detectadas con los dispositivos. El objetivo es reducir la puntuación de exposición de la organización para que sea más segura. Para reducir la puntuación, debe corregir los problemas de configuración de seguridad relacionados enumerados en las recomendaciones de seguridad. |

| Puntuación de seguridad de Microsoft para dispositivos | Consulte la posición de seguridad del sistema operativo, las aplicaciones, la red, las cuentas y los controles de seguridad de su organización. El objetivo es corregir los problemas de configuración de seguridad relacionados para aumentar la puntuación de los dispositivos. La selección de las barras le llevará a la página Recomendación de seguridad . |

| Distribución de la exposición del dispositivo | Vea cuántos dispositivos se exponen en función de su nivel de exposición. Seleccione una sección del gráfico de anillos para ir a la página de lista Dispositivos y ver los nombres de los dispositivos afectados, el nivel de exposición, el nivel de riesgo y otros detalles, como el dominio, la plataforma del sistema operativo, su estado de mantenimiento, cuándo se vio por última vez y sus etiquetas. |

| Certificados que expiran | Vea cuántos certificados han expirado o deben expirar en los próximos 30, 60 o 90 días. |

| Principales recomendaciones de seguridad | Consulte las recomendaciones de seguridad intercaladas que se ordenan y priorizan en función de la exposición al riesgo de su organización y de la urgencia que requiere. Seleccione Mostrar más para ver el resto de las recomendaciones de seguridad de la lista. Seleccione Mostrar excepciones para ver la lista de recomendaciones que tienen una excepción. |

| Software más vulnerable | Obtenga visibilidad en tiempo real del inventario de software de su organización con una lista clasificada por pila de software vulnerable instalado en los dispositivos de la red y cómo afectan a la puntuación de exposición de la organización. Seleccione un elemento para obtener más detalles o Mostrar más para ver el resto de la lista de software vulnerable en la página Inventario de software . |

| Principales actividades de corrección | Realice un seguimiento de las actividades de corrección generadas a partir de las recomendaciones de seguridad. Puede seleccionar cada elemento de la lista para ver los detalles en la página Corrección o seleccionar Mostrar más para ver el resto de las actividades de corrección y las excepciones activas. |

| Dispositivos expuestos principales | Ver los nombres de los dispositivos expuestos y su nivel de exposición. Seleccione un nombre de dispositivo en la lista para ir a la página del dispositivo, donde puede ver las alertas, riesgos, incidentes, recomendaciones de seguridad, software instalado y vulnerabilidades detectadas asociadas a los dispositivos expuestos. Seleccione Mostrar más para ver el resto de la lista de dispositivos expuestos. En la lista de dispositivos, puede administrar etiquetas, iniciar investigaciones automatizadas, iniciar una sesión de respuesta activa, recopilar un paquete de investigación, ejecutar un examen antivirus, restringir la ejecución de la aplicación y aislar el dispositivo. |