Tutoriel de configuration d’IDology avec Azure Active Directory B2C

Dans cet exemple de tutoriel, nous donnons des conseils pour l’intégration d’IDology à Azure AD B2C. IDology est un fournisseur de vérification d’identité et de vérification qui propose plusieurs solutions. Dans cet exemple, nous allons aborder la solution ExpectID par IDology.

Prérequis

Avant de commencer, vérifiez que vous disposez des éléments suivants :

- Un abonnement Azure. Si vous ne disposez d’aucun abonnement, vous pouvez obtenir un compte gratuit.

- Un locataire Azure AD B2C lié à votre abonnement Azure.

Description du scénario

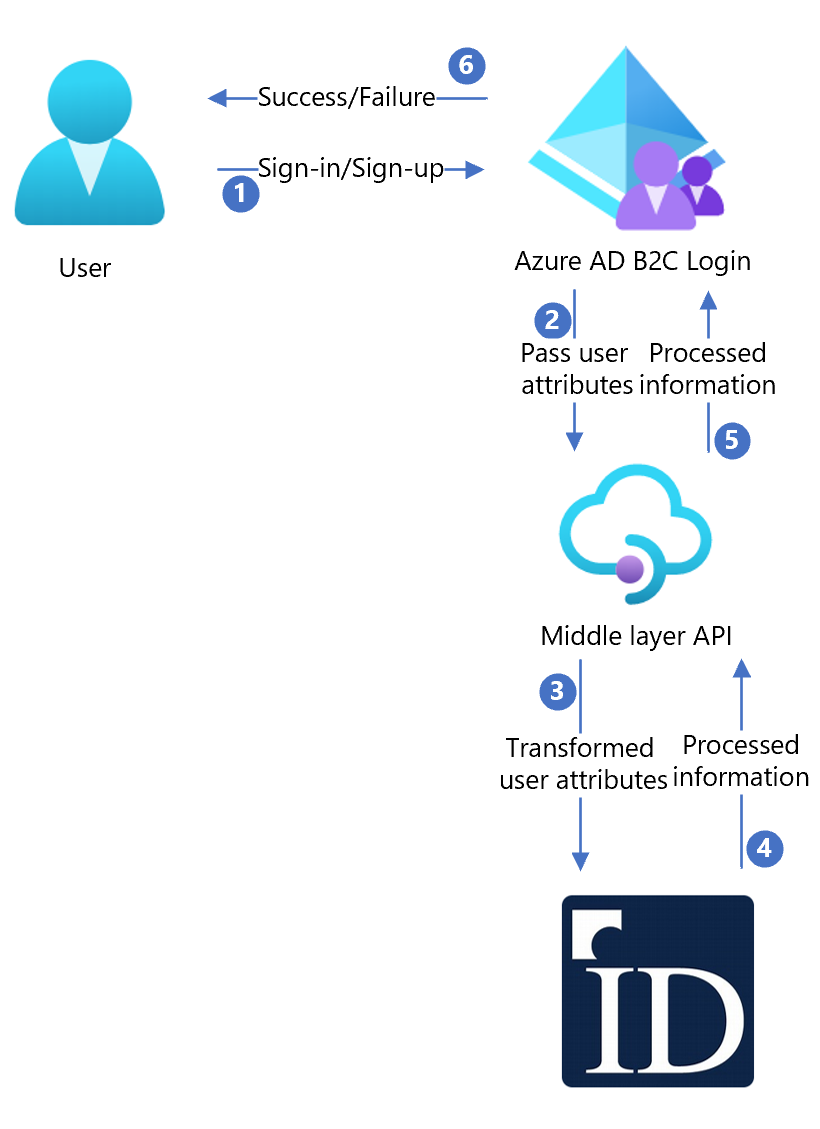

L’intégration IDology comprend les composants suivants :

- Azure AD B2C : serveur d’autorisation chargé de vérifier les informations d’identification de l’utilisateur, également connu sous le nom de fournisseur d’identité.

- IDology : le service IDology prend en entrée les données fournies par l’utilisateur et vérifie son identité.

- API REST personnalisée : cette API implémente l’intégration entre Microsoft Entra ID et le service IDology.

Le diagramme d’architecture suivant illustre l’implémentation.

| Étape | Description |

|---|---|

| 1 | Un utilisateur arrive sur la page de connexion. |

| 2 | L’utilisateur sélectionne l’option d’inscription pour créer un compte et entrer des informations sur la page. Azure AD B2C collecte les attributs de l’utilisateur. |

| 3 | Azure AD B2C appelle l’API de couche intermédiaire et transmet les attributs de l’utilisateur. |

| 4 | L’API de couche intermédiaire collecte les attributs de l’utilisateur et les transforme dans un format consommable par l’API IDology. Ensuite, elle envoie les informations à IDology. |

| 5 | IDology consomme les informations et les traite, puis envoie le résultat à l’API de couche intermédiaire. |

| 6 | L’API de couche intermédiaire traite les informations et renvoie les informations pertinentes à Azure AD B2C. |

| 7 | Azure AD B2C reçoit les informations envoyées par l’API de couche intermédiaire. S’il affiche une réponse Échec, un message d’erreur est affiché à l’utilisateur. S’il affiche une réponse Réussite, l’utilisateur est authentifié et écrit dans le répertoire. |

Notes

Azure AD B2C peut également demander au client d’effectuer une authentification avec passage à une édition supérieure, mais ce cas de figure n’est pas abordé dans ce tutoriel.

Intégration avec IDology

IDology fournit tout un éventail de solutions, que vous trouverez ici. Dans cet exemple, nous utilisons ExpectID.

Pour créer un compte IDology, contactez IDology.

Une fois le compte créé, vous recevrez les informations dont vous avez besoin pour la configuration de l’API. Les sections suivantes décrivent le processus.

Intégrer avec Azure AD B2C

Partie 1 : Déploiement de l’API

Déployez le code d’API fourni sur un service Azure. Le code peut être publié à partir de Visual Studio, en suivant ces instructions.

Vous allez avoir besoin de l’URL du service déployé pour configurer Microsoft Entra ID avec les paramètres requis.

Partie 2 : Configuration de l’API

Les paramètres d’application peuvent être configurés dans App Service dans Azure. Cette méthode permet de les configurer de façon sécurisée sans les archiver dans un référentiel. Vous devrez fournir les paramètres suivants à l’API REST :

| Paramètres de l’application | Source | Notes |

|---|---|---|

| IdologySettings:ApiUsername | Configuration du compte IDology | |

| IdologySettings:ApiPassword | Configuration du compte IDology | |

| WebApiSettings:ApiUsername | Définition d’un nom d’utilisateur pour l’API | Utilisé dans la configuration ExtId |

| WebApiSettings:ApiPassword | Définition d’un mot de passe pour l’API | Utilisé dans la configuration ExtId |

Partie 3 : Création de clés de stratégie d’API

Suivez ce document pour créer deux clés de stratégie : l’une pour le nom d’utilisateur de l’API et l’autre pour le mot de passe de l’API que vous avez défini ci-dessus.

L’exemple de stratégie utilise les noms de clés suivants :

- B2C_1A_RestApiUsername

- B2C_1A_RestApiPassword

Partie 4 : Configuration de la stratégie Azure AD B2C

Suivez ce document pour télécharger le pack de démarrage LocalAccounts et configurer la stratégie du locataire Azure AD B2C. Suivez les instructions jusqu’à la fin de la section Tester la stratégie personnalisée.

Téléchargez les deux exemples de stratégies ici.

Mettez à jour les deux exemples de stratégies :

Ouvrez les deux stratégies :

Dans la section

Idology-ExpectId-API, mettez à jour l’élément de métadonnéesServiceUrlavec l’emplacement de l’API déployée ci-dessus.Remplacez

yourtenantpar le nom de votre locataire Azure AD B2C. Par exemple, si le nom de votre locataire Azure AD B2C estcontosotenant, remplacez toutes les instances deyourtenant.onmicrosoft.comparcontosotenant.onmicrosoft.com.

Ouvrez le fichier TrustFrameworkExtensions.xml :

Recherchez l’élément

<TechnicalProfile Id="login-NonInteractive">. Remplacez les deux instances deIdentityExperienceFrameworkAppIdpar l’ID de l’application IdentityExperienceFramework que vous avez créée précédemment.Remplacez les deux instances de

ProxyIdentityExperienceFrameworkAppIdpar l’ID de l’application ProxyIdentityExperienceFramework que vous avez créée précédemment.

Remplacez SignInorSignUp.xml et TrustFrameworkExtensions.xml, chargés dans Azure AD B2C à l’étape 1, par les deux exemples de stratégies mis à jour.

Notes

Nous recommandons aux clients d’ajouter une notification de consentement sur la page de collection d’attributs. Informez les utilisateurs que des informations seront envoyées à des services tiers à des fins de vérification d’identité.

Tester le flux utilisateur

Ouvrez le locataire Azure AD B2C, puis sélectionnez Flux d’utilisateurs sous Stratégies.

Sélectionnez le Flux d’utilisateurs que vous avez créé.

Sélectionnez Exécuter le flux d’utilisateurs, puis sélectionnez les paramètres :

Application : sélectionnez l’application enregistrée (JWT dans l’exemple).

URL de réponse : sélectionnez l’URL de redirection.

Sélectionnez Exécuter le flux utilisateur.

Suivez le processus d’inscription et créez un compte.

Déconnectez-vous.

Suivez le processus de connexion.

Le puzzle IDology s’affiche une fois que vous avez entré Continuer.

Étapes suivantes

Pour plus d’informations, consultez les articles suivants :