Démarrage rapide : Ajouter l’authentification d’application à votre application web s’exécutant sur Azure App Service

Remarque

Depuis le 1er juin 2024, toutes les applications App Service nouvellement créées ont la possibilité de générer un nom d’hôte par défaut unique en utilisant la convention d’affectation de noms <app-name>-<random-hash>.<region>.azurewebsites.net. Les noms d’application existants restent inchangés.

Exemple : myapp-ds27dh7271aah175.westus-01.azurewebsites.net

Pour plus d’informations, reportez-vous à Nom d’hôte par défaut unique pour les ressources App Service.

Découvrez comment activer l’authentification pour votre application web s’exécutant sur Azure App Service et limiter l’accès aux utilisateurs de votre organisation.

Dans ce tutoriel, vous allez apprendre à :

- Configurer l’authentification pour l’application web.

- Limitez l’accès à l’application web aux utilisateurs de votre organisation en utilisant Microsoft Entra en tant que fournisseur d’identité.

Authentification automatique fournie par App Service

App Service offre une prise en charge intégrée de l’authentification et de l’autorisation, qui vous permet de connecter les utilisateurs sans avoir à écrire du code dans votre application web. L’utilisation du module d’authentification/autorisation facultatif App Service permet de simplifier l’authentification et l’autorisation de votre application. Lorsque vous êtes prêt pour l’authentification et l’autorisation personnalisées, vous générez sur cette architecture.

L’authentification App Service fournit ce qui suit :

- Activez et configurez facilement avec le portail Azure et les paramètres d’application.

- Aucun kit SDK, aucun langage spécifique ni aucune modification du code de l’application ne sont nécessaires.

- Plusieurs fournisseurs d'identité sont pris en charge :

- Microsoft Entra

- Compte Microsoft

- X

Lorsque le module d’authentification/autorisation est activé, chaque requête HTTP entrante le traverse avant d’être gérée par le code de votre application. Pour plus d’informations, consultez Authentification et autorisation dans Azure App Service.

1. Prérequis

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit Azure avant de commencer.

2. Créer et publier une application web sur App Service

Pour ce tutoriel, vous avez besoin d’une application web déployée sur App Service. Vous pouvez utiliser une application web existante, ou vous pouvez suivre un des démarrages rapides pour créer et publier une nouvelle application web sur App Service :

Que vous utilisiez une application web existante ou que vous en créiez une nouvelle, tenez compte des points suivants :

- Nom de l’application web.

- Groupe de ressources sur lequel l’application web est déployée.

Vous aurez besoin de ces noms tout au long de ce tutoriel.

3. Configurer l’authentification et l’autorisation

Maintenant que vous disposez d’une application web s’exécutant sur App Service, activez l’authentification et l’autorisation. Vous utilisez Microsoft Entra comme fournisseur d’identité. Pour plus d’informations, consultez Configurer l’authentification Microsoft Entra pour votre application App Service.

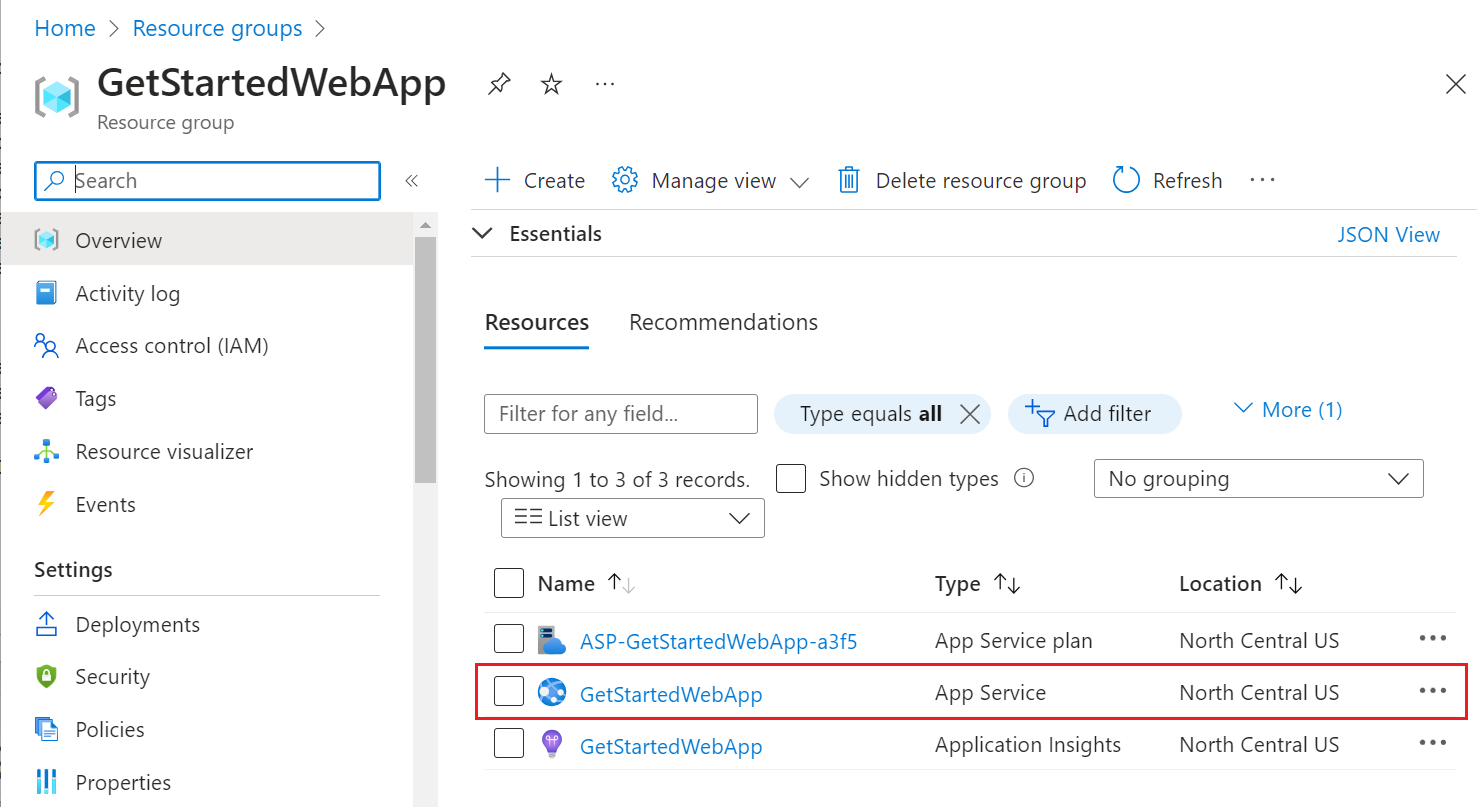

Dans le menu du portail Azure, sélectionnez Groupes de ressources ou recherchez et sélectionnez Groupes de ressources dans n’importe quelle page.

Dans Groupes de ressources, recherchez et sélectionnez votre groupe de ressources. Dans Vue d’ensemble, sélectionnez la page de gestion de l’application.

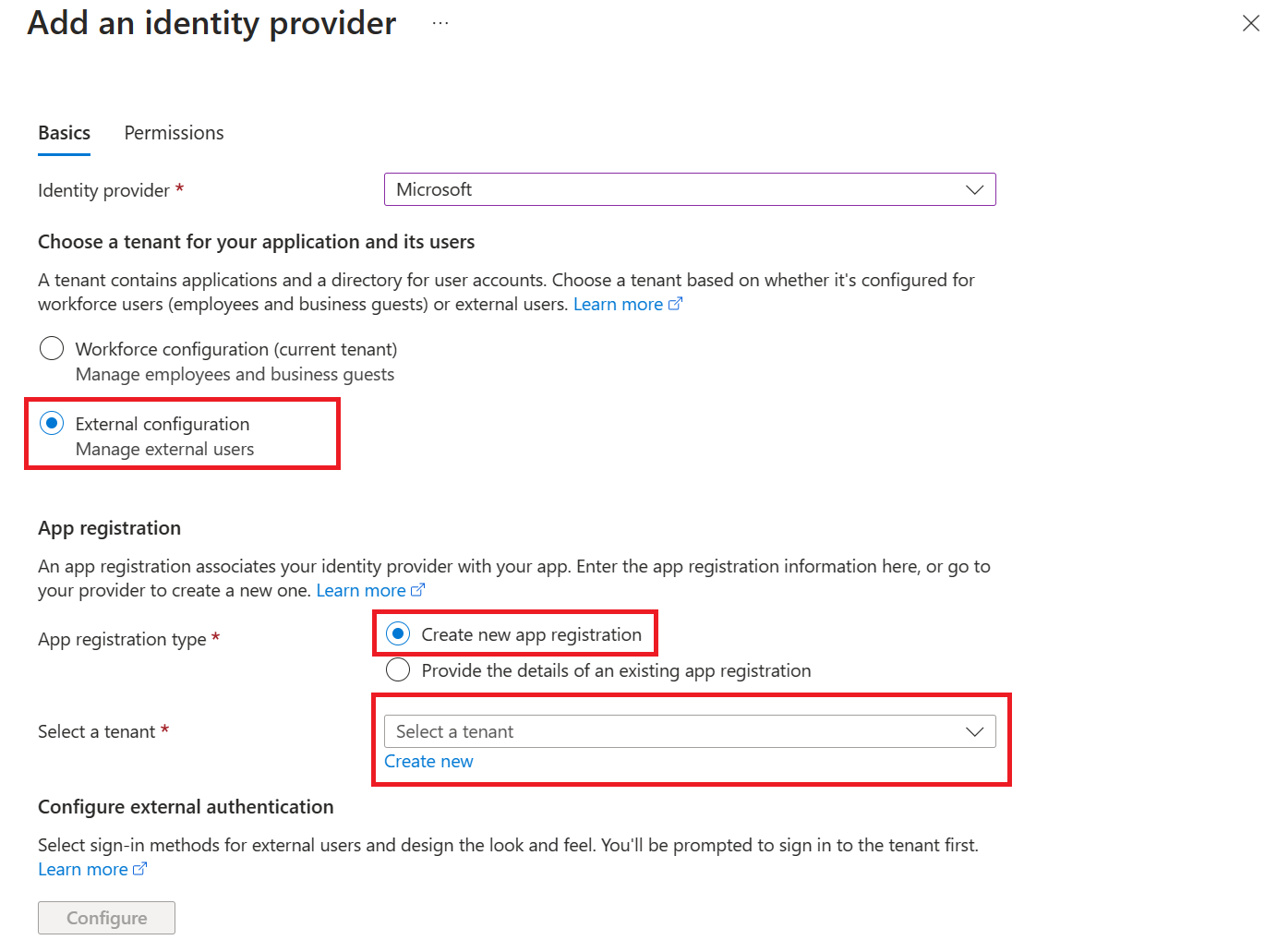

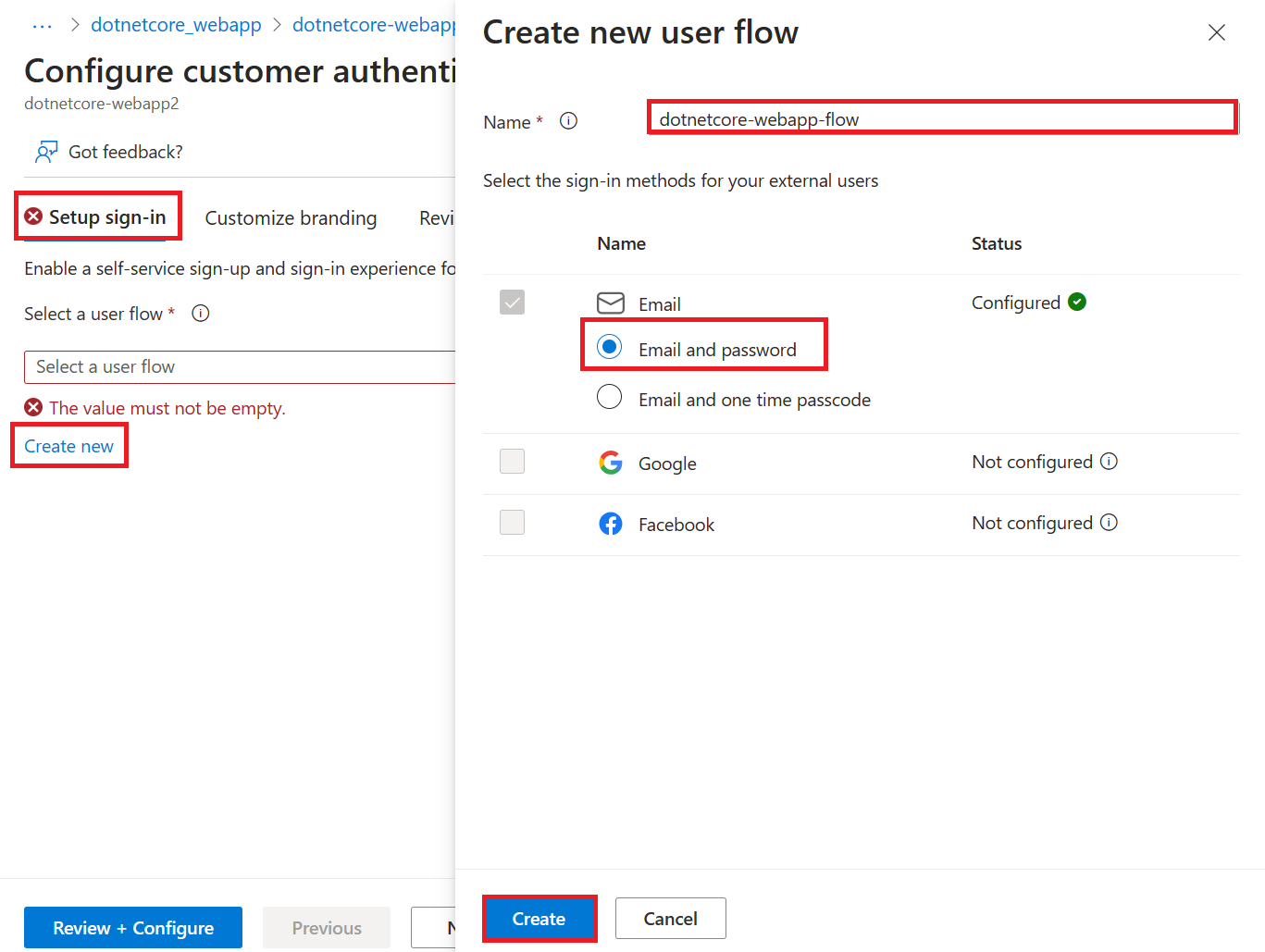

Dans le menu gauche de votre application, sélectionnez Authentification, puis Ajouter un fournisseur d’identité.

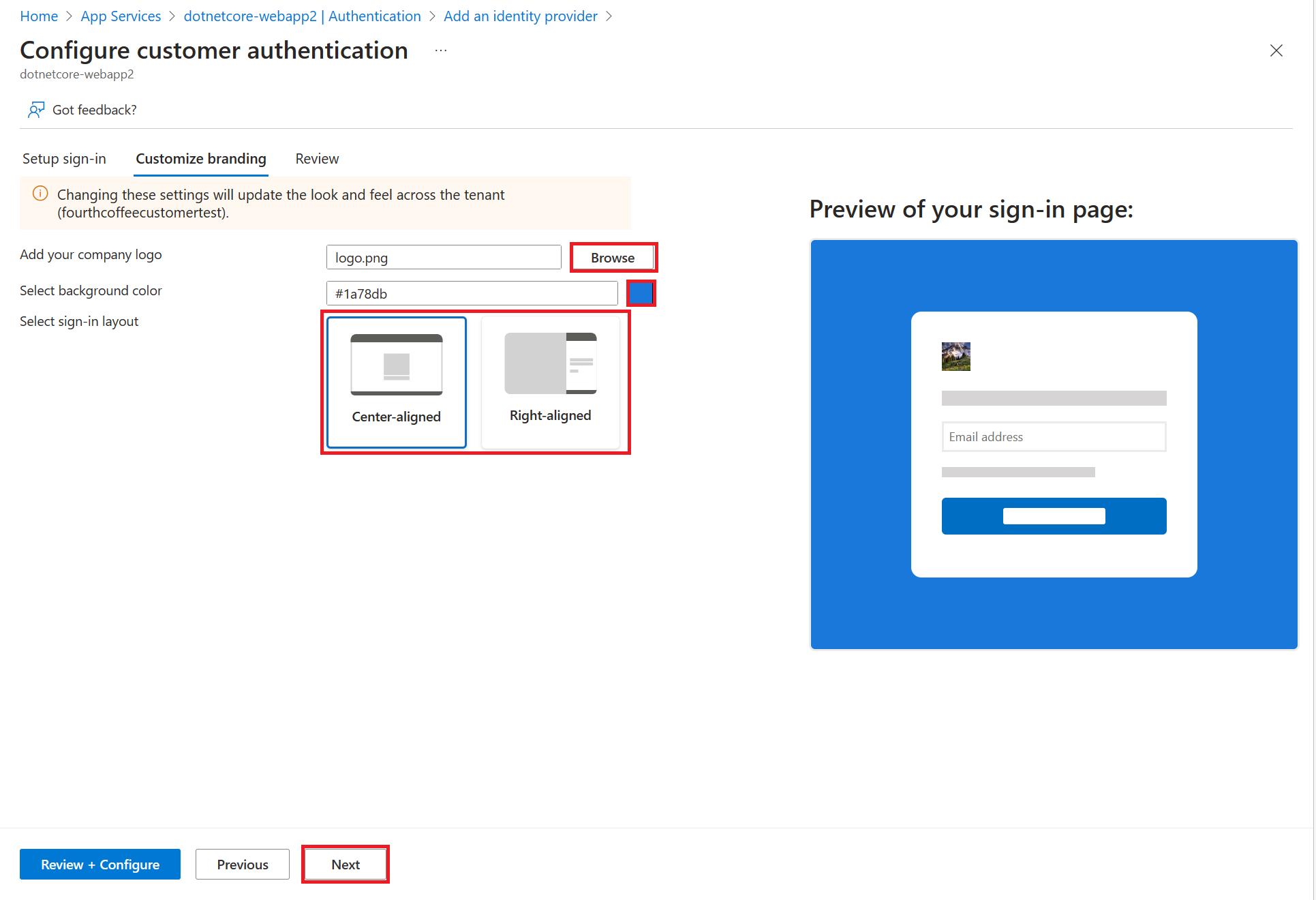

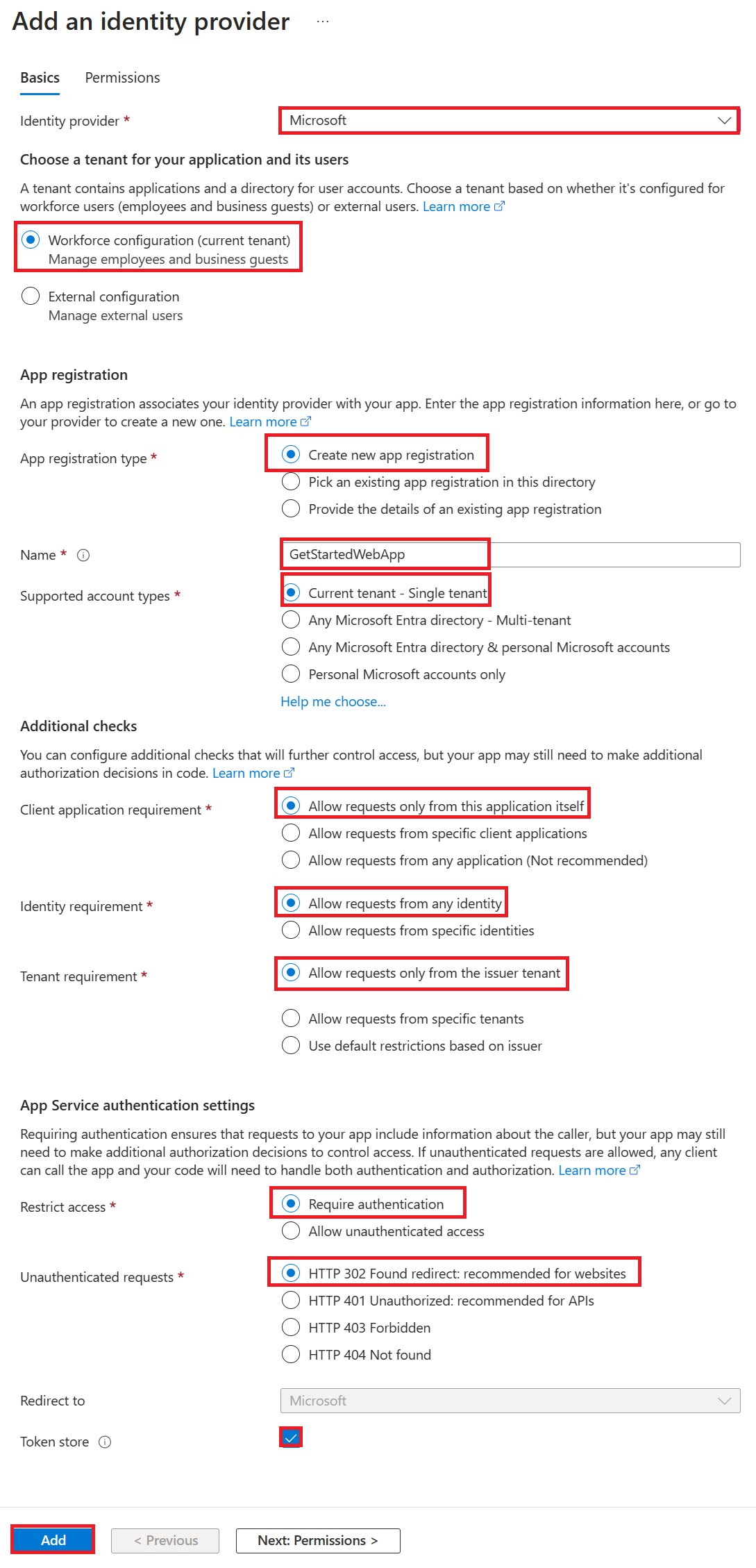

Dans la page Ajouter un fournisseur d’identité, sélectionnez Microsoft en tant que fournisseur d’identité pour vous connecter aux identités Microsoft et Microsoft Entra.

Pour Type de locataire, sélectionnez Configuration de la main-d’œuvre (locataire actuel) pour les employés et les invités professionnels.

Pour Inscription d’application>Type d’inscription d’application, sélectionnez Créer une inscription d’application pour créer une inscription d’application dans Microsoft Entra.

Entrez un nom d’affichage pour votre application. Les utilisateurs de votre application peuvent voir le nom d’affichage lorsqu’ils l’utilisent, par exemple lors de la connexion.

Pour Expiration du secret client, sélectionnez Recommandé : 180 jours.

Pour Inscription d’application>Types de comptes pris en charge, sélectionnez Locataire unique actuel afin que seuls les utilisateurs de votre organisation puissent se connecter à l’application web.

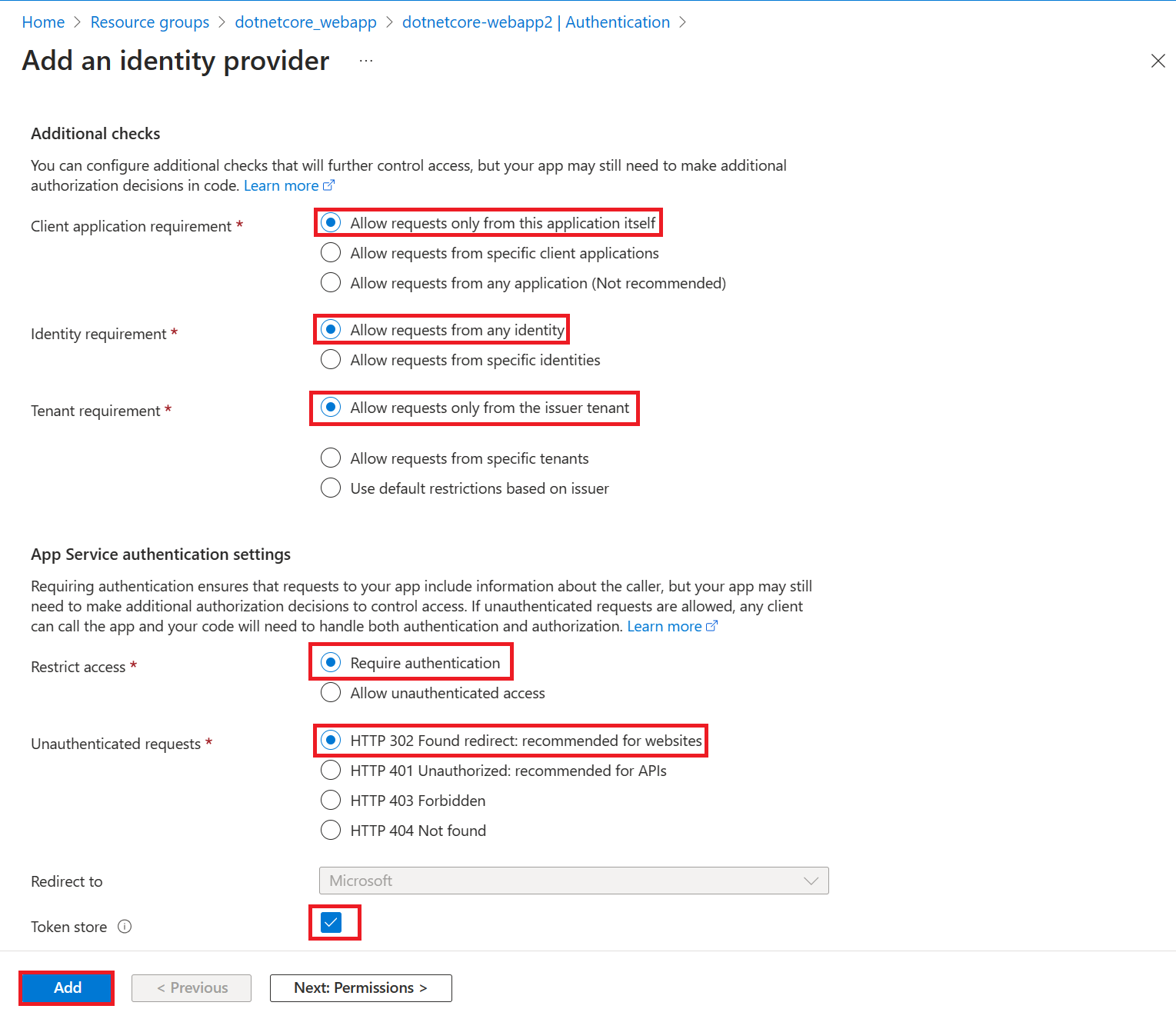

Dans la section Vérifications supplémentaires, sélectionnez :

- Autoriser uniquement les demandes de cette application elle-même pour Besoins de l’application cliente

- Autoriser les demandes de n’importe quelle identité pour Exigence d’identité

- Autoriser uniquement les demandes du locataire émetteur pour Exigence du locataire

Dans la section Paramètres d’authentification App Service, définissez :

- Exiger l’authentification pour Authentification

- Redirection HTTP 302 trouvée – recommandée pour les sites web pour Requêtes non authentifiées

- Boîte Magasin de jetons

En bas de la page Ajouter un fournisseur d’identité, cliquez sur Ajouter pour activer l’authentification pour votre application web.

Vous disposez maintenant d’une application sécurisée par l’authentification et l’autorisation App Service.

Notes

Pour autoriser les comptes provenant d'autres locataires, remplacez l'« URL de l'émetteur » par « https://login.microsoftonline.com/common/v2.0 » en modifiant votre « Fournisseur d'identité » à partir du panneau « Authentification ».

4. Vérifier l’accès limité à l’application web

Lorsque vous avez activé le module d’authentification/autorisation App Service dans la section précédente, une inscription d’application a été créée dans votre locataire de main d’œuvre ou externe. L’inscription de l’application a le nom d’affichage que vous avez créé à l’étape précédente.

Pour vérifier les paramètres, connectez-vous au centre d’administration Microsoft Entra au minimum en tant que Développeur d’application. Si vous choisissez la configuration externe, utilisez l’icône Paramètres dans le menu supérieur pour basculer vers le locataire externe avec votre application web à partir du menu Répertoires + abonnements. Lorsque vous êtes dans le locataire approprié :

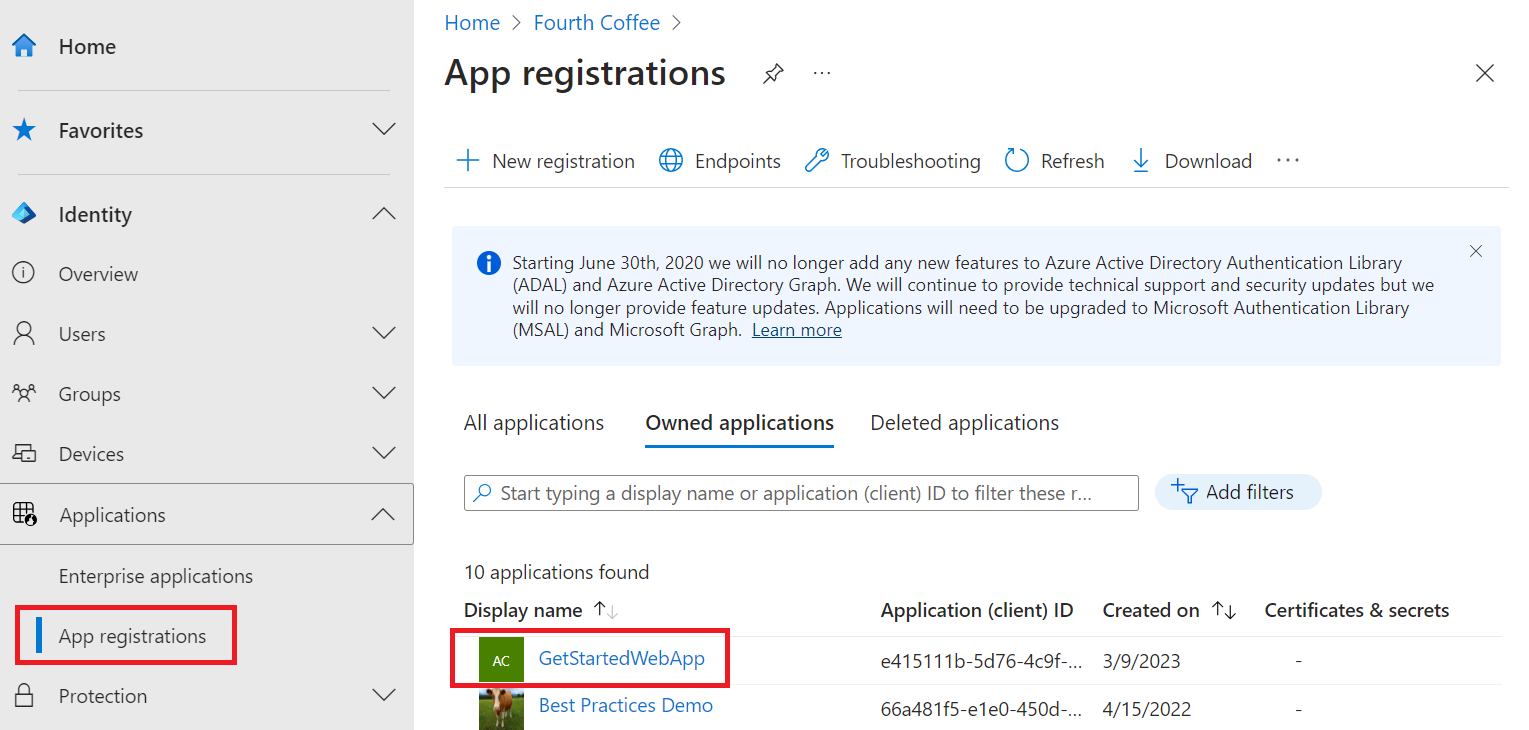

Accédez à Identité>Applications>Inscriptions d’applications et sélectionnez Applications>Inscriptions d’applications dans le menu.

Sélectionnez l’inscription d’application qui a été créée.

Dans la vue d’ensemble, vérifiez que Types de comptes pris en charge a la valeur Mon organisation uniquement.

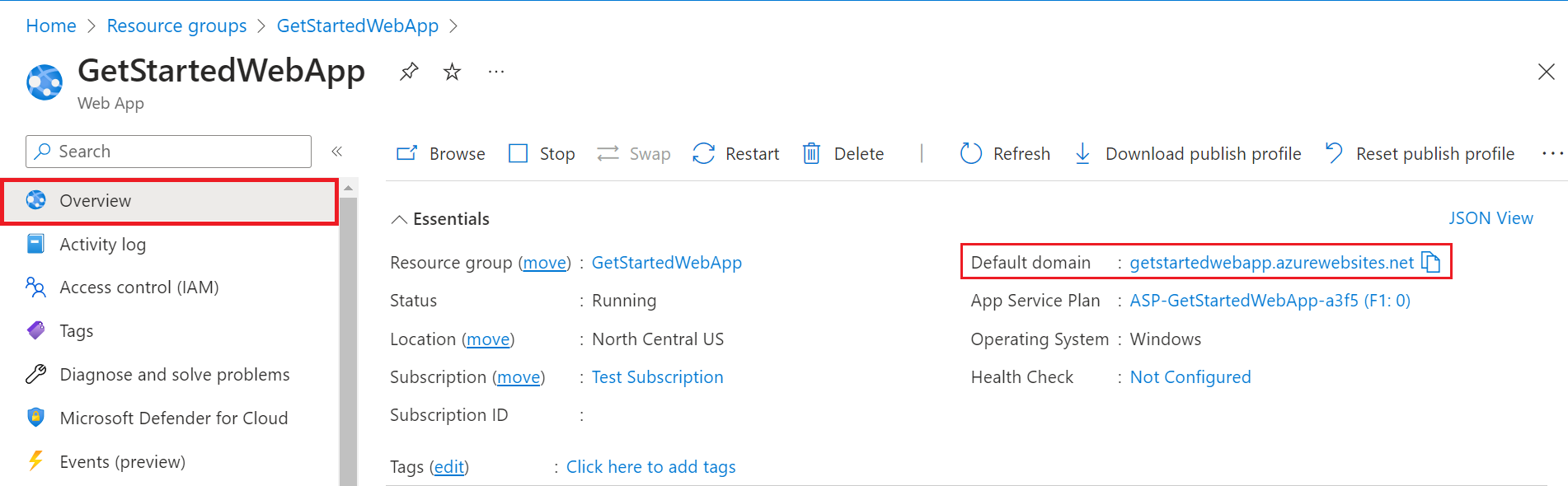

Pour vérifier que l’accès à votre application est limité aux utilisateurs de votre organisation, accédez à la Vue d’ensemble de votre application web et sélectionnez le lien Domaine par défaut. Vous pouvez également démarrer un navigateur en mode privé ou incognito et accéder à

https://<app-name>.azurewebsites.net(voir la note en haut de page).

Vous devez être dirigé vers une page de connexion sécurisée, qui permet de s’assurer que les utilisateurs non authentifiés ne sont pas autorisés à accéder au site.

Connectez-vous en tant qu’utilisateur de votre organisation pour accéder au site. Vous pouvez également démarrer un nouveau navigateur et essayer de vous connecter à l’aide d’un compte personnel afin de vérifier que les utilisateurs en dehors de l’organisation n’ont pas accès.

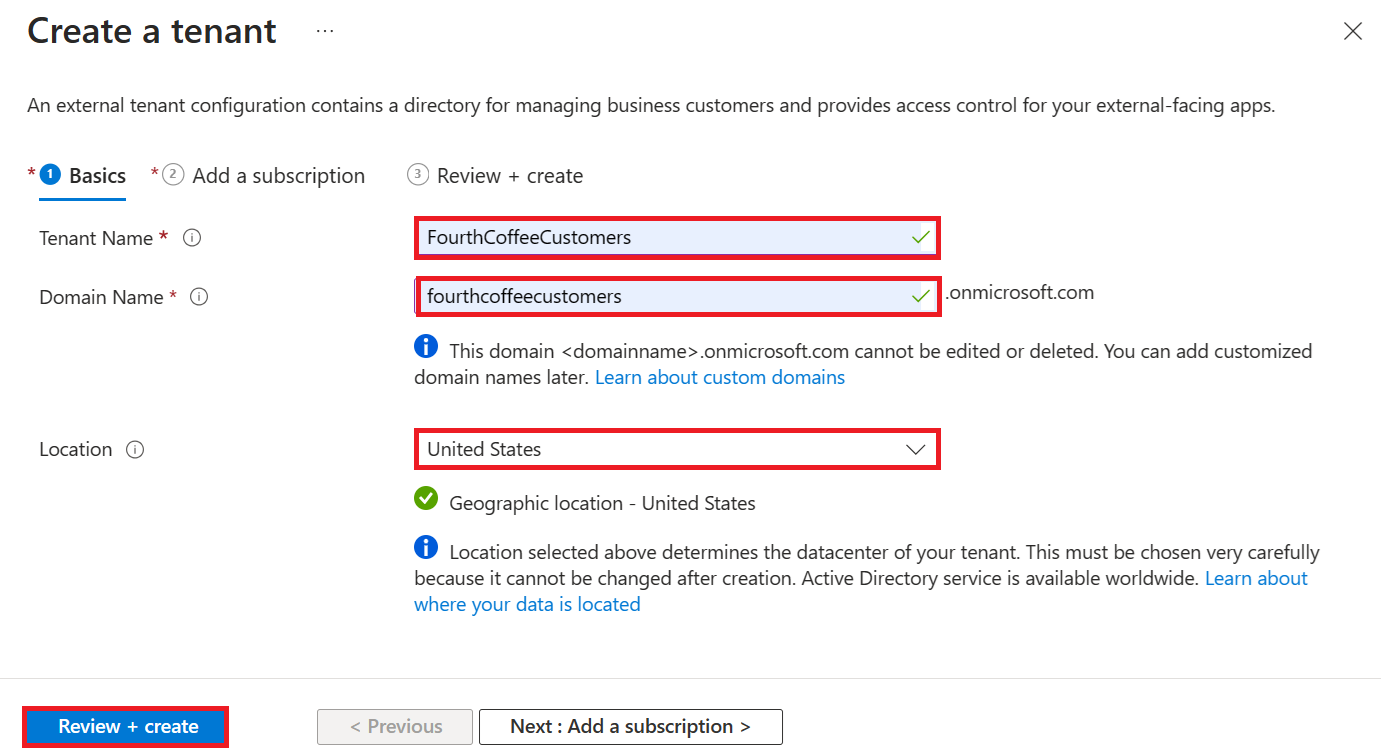

5. Nettoyer les ressources

Si vous avez effectué toutes les étapes de ce tutoriel en plusieurs parties, vous avez créé une instance App Service, un plan d’hébergement App Service et un compte de stockage dans un groupe de ressources. Vous avez également créé une inscription d’application dans Microsoft Entra ID. Si vous avez choisi une configuration externe, vous avez peut-être créé un locataire externe. Lorsque vous n’en avez plus besoin, supprimez ces ressources et l’inscription d’application afin de ne pas continuer à accumuler des frais.

Dans ce tutoriel, vous allez apprendre à :

- Supprimer les ressources Azure créées durant le tutoriel.

Supprimer le groupe de ressources

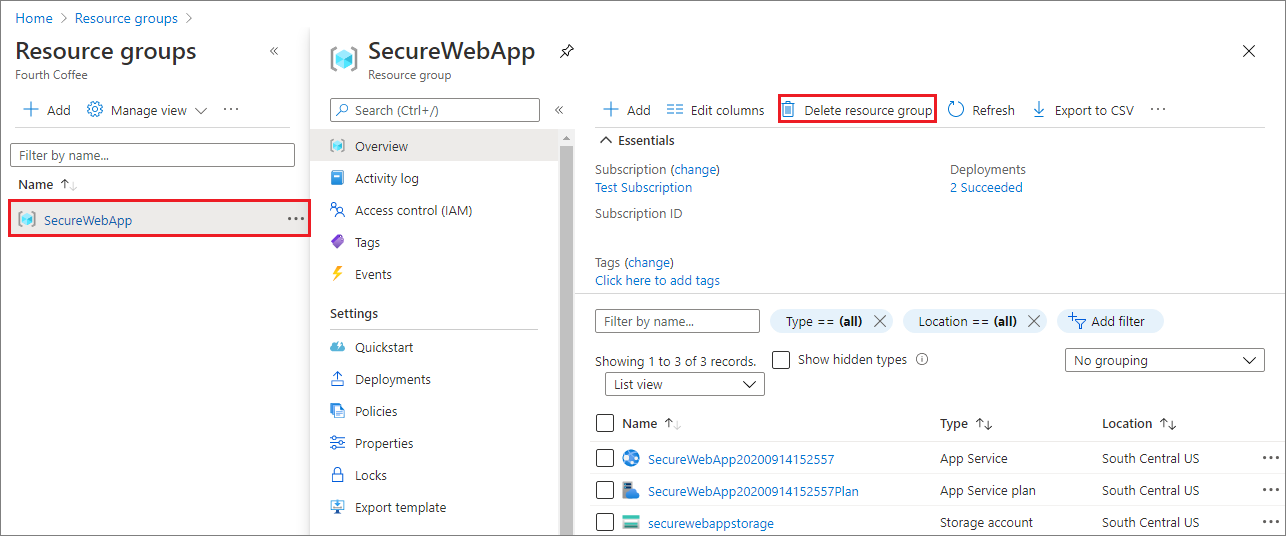

Sur le Portail Azure, sélectionnez Groupes de ressources dans le menu du portail, puis sélectionnez le groupe de ressources qui contient votre instance App Service et votre plan App Service.

Sélectionnez Supprimer le groupe de ressources pour supprimer le groupe de ressources et toutes les ressources.

L’exécution de cette commande peut prendre plusieurs minutes.

Supprimer l’inscription d’application

Dans le Centre d’administration Microsoft Entra, sélectionnez Applications>Inscriptions d’applications. Sélectionnez ensuite l’application que vous avez créée.

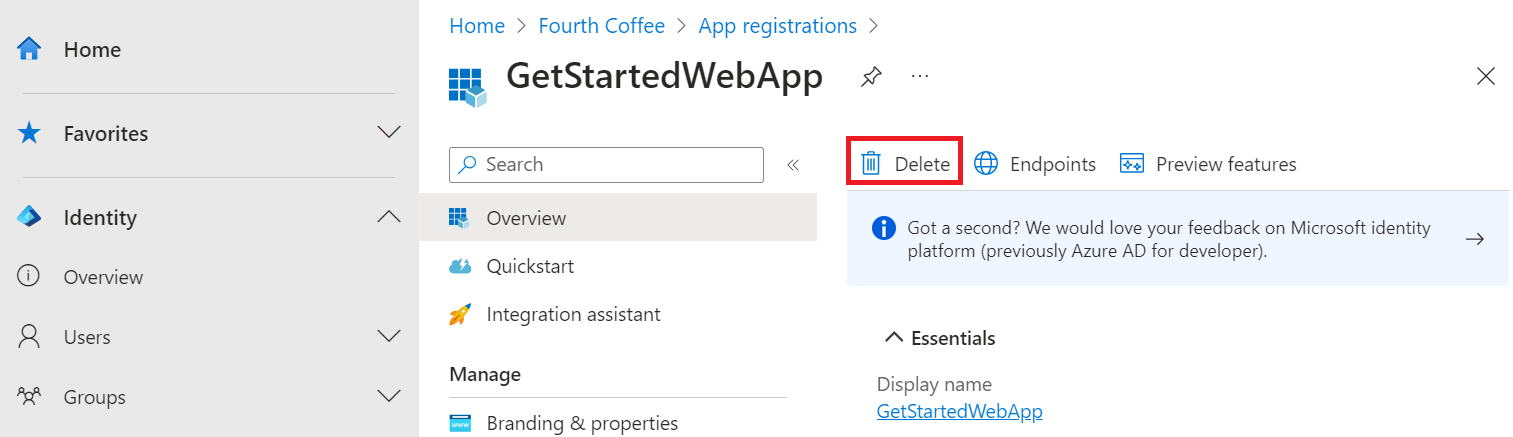

Dans la vue d’ensemble de l’inscription d’application, sélectionnez Supprimer.

Supprimer le locataire externe

Si vous avez créé un locataire externe, vous pouvez le supprimer. Dans le centre d’administration Microsoft Entra, accédez à Identité>Vue d’ensemble>Gérer les locataires.

Sélectionnez le serveur que vous souhaitez supprimer, puis Supprimer.

Il est possible que vous deviez effectuer les actions requises avant de pouvoir supprimer le tenant. Par exemple, vous devrez peut-être supprimer tous les flux d’utilisateurs et les inscriptions d’applications dans le locataire.

Si vous êtes prêt à supprimer le tenant, sélectionnez Supprimer.

Étapes suivantes

Dans ce didacticiel, vous avez appris à :

- Configurer l’authentification pour l’application web.

- Limiter l’accès à l’application web aux utilisateurs de votre organisation.