Déployer un Runbook Worker hybride utilisateur Windows ou Linux basé sur une extension dans Azure Automation

L’intégration basée sur l’extension ne concerne que les Runbooks Workers hybrides d’utilisateur. Cet article explique comment déployer un Runbook Worker hybride utilisateur sur une machine Windows ou Linux, supprimer le Worker et supprimer un groupe de Runbooks Workers hybrides.

Pour l’intégration d’un Runbook Worker hybride système, consultez Déployer un Runbook Worker hybride Windows basé sur un agent dans Automation ou Déployer un Runbook Worker hybride Linux basé sur un agent dans Automation.

Vous pouvez utiliser la fonctionnalité Runbook Worker hybride utilisateur d’Azure Automation pour exécuter des runbooks directement sur une machine Azure ou non Azure, y compris des serveurs avec Azure Arc, et des machines VMware vSphere avec Arc et SCVMM avec Arc. Sur l’ordinateur ou le serveur qui héberge le rôle, vous pouvez exécuter les runbooks directement et avec les ressources disponibles dans l’environnement pour gérer ces ressources locales. Azure Automation stocke et gère les runbooks, puis les remet à une ou plusieurs machines choisies. Une fois le Runbook Worker déployé, consultez Exécuter des runbooks sur un Runbook Worker hybride pour apprendre à configurer vos Runbooks en vue d’automatiser les processus de votre centre de données local ou autre environnement cloud.

Remarque

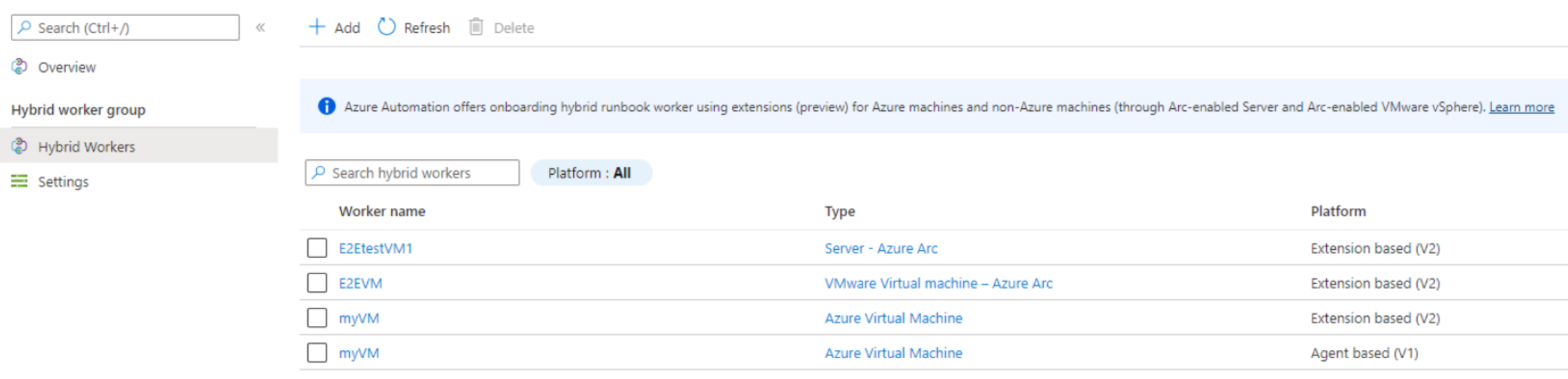

Un Worker hybride peut coexister avec les deux plateformes : Basé sur un agent (v1) et Basé sur une extension (v2). Si vous installez Basé sur une extension (v2) sur un Worker hybride fonctionnant déjà avec Basé sur un agent (v1), vous verrez deux entrées du Runbook Worker hybride dans le groupe. L’un avec la plateforme Basé sur une extension (v2) et l’autre avec Basé sur un agent (v1) . Plus d’informations

Prérequis

Configuration minimale de la machine

- 2 cœurs

- 4 Go de RAM

- L’agent Azure Connected Machine doit être installé sur les machines non Azure. Pour installer

AzureConnectedMachineAgent, consultez Connecter des machines hybrides à Azure à partir du portail Azure pour les serveurs avec Arc. Consultez Installer l’agent Arc pour les machines virtuelles VMware avec Arc afin d’activer la gestion des invités pour les machines virtuelles VMware vSphere avec Arc et Installer l’agent Arc pour SCVMM avec Arc afin d’activer la gestion des invités pour les machines virtuelles SCVMM avec Arc. - L’identité managée affectée par le système doit être activée sur la machine virtuelle Azure, le serveur avec Arc, la machine virtuelle VMware vSphere avec Arc ou la machine virtuelle SCVMM avec Arc. Si l’identité managée affectée par le système n’est pas activée, elle le sera dans le cadre du processus d’ajout.

Systèmes d’exploitation pris en charge

| Windows (x64) | Linux (x64) |

|---|---|

| ● Windows Server 2022 (avec Server Core) ● Windows Server 2019 (avec Server Core) ● Windows Server 2016, version 1709 et 1803 (à l’exception de Server Core) ● Windows Server 2012, 2012 R2 (à l’exception de Server Core) ● Windows 10 Entreprise (y compris multisession) et Pro |

● Debian GNU/Linux 8, 9, 10, 11 et 12 ● Ubuntu 18.04 LTS, 20.04 LTS, 22.04 LTS et 24.04 LTS ● SUSE Linux Enterprise Server 15.2, 15.3, 15.4, 15.5 et 15.6 ● Red Hat Enterprise Linux Server 7, 8, et 9 ● Rocky Linux 9 ● Oracle Linux 7, 8 et 9 L’extension Hybrid Worker suivrait les délais de support du fournisseur de système d’exploitation. |

Autres conditions requises

| Windows (x64) | Linux (x64) |

|---|---|

| Windows PowerShell 5.1 (télécharger WMF 5.1). PowerShell Core n’est pas pris en charge. | Le durcissement de Linux ne doit pas être activé. |

| .NET Framework 4.6.2 ou ultérieur. |

Exigences relatives aux packages pour Linux

| Package requis | Description | Version minimum |

|---|---|---|

| Glibc | Bibliothèque C de GNU | 2.5-12 |

| Openssl | Bibliothèques OpenSSL | 1.0 (TLS 1.1 et TLS 1.2 sont pris en charge) |

| Curl | Client web cURL | 7.15.5 |

| Python-ctypes | Bibliothèque de fonctions étrangères pour Python | Python 2.x ou Python 3.x sont obligatoire |

| PAM | Modules d’authentification enfichable |

| Package facultatif | Description | Version minimum |

|---|---|---|

| PowerShell Core | Pour exécuter des runbooks PowerShell, vous devez avoir installé PowerShell Core. Pour obtenir des instructions, consultez Installation de PowerShell Core sur Linux | 6.0.0 |

Remarque

Le Runbook Worker hybride n’est pas pris en charge actuellement pour les VMSS (Virtual Machine Scale Sets).

Nous vous recommandons vivement de ne jamais configurer l’extension Worker hybride sur une machine virtuelle qui héberge un contrôleur de domaine. Les meilleures pratiques de sécurité ne conseillent pas une telle configuration en raison du risque élevé d’exposer les contrôleurs de domaine à des vecteurs d’attaque potentiels via des travaux Azure Automation. Les contrôleurs de domaine doivent être fortement sécurisés et isolés des services non essentiels afin d’empêcher tout accès non autorisé et de maintenir l’intégrité de l’environnement des services de domaine Active Directory (ADDS).

Autorisations pour les informations d’identification Worker hybrides

Si le Worker hybride basé sur une extension utilise des informations d’identification Worker hybrides personnalisées, vérifiez que les autorisations de dossier suivantes sont affectées à l’utilisateur personnalisé pour éviter que les travaux ne soient suspendus.

| Type de ressource | Autorisations du dossier |

|---|---|

| Azure VM | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (lire et exécuter) |

| Serveur avec Arc | C:\ProgramData\AzureConnectedMachineAgent\Tokens (read) C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (lire et exécuter). |

Remarque

Quand un système dispose d’un UAC/LUA en place, les autorisations doivent être directement accordées, et non via une appartenance de groupe. Plus d’informations

Configuration requise pour le réseau

Utilisation du serveur proxy

Si vous utilisez un serveur proxy pour la communication entre Azure Automation et les machines exécutant le Runbook Worker hybride basé sur une extension, veillez à ce que les ressources appropriées soient accessibles. Le délai d’expiration pour les demandes du Runbook Worker hybride et des services Automation est de 30 secondes. Après trois tentatives, une demande échoue.

Remarque

Pour les machines virtuelles Azure et les serveurs avec Arc, vous pouvez configurer les paramètres de proxy à l’aide de l’API ou des cmdlets PowerShell. Cela n’est actuellement pas pris en charge pour les machines virtuelles VMware vSphere avec Arc.

Pour installer l’extension à l’aide de cmdlets :

Obtenez les détails du compte Automation à l’aide de l’appel d’API ci-dessous.

GET https://westcentralus.management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Automation/automationAccounts/{automationAccountName}?api-version=2021-06-22L’appel d’API fournira la valeur avec la clé :

AutomationHybridServiceUrl. Utilisez l’URL à l’étape suivante pour activer l’extension sur la machine virtuelle.Installez l’extension de Worker hybride sur la machine virtuelle en exécutant l’applet de commande PowerShell suivante (module requis : Az.Compute). Utilisez l’élément

properties.automationHybridServiceUrlfourni par l’appel d’API ci-dessus

Paramètres du serveur proxy

$settings = @{

"AutomationAccountURL" = "<registrationurl>";

"ProxySettings" = @{

"ProxyServer" = "<ipaddress>:<port>";

"UserName"="test";

}

};

$protectedsettings = @{

"ProxyPassword" = "password";

};

Machines virtuelles Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -ProtectedSettings $protectedsettings -EnableAutomaticUpgrade $true/$false

Machines virtuelles avec Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -ProtectedSetting $protectedsettings -NoWait -EnableAutomaticUpgrade

Utilisation du pare-feu

Si vous utilisez un pare-feu pour restreindre l’accès à Internet, vous devez configurer le pare-feu pour autoriser l’accès. Le port et les URL suivants sont requis pour Runbook Worker hybride et pour la communication entre Automation State Configuration et Azure Automation.

| Propriété | Description |

|---|---|

| Port | 443 pour l’accès Internet sortant |

| URL globale | \* .azure-automation.net |

| URL globale de la région US Gov Virginie | *.azure-automation.us |

Limite du quota d’UC

Il existe une limite de quota de CPU de 25 % lors de la configuration du Worker Linux Hybrid Runbook basé sur une extension. Cette limite n’existe pas pour le Runbook Worker hybride Windows.

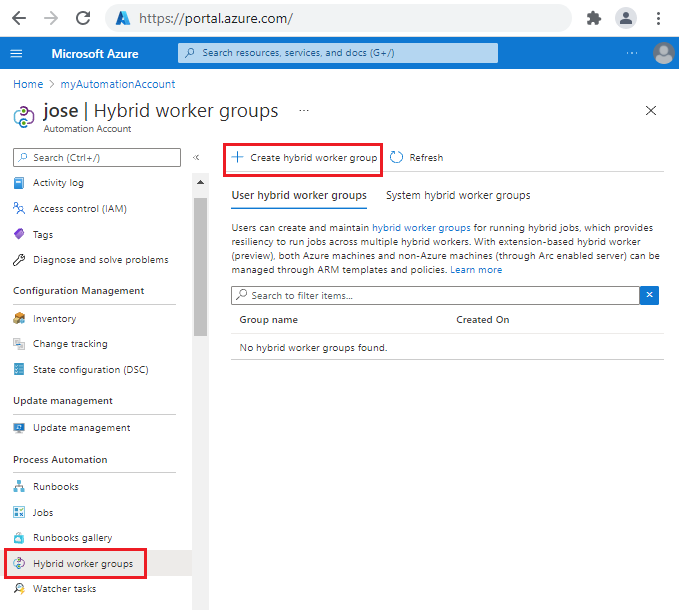

Créer un groupe de Workers hybrides

Pour créer un groupe de Workers hybrides dans le portail Azure, procédez comme suit :

Connectez-vous au portail Azure.

Accédez à votre compte Automation.

Sous Automatisation de processus, sélectionnez Groupes de Workers hybrides.

Sélectionner + Créer un groupe de Workers hybrides.

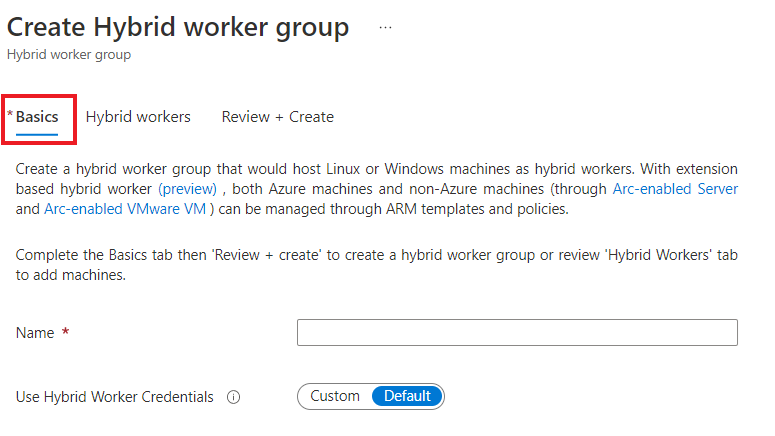

Dans l’onglet De base, dans la zone de texte Nom, entrez un nom pour votre groupe Worker hybride.

Pour l’option Utiliser les informations d’identification du worker hybride :

- Si vous sélectionnez Par défaut, l’extension hybride sera installée à l’aide du compte système local.

- Si vous sélectionnez Personnalisé, dans la liste déroulante, sélectionnez la ressource d’informations d’identification.

Sélectionnez Suivant pour passer à l’onglet Workers hybrides. Vous pouvez sélectionner des machines virtuelles Azure, des serveurs avec Azure Arc, des machines VMware vSphere avec Arc et SCVMM avec Arc pour les ajouter à ce groupe de workers hybrides. Si vous ne sélectionnez aucune machine, un groupe de Workers hybrides vide sera créé. Vous pourrez toujours ajouter des machines ultérieurement.

Sélectionnez Ajouter des machines pour accéder à la page Ajouter des machines en tant que Worker hybride. Seules les machines qui ne font pas partie d’un autre groupe de Workers hybrides s’affichent.

Cochez la case à côté des machines que vous souhaitez ajouter au groupe de Workers hybrides. Si votre machine non Azure n’apparaît pas dans la liste, assurez-vous que l’agent Azure Arc Connected Machine est installé sur la machine.

Sélectionnez Ajouter.

Sélectionnez Suivant pour passer à l’onglet Vérifier + créer.

Sélectionnez Créer.

L’extension de Worker hybride s’installe sur la machine et le Worker hybride est inscrit auprès du groupe de Workers hybrides. L’ajout d’un Worker hybride au groupe est immédiat, alors que l’installation de l’extension peut prendre quelques minutes. Sélectionnez Actualiser pour voir le nouveau groupe. Sélectionnez le nom du groupe pour afficher les détails des Workers hybrides.

Remarque

Une machine sélectionnée ne sera pas ajoutée à un groupe de Workers hybrides si elle fait déjà partie d’un autre groupe de Workers hybrides.

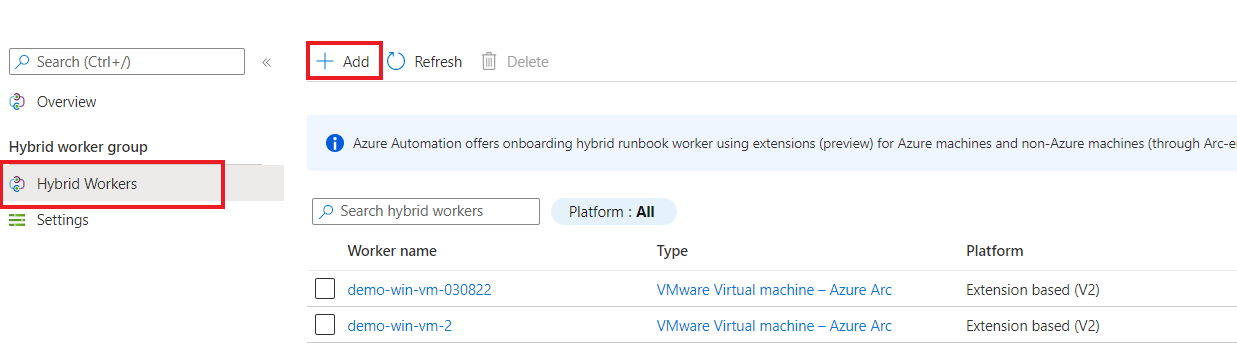

Ajouter une machine à un groupe de Workers hybrides

Vous pouvez également ajouter des machines à un groupe de Workers hybrides existant.

Sous Automatisation de processus, sélectionnez Groupes de Workers hybrides, puis votre groupe de Workers hybrides existant pour accéder à la page Groupe de Workers hybrides.

Sous Groupe de Workers hybrides, sélectionnez Workers hybrides.

Sélectionnez + Ajouter pour accéder à la page Ajouter des machines en tant que Worker hybride. Seules les machines qui ne font pas partie d’un autre groupe de Workers hybrides s’affichent.

Cochez la case à côté des machines que vous souhaitez ajouter au groupe de Workers hybrides.

Si votre machine non Azure n’apparaît pas dans la liste, assurez-vous que l’agent Azure Arc Connected Machine est installé sur la machine. Pour installer

AzureConnectedMachineAgent, consultez Connecter des machines hybrides à Azure à partir du portail Azure pour les serveurs avec Arc. Consultez Installer l’agent Arc pour les machines virtuelles avec Arc afin d’activer la gestion des invités pour VMware vSphere avec Arc et Installer l’agent Arc pour SCVMM avec Arc afin d’activer la gestion des invités pour les machines virtuelles SCVMM avec Arc.Sélectionnez Ajouter pour ajouter la machine au groupe.

Après l’ajout, vous pouvez voir le type de machine Machine virtuelle Azure, Machine – Azure Arc, Machine – Azure Arc (VMware) ou Machine – Azure Arc SCVMM. Le champ Plateforme indique que le Worker est basé sur un agent (v1) ou basé sur une extension (v2).

Migrer un agent existant basé sur des Workers hybrides basés sur une extension

Pour tirer parti des avantages des Workers hybrides basés sur une extension, vous devez migrer tous les Workers hybrides basés sur un agent existants vers des Workers basés sur une extension. Un ordinateur Worker hybride peut coexister sur les deux plateformes : Basée sur un agent (v1) et Basée sur une extension (v2). L’installation basée sur une extension n’affecte pas l’installation ni la gestion d’un rôle Worker basé sur un agent.

Pour installer un Worker hybride sur un agent existant basé sur un Worker hybride, veillez à répondre aux prérequis avant de suivre ces étapes :

- Sous Automatisation de processus, sélectionnez Groupes Workers hybrides, puis sélectionnez votre groupe de Workers hybrides existant pour accéder à la page Groupe Worker hybride.

- Sous Groupe Worker hybride, sélectionnez Workers hybrides>+ Ajouter pour accéder à la page Ajouter des machines en tant que Worker hybride.

- Cochez la case à côté d’un Worker hybride basé sur un agent (v1) existant.

- Sélectionnez Ajouter pour ajouter la machine au groupe.

La colonne Plateforme affiche le même Worker hybride comme étant Basé sur un agent (v1) et Basé sur une extension (v2). Une fois que vous vous êtes familiarisé avec l’expérience et l’utilisation du Worker hybride basé sur l’extension, vous pouvez supprimer le Worker basé sur l’agent.

Pour la migration à grande échelle de plusieurs Workers hybrides basés sur agent, vous pouvez également utiliser d’autres canaux comme Bicep, les modèles ARM, les cmdlets PowerShell, l’API REST et l’interface Azure CLI.

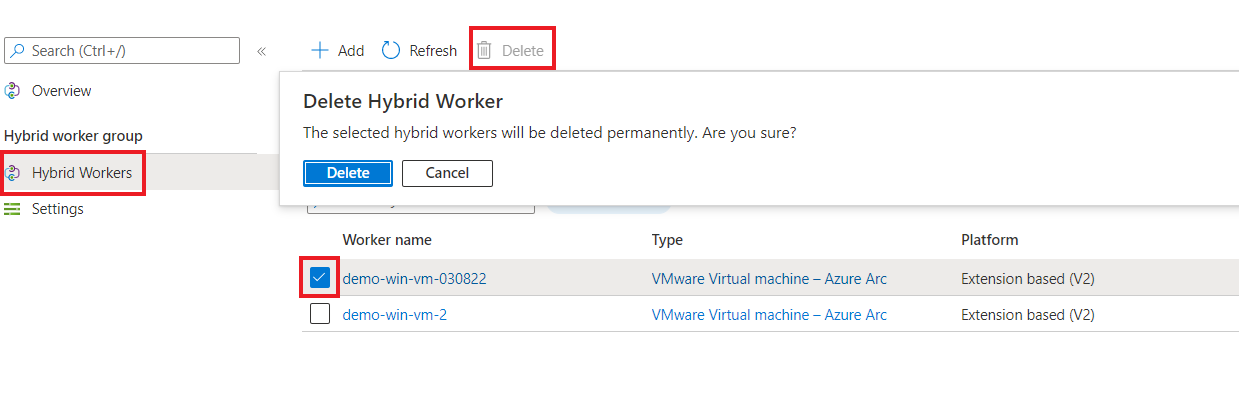

Supprimer un Runbook Worker hybride

Vous pouvez supprimer le Runbook Worker hybride à partir du portail.

Sous Automatisation de processus, sélectionnez Groupes de Workers hybrides, puis votre groupe de Workers hybrides pour accéder à la page Groupe de Workers hybrides.

Sous Groupe de Workers hybrides, sélectionnez Workers hybrides.

Cochez la case à côté des machines que vous souhaitez supprimer du groupe de Workers hybrides.

Sélectionnez Supprimer.

La boîte de dialogue Supprimer le Worker hybride s’affiche et vous avertit que le Worker hybride sélectionné sera supprimé définitivement. Sélectionnez Supprimer. Cette opération permet de supprimer l’extension du Worker Basé sur une extension (v2) ou de supprimer l’entrée Basé sur un agent (v1) du portail. Toutefois, elle laisse le Worker hybride obsolète sur la machine virtuelle. Pour désinstaller manuellement l’agent, consultez Désinstaller l’agent.

Remarque

- Un Worker hybride peut coexister avec les deux plateformes : Basé sur un agent (v1) et Basé sur une extension (v2). Si vous installez Basé sur une extension (v2) sur un Worker hybride fonctionnant déjà avec Basé sur un agent (v1), vous verrez deux entrées du Runbook Worker hybride dans le groupe. L’un avec la plateforme Basé sur une extension (v2) et l’autre avec Basé sur un agent (v1).

- Une fois que vous avez désactivé la liaison privée dans votre compte Automation, la suppression du Runbook Worker hybride peut prendre jusqu’à 60 minutes.

- Les paramètres du proxy Runbook Worker hybride peuvent être supprimés de HKLM\SOFTWARE\Microsoft\Azure\HybridWorker\Parameters, « URL du proxy de connexion Http ».

- Un Worker hybride peut coexister avec les deux plateformes : Basé sur un agent (v1) et Basé sur une extension (v2). Si vous installez Basé sur une extension (v2) sur un Worker hybride fonctionnant déjà avec Basé sur un agent (v1), vous verrez deux entrées du Runbook Worker hybride dans le groupe. L’un avec la plateforme Basé sur une extension (v2) et l’autre avec Basé sur un agent (v1).

Supprimer un groupe de Runbooks Workers hybrides

Vous pouvez supprimer un groupe de Runbooks Workers hybrides vide à partir du portail.

Sous Automatisation de processus, sélectionnez Groupes de Workers hybrides, puis votre groupe de Workers hybrides pour accéder à la page Groupe de Workers hybrides.

Sélectionnez Supprimer.

Un message d’avertissement apparaît pour supprimer toutes les machines définies comme des workers hybrides dans le groupe Worker hybride. Si un Worker a déjà été ajouté au groupe, vous devrez d’abord le supprimer du groupe.

Sélectionnez Oui.

Le groupe de Workers hybrides sera supprimé.

Mise à niveau automatique de l’extension

L’extension Worker hybride prend en charge la mise à niveau automatique des versions mineures par défaut. Nous vous recommandons d’activer les mises à niveau automatiques pour tirer parti des mises à jour de sécurité ou de fonctionnalités sans surcharge manuelle. Toutefois, pour empêcher la mise à niveau automatique de l’extension (par exemple en cas de fenêtre de modification stricte et si elle ne peut être mise à jour qu’à un moment spécifique), vous pouvez désactiver cette fonctionnalité en définissant la propriété enableAutomaticUpgrade dans ARM, le modèle Bicep et les cmdlets PowerShell sur false. Définissez la même propriété sur true chaque fois que vous souhaitez réactiver la mise à niveau automatique.

$extensionType = "HybridWorkerForLinux/HybridWorkerForWindows"

$extensionName = "HybridWorkerExtension"

$publisher = "Microsoft.Azure.Automation.HybridWorker"

Set-AzVMExtension -ResourceGroupName <RGName> -Location <Location> -VMName <vmName> -Name $extensionName -Publisher $publisher -ExtensionType $extensionType -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

Les mises à niveau de version principale doivent être gérées manuellement. Exécutez les cmdlets ci-dessous avec la dernière valeur de TypeHandlerVersion.

Remarque

Si vous avez installé l’extension Worker hybride pendant la phase de préversion publique, assurez-vous de la mettre à niveau vers la dernière version principale.

Machines virtuelles Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

Machines virtuelles avec Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -NoWait -EnableAutomaticUpgrade

Gérer l’extension Worker hybride en utilisant des modèles Bicep et ARM, l’API REST, Azure CLI et PowerShell

Vous pouvez utiliser le modèle Bicep pour créer un groupe Worker hybride, créer une machine virtuelle Windows Azure et l’ajouter à un groupe Worker hybride existant. En savoir plus sur Bicep.

Suivez les étapes mentionnées ci-dessous comme exemple :

- Créez un groupe worker hybride.

- Créez une machine virtuelle Azure ou un serveur avec Arc. Vous pouvez également utiliser une machine virtuelle Azure existante ou un serveur avec Arc.

- Connectez la machine virtuelle Azure ou le serveur avec Arc au groupe worker hybride créé ci-dessus.

- Générez un nouveau GUID et transmettez-le en tant que nom du Worker hybride.

- Activez l’identité managée affectée par le système sur la machine virtuelle.

- Installez l’extension Worker hybride sur la machine virtuelle.

- Pour confirmer si l'extension a été installée avec succès sur la machine virtuelle, dans le Portail Microsoft Azure, accédez à l'onglet >Extensions de la machine virtuelle et vérifiez l'état de l'extension Hybrid Worker installée sur la machine virtuelle.

param automationAccount string

param automationAccountLocation string

param workerGroupName string

@description('Name of the virtual machine.')

param virtualMachineName string

@description('Username for the Virtual Machine.')

param adminUsername string

@description('Password for the Virtual Machine.')

@minLength(12)

@secure()

param adminPassword string

@description('Location for the VM.')

param vmLocation string = 'North Central US'

@description('Size of the virtual machine.')

param vmSize string = 'Standard_DS1_v2'

@description('The Windows version for the VM. This will pick a fully patched image of this given Windows version.')

@allowed([

'2008-R2-SP1'

'2012-Datacenter'

'2012-R2-Datacenter'

'2016-Nano-Server'

'2016-Datacenter-with-Containers'

'2016-Datacenter'

'2019-Datacenter'

'2019-Datacenter-Core'

'2019-Datacenter-Core-smalldisk'

'2019-Datacenter-Core-with-Containers'

'2019-Datacenter-Core-with-Containers-smalldisk'

'2019-Datacenter-smalldisk'

'2019-Datacenter-with-Containers'

'2019-Datacenter-with-Containers-smalldisk'

])

param osVersion string = '2019-Datacenter'

@description('DNS name for the public IP')

param dnsNameForPublicIP string

var nicName_var = 'myVMNict'

var addressPrefix = '10.0.0.0/16'

var subnetName = 'Subnet'

var subnetPrefix = '10.0.0.0/24'

var subnetRef = resourceId('Microsoft.Network/virtualNetworks/subnets', virtualNetworkName_var, subnetName)

var vmName_var = virtualMachineName

var virtualNetworkName_var = 'MyVNETt'

var publicIPAddressName_var = 'myPublicIPt'

var networkSecurityGroupName_var = 'default-NSGt'

var UniqueStringBasedOnTimeStamp = uniqueString(resourceGroup().id)

resource publicIPAddressName 'Microsoft.Network/publicIPAddresses@2020-08-01' = {

name: publicIPAddressName_var

location: vmLocation

properties: {

publicIPAllocationMethod: 'Dynamic'

dnsSettings: {

domainNameLabel: dnsNameForPublicIP

}

}

}

resource networkSecurityGroupName 'Microsoft.Network/networkSecurityGroups@2020-08-01' = {

name: networkSecurityGroupName_var

location: vmLocation

properties: {

securityRules: [

{

name: 'default-allow-3389'

properties: {

priority: 1000

access: 'Allow'

direction: 'Inbound'

destinationPortRange: '3389'

protocol: 'Tcp'

sourceAddressPrefix: '*'

sourcePortRange: '*'

destinationAddressPrefix: '*'

}

}

]

}

}

resource virtualNetworkName 'Microsoft.Network/virtualNetworks@2020-08-01' = {

name: virtualNetworkName_var

location: vmLocation

properties: {

addressSpace: {

addressPrefixes: [

addressPrefix

]

}

subnets: [

{

name: subnetName

properties: {

addressPrefix: subnetPrefix

networkSecurityGroup: {

id: networkSecurityGroupName.id

}

}

}

]

}

}

resource nicName 'Microsoft.Network/networkInterfaces@2020-08-01' = {

name: nicName_var

location: vmLocation

properties: {

ipConfigurations: [

{

name: 'ipconfig1'

properties: {

privateIPAllocationMethod: 'Dynamic'

publicIPAddress: {

id: publicIPAddressName.id

}

subnet: {

id: subnetRef

}

}

}

]

}

dependsOn: [

virtualNetworkName

]

}

resource vmName 'Microsoft.Compute/virtualMachines@2020-12-01' = {

name: vmName_var

location: vmLocation

identity: {

type: 'SystemAssigned'

}

properties: {

hardwareProfile: {

vmSize: vmSize

}

osProfile: {

computerName: vmName_var

adminUsername: adminUsername

adminPassword: adminPassword

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: osVersion

version: 'latest'

}

osDisk: {

createOption: 'FromImage'

}

}

networkProfile: {

networkInterfaces: [

{

id: nicName.id

}

]

}

}

}

resource automationAccount_resource 'Microsoft.Automation/automationAccounts@2021-06-22' = {

name: automationAccount

location: automationAccountLocation

properties: {

sku: {

name: 'Basic'

}

}

}

resource automationAccount_workerGroupName 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups@2022-02-22' = {

parent: automationAccount_resource

name: workerGroupName

dependsOn: [

vmName

]

}

resource automationAccount_workerGroupName_testhw_UniqueStringBasedOnTimeStamp 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers@2021-06-22' = {

parent: automationAccount_workerGroupName

name: guid('testhw', UniqueStringBasedOnTimeStamp)

properties: {

vmResourceId: resourceId('Microsoft.Compute/virtualMachines', virtualMachineName)

}

dependsOn: [

vmName

]

}

resource virtualMachineName_HybridWorkerExtension 'Microsoft.Compute/virtualMachines/extensions@2022-03-01' = {

name: '${virtualMachineName}/HybridWorkerExtension'

location: vmLocation

properties: {

publisher: 'Microsoft.Azure.Automation.HybridWorker'

type: 'HybridWorkerForWindows'

typeHandlerVersion: '1.1'

autoUpgradeMinorVersion: true

enableAutomaticUpgrade: true

settings: {

AutomationAccountURL: automationAccount_resource.properties.automationHybridServiceUrl

}

}

dependsOn: [

vmName

]

}

output output1 string = automationAccount_resource.properties.automationHybridServiceUrl

Gérer les autorisations de rôles pour les groupes de Workers hybrides et les Workers hybrides

Vous pouvez créer des rôles Azure Automation personnalisés et accorder les autorisations suivantes aux groupes de Workers hybrides et aux Workers hybrides. Pour en savoir plus sur la création de rôles Azure Automation personnalisés, consultez Rôles Azure personnalisés.

| Actions | Description |

|---|---|

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Lit un groupe de Runbooks Workers hybrides. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/write | Crée un groupe de Runbooks Workers hybrides. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/delete | Supprime un groupe de Runbooks Workers hybrides. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/read | Lit un Runbook Worker hybride. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/write | Crée un Runbook Worker hybride. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/move/action | Déplace le Runbook Worker hybride d’un groupe de Workers à un autre. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/delete | Supprime un Runbook Worker hybride. |

Vérifier la version de Worker hybride

Pour vérifier la version du Runbook Worker hybride basé sur l’extension :

| Types de système d’exploitation | Chemins d'accès | Description |

|---|---|---|

| Windows | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows\ |

Le chemin possède un dossier de version qui contient les informations de version. |

| Linux | /var/lib/waagent/Microsoft.Azure.Automation.HybridWorker.HybridWorkerForLinux-<version> |

Le nom du dossier se termine par les informations de version . |

Surveiller les performances des Workers hybrides à l’aide de VM Insights

À l’aide de VM Insights, vous pouvez surveiller les performances des machines virtuelles Azure et des serveurs avec Arc déployés en tant que Runbook Workers hybrides. Parmi plusieurs éléments pris en compte lors des performances, VM Insights surveille les principaux indicateurs de performances du système d’exploitation liés au processeur, à la mémoire, à la carte réseau et à l’utilisation du disque.

- Pour les machines virtuelles Azure, consultez Comment graphiquer les performances avec VM Insights.

- Pour les serveurs avec Arc, consultez tutoriel : Surveiller une machine hybride avec VM Insights.

Étapes suivantes

Pour apprendre à configurer vos runbooks afin d’automatiser les processus dans votre centre de données local ou autres environnements cloud, consultez Exécuter des runbooks sur un runbook Worker hybride.

Pour savoir comment résoudre les problèmes de vos Runbook Workers hybrides, consultez Résoudre les problèmes liés à la fonctionnalité Runbook Worker hybride.

Pour découvrir les extensions de machine virtuelle Azure, consultez Fonctionnalités et extensions de machine virtuelle Azure pour Windows et Fonctionnalités et extensions de machine virtuelle Azure pour Linux.

Pour découvrir les extensions de machine virtuelle pour les serveurs avec Arc, consultez Gestion des extensions de machine virtuelle avec des serveurs avec Azure Arc.

Pour en savoir plus sur les services de gestion Azure pour les machines virtuelles VMware avec Arc, consultez Installer des agents Arc à grande échelle pour vos machines virtuelles VMware.

Pour en savoir plus sur les services de gestion Azure pour les machines virtuelles SCVMM avec Arc, consultez Installer des agents Arc à grande échelle pour les machines virtuelles SCVMM avec Arc.