Configurer les clés gérées par le client HSM pour les disques managés Azure

Les charges de travail de calcul Azure Databricks dans le plan de calcul stockent des données temporaires sur des disques managés Azure. Par défaut, les données stockées sur les disques managés sont chiffrées au repos à l’aide du chiffrement côté serveur avec des clés gérées par Microsoft. Cet article explique comment configurer une clé gérée par le client à partir d’Azure Key Vault HSM pour votre espace de travail Azure Databricks à utiliser pour le chiffrement de disque managé. Pour obtenir des instructions sur l’utilisation d’une clé des coffres Azure Key Vault, consultez Configurer les clés gérées par le client pour les disques gérés Azure.

Important

- Les clés gérées par le client pour un stockage sur disque managé s’appliquent à des disques de données, mais pas à des disques de système d’exploitation.

- Les clés gérées par le client pour le stockage sur disque managé ne s’appliquent pas aux ressources de calcul serverless telles que les entrepôts SQL serverless et le service de modèle. Les disques utilisés pour les ressources de calcul serverless sont de courte durée et liés au cycle de vie de la charge de travail serverless. Lorsque les ressources de calcul sont arrêtées ou mises à l’échelle, les machines virtuelles et leur stockage sont détruits.

Spécifications

Votre espace de travail Azure Databricks doit être au plan Premium.

Si vous souhaitez activer la rotation automatique, seules les clés RSA-HSM de tailles 2 048 bits, 3 072 bits et 4 096 bits sont prises en charge.

Cette fonctionnalité n’est pas prise en charge pour les espaces de travail conformes à FedRAMP . Contactez l’équipe de votre compte Azure Databricks pour plus d’informations.

Pour utiliser Azure CLI pour ces tâches, installez l’outil Azure CLI et installez l’extension Databricks :

az extension add --name databricksPour utiliser PowerShell pour ces tâches, installez Azure PowerShell et installez le module PowerShell Databricks. Vous devez également vous connecter :

Connect-AzAccountPour vous connecter à votre compte Azure en tant qu’utilisateur, consultez Connexion PowerShell avec un compte utilisateur Azure Databricks. Pour vous connecter à votre compte Azure en tant que principal de service, consultez Connexion PowerShell avec un principal de service Microsoft Entra ID.

Étape 1 : Créer un HSM managé Azure Key Vault et une clé HSM

Vous pouvez utiliser un HSM managé Azure Key Vault existant ou en créer et activer un nouveau en suivant les démarrages rapides de la documentation HSM managé. Consultez Démarrage rapide : provisionner et activer un HSM managé à l’aide d’Azure CLI. Le HSM managé Azure Key Vault doit avoir la protection contre la purge activée.

Pour créer une clé HSM, suivez Créer une clé HSM.

Étape 2 : Arrêter toutes les ressources de calcul

Terminez toutes les ressources de calcul (clusters, pools et entrepôts SQL) dans votre espace de travail.

Étape 3 : Créer ou mettre à jour un espace de travail

Vous pouvez créer ou mettre à jour un espace de travail avec une clé gérée par le client pour les disques managés, à l'aide du Portail Microsoft Azure, d'Azure CLI ou d'Azure Powershell.

Utiliser le Portail Azure

Cette section décrit comment utiliser le Portail Microsoft Azure pour créer ou mettre à jour un espace de travail avec des clés gérées par le client pour les disques managés.

Commencez à créer ou à mettre à jour un espace de travail :

Créez un espace de travail avec une clé :

- Accédez à la page d’accueil du portail Azure et cliquez sur Créer une ressource dans le coin supérieur gauche de la page.

- Dans la barre de recherche, tapez

Azure Databrickset cliquez sur Azure Databricks. - Sélectionnez Créer dans le widget Azure Databricks.

- Entrez des valeurs dans les champs de formulaire sous les onglets Concepts de base et Mise en réseau.

- Sous l’onglet Chiffrement, cochez la case Utiliser votre propre clé dans la section Disques managés.

Ajoutez initialement une clé à un espace de travail existant :

- Accédez à la page d’accueil du Portail Azure pour Azure Databricks.

- Accédez à votre espace de travail Azure Databricks existant.

- Ouvrez l’onglet Chiffrement dans le volet gauche.

- Dans la section Clés gérées par le client, activez Disques managés.

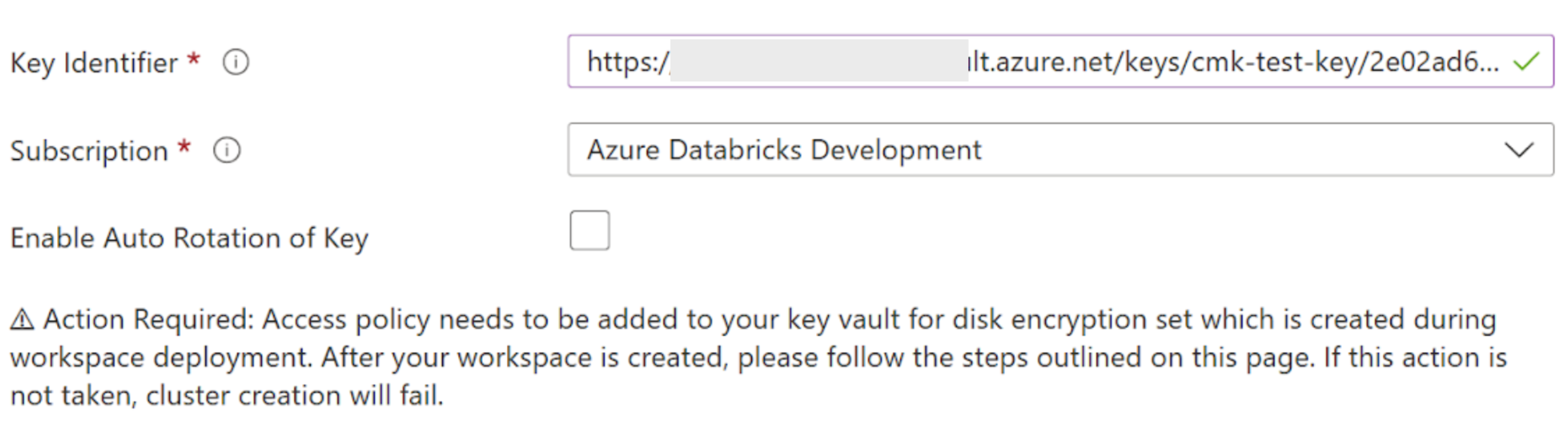

Définissez les champs de chiffrement.

- Dans le champ Identifiant de clé, collez l'identifiant de clé de votre clé HSM gérée.

- Dans la liste déroulante Souscription, saisissez le nom d'abonnement de votre clé HSM gérée.

- Pour activer la rotation automatique de votre clé, activez Activer la rotation automatique de la clé.

Complétez les onglets restants, puis cliquez sur Vérifier + créer (pour un nouvel espace de travail) ou sur Enregistrer (pour mettre à jour un espace de travail).

Une fois votre espace de travail déployé, accédez à votre nouvel espace de travail Azure Databricks.

Sous l’onglet Vue d’ensemble de votre espace de travail Azure Databricks, cliquez sur Groupe de ressources managés.

Sous l’onglet Vue d’ensemble du groupe de ressources managé, recherchez l’objet de type Jeu de chiffrement de disque qui a été créé dans ce groupe de ressources. Copiez le nom du jeu de ce chiffrement de disque.

Utilisez Azure CLI

Pour les espaces de travail nouveaux et mis à jour, ajoutez ces paramètres à votre commande :

disk-key-name: Nom du HSM gérédisk-key-vault: URI HSM gérédisk-key-version: Version HSM géréedisk-key-auto-rotation: activez la rotation automatique de la clé (trueoufalse). Ce champ est facultatif. La valeur par défaut estfalse.

Créer ou mettre à jour un espace de travail :

Exemple de création d’un espace de travail à l’aide de ces paramètres de disque managé :

az databricks workspace create --name <workspace-name> \ --resource-group <resource-group-name> \ --location <location> \ --sku premium --disk-key-name <hsm-name> \ --disk-key-vault <hsm-uri> \ --disk-key-version <hsm-version> \ --disk-key-auto-rotation <true-or-false>Exemple de mise à jour d’un espace de travail à l’aide de ces paramètres de disque managé :

az databricks workspace update \ --name <workspace-name> \ --resource-group <resource-group-name> \ --disk-key-name <hsm-name> \ --disk-key-vault <hsm-uri> \ --disk-key-version <hsm-version> \ --disk-key-auto-rotation <true-or-false>

Dans la sortie de l’une de ces commandes, il existe un objet

managedDiskIdentity. Enregistrez la valeur de la propriétéprincipalIddans cet objet. Il est utilisé dans une étape ultérieure comme ID principal.

Utiliser PowerShell

Pour les espaces de travail nouveaux et mis à jour, ajoutez ces paramètres à votre commande :

location: emplacement de l’espace de travailManagedDiskKeyVaultPropertiesKeyName: Nom du HSM géréManagedDiskKeyVaultPropertiesKeyVaultUri: URI HSM géréManagedDiskKeyVaultPropertiesKeyVersion: Version HSM géréeManagedDiskRotationToLatestKeyVersionEnabled: activez la rotation automatique de la clé (trueoufalse). Ce champ est facultatif. La valeur par défaut est false.

- Créer ou mettre à jour un espace de travail :

Exemple de création d’un espace de travail à l’aide des paramètres de disque managé :

$workspace = New-AzDatabricksWorkspace -Name <workspace-name> \ -ResourceGroupName <resource-group-name> \ -location <location> \ -Sku premium \ -ManagedDiskKeyVaultPropertiesKeyName <key-name> \ -ManagedDiskKeyVaultPropertiesKeyVaultUri <hsm-uri> \ -ManagedDiskKeyVaultPropertiesKeyVersion <key-version> -ManagedDiskRotationToLatestKeyVersionEnabledExemple de mise à jour d’un espace de travail à l’aide de paramètres de disque managé :

$workspace = Update-AzDatabricksworkspace -Name <workspace-name> \ -ResourceGroupName <resource-group-name> \ -ManagedDiskKeyVaultPropertiesKeyName <key-name> \ -ManagedDiskKeyVaultPropertiesKeyVaultUri <hsm-uri> \ -ManagedDiskKeyVaultPropertiesKeyVersion <key-version> -ManagedDiskRotationToLatestKeyVersionEnabled

Étape 4 : Configurer l'attribution du rôle HSM géré

Configurez une attribution de rôle pour le HSM managé Key Vault afin que votre espace de travail Azure Databricks soit autorisé à y accéder. Vous pouvez configurer une attribution de rôle à l’aide du Portail Microsoft Azure, d’Azure CLI ou de PowerShell.

Utilisation du portail Azure

- Accédez à votre ressource HSM géré dans le Portail Microsoft Azure.

- Dans le menu de gauche, sous Paramètres, sélectionnez Local RBAC.

- Cliquez sur Ajouter.

- Dans le champ Rôle, sélectionnez Utilisateur de chiffrement du service de chiffrement HSM géré.

- Dans le champ Portée, choisissez

All keys (/). - Dans le champ Principal de sécurité, entrez le nom du jeu de chiffrement de disque dans le groupe de ressources managées de votre espace de travail Azure Databricks dans la barre de recherche. Sélectionnez le résultat.

- Cliquez sur Créer.

Utiliser l’interface de ligne de commande Microsoft Azure

Configurez l'attribution du rôle HSM géré. Remplacez <hsm-name> par le nom de votre HSM managé et <principal-id> par l’ID principalId managedDiskIdentity de l'étape précédente.

az keyvault role assignment create --role "Managed HSM Crypto Service Encryption User"

--scope "/" --hsm-name <hsm-name>

--assignee-object-id <principal-id>

Utiliser Azure PowerShell

Remplacez <hsm-name> par le nom du HSM managé.

New-AzKeyVaultRoleAssignment -HsmName <hsm-name> \

-RoleDefinitionName "Managed HSM Crypto Service Encryption User" \

-ObjectId $workspace.ManagedDiskIdentityPrincipalId

Étape 5 : Démarrez les ressources de calcul précédemment terminées

- Vérifiez que la mise à jour de l’espace de travail est terminée. Si la clé était la seule modification apportée au modèle, cela se termine généralement en moins de cinq minutes, sinon cela peut prendre plus de temps.

- Démarrez manuellement toutes les ressources de calcul que vous avez arrêtées précédemment.

Si des ressources de calcul ne parviennent pas à démarrer correctement, c’est généralement parce que vous devez accorder au jeu de chiffrement de disque l’autorisation d’accéder à votre Key Vault.

Faire pivoter la clé ultérieurement

Il existe deux types de rotations de clés sur un espace de travail existant qui dispose déjà d’une clé :

- Rotation automatique : si

rotationToLatestKeyVersionEnabledesttruepour votre espace de travail, le jeu de chiffrement de disque détecte le changement de version de clé et pointe vers la dernière version de clé. - Rotation manuelle : vous pouvez mettre à jour un espace de travail de clé gérée par le client de disque managé existant avec une nouvelle clé. Suivez les instructions ci-dessus comme si vous ajoutiez initialement une clé à un espace de travail existant.