Créer des requêtes Cloud Security Explorer pour identifier les vulnérabilités dans les clusters Kubernetes

Vous pouvez utiliser Cloud Security Explorer pour identifier les vulnérabilités dans vos clusters Kubernetes. Les exemples suivants illustrent la génération de requêtes que vous pouvez modifier pour vos besoins spécifiques.

Lisez Générer des requêtes avec Cloud Security Explorer pour une présentation des requêtes Cloud Security Explorer.

Créer une requête pour identifier les vulnérabilités logicielles dans les images conteneur

Connectez-vous au portail Azure.

Accédez à Microsoft Defender pour le cloud>Cloud Security Explorer

Filtrez sur le logiciel dans les images conteneur à interroger.

Sélectionnez le lien Afficher les détails de l’image conteneur qui vous intéresse pour afficher le volet détails des résultats. Dans la section Insights du volet Détails des résultats, vous trouverez une liste déroulante des logiciels installés sur les images conteneur. Sélectionnez le logiciel installé pour révision.

Affichez les détails du logiciel installé dans la section Insights.

Créer une requête pour identifier les vulnérabilités dans les nœuds de cluster

Connectez-vous au portail Azure.

Accédez à Microsoft Defender pour le cloud>Cloud Security Explorer

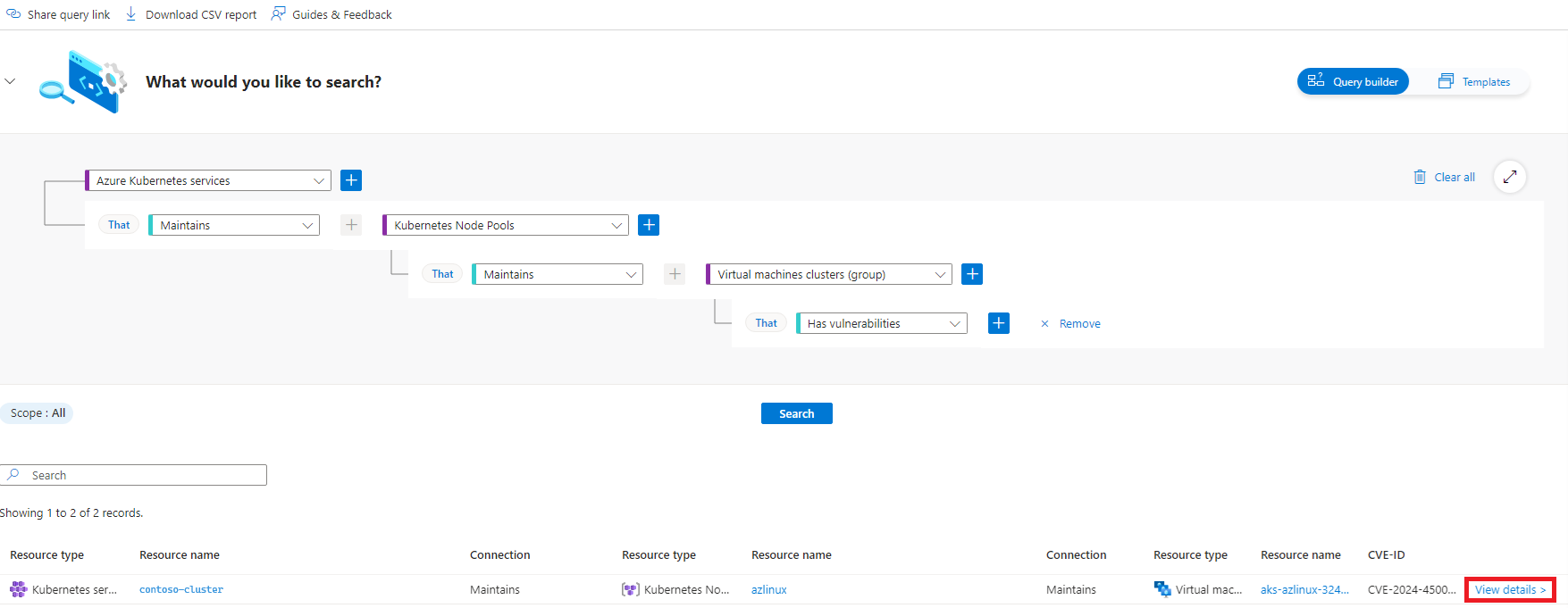

Filtrez sur les nœuds de cluster dans l’environnement Azure Kubernetes Services à interroger.

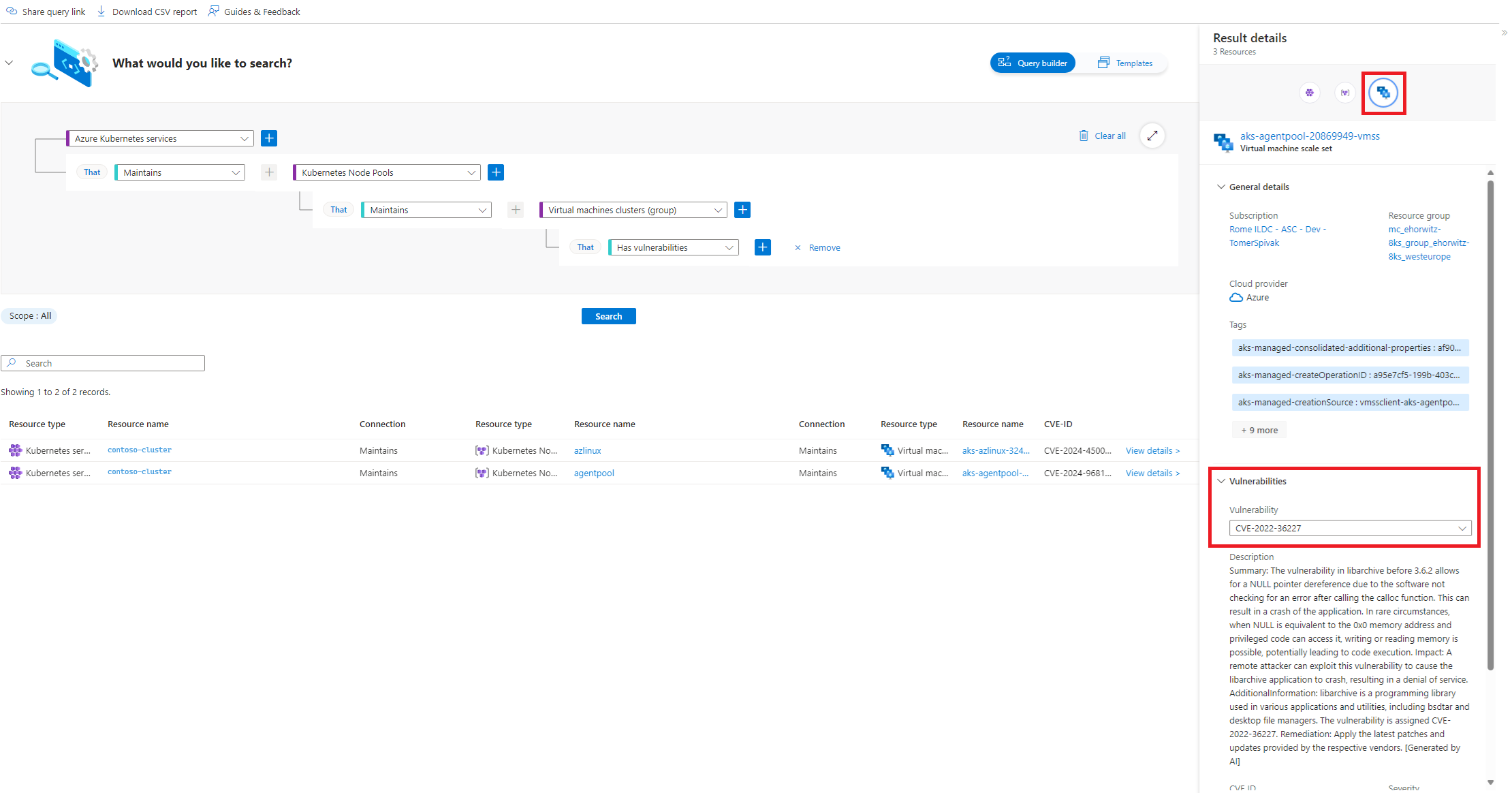

Sélectionnez le lien Afficher les détails du pool de nœuds de cluster qui vous intéresse pour afficher le volet détails des résultats. Dans le volet Détails du résultat, sélectionnez l’icône du groupe de machines virtuelles identiques pour afficher les vulnérabilités.