Examiner des résultats, des recommandations et des alertes d’API

Cet article explique comment examiner des résultats de sécurité des API, des alertes et des recommandations de posture de sécurité pour des API protégées par Microsoft Defender pour les API.

Avant de commencer

- Intégrez vos ressources d’API à Defender pour les API.

- Pour explorer les risques de sécurité au sein de votre organisation en tirant parti de Cloud Security Explorer, le plan de Gestion de la posture de sécurité cloud Defender (CSPM) Defender doit être activé. Plus d’informations

Afficher des recommandations et des alertes d’exécution

Dans le portail Defender pour le cloud, sélectionnez Protections de charge de travail.

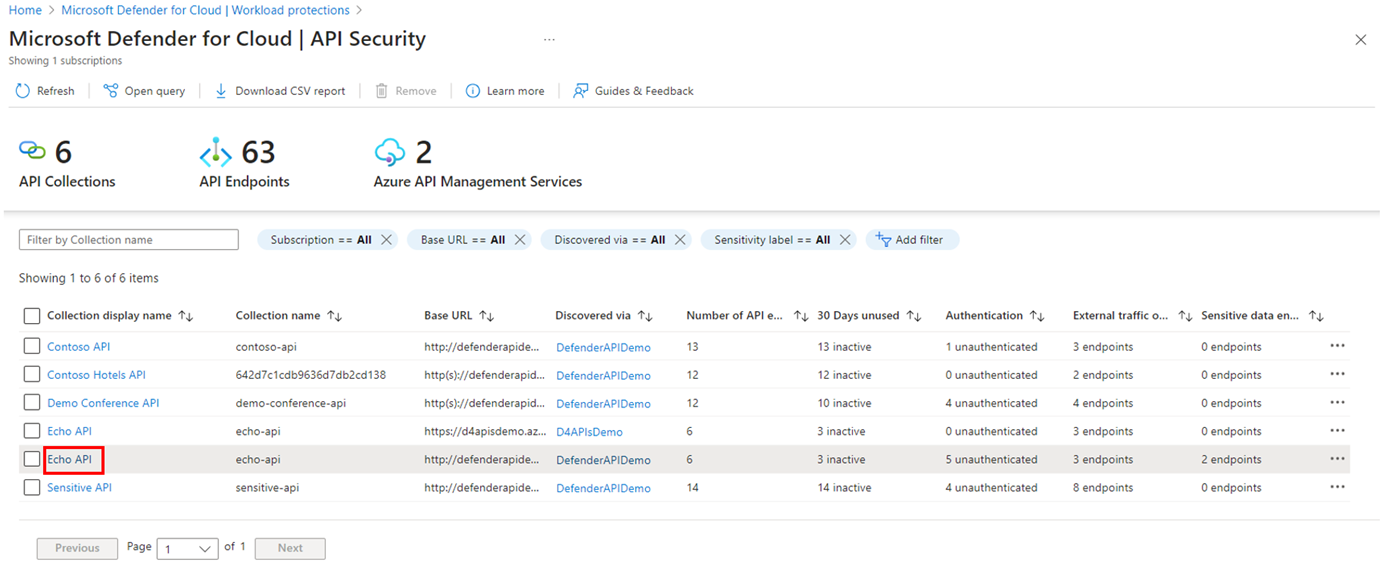

Sélectionnez Sécurité des API (préversion).

Dans le tableau de bord Sécurité des API, sélectionnez une collection d’API.

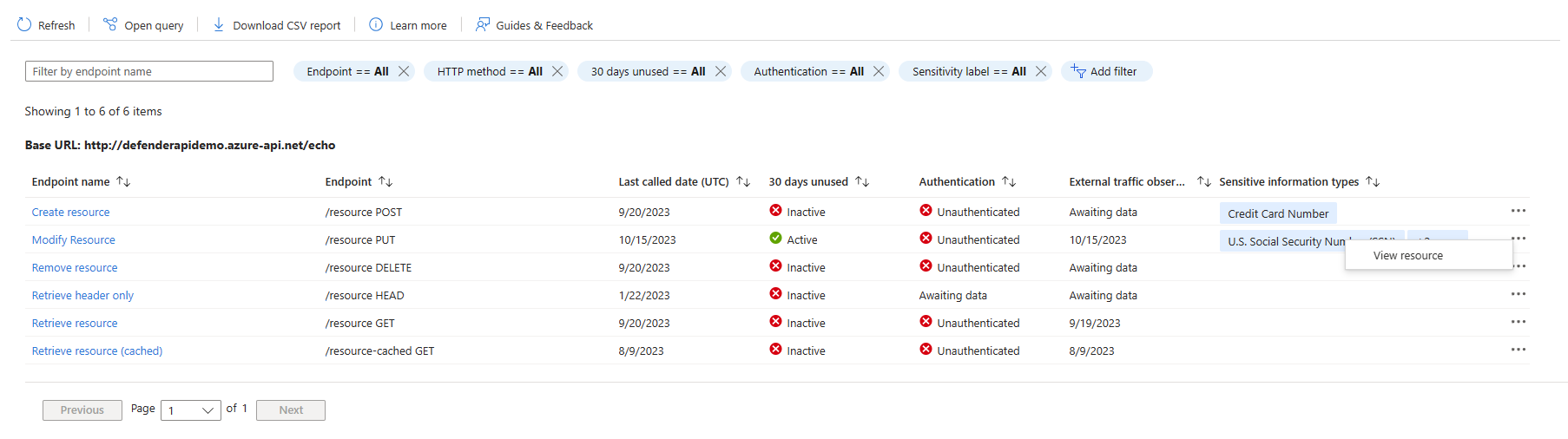

Dans la page de collection d’API, pour explorer un point de terminaison d’API, sélectionnez les points de suspension (...) >Afficher la ressource.

Dans la page Intégrité des ressources, passez en revue les paramètres du point de terminaison.

Sous l’onglet Recommandations, passez en revue les détails de la recommandation et de l’état.

Sous l’onglet Alertes, examinez les alertes de sécurité du point de terminaison. Defender pour point de terminaison surveille le trafic d’API, à destination et en provenance des points de terminaison, afin de fournir une protection du runtime contre des comportements suspects et des attaques malveillantes.

Corriger les recommandations à l’aide de l’automatisation du workflow

Vous pouvez corriger les recommandations générées par Defender pour les API à l’aide d’automatisations du workflow.

- Dans une recommandation éligible, sélectionnez une ou plusieurs ressources non saines.

- Sélectionnez Déclencher une application logique.

- Confirmez l’abonnement sélectionné.

- Sélectionnez une application logique appropriée dans la liste.

- Sélectionnez Déclencheur.

Vous pouvez parcourir le référentiel Microsoft Defender pour Cloud GitHub pour l’automatisation du workflow disponible.

Créer des exemples d’alertes de sécurité

Dans Defender pour le cloud, vous pouvez utiliser des exemples d’alertes pour évaluer vos plans Defender pour le cloud et valider votre configuration de sécurité. Suivez ces instructions pour configurer des exemples d’alertes, puis sélectionnez les API pertinentes dans vos abonnements.

Simuler des alertes

Pour consulter le processus d’alerte en action, vous pouvez simuler une action déclenchant une alerte Defender pour les API. Pour y parvenir, suivez les instructions de notre blog de la communauté Tech.

Générer des requêtes dans Cloud Security Explorer

Dans la gestion de la posture de sécurité cloud (CSPM) Defender, Cloud Security Graph collecte des données pour fournir un mappage des ressources et des connexions dans l’organisation, afin d’exposer les risques de sécurité, les vulnérabilités et les chemins de mouvement latéral éventuels.

Lorsque le plan CSPM Defender est activé avec Defender pour les API, vous pouvez utiliser Cloud Security Explorer afin d’identifier, d’examiner et d’analyser les risques de sécurité des API dans votre organisation.

- Dans le portail Defender pour le cloud, sélectionnez Cloud Security Explorer.

- Dans Que voulez-vous rechercher ?, sélectionnez la catégorie des API.

- Passez en revue les résultats de la recherche afin de pouvoir examiner, hiérarchiser et résoudre tous les problèmes d’API.

- Vous pouvez également sélectionner l’une des requêtes d’API modélisées pour voir les problèmes à haut risque tels que les points de terminaison d’API exposés à Internet avec des données sensibles ou des API communiquant via des protocoles non chiffrés avec des points de terminaison d’API non authentifiés