Accès, export et filtrage des journaux d’audit

Azure DevOps Services

Notes

L’audit est toujours en préversion publique.

Le suivi des activités au sein de votre environnement Azure DevOps est essentiel pour la sécurité et la conformité. L’audit vous permet de surveiller et de consigner ces activités, en fournissant la transparence et la responsabilité. Cet article explique les fonctionnalités d’audit et montre comment la configurer et l’utiliser efficacement.

Important

L’audit est disponible seulement pour les organisations qui s’appuient sur Microsoft Entra ID. Si vous souhaitez obtenir plus d’informations, consultez Connecter votre organisation à Microsoft Entra ID.

Les modifications d’audit se produisent chaque fois qu’une identité d’utilisateur ou de service au sein du organization modifie l’état d’un artefact. Les événements susceptibles d’être enregistrés sont les suivants :

- Modifications des autorisations

- Ressources supprimées

- Modifications de stratégie de branche

- Accès aux journaux et téléchargements

- De nombreux autres types de modifications

Ces journaux fournissent un enregistrement complet des activités, ce qui vous aide à surveiller et à gérer la sécurité et la conformité de votre organisation Azure DevOps.

Les événements d’audit sont stockés pendant 90 jours avant leur suppression. Pour conserver les données plus longtemps, vous pouvez sauvegarder des événements d’audit dans un emplacement externe.

Remarque

L’audit n’est pas disponible pour les déploiements locaux de Azure DevOps Server. Toutefois, vous pouvez connecter un flux d’audit à partir d’une instance Azure DevOps Services à une instance locale ou cloud de Splunk. Veillez à autoriser les plages d’adresses IP pour les connexions entrantes. Pour plus d’informations, consultez Listes d’adresses et connexions réseau autorisées, Adresses IP et restrictions de plage.

Prérequis

L’audit est désactivé par défaut pour toutes les organisations Azure DevOps Services. Assurez-vous que seul le personnel autorisé a accès aux informations d’audit sensibles.

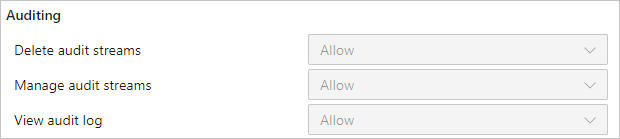

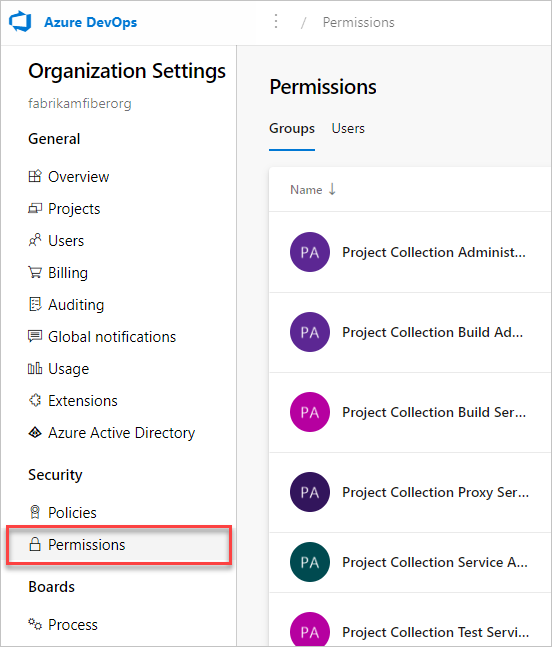

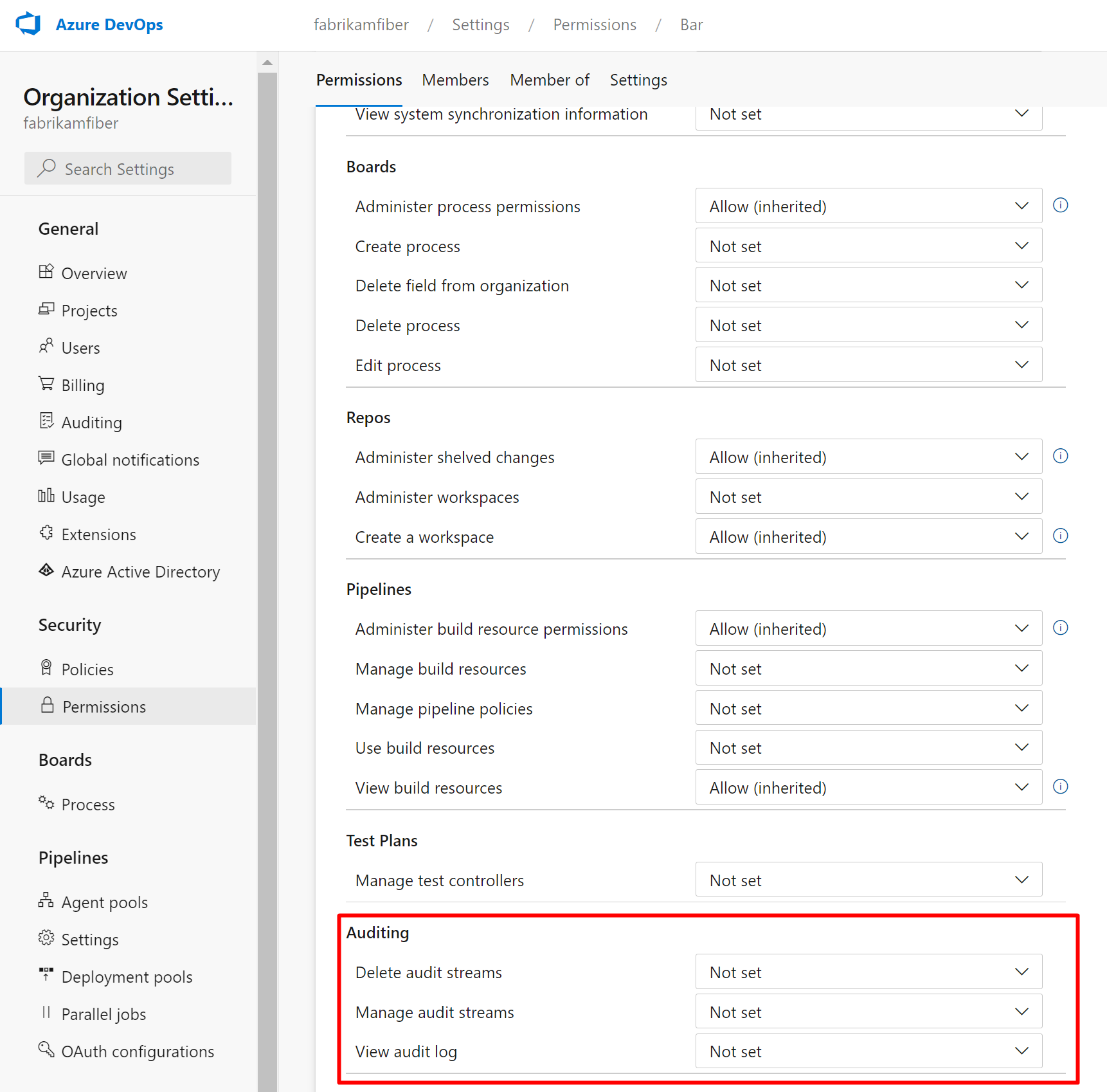

Autorisations : être membre du groupe Administrateurs de collection de projets (PCA) (propriétaire d’organisation sont automatiquement membres de ce groupe) ou disposer des autorisations d’audit suivantes par utilisateur ou groupe :

- Gérer les flux d’audit

- Afficher les journaux d’audit

Les PCA peuvent accorder ces autorisations à tous les utilisateurs ou groupes pour la gestion des flux d’organisation via les autorisations de sécurité > des paramètres>de l’organisation. Les PCA peuvent également attribuer l’autorisation Supprimer les flux d’audit.

Remarque

Si la fonctionnalité Limiter la visibilité et la collaboration des utilisateurs à des projets spécifiques en préversion sont activées pour l’organisation, les utilisateurs du groupe Utilisateurs étendus au projet ne peuvent pas afficher l’audit et avoir une visibilité limitée sur les pages des paramètres de l’organisation. Pour plus d’informations et des détails importants liés à la sécurité, consultez Limiter la visibilité des utilisateurs pour les projets et bien plus encore.

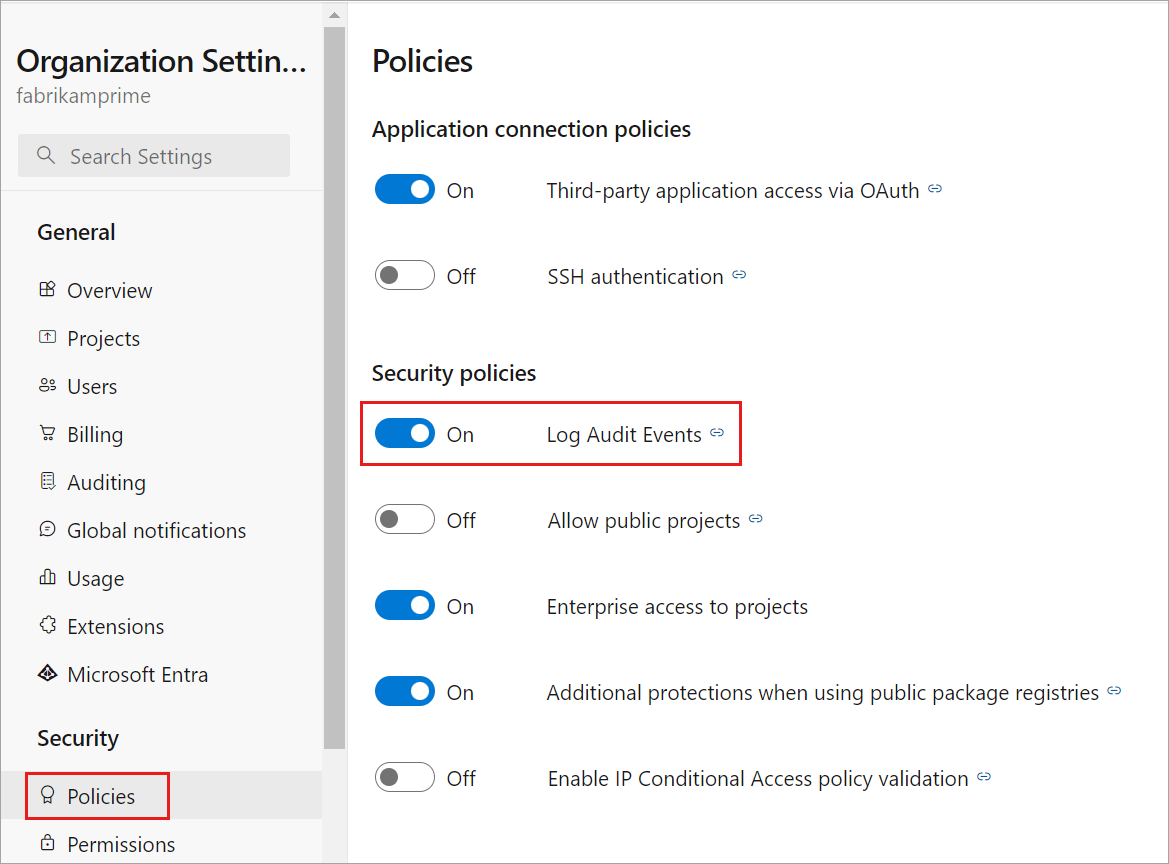

Activer et désactiver l’audit

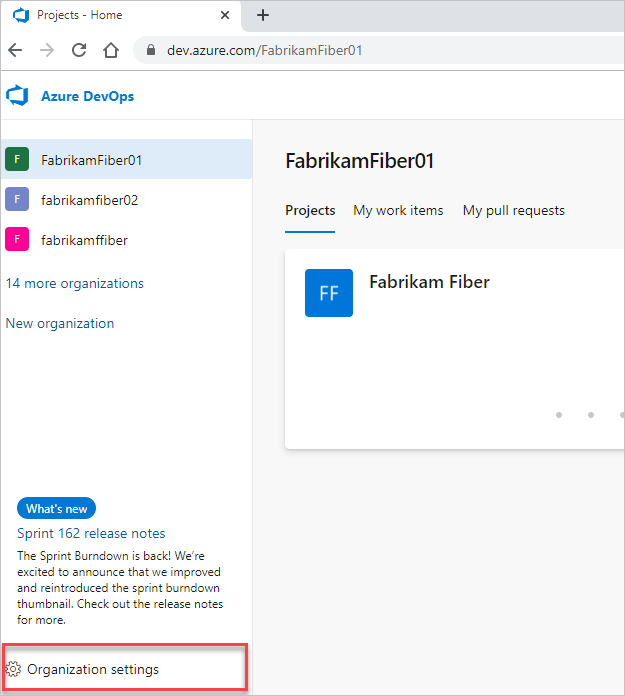

Connectez-vous à votre organisation (

https://dev.azure.com/{yourorganization}).Sélectionnez

Paramètres de l’organisation.

Paramètres de l’organisation.Sélectionnez Stratégies sous l’en-tête Sécurité .

Basculez le bouton Événements d’audit du journal sur ACTIVÉ.

L’audit est activé pour l’organisation. Actualisez la page pour afficher l’audit dans la barre latérale. Les événements d’audit commencent à apparaître dans les journaux d’audit et via tous les flux d’audit configurés.

Si vous ne souhaitez plus recevoir d’événements d’audit, basculez le bouton Activer l’audit sur DÉSACTIVÉ. Cette action supprime la page Audit de la barre latérale et rend la page Journaux d’audit indisponible. Tous les flux d’audit arrêtent la réception d’événements.

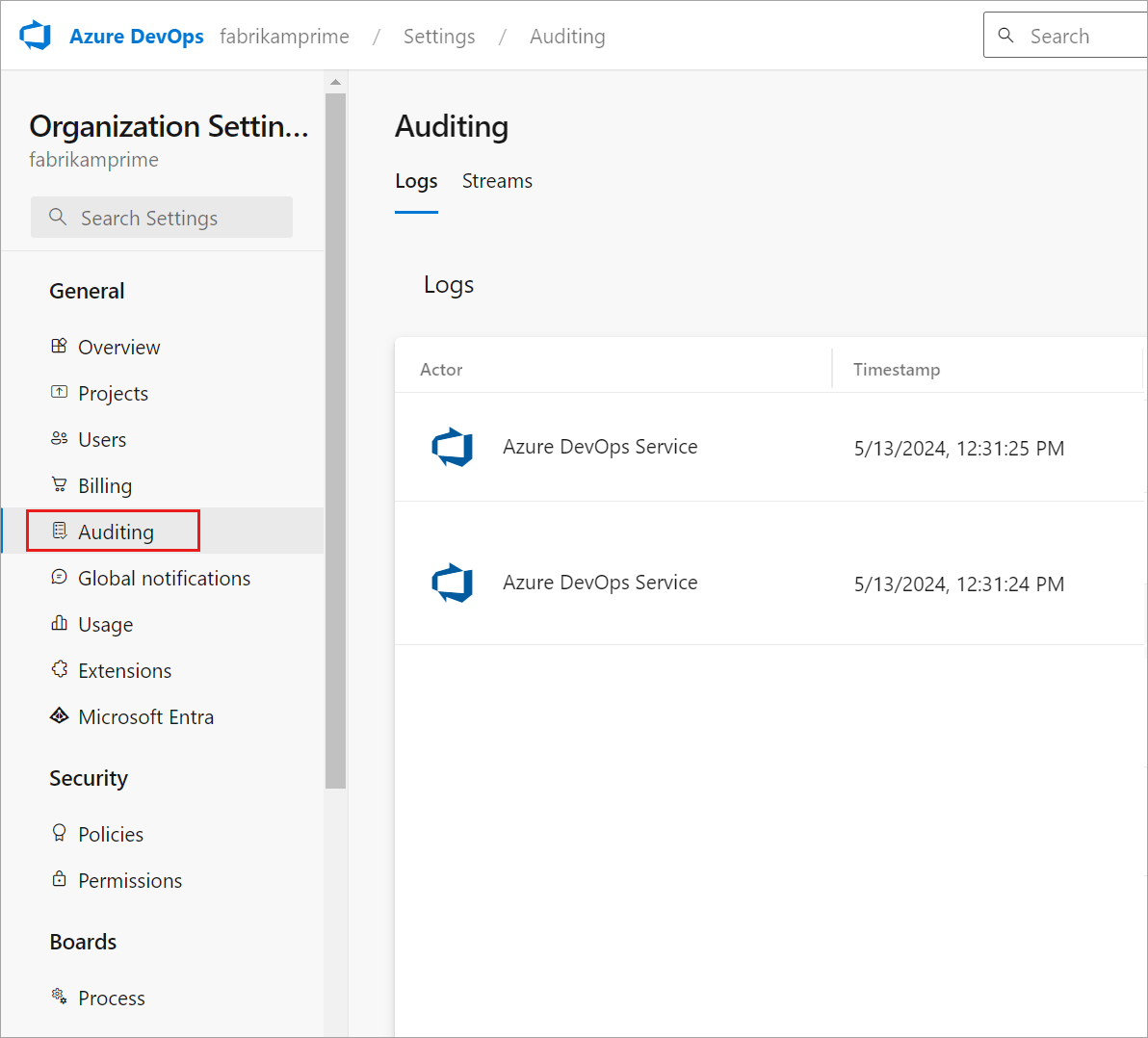

Audit d’accès

Connectez-vous à votre organisation (

https://dev.azure.com/{yourorganization}).Sélectionnez

Paramètres de l’organisation.

Paramètres de l’organisation.

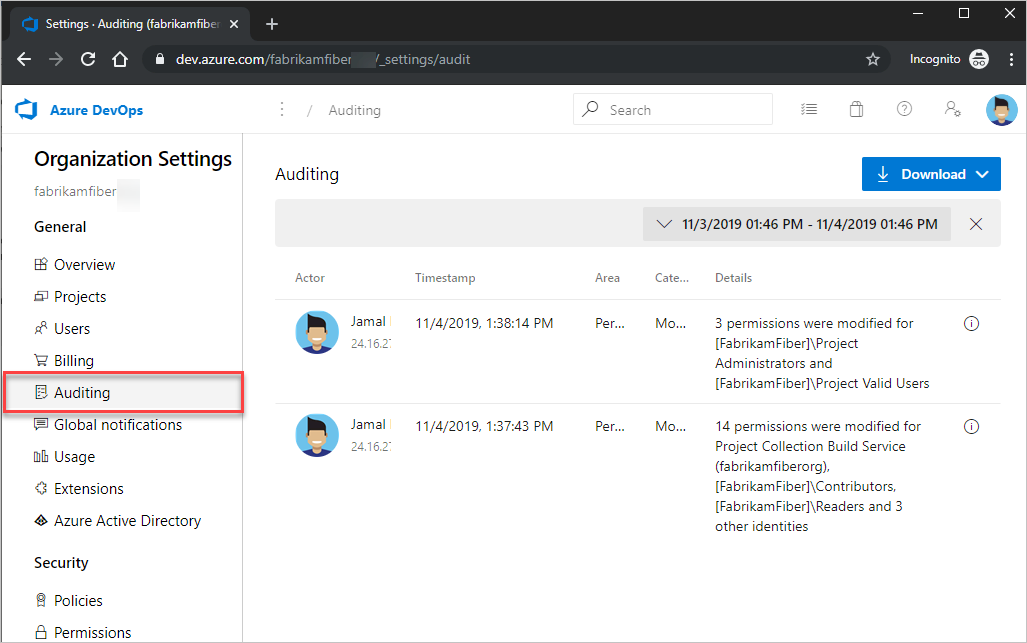

Sélectionnez Audit.

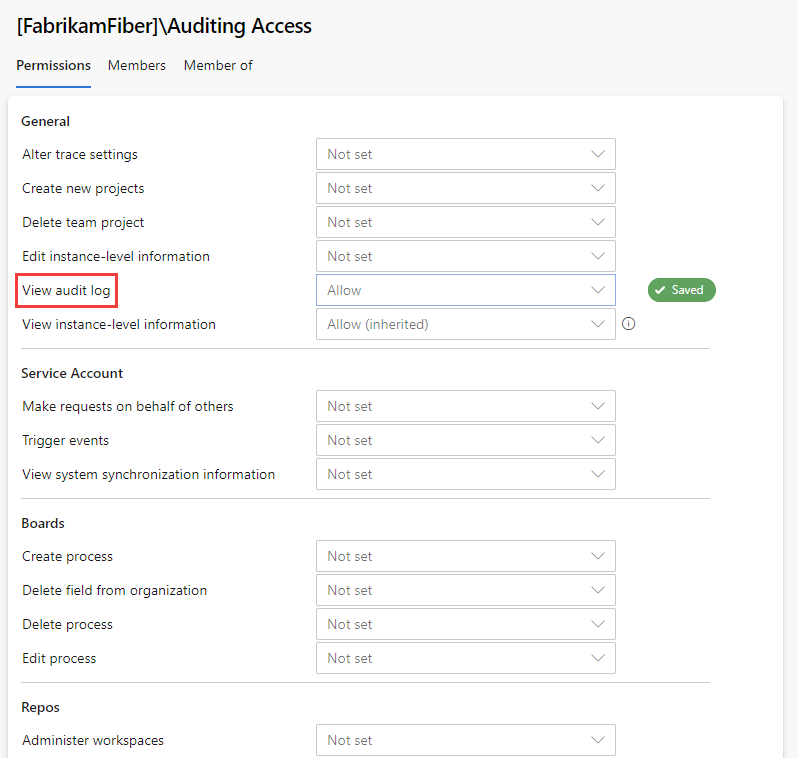

Si vous ne voyez pas Audit dans les paramètres de l’organisation, vous n’avez pas accès à l’affichage des événements d’audit. Le groupe Administrateurs de collection de projets peut accorder des autorisations à d’autres utilisateurs et groupes afin qu’ils puissent afficher les pages d’audit. Pour ce faire, sélectionnez Autorisations, puis recherchez le ou les utilisateurs auxquels fournir l’accès à l’audit.

Définissez Afficher le journal d’audit sur autoriser, puis sélectionnez Enregistrer les modifications.

Les membres de l’utilisateur ou du groupe ont accès à l’affichage des événements d’audit de votre organisation.

Examiner le journal d’audit

La page Audit fournit une vue simple des événements d’audit enregistrés pour votre organization. Consultez la description suivante des informations visibles sur la page d’audit :

Informations et détails de l’événement d’audit

| Information | Détails |

|---|---|

| Acteur | Nom complet de la personne qui a déclenché l’événement d’audit. |

| IP | Adresse IP de la personne qui a déclenché l’événement d’audit. |

| Timestamp | Heure à laquelle l’événement a été déclenché. L’heure est localisée dans votre fuseau horaire. |

| Domaine | Zone produit dans Azure DevOps où l’événement s’est produit. |

| Category | Description du type d’action qui s’est produit (par exemple, modifier, renommer, créer, supprimer, supprimer, exécuter et accéder à l’événement). |

| Détails | Brève description de ce qui s’est passé pendant l’événement. |

Chaque événement d’audit enregistre également des informations supplémentaires sur ce qui est visible sur la page d’audit. Ces informations incluent le mécanisme d’authentification, un ID de corrélation pour lier des événements similaires, un agent utilisateur et d’autres données en fonction du type d’événement d’audit. Ces informations peuvent uniquement être consultées en exportant les événements d’audit via CSV ou JSON.

ID & ID de corrélation

Chaque événement d’audit a des identificateurs uniques appelés et ID CorrelationID. L’ID de corrélation est utile pour rechercher les événements d’audit associés. Par exemple, la création d’un projet peut générer plusieurs dizaines d’événements d’audit, tous liés par le même ID de corrélation.

Lorsqu’un ID d’événement d’audit correspond à son ID de corrélation, il indique que l’événement d’audit est l’événement parent ou d’origine. Pour afficher uniquement les événements d’origine, recherchez les événements dont la ID valeur est égale à Correlation ID. Si vous souhaitez examiner un événement et ses événements associés, recherchez tous les événements avec un ID de corrélation qui correspond à l’ID de l’événement d’origine. Tous les événements n’ont pas d’événements associés.

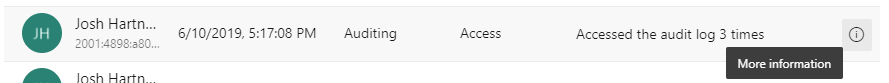

Événements en bloc

Certains événements d’audit, appelés « événements d’audit en bloc », peuvent contenir plusieurs actions qui ont eu lieu simultanément. Vous pouvez identifier ces événements par l’icône « Informations » à l’extrême droite de l’événement. Pour afficher les détails individuels des actions incluses dans les événements d’audit en bloc, reportez-vous aux données d’audit téléchargées.

La sélection de l’icône d’informations affiche plus d’informations sur l’événement d’audit.

Lorsque vous passez en revue les événements d’audit, les colonnes Catégorie et Zone peuvent vous aider à filtrer et à trouver des types d’événements spécifiques. Les tableaux suivants répertorient les catégories et les zones, ainsi que leurs descriptions :

Liste des événements

Nous nous efforçons d’ajouter de nouveaux événements d’audit tous les mois. S’il existe un événement que vous souhaitez voir suivi qui n’est pas disponible actuellement, partagez votre suggestion avec nous dans la Communauté des développeurs.

Pour obtenir la liste complète de tous les événements qui peuvent être émis par le biais de la fonctionnalité Audit, consultez la liste des événements d’audit.

Remarque

Vous souhaitez savoir quelles zones d’événements vos journaux d’organization ? Veillez à case activée l’API de requête de journal d’audit : https://auditservice.dev.azure.com/{YOUR_ORGANIZATION}/_apis/audit/actions, en remplaçant {YOUR_ORGANIZATION} par le nom de votre organization. Cette API retourne une liste de tous les événements d’audit (ou actions) que votre organization peut émettre.

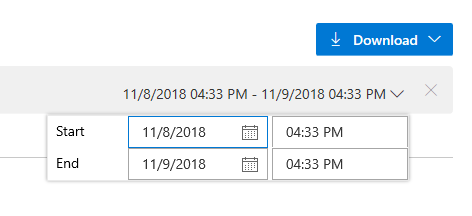

Filtrer le journal d’audit par date et heure

Dans l’interface utilisateur d’audit actuelle, vous pouvez filtrer les événements uniquement par plage de date ou d’heure.

Pour affiner les événements d’audit visibles, sélectionnez le filtre d’heure.

Utilisez les filtres pour sélectionner n’importe quel intervalle de temps au cours des 90 derniers jours et limitez-le à la minute.

Sélectionnez Appliquer sur le sélecteur d’intervalle de temps pour démarrer la recherche. Par défaut, les 200 premiers résultats retournent pour cette sélection de temps. S’il existe davantage de résultats, vous pouvez faire défiler vers le bas pour charger davantage d’entrées sur la page.

Exporter des événements d’audit

Pour effectuer une recherche plus détaillée sur les données d’audit ou stocker les données pendant plus de 90 jours, exportez les événements d’audit existants. Vous pouvez stocker les données exportées dans un autre emplacement ou service.

Pour exporter des événements d’audit, sélectionnez le bouton Télécharger . Vous pouvez choisir de télécharger les données en tant que fichier CSV ou JSON.

Le téléchargement inclut les événements en fonction de l’intervalle de temps que vous sélectionnez dans le filtre. Par exemple, si vous sélectionnez un jour, vous obtenez une valeur de données d’une journée. Pour obtenir les 90 jours, sélectionnez 90 jours à partir du filtre d’intervalle de temps, puis démarrez le téléchargement.

Remarque

Pour le stockage et l’analyse à long terme de vos événements d’audit, envisagez d’utiliser la fonctionnalité De streaming d’audit pour envoyer vos événements à un outil SIEM (Security Information and Event Management). Nous vous recommandons d’exporter les journaux d’audit pour une analyse rapide des données.

- Pour filtrer les données au-delà de l’intervalle de date/heure, téléchargez les journaux sous forme de fichiers CSV et importez-les dans Microsoft Excel ou d’autres analyseurs CSV pour parcourir les colonnes Zone et Catégorie.

- Pour analyser des jeux de données plus volumineux, chargez les événements d’audit exportés dans un outil SIEM (Security Incident and Event Management) à l’aide de la fonction Audit Streaming. Les outils SIEM vous permettent de conserver plus de 90 jours d’événements, d’effectuer des recherches, de générer des rapports et de configurer des alertes en fonction des événements d’audit.

Limites

Les limitations suivantes s’appliquent à ce qui peut être audité :

- Modifications apportées à l’appartenance au groupe Microsoft Entra : les journaux d’audit incluent les mises à jour des groupes Azure DevOps et l’appartenance au groupe, lorsqu’une zone d’événement est

Groups. Toutefois, si vous gérez l’appartenance via des groupes Microsoft Entra, des ajouts et des suppressions d’utilisateurs de ces groupes Microsoft Entra ne sont pas inclus dans ces journaux d’activité. Passez en revue les journaux d’audit Microsoft Entra pour voir quand un utilisateur ou un groupe a été ajouté ou supprimé d’un groupe Microsoft Entra. - Événements de connexion : Azure DevOps ne suit pas les événements de connexion. Pour passer en revue les événements de connexion à votre ID Microsoft Entra, consultez les journaux d’audit Microsoft Entra.

- Ajouts d’utilisateurs indirects : dans certains cas, les utilisateurs peuvent être ajoutés indirectement à votre organisation et s’afficher dans le journal d’audit ajouté par Azure DevOps Services. Par exemple, si un utilisateur est affecté à un élément de travail, il peut être ajouté automatiquement à l’organisation. Bien qu’un événement d’audit soit généré pour l’utilisateur ajouté, il n’existe pas d’événement d’audit correspondant pour l’attribution d’élément de travail qui a déclenché l’ajout de l’utilisateur. Pour suivre ces événements, tenez compte des actions suivantes :

- Passez en revue l’historique de vos éléments de travail pour connaître les horodatages correspondants pour voir si cet utilisateur a été affecté à des éléments de travail.

- Vérifiez le journal d’audit pour tous les événements associés susceptibles de fournir un contexte.

Forum aux questions

Q : Qu’est-ce que le groupe DirectoryServiceAddMember et pourquoi s’affiche-t-il dans le journal d’audit ?

R : Le DirectoryServiceAddMember groupe permet de gérer l’appartenance à votre organisation. De nombreuses actions système, utilisateur et administrative peuvent affecter l’appartenance à ce groupe système. Étant donné que ce groupe est utilisé uniquement pour les processus internes, vous pouvez ignorer les entrées du journal d’audit qui capturent les modifications d’appartenance à ce groupe.