Vue d’ensemble de Traffic Analytics

Traffic Analytics est une solution basée sur le cloud qui permet de visualiser l’activité des utilisateurs et des applications sur vos réseaux cloud. Plus précisément, l'analyse du trafic analyse les journaux de flux Azure Network Watcher pour fournir des informations sur le flux de trafic dans votre cloud Azure. Avec Traffic Analytics, vous pouvez effectuer les actions suivantes :

Visualiser l’activité réseau de l’ensemble de vos abonnements Azure.

Identifiez les points chauds.

Sécurisez votre réseau à l’aide d’informations sur les composants suivants pour identifier les menaces :

- Ouvrir les ports

- Applications qui tentent d’accéder à Internet

- Machines virtuelles qui se connectent à des réseaux non autorisés

Optimisez votre déploiement réseau pour les performances et la capacité en comprenant les modèles de flux de trafic entre les régions Azure et Internet.

Identifier les erreurs de configuration réseau pouvant être à l’origine d’échecs de connexion dans votre réseau.

Pourquoi Traffic Analytics ?

Il est essentiel de surveiller, gérer et connaître votre propre réseau pour bénéficier de performances, d’une conformité et d’une sécurité optimales. Connaître votre propre environnement est d’une importance capitale si vous souhaitez le protéger et l’optimiser. Vous devez souvent connaître l’état actuel du réseau, y compris les informations suivantes :

- Qui se connecte au réseau ?

- Où se connectent-ils ?

- Quels ports sont ouverts à Internet ?

- Quel est le comportement réseau attendu ?

- Existe-t-il un comportement réseau irrégulier ?

- Y a-t-il des augmentations soudaines du trafic ?

Les réseaux cloud sont différents des réseaux d’entreprise locaux. Dans les réseaux locaux, les routeurs et les commutateurs prennent en charge NetFlow et d’autres protocoles équivalents. Vous pouvez utiliser ces appareils pour collecter des données sur le trafic réseau IP à mesure qu’il entre dans une interface réseau ou la quitte. En analysant les données de flux de trafic, vous pouvez créer une analyse du flux de trafic réseau et du volume.

Avec les réseaux virtuels Azure, les journaux de flux collectent des données sur le réseau. Ces journaux fournissent des informations sur le trafic IP d’entrée et de sortie via un groupe de sécurité réseau ou un réseau virtuel. L'analyse du trafic analyse les journaux de flux bruts et combine les données des journaux avec des informations sur la sécurité, la topologie et la géographie. Traffic Analytics vous fournit ensuite des insights sur le flux de trafic dans votre environnement.

Traffic Analytics fournit les informations suivantes :

- Hôtes qui communiquent le plus

- Protocoles d’application les plus communicants

- La plupart des paires d’hôtes en conversation

- Trafic autorisé ou bloqué

- Trafic entrant et sortant

- Ports Internet ouverts

- La plupart des règles de blocage

- Distribution du trafic par centre de données Azure, réseau virtuel, sous-réseaux ou réseau non autorisé

Composants clés

Pour utiliser l’analytique du trafic, vous avez besoin des composants suivants :

Network Watcher : un service régional qui vous permet de surveiller et de diagnostiquer l’état au niveau d’un scénario réseau dans Azure. Vous pouvez utiliser Network Watcher pour activer et désactiver les journaux de flux de groupe de sécurité réseau. Pour plus d’informations, consultez Présentation d’Azure Network Watcher.

Log Analytics : outil du Portail Azure qui vous permet d’utiliser les données des journaux Azure Monitor. Azure Monitor Logs est un service Azure qui collecte les données de surveillance et stocke les données dans un référentiel central. Ces données peuvent comprendre des événements, des données de performances ou des données personnalisées fournies par le biais de l’API Azure. Une fois collectées, ces données sont disponibles pour les fonctions d’alerte, d’analyse et d’exportation. Les applications de surveillance telles que Network Performance Monitor et Traffic Analytics utilisent Azure Monitor Logs comme référence. Pour plus d’informations, voir Journaux Azure Monitor. Log Analytics permet de modifier et d’exécuter des requêtes sur les journaux. Vous pouvez également utiliser cet outil pour analyser les résultats des requêtes. Pour plus d’informations, consultez Vue d’ensemble de Log Analytics dans Azure Monitor.

Espace de travail Log Analytics : environnement qui stocke les données de journal Azure Monitor relatives à un compte Azure. Pour plus d’informations sur les espaces de travail Log Analytics, voir Vue d’ensemble de l’espace de travail Log Analytics.

En outre, vous avez besoin d’un groupe de sécurité réseau activé pour la journalisation des flux si vous utilisez l’analyse de trafic pour analyser les journaux de flux de groupe de sécurité réseau ou un réseau virtuel activé pour la journalisation des flux si vous utilisez l’analyse de trafic pour analyser les journaux de flux de réseau virtuel :

Groupe de sécurité réseau : une ressource qui contient la liste des règles de sécurité qui autorisent ou rejettent le trafic réseau vers ou depuis les ressources connectées à un réseau virtuel Azure. Les groupes de sécurité réseau peuvent être associés à des sous-réseaux, à des interfaces réseau (NCI) attachées à des machines virtuelles (Resource Manager) ou des machines virtuelles individuelles (classique). Pour plus d’informations, consultez Sécurité du réseau.

Journaux de flux de groupe de sécurité réseau: informations enregistrées sur le trafic IP d’entrée et de sortie via un groupe de sécurité réseau. Les journaux de flux de groupe de sécurité réseau sont écrits au format JSON et incluent :

- Les flux entrants et sortants, règle par règle.

- La carte réseau à laquelle s’applique le flux.

- Informations sur le flux, telles que les adresses IP source et de destination, les ports source et de destination et le protocole.

- État du trafic, tel que autorisé ou refusé.

Pour plus d’informations sur les journaux de flux de groupe de sécurité réseau, consultez Vue d’ensemble des journaux de flux de groupe de sécurité réseau.

Réseau virtuel (VNet): une ressource qui permet à de nombreux types de ressources Azure de communiquer de manière sécurisée les uns avec les autres, Internet et les réseaux locaux. Pour en savoir plus, consultez Vue d’ensemble de réseau virtuel.

Journaux de flux de réseau virtuel: informations enregistrées sur le trafic IP d’entrée et de sortie via un réseau virtuel. Les journaux de flux de réseau virtuel sont écrits au format JSON et incluent :

- Flux sortants et entrants.

- Informations sur le flux, telles que les adresses IP source et de destination, les ports source et de destination et le protocole.

- État du trafic, tel que autorisé ou refusé.

Pour plus d’informations sur les journaux de flux de réseau virtuel, consultez Vue d’ensemble des journaux de flux de réseau virtuel.

Remarque

Pour plus d’informations sur les différences entre les journaux de flux de groupe de sécurité réseau et les journaux de flux de réseau virtuel, consultez Comparaison entre les journaux de flux de réseau virtuel et les journaux de flux de groupe de sécurité réseau.

Fonctionnement de Traffic Analytics

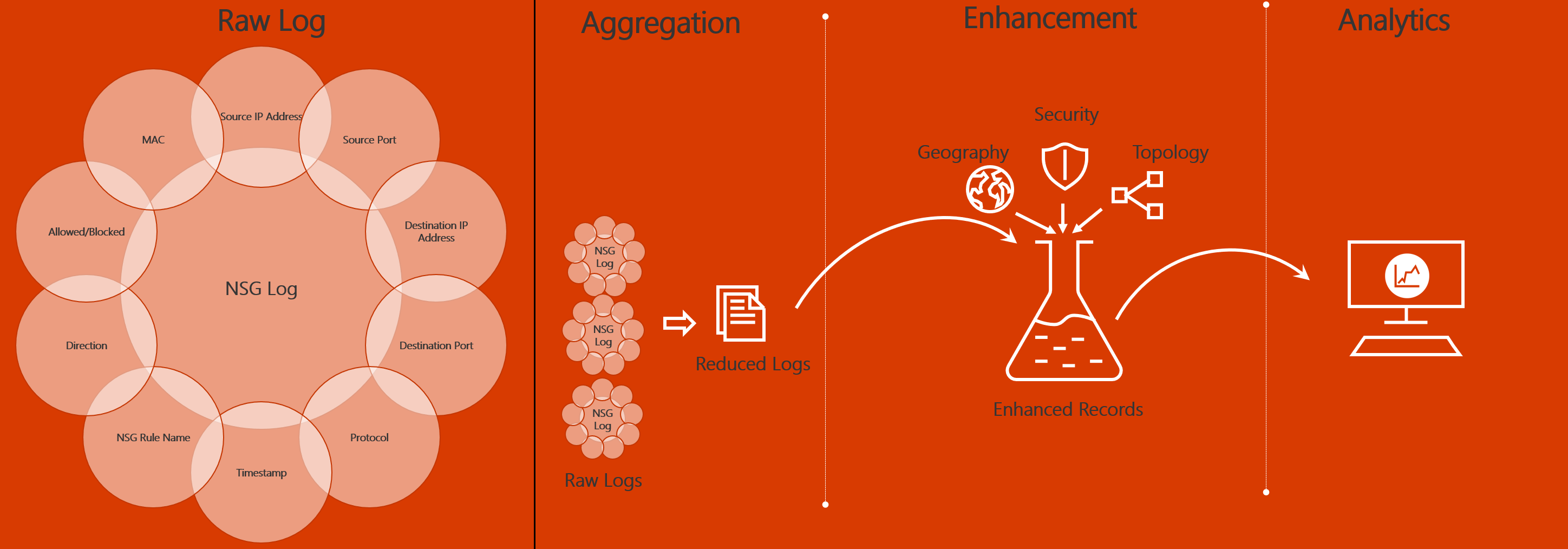

Traffic Analytics examine les journaux de flux bruts. Il réduit ensuite le volume du journal en agrégeant les flux qui ont une adresse IP source commune, une adresse IP de destination, un port de destination et un protocole.

Par exemple, l’hôte 1 peut impliquer l’adresse IP 10.10.10.10 et l’hôte 2 à l’adresse IP 10.10.20.10. Supposons que ces deux hôtes communiquent 100 fois sur une période d’une heure. Le journal de flux brut comporte 100 entrées dans ce cas. Si ces hôtes utilisent le protocole HTTP sur le port 80 pour chacune de ces 100 interactions, le journal réduit possède une entrée. Cette entrée indique que l’hôte 1 et l’hôte 2 ont communiqué 100 fois sur une période d’une heure à l’aide du protocole HTTP sur le port 80.

Les informations sur la topologie, la sécurité et la géographie viennent compléter les journaux d’activité réduits. Ils sont ensuite stockés dans l’espace de travail Log Analytics. Le diagramme suivant montre le flux de données :

Prérequis

L’analytique du trafic nécessite les prérequis suivants :

Un abonnement actif à Network Watcher. Pour plus d’informations, consultez Activer ou désactiver Azure Network Watcher.

Les journaux de flux de groupe de sécurité réseau activés pour les groupes de sécurité réseau que vous souhaitez analyser ou les journaux de flux de réseau virtuel activés pour le réseau virtuel que vous voulez analyser. Pour plus d’informations, consultez Créer un journal de flux de groupe de sécurité réseau ou Créer un journal de flux de réseau virtuel.

Un espace de travail Azure Log Analytics, avec accès en lecture et écriture. Pour plus d’informations, consultez Créer un espace de travail Log Analytics.

L’un des rôles intégrés Azure suivants doit être attribué à votre compte :

Modèle de déploiement Role Gestionnaire de ressources Propriétaire Contributeur Contributeur de réseaux 1 et Contributeur de surveillance 2 Si aucun des rôles intégrés précédents n’est affecté à votre compte, attribuez un rôle personnalisé à ce dernier. Le rôle personnalisé doit prendre en charge les actions suivantes au niveau de l’abonnement :

Microsoft.Network/applicationGateways/readMicrosoft.Network/connections/readMicrosoft.Network/loadBalancers/readMicrosoft.Network/localNetworkGateways/readMicrosoft.Network/networkInterfaces/readMicrosoft.Network/networkSecurityGroups/readMicrosoft.Network/publicIPAddresses/readMicrosoft.Network/routeTables/readMicrosoft.Network/virtualNetworkGateways/readMicrosoft.Network/virtualNetworks/readMicrosoft.Network/expressRouteCircuits/readMicrosoft.OperationalInsights/workspaces/read1Microsoft.OperationalInsights/workspaces/sharedkeys/action1Microsoft.Insights/dataCollectionRules/read2Microsoft.Insights/dataCollectionRules/write2Microsoft.Insights/dataCollectionRules/delete2Microsoft.Insights/dataCollectionEndpoints/read2Microsoft.Insights/dataCollectionEndpoints/write2Microsoft.Insights/dataCollectionEndpoints/delete2

Le contributeur du réseau 1 ne couvre pas les actions

Microsoft.OperationalInsights/workspaces/*.2 Requis uniquement lors de l’utilisation de l’analyse de trafic pour analyser les journaux de flux de réseau virtuel. Pour plus d’informations, consultez Règles de collecte de données dans azure Monitor et Points de terminaison de collecte de données dans Azure Monitor.

Pour apprendre à vérifier les rôles attribués à un utilisateur pour un abonnement, consultez Répertorier les attributions de rôles Azure à l’aide du Portail Azure. Si vous ne voyez pas les attributions de rôles, contactez l’administrateur des abonnements respectifs.

Attention

Les ressources de points de terminaison de collecte de données et de règles de collecte de données sont créées et gérées par l’analyse du trafic. Si vous effectuez une opération sur ces ressources, l’analyse du trafic peut ne pas fonctionner comme prévu.

Disponibilité

Les tableaux suivants répertorient les régions prises en charge dans lesquelles vous pouvez activer l’analytique du trafic pour vos journaux de flux et les espaces de travail Log Analytics que vous pouvez utiliser.

- Amérique du Nord / Amérique du Sud

- Europe

- Australie / Asie / Pacifique

- Moyen-Orient / Afrique

- Azure Government

| Région | Journaux de flux de groupe de sécurité réseau | Journaux de flux du réseau virtuel | Analyse du trafic | Espace de travail Log Analytics |

|---|---|---|---|---|

| Brésil Sud | ✓ | ✓ | ✓ | ✓ |

| Brésil Sud-Est | ✓ | ✓ | ✓ | ✓ |

| Centre du Canada | ✓ | ✓ | ✓ | ✓ |

| Est du Canada | ✓ | ✓ | ✓ | ✓ |

| USA Centre | ✓ | ✓ | ✓ | ✓ |

| USA Est | ✓ | ✓ | ✓ | ✓ |

| USA Est 2 | ✓ | ✓ | ✓ | ✓ |

| Mexique Centre | ✓ | ✓ | ✓ | |

| Centre-Nord des États-Unis | ✓ | ✓ | ✓ | ✓ |

| États-Unis - partie centrale méridionale | ✓ | ✓ | ✓ | ✓ |

| Centre-USA Ouest | ✓ | ✓ | ✓ | ✓ |

| USA Ouest | ✓ | ✓ | ✓ | ✓ |

| USA Ouest 2 | ✓ | ✓ | ✓ | ✓ |

| USA Ouest 3 | ✓ | ✓ | ✓ | ✓ |

Remarque

Si les journaux de flux sont pris en charge dans une région, mais que l’espace de travail Log Analytics n’est pas pris en charge dans cette région pour l’analyse de trafic, vous pouvez utiliser un espace de travail Log Analytics de n’importe quelle autre région prise en charge. Dans ce cas, il n’y aura pas de frais de transfert de données inter-régions supplémentaires pour l’utilisation d’un espace de travail Log Analytics d’une autre région.

Tarification

Pour plus d’informations sur la tarification, consultez Tarification de Network Watcher et Tarification d’Azure Monitor.

Forum aux questions sur Traffic Analytics

Pour obtenir des réponses aux questions les plus fréquemment posées sur l’analyse du trafic, consultez Traffic Analytics FAQ.

Contenu connexe

- Pour savoir comment utiliser l’analytique du trafic, consultez Scénarios d’utilisation.

- Pour comprendre le schéma et les détails du traitement de l’analyse du trafic, consultez Schéma et agrégation de données dans Traffic Analytics.