Cas d’usage courants Azure Virtual Network Manager

Découvrez les cas d’usage pour Azure Virtual Network Manager, notamment la gestion de la connectivité des réseaux virtuels et permettre la sécurisation du trafic réseau.

Configuration de la connectivité

Vous pouvez utiliser une configuration de la connectivité pour créer diverses topologies réseau en fonction de vos besoins réseau. Vous créez une configuration de connectivité en ajoutant des réseaux virtuels nouveaux ou existants dans des groupes de réseaux et en créant une topologie qui répond à vos besoins. Une configuration de la connectivité offre trois options de topologie : maillage, hub-and-spoke, ou hub-and-spoke avec une connectivité directe entre les réseaux virtuels spoke.

Topologie de maillage

Lorsque vous déployez une topologie de maillage, tous les réseaux virtuels disposent d’une connectivité directe entre eux. Ils n’ont pas besoin de passer par d’autres tronçons sur le réseau pour communiquer. Une topologie de maillage est utile lorsque tous les réseaux virtuels doivent communiquer directement entre eux.

Topologie hub-and-spoke

Nous recommandons une topologie hub-and-spoke lorsque vous déployez des services d’infrastructure centraux dans un réseau virtuel hub partagé par des réseaux virtuels spoke. Cette topologie peut être plus efficace qu’avoir ces composants courants dans tous les réseaux virtuels spoke.

Topologie hub-and-spoke avec connectivité directe

Une topologie hub-and-spoke avec une connectivité directe combine les deux topologies précédentes. Nous la recommandons lorsque vous disposez d’une infrastructure centrale courante dans le hub et que vous souhaitez communiquer directement entre tous les spokes. La connectivité directe vous permet de réduire la latence que des tronçons réseau supplémentaires causent lors de l’accès à un hub.

Maintenance d’une topologie de réseau virtuel

Lorsque vous apportez des modifications à votre infrastructure, Azure Virtual Network Manager gère automatiquement la topologie que vous avez définie dans la configuration de connectivité. Par exemple, lorsque vous ajoutez un nouveau spoke à la topologie, Azure Virtual Network Manager peut gérer les modifications nécessaires pour créer la connectivité au spoke et à ses réseaux virtuels.

Remarque

Vous pouvez déployer et gérer Azure Virtual Network Manager via le portail Azure, Azure CLI, Azure PowerShellou Terraform.

Sécurité

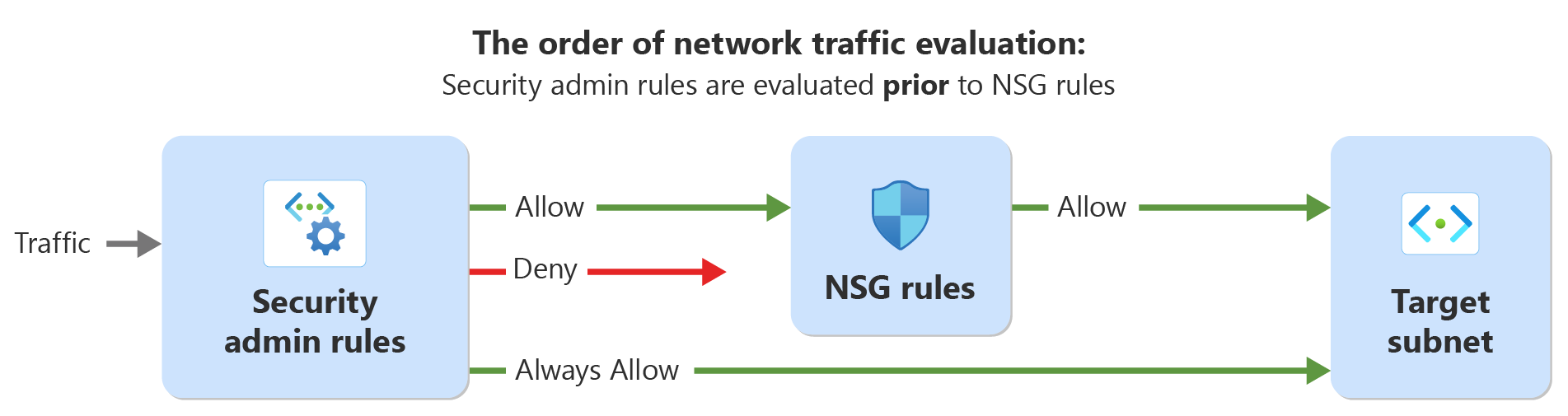

Avec Azure Virtual Network Manager, vous créez des règles d’administration de sécurité pour appliquer des stratégies de sécurité dans des réseaux virtuels dans votre organisation. Les règles d’administration de sécurité sont prioritaires sur les règles définies par les groupes de sécurité réseau. Les règles d’administration de sécurité sont appliquées en premier dans l’analyse du trafic, comme illustré dans le diagramme suivant :

Voici quelques utilisations courantes :

- Créez des règles standard qui doivent être appliquées et mises en vigueur à tous les réseaux virtuels existants et aux réseaux virtuels nouvellement créés.

- Créer des règles de sécurité qui ne peuvent pas être modifiées et appliquent des règles de niveau organisationnel.

- Appliquer la protection de sécurité pour empêcher les utilisateurs d’ouvrir des ports à haut risque.

- Créez des règles par défaut pour tous les membres de l’organisation, afin que les administrateurs puissent empêcher les menaces de sécurité causées par une configuration incorrecte des groupes de sécurité réseau (NSG) ou l’incapacité à créer des groupes de sécurité réseau nécessaires.

- Créer des limites de sécurité en utilisant des règles d’administration de sécurité en tant qu’administrateur et laisser les propriétaires des réseaux virtuels configurer leurs groupes de sécurité réseau, afin que les groupes de sécurité réseau n’interrompent pas les stratégies d’entreprise.

- Autoriser le trafic depuis et vers des services critiques afin que d’autres utilisateurs ne puissent pas bloquer accidentellement le trafic nécessaire, comme les services de supervision et les mises à jour du programme.

Pour connaître les cas d’usage, consultez le billet de blog Sécurisation de vos réseaux virtuels avec Azure Virtual Network Manager.

Étapes suivantes

- Créez une instance Azure Virtual Network Manager en utilisant le portail Azure.

- Déployez une instance Azure Virtual Network Manager en utilisant Terraform.

- En savoir plus sur les groupes réseau dans Azure Virtual Network Manager.

- Découvrez ce que vous pouvez faire avec une configuration de connectivité.

- En savoir plus sur les configurations d’administration de sécurité.