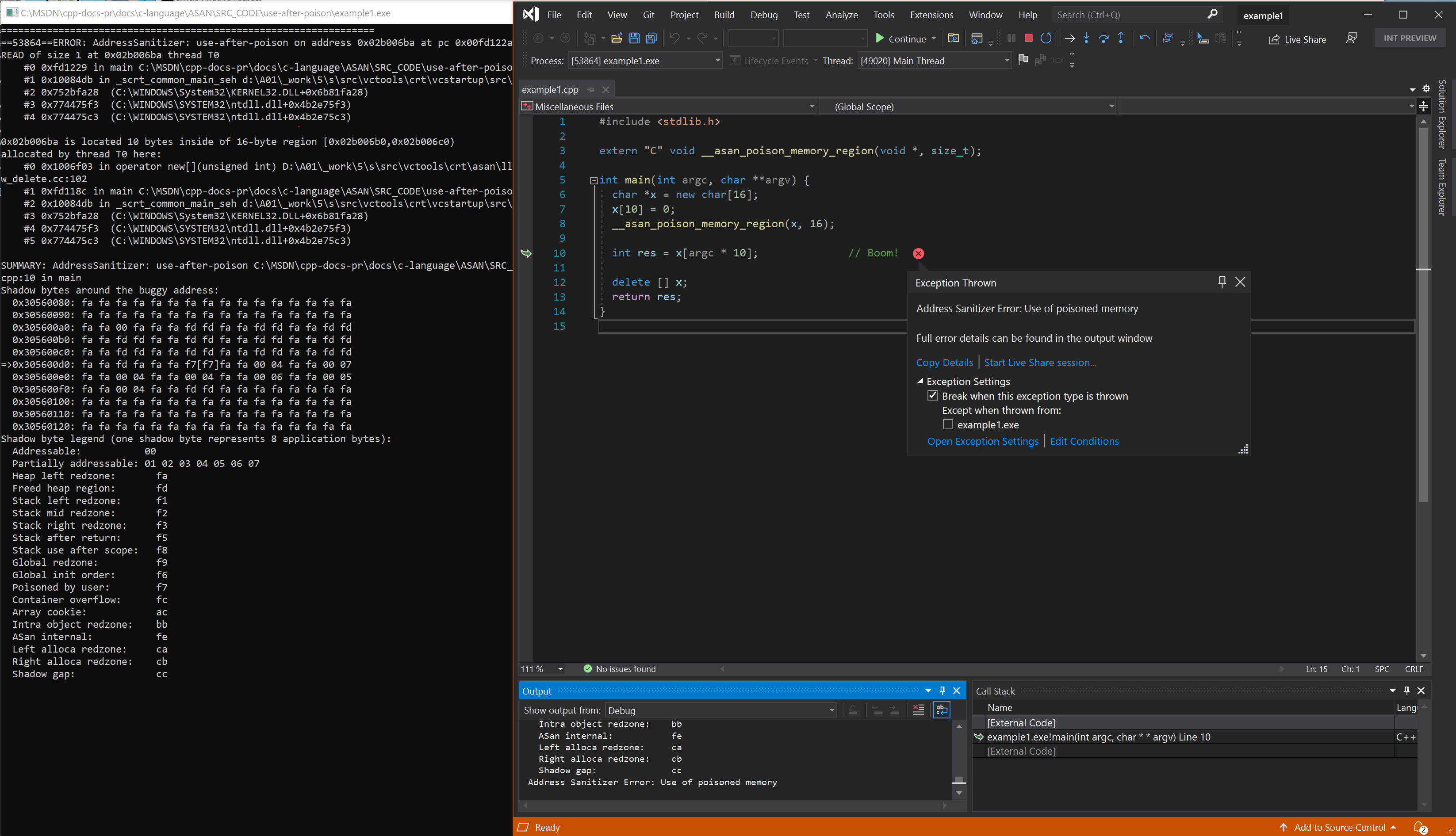

Erreur : use-after-poison

Adresse de l’erreur de nettoyage : utilisation de la mémoire empoisonnée

Un développeur peut empoisonner manuellement la mémoire pour personnaliser le débogage.

Exemple

// example1.cpp

// use-after-poison error

#include <stdlib.h>

extern "C" void __asan_poison_memory_region(void *, size_t);

int main(int argc, char **argv) {

char *x = new char[16];

x[10] = 0;

__asan_poison_memory_region(x, 16);

int res = x[argc * 10]; // Boom!

delete [] x;

return res;

}

Pour générer et tester cet exemple, exécutez ces commandes dans une invite de commandes développeur Visual Studio 2019 version 16.9 ou ultérieure :

cl example1.cpp /fsanitize=address /Zi

devenv /debugexe example1.exe

Erreur résultante

Voir aussi

Vue d’ensemble de AddressSanitizer

Résoudre les problèmes connus liés à AddressSanitizer

Référence de build et de langage AddressSanitizer

Informations de référence sur le runtime AddressSanitizer

Octets d’ombre AddressSanitizer

Test cloud ou distribué AddressSanitizer

Intégration du débogueur AddressSanitizer

Exemples d’erreur AddressSanitizer