Activer la protection la protection contre les codes malveillants exploitant une faille de sécurité

S’applique à :

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender XDR

Conseil

Vous voulez découvrir Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Exploit Protection permet de se protéger contre les programmes malveillants qui utilisent des attaques pour infecter les appareils et se propager. Exploit Protection se compose de nombreuses atténuations qui peuvent être appliquées au système d’exploitation ou à des applications individuelles.

Importante

.NET 2.0 n’est pas compatible avec certaines fonctionnalités de Exploit Protection, en particulier le filtrage des adresses d’exportation (EAF) et le filtrage des adresses d’importation (IAF). Si vous avez activé .NET 2.0, l’utilisation d’EAF et d’IAF n’est pas prise en charge.

De nombreuses fonctionnalités d’EMET (Enhanced Mitigation Experience Toolkit) sont incluses dans Exploit Protection.

Configuration requise

Cette section contient des recommandations pour réussir le déploiement d’Exploit Protection.

Configurer la surveillance des incidents d’application (ID d’événement 1000 et/ou ID d’événement 1001) et/ou des blocages (ID d’événement 1002)

Activer la collecte de vidage en mode utilisateur complet

Vérifiez quelles applications sont déjà compilées avec « Control Flow Guard » (CFG) qui se concentrent principalement sur l’atténuation des vulnérabilités d’altération de la mémoire. Utilisez l’outil dumpbin pour voir s’il est compilé avec CFG. Pour ces applications, vous pouvez ignorer l’activation de l’application pour DEP, ASRL, SEHOP et ACG.

Utilisez des pratiques de déploiement sécurisé.

Avertissement

Si vous ne testez pas et que vous ne suivez pas les pratiques de déploiement sécurisées, vous pouvez contribuer aux pannes de productivité des utilisateurs finaux.

Pratiques de déploiement sécurisé

Pratiques de déploiement sécurisé (SDP) : les processus et procédures de déploiement sécurisés définissent comment apporter et déployer des modifications en toute sécurité à votre charge de travail. L’implémentation de SDP vous oblige à réfléchir aux déploiements sous l’angle de la gestion des risques. Vous pouvez réduire le risque de pannes de productivité des utilisateurs finaux dans vos déploiements et limiter les effets des déploiements problématiques sur vos utilisateurs en implémentant SDP.

Commencez avec un petit ensemble (par exemple, 10 à 50) d’appareils Windows et utilisez-le comme environnement de test pour voir quelles mesures d’atténuation des 21 sont incompatibles avec exploit protection. Supprimez les atténuations qui ne sont pas compatibles avec l’application. Répétez avec les applications que vous ciblez. Une fois que vous pensez que la stratégie est prête pour la production.

Commencez par envoyer (push) d’abord aux tests d’acceptation utilisateur (UAT) composés des administrateurs informatiques, des administrateurs de la sécurité et du personnel du support technique. Puis à 1 %, 5 %, 10 %, 25 %, 50 %, 75 % et enfin à 100 % de votre environnement.

Activation des atténuations d’Exploit Protection

Vous pouvez activer chaque atténuation séparément à l’aide de l’une des méthodes suivantes :

- Application Sécurité Windows

- Microsoft Intune

- Gestion des périphériques mobiles (GPM)

- Microsoft Configuration Manager

- Stratégie de groupe

- PowerShell

Exploit Protection est configuré par défaut dans Windows 10 et Windows 11. Vous pouvez définir chaque atténuation sur activé, désactivé ou sur sa valeur par défaut. Certaines atténuations ont plus d’options. Vous pouvez exporter ces paramètres sous forme de fichier XML et les déployer sur d’autres appareils.

Vous pouvez également définir des atténuations en mode audit. Le mode audit vous permet de tester le fonctionnement des atténuations (et d’examiner les événements) sans affecter l’utilisation normale de l’appareil.

Ouvrez l’application Sécurité Windows.

Ouvrez l’application Sécurité Windows en sélectionnant l’icône du bouclier dans la barre des tâches ou en recherchant sécurité dans le menu Démarrer.

Sélectionnez la vignette Contrôle Applications et navigateur (ou l’icône de l’application dans la barre de menus de gauche), puis sélectionnez Paramètres Exploit Protection.

Accédez aux paramètres du programme et choisissez l’application à laquelle vous souhaitez appliquer les atténuations.

- Si l’application que vous souhaitez configurer est déjà répertoriée, sélectionnez-la, puis sélectionnez Modifier.

- Si l’application n’est pas répertoriée, en haut de la liste, sélectionnez Ajouter un programme à personnaliser , puis choisissez la façon dont vous souhaitez ajouter l’application.

- Utilisez Ajouter par nom de programme pour appliquer l’atténuation à tout processus en cours d’exécution portant ce nom. Spécifiez un fichier avec son extension. Vous pouvez entrer un chemin d’accès complet pour limiter l’atténuation uniquement à l’application portant ce nom à cet emplacement.

- Utilisez Choisir le chemin exact du fichier pour utiliser une fenêtre standard de sélecteur de fichiers Explorateur Windows pour rechercher et sélectionner le fichier souhaité.

Après avoir sélectionné l’application, vous verrez une liste de toutes les atténuations qui peuvent être appliquées. Choisir Audit applique l’atténuation en mode audit uniquement. Vous êtes averti si vous devez redémarrer le processus ou l’application, ou si vous devez redémarrer Windows.

Répétez les étapes 3 à 4 pour toutes les applications et atténuations que vous souhaitez configurer.

Dans la section Paramètres système, recherchez l’atténuation que vous souhaitez configurer, puis spécifiez l’un des paramètres suivants. Les applications qui ne sont pas configurées individuellement dans la section Paramètres du programme utilisent les paramètres configurés ici.

- Activé par défaut : l’atténuation est activée pour les applications pour lesquelles cette atténuation n’est pas définie dans la section Paramètres du programme spécifique à l’application

- Désactivé par défaut : l’atténuation est désactivée pour les applications pour lesquelles cette atténuation n’est pas définie dans la section Paramètres du programme spécifique à l’application

- Utiliser la valeur par défaut : l’atténuation est activée ou désactivée, selon la configuration par défaut configurée par Windows 10 ou l’installation de Windows 11 ; la valeur par défaut (Activé ou Désactivé) est toujours spécifiée en regard de l’étiquette Utiliser par défaut pour chaque atténuation

Répétez l’étape 6 pour toutes les atténuations au niveau du système que vous souhaitez configurer. Sélectionnez Appliquer lorsque vous avez terminé de paramétrer votre configuration.

Si vous ajoutez une application à la section Paramètres du programme et que vous y configurez des paramètres d’atténuation individuels, ils sont respectés au-dessus de la configuration pour les mêmes atténuations spécifiées dans la section Paramètres système . La matrice et les exemples suivants illustrent le fonctionnement des valeurs par défaut :

| Activé dans les paramètres du programme | Activé dans les paramètres système | Comportement |

|---|---|---|

| Oui | Non | Comme défini dans les paramètres du programme |

| Oui | Oui | Comme défini dans les paramètres du programme |

| Non | Oui | Comme défini dans les paramètres système |

| Non | Non | Valeur par défaut définie dans l’option Utiliser par défaut |

Exemple 1 : Mikael configure la prévention de l'exécution des données dans la section des paramètres du système pour qu'elle soit désactivée par défaut.

Mikael ajoute l'application test.exe à la section Paramètres du programme. Dans les options de cette application, sous Prévention de l’exécution des données (DEP), Elleel active l’option Remplacer les paramètres système et définit le commutateur sur Activé. Aucune autre application n’est répertoriée dans la section Paramètres du programme.

Le résultat est que DEP est activé uniquement pour test.exe. Aucune deP n’est appliquée à toutes les autres applications.

Exemple 2 : Josie configure la prévention de l’exécution des données dans les paramètres système pour qu’elle soit désactivée par défaut

Josie ajoute l’application test.exe à la section Paramètres du programme. Dans les options de cette application, sous Prévention de l’exécution des données (DEP), Josie active l’option Remplacer les paramètres système et définit le commutateur sur Activé.

Josie ajoute également l’application miles.exe à la section Paramètres du programme et configure la CFG (Control Flow Guard) sur Activé. Josie n’active pas l’option Remplacer les paramètres système pour la DEP ou toute autre atténuation pour cette application.

Le résultat est que la DEP est activé uniquement pour test.exe. DEP ne sera activé pour aucune autre application, y compris miles.exe. La CFG sera activé pour miles.exe.

Ouvrez l’application Sécurité Windows en sélectionnant l’icône de bouclier dans la barre des tâches ou en recherchant Sécurité Windows dans le menu Démarrer.

Sélectionnez la vignette Contrôle Applications et navigateur (ou l’icône de l’application dans la barre de menus de gauche), puis sélectionnez Exploit Protection.

Accédez aux paramètres du programme et choisissez l’application à laquelle vous souhaitez appliquer les atténuations.

- Si l’application que vous souhaitez configurer est déjà répertoriée, sélectionnez-la, puis sélectionnez Modifier.

- Si l’application n’est pas répertoriée, en haut de la liste, sélectionnez Ajouter un programme à personnaliser , puis choisissez la façon dont vous souhaitez ajouter l’application.

- Utilisez Ajouter par nom de programme pour appliquer l’atténuation à tout processus en cours d’exécution portant ce nom. Spécifiez un fichier avec une extension. Vous pouvez entrer un chemin d’accès complet pour limiter l’atténuation uniquement à l’application portant ce nom à cet emplacement.

- Utilisez Choisir le chemin exact du fichier pour utiliser une fenêtre standard de sélecteur de fichiers Explorateur Windows pour rechercher et sélectionner le fichier souhaité.

Après avoir sélectionné l’application, vous verrez une liste de toutes les atténuations qui peuvent être appliquées. Choisir Audit applique l’atténuation en mode audit uniquement. Vous êtes averti si vous devez redémarrer le processus ou l’application, ou si vous devez redémarrer Windows.

Répétez les étapes 3 à 4 pour toutes les applications et atténuations que vous souhaitez configurer. Sélectionnez Appliquer lorsque vous avez terminé de paramétrer votre configuration.

Intune

Connectez-vous au Portail Azure et ouvrez Intune.

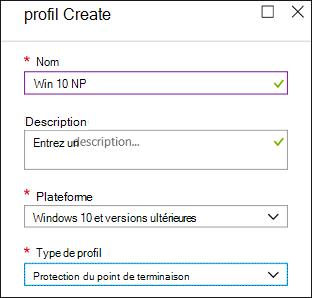

Accédez à Configuration >de l’appareilProfils >de configurationCréer un profil.

Nommez le profil, choisissez Windows 10 et versions ultérieures, sélectionnez modèles pour Type de profil et choisissez Endpoint Protection sous nom du modèle.

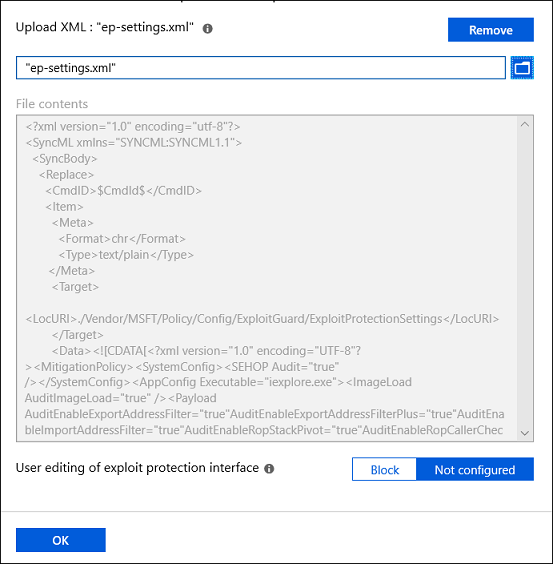

Sélectionnez Configurer>Windows Defender Exploit Guard>Exploit Protection.

Chargez un fichier XML avec les paramètres d’Exploit Protection :

Sélectionnez OK pour enregistrer chaque panneau ouvert, puis choisissez Créer.

Sélectionnez l’onglet Affectations de profil, affectez la stratégie à Tous les utilisateurs et tous les appareils, puis sélectionnez Enregistrer.

GPM

Utilisez le fournisseur de services de configuration (CSP) ./Vendor/MSFT/Policy/Config/ExploitGuard/ExploitProtectionSettings pour activer ou désactiver les atténuations d’Exploit Protection ou pour utiliser le mode audit.

Microsoft Configuration Manager

Sécurité de point de terminaison

Dans Microsoft Configuration Manager, accédez à Réduction de lasurface des attaques desécurité> des points de terminaison.

Sélectionnez Créer uneplateforme de> stratégie, puis, pour Profil, choisissez Exploit Protection. Ensuite, sélectionnez Créer.

Spécifiez un nom et une description, puis choisissez Suivant.

Sélectionnez Sélectionner un fichier XML et accédez à l’emplacement du fichier XML Exploit Protection. Sélectionnez le fichier, puis choisissez Suivant.

Configurez les balises d’étendue et les affectations si nécessaire.

Sous Vérifier + créer, passez en revue vos paramètres de configuration, puis choisissez Créer.

Ressources et conformité

Dans Microsoft Configuration Manager, accédez à Ressources et conformité>Endpoint Protection>Windows Defender Exploit Guard.

Sélectionnez Accueil>Créer une stratégie Exploit Guard.

Accédez à l’emplacement du fichier XML Exploit Protection, puis sélectionnez Suivant.

Accédez à l’emplacement du fichier XML Exploit Protection, puis sélectionnez Suivant.

Passez en revue les paramètres, puis choisissez Suivant pour créer la stratégie.

Une fois la stratégie créée, sélectionnez Fermer.

Stratégie de groupe

Sur votre appareil de gestion stratégie de groupe, ouvrez la console de gestion stratégie de groupe. Cliquez avec le bouton droit sur l’objet stratégie de groupe que vous souhaitez configurer, puis sélectionnez Modifier.

Dans l’Éditeur de gestion des stratégies de groupe, accédez à Configuration ordinateur, puis sélectionnez Modèles d’administration.

Développez l’arborescence des composants> WindowsWindows Defender Exploit Guard>Exploit Protection>Utilisez un ensemble commun de paramètres exploit protection.

Sélectionnez Activé, tapez l’emplacement du fichier XML, puis choisissez OK.

PowerShell

Vous pouvez utiliser le verbe PowerShell Get ou Set avec l’applet de commande ProcessMitigation. L’utilisation Get de répertorie la configuration actuelle status des atténuations activées sur l’appareil. Ajoutez l’applet -Name de commande et l’exe de l’application pour voir les atténuations pour cette application uniquement :

Get-ProcessMitigation -Name processName.exe

Importante

Les atténuations au niveau du système qui n’ont pas été configurées affichent l’état de NOTSET.

- Pour les paramètres au niveau du système,

NOTSETindique que le paramètre par défaut pour cette atténuation a été appliqué. - Pour les paramètres au niveau de l’application,

NOTSETindique que le paramètre au niveau du système pour l’atténuation sera appliqué. Le paramètre par défaut de chaque atténuation au niveau du système peut être affiché dans la Sécurité Windows.

Utilisez Set pour configurer chaque atténuation au format suivant :

Set-ProcessMitigation -<scope> <app executable> -<action> <mitigation or options>,<mitigation or options>,<mitigation or options>

Où :

-

<Étendue> :

-

-Namepour indiquer que les atténuations doivent être appliquées à une application spécifique. Spécifiez l’exécutable de l’application après cet indicateur.-

-Systempour indiquer que l’atténuation doit être appliquée au niveau du système

-

-

-

<Action> :

-

-Enablepour activer l’atténuation -

-Disablede désactiver l’atténuation

-

-

<Atténuation :>

- L’applet de commande de l’atténuation ainsi que les sous-options (entourées d’espaces). Chaque atténuation est séparée par une virgule.

Par exemple, pour activer l’atténuation de prévention de l’exécution des données (DEP) avec émulation de thunk ATL et pour un exécutable appelé testing.exe dans le dossier C:\Apps\LOB\tests, et pour empêcher cet exécutable de créer des processus enfants, vous devez utiliser la commande suivante :

Set-ProcessMitigation -Name c:\apps\lob\tests\testing.exe -Enable DEP, EmulateAtlThunks, DisallowChildProcessCreation

Importante

Séparez chaque option d’atténuation par des virgules.

Si vous souhaitez appliquer le DEP au niveau du système, vous devez utiliser la commande suivante :

Set-Processmitigation -System -Enable DEP

Pour désactiver les atténuations, vous pouvez remplacer -Enable avec -Disable. Toutefois, pour les atténuations au niveau de l’application, cette action force la désactivation de l’atténuation uniquement pour cette application.

Si vous devez restaurer l’atténuation sur la valeur par défaut du système, vous devez également inclure l’applet de commande -Remove , comme dans l’exemple suivant :

Set-Processmitigation -Name test.exe -Remove -Disable DEP

Le tableau suivant répertorie les atténuations individuelles (et les audits, le cas échéant) à utiliser avec les paramètres de l’applet de commande -Enable ou -Disable.

| Type d’atténuation | S’applique à | Mot clé du paramètre de l’applet de commande d’atténuation | Paramètre d’applet de commande du mode Audit |

|---|---|---|---|

| Protection du flux de contrôle (CFG) | Au niveau du système et de l’application |

CFG, StrictCFG, SuppressExports |

Audit non disponible |

| Prévention de l’exécution des données (PED) | Au niveau du système et de l’application |

DEP, EmulateAtlThunks |

Audit non disponible |

| Forcer la randomisation des images (randomisation du format d’espace d’adresse obligatoire) | Au niveau du système et de l’application | ForceRelocateImages |

Audit non disponible |

| Randomiser les allocations de mémoire (randomisation du format d’espace d’adresse de bas en haut) | Au niveau du système et de l’application |

BottomUp, HighEntropy |

Audit non disponible |

| Valider les chaînes d’exception (SEHOP) | Au niveau du système et de l’application |

SEHOP, SEHOPTelemetry |

Audit non disponible |

| Valider l’intégrité du segment de mémoire | Au niveau du système et de l’application | TerminateOnError |

Audit non disponible |

| Protection du code arbitraire (ACG) | Au niveau de l’application uniquement | DynamicCode |

AuditDynamicCode |

| Bloquer les images de faible intégrité | Au niveau de l’application uniquement | BlockLowLabel |

AuditImageLoad |

| Bloquer les images distantes | Au niveau de l’application uniquement | BlockRemoteImages |

Audit non disponible |

| Bloquer les polices non approuvées | Au niveau de l’application uniquement | DisableNonSystemFonts |

AuditFont, FontAuditOnly |

| Protection de l’intégrité du code | Au niveau de l’application uniquement |

BlockNonMicrosoftSigned, AllowStoreSigned |

AuditMicrosoftSigned, AuditStoreSigned |

| Désactiver les points d’extension | Au niveau de l’application uniquement | ExtensionPoint |

Audit non disponible |

| Désactiver les appels système Win32k | Au niveau de l’application uniquement | DisableWin32kSystemCalls |

AuditSystemCall |

| Ne pas autoriser le blocage des processus enfants | Au niveau de l’application uniquement | DisallowChildProcessCreation |

AuditChildProcess |

| Exporter le filtrage d’adresses (EAF) | Au niveau de l’application uniquement |

EnableExportAddressFilterPlus, EnableExportAddressFilter[1] |

Audit non disponible [2] |

| Importer le filtrage d’adresses (IAF) | Au niveau de l’application uniquement | EnableImportAddressFilter |

Audit non disponible [2] |

| Simuler l’exécution (SimExec) | Au niveau de l’application uniquement | EnableRopSimExec |

Audit non disponible [2] |

| Valider l’invocation de l’API (CallerCheck) | Au niveau de l’application uniquement | EnableRopCallerCheck |

Audit non disponible [2] |

| Valider l’utilisation de la poignée | Au niveau de l’application uniquement | StrictHandle |

Audit non disponible |

| Valider l’intégrité des dépendances d’image | Au niveau de l’application uniquement | EnforceModuleDepencySigning |

Audit non disponible |

| Valider l’intégrité de la pile (StackPivot) | Au niveau de l’application uniquement | EnableRopStackPivot |

Audit non disponible [2] |

[1] : Utilisez le format suivant pour activer les modules EAF pour les DLL pour un processus :

Set-ProcessMitigation -Name processName.exe -Enable EnableExportAddressFilterPlus -EAFModules dllName1.dll,dllName2.dll

[2] : L’audit de cette atténuation n’est pas disponible via les applets de commande PowerShell.

Personnaliser la notification

Pour plus d’informations sur la personnalisation de la notification lorsqu’une règle est déclenchée et qu’une application ou un fichier est bloqué, consultez Sécurité Windows.

Suppression des atténuations d’exploit protection

Pour réinitialiser (annuler ou supprimer) les atténuations d’exploit protection, consultez la référence Exploit Protection.

Voir aussi

- Évaluation d’Exploit Protection

- Configurer et auditer les atténuations de la protection contre le code malveillant exploitant une faille de sécurité

- Importer, exporter et déployer des configurations de protection contre les codes malveillants exploitant une faille de sécurité

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.