Évaluation de la sécurité : configurations de domaine non sécurisé

Que sont les configurations de domaine non sécurisé ?

Microsoft Defender pour Identity surveille en permanence votre environnement pour identifier les domaines avec des valeurs de configuration qui exposent un risque de sécurité, et crée des rapports sur ces domaines pour vous aider à protéger votre environnement.

Quel risque les configurations de domaine non sécurisées posent-elles ?

Les organisations qui ne parviennent pas à sécuriser leurs configurations de domaine laissent la porte ouverte pour les acteurs malveillants.

Les acteurs malveillants, tout comme les voleurs, cherchent souvent le moyen le plus simple et le plus silencieux dans n’importe quel environnement. Les domaines configurés avec des configurations non sécurisées sont des fenêtres d’opportunité pour les attaquants et peuvent exposer des risques.

Par exemple, si la signature LDAP n’est pas appliquée, un attaquant peut compromettre les comptes de domaine. Cela est particulièrement risqué si le compte dispose d’un accès privilégié à d’autres ressources, comme avec l’attaque KrbRelayUp.

Comment faire utiliser cette évaluation de sécurité ?

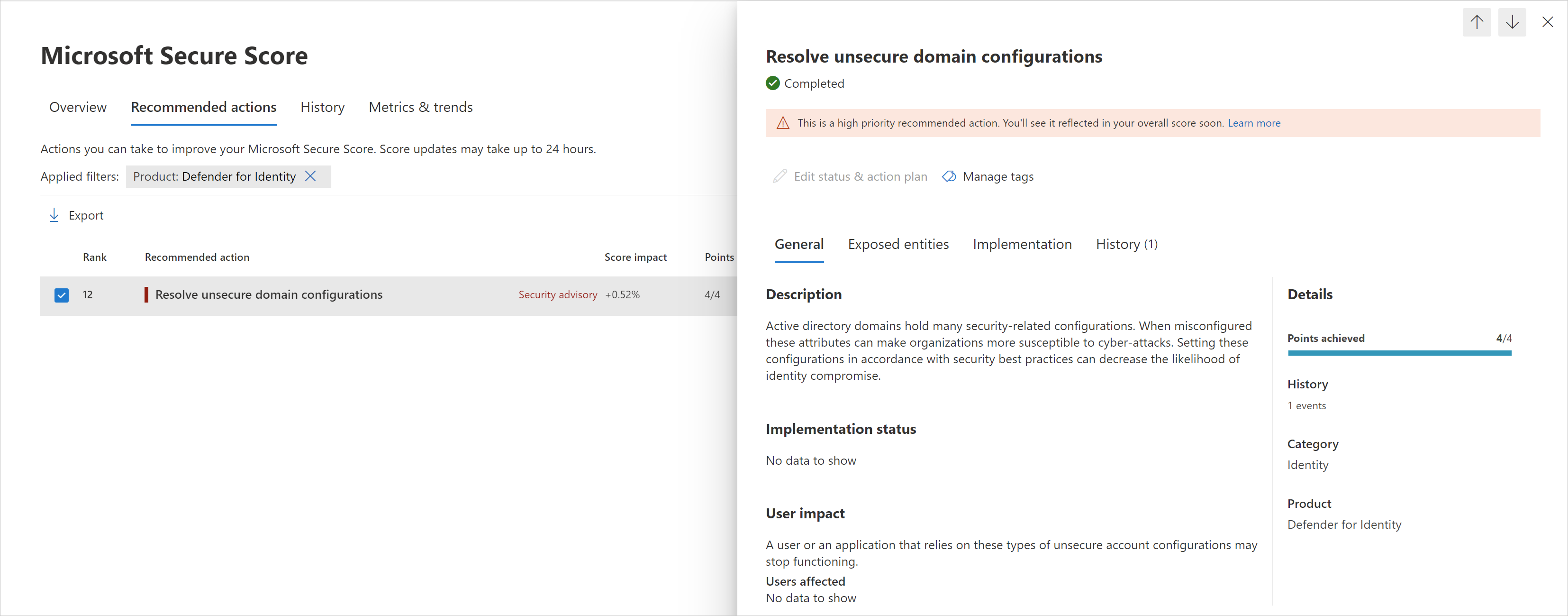

- Passez en revue l’action recommandée à l’adresse https://security.microsoft.com/securescore?viewid=actions pour découvrir lequel de vos domaines a des configurations non sécurisées.

- Prenez les mesures appropriées sur ces domaines en modifiant ou en supprimant les configurations appropriées.

Remarque

Bien que les évaluations soient mises à jour en quasi-temps réel, les scores et les états sont mis à jour toutes les 24 heures. Bien que la liste des entités concernées soit mise à jour quelques minutes après l’implémentation des recommandations, le status peut encore prendre du temps avant d’être marqué comme Terminé.

Remédiation

Utilisez la correction appropriée pour les configurations appropriées, comme décrit dans le tableau suivant.

| Action recommandée | Remédiation | Reason |

|---|---|---|

| Appliquer la stratégie de signature LDAP à « Exiger la signature » | Nous vous recommandons d’exiger une signature LDAP au niveau du contrôleur de domaine. Pour en savoir plus sur la signature de serveur LDAP, consultez Configuration requise pour la signature du serveur LDAP du contrôleur de domaine. | Le trafic réseau non signé est vulnérable aux attaques de l’intercepteur. |

| Définissez ms-DS-MachineAccountQuota sur « 0 » | Définissez l’attribut MS-DS-Machine-Account-Quota sur « 0 ». | Limitation de la capacité des utilisateurs non privilégiés à inscrire des appareils dans le domaine. Pour plus d’informations sur cette propriété particulière et la façon dont elle affecte l’inscription des appareils, consultez Limite par défaut au nombre de stations de travail qu’un utilisateur peut joindre au domaine. |