Composants vulnérables

S’applique à :

- Gestion des vulnérabilités Microsoft Defender

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

- Microsoft Defender serveurs Plan 1 & 2.

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Il devient de plus en plus difficile pour les administrateurs de sécurité d’identifier et d’atténuer les risques de sécurité et de conformité associés aux composants et dépendances logiciels courants, propriétaires et open source utilisés dans leur organisation. Pour résoudre ce problème, Defender Vulnerability Management prend en charge l’identification, la création de rapports et la recommandation de corrections pour les vulnérabilités détectées dans les composants connus pour avoir rencontré des problèmes de sécurité dans le passé.

Avec une visibilité sur les composants vulnérables présents sur un appareil, les administrateurs de la sécurité peuvent concentrer leur attention et leurs ressources sur la prise de mesures pour réduire les risques associés.

Conseil

Saviez-vous que vous pouvez essayer gratuitement toutes les fonctionnalités de Gestion des vulnérabilités Microsoft Defender ? Découvrez comment vous inscrire à un essai gratuit.

Pour obtenir une vue d’ensemble de la fonctionnalité des composants vulnérables, watch la vidéo suivante.

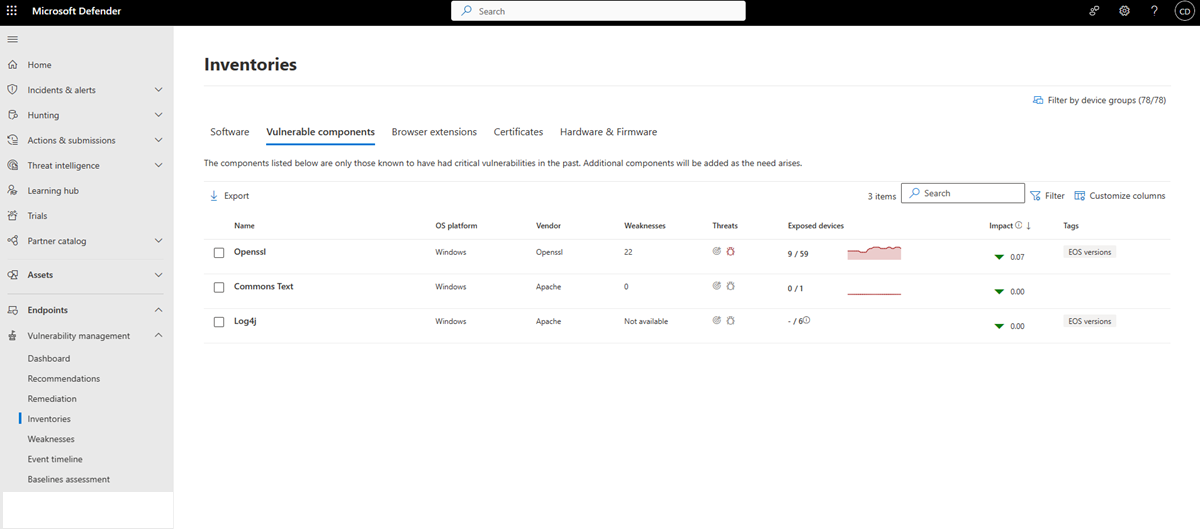

Accédez à la page composants vulnérables

- Accédez à Inventaires de gestion des> vulnérabilités dans le portail Microsoft Defender.

- Sélectionnez l’onglet Composants vulnérables .

La page Composants vulnérables s’ouvre avec une liste des composants vulnérables connus identifiés dans votre organization. Il fournit des informations, notamment le nom et le fournisseur du composant, le nombre de faiblesses détectées pour ce composant et si des menaces ou des alertes actives lui sont associées.

Remarque

La prise en charge est actuellement disponible uniquement pour les composants vulnérables suivants :

- Texte Apache Commons

- Apache Log4j

- Apache struts

- libwebp

- LiteDB

- Openssl

- Spring Framework

Détails du composant

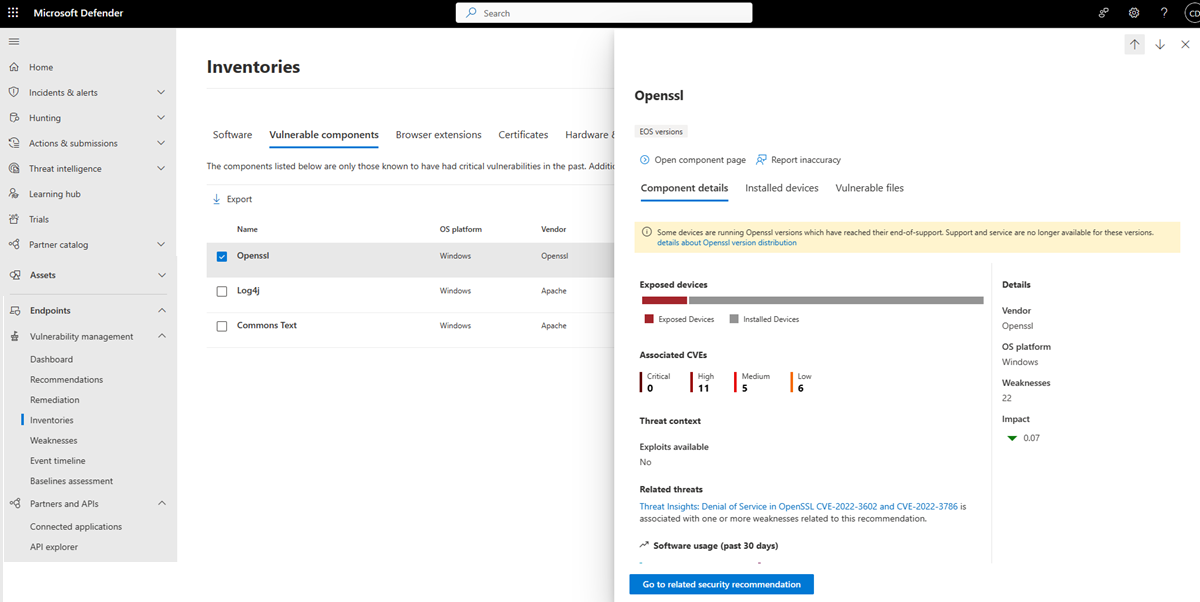

Sélectionnez un composant vulnérable pour ouvrir un volet volant dans lequel vous trouverez plus d’informations sur ce composant vulnérable.

Sélectionnez l’onglet Appareils installés pour afficher la liste des appareils sur lequel le composant est installé.

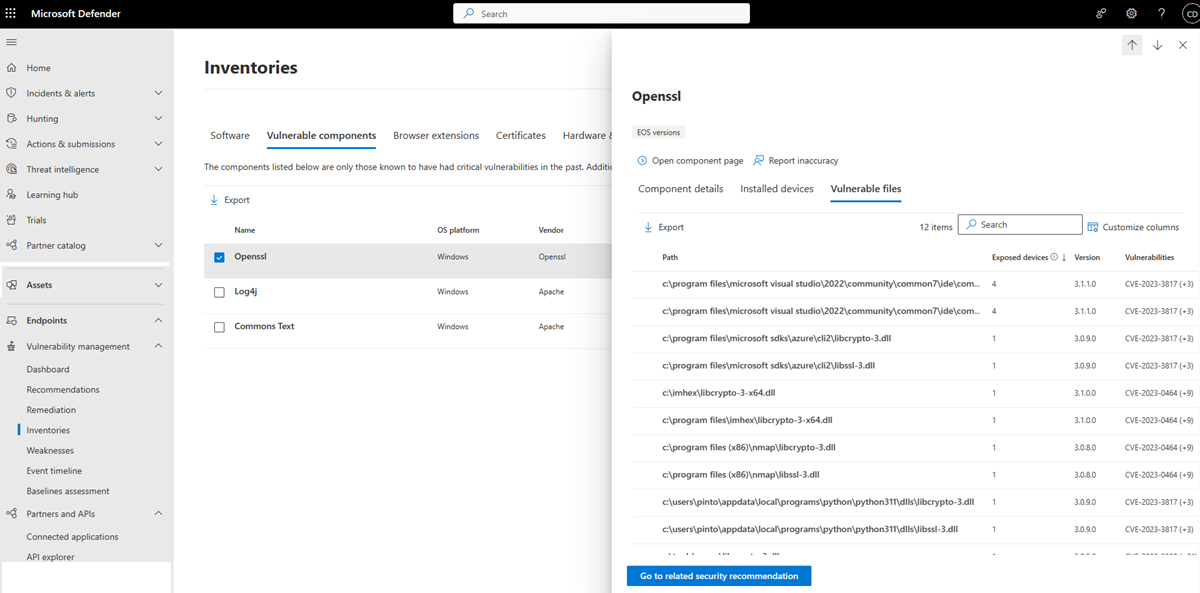

Sélectionnez l’onglet Fichiers vulnérables pour afficher des informations sur les chemins d’accès et les versions des fichiers vulnérables, les vulnérabilités associées et les appareils exposés.

Dans le volet volant, vous pouvez également explorer plus en détail le composant vulnérable en sélectionnant Ouvrir la page du composant, voir Page Composants vulnérables, ou signaler les incohérences techniques en sélectionnant Signaler une inexactitude (voir Signaler une inexactitude).

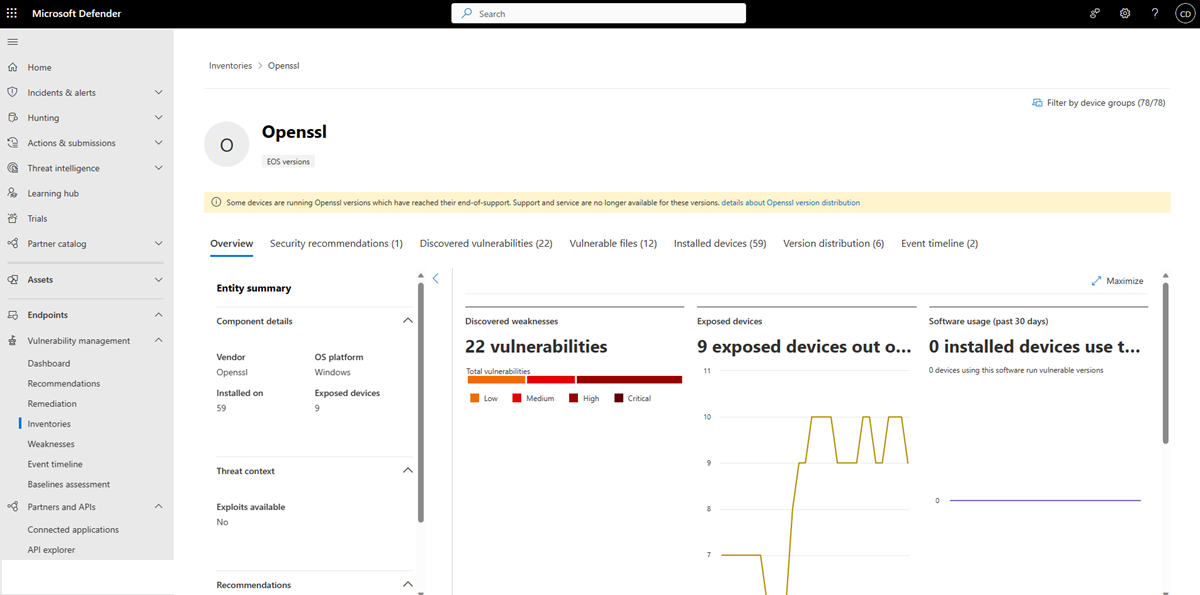

Page Composants vulnérables

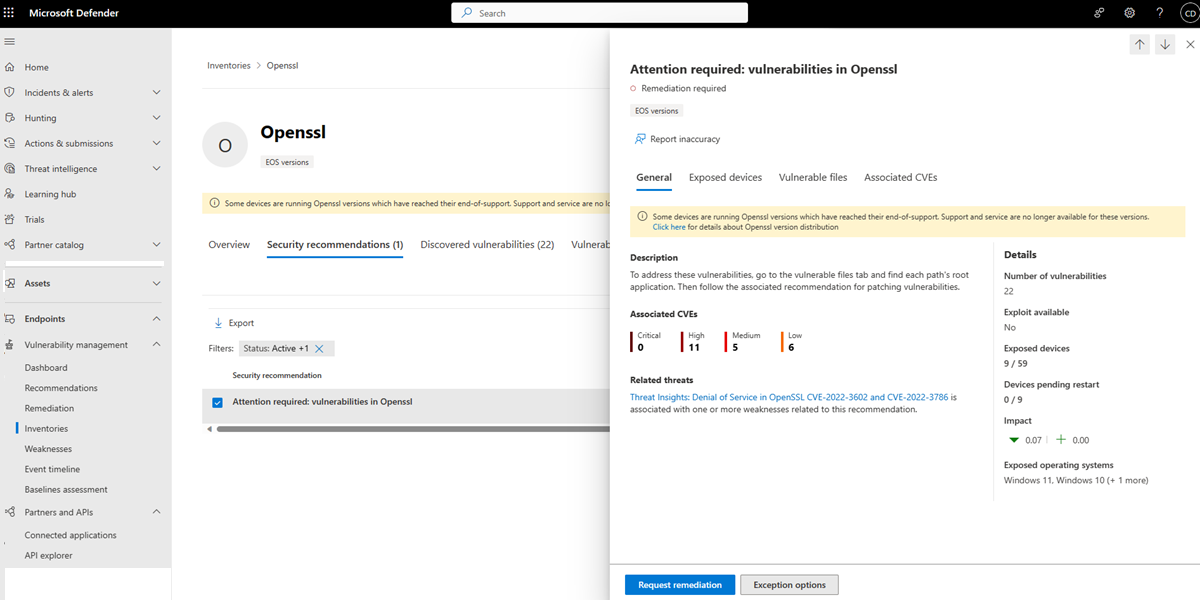

Sélectionnez Ouvrir la page du composant pour un composant vulnérable pour afficher tous les détails de ce composant :

La page contient des informations sur le fournisseur du composant, les appareils sur lequel le composant est installé et des visualisations de données indiquant le nombre de vulnérabilités découvertes et d’appareils exposés.

Les onglets sont disponibles avec des informations spécifiques au composant vulnérable, telles que :

- Recommandations de sécurité correspondantes pour les vulnérabilités identifiées.

- Informations sur les fichiers vulnérables, notamment les chemins et versions des fichiers vulnérables, les vulnérabilités associées, ainsi que les appareils exposés.

Afficher les recommandations

Pour afficher les recommandations de sécurité pour les composants vulnérables :

- Accédez à Inventaires de gestion des> vulnérabilités dans le portail Microsoft Defender.

- Sélectionnez l’onglet Composants vulnérables .

- Sélectionnez un composant vulnérable, puis Accédez à la recommandation de sécurité associée dans le volet volant.

Vous pouvez également sélectionner Ouvrir la page du composant dans le volet volant du composant et sélectionner l’onglet Recommandations de sécurité dans la page du composant.

Lorsque vous sélectionnez une recommandation de sécurité, vous voyez dans le volet volant que la recommandation de sécurité est de type Attention requise.

Cela est dû au fait qu’il n’existe aucun moyen simple de corriger ou de corriger un composant vulnérable. L’étiquette Attention requise permet aux administrateurs de la sécurité d’utiliser les informations sur le composant vulnérable pour évaluer l’effet de toute correction proposée sur l’ensemble organization.

Composants vulnérables sur les appareils

Vous pouvez également afficher la liste des composants vulnérables sur un appareil. Avec une page d’appareil ouverte, sélectionnez Inventaires , puis Composants vulnérables pour afficher la liste des composants vulnérables installés sur cet appareil.