Détection et réponse managées

S’applique à :

Pour plus d’informations sur la détection managée et les instructions de réponse, regardez cette courte vidéo.

Grâce à une combinaison d’automatisation et d’expertise humaine, Microsoft Defender Experts pour XDR trie les incidents Microsoft Defender XDR, les hiérarchise en votre nom, filtre le bruit, effectue des investigations détaillées et fournit une réponse managée exploitable aux équipes de votre centre d’opérations de sécurité (SOC).

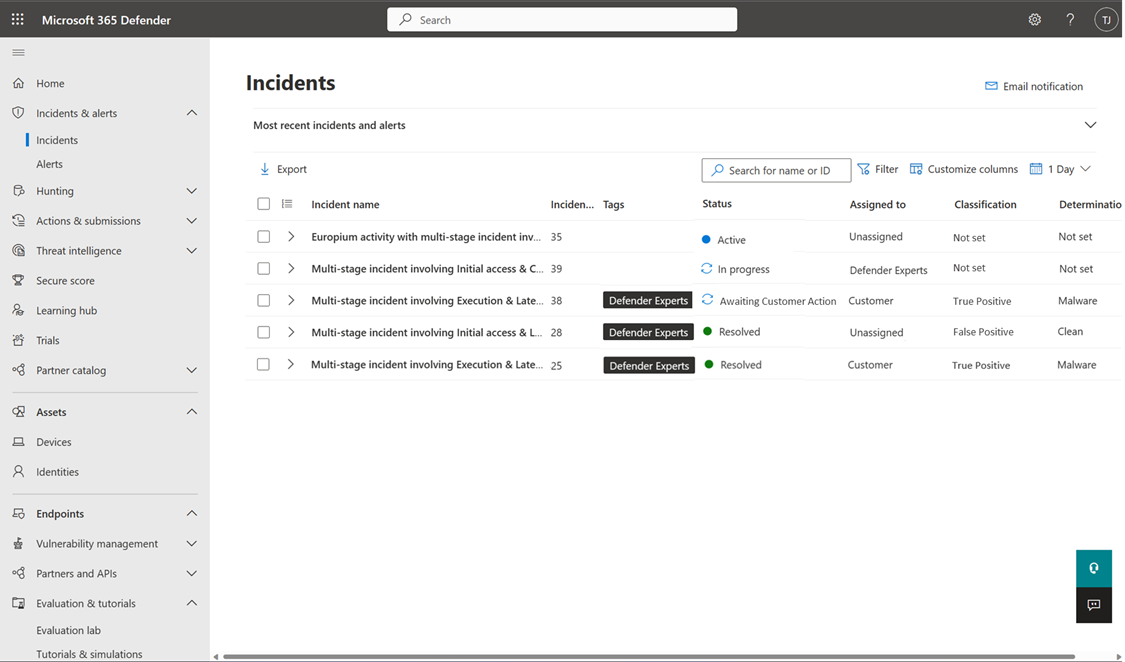

Mises à jour des incidents

Une fois que nos experts commencent à enquêter sur un incident, les champs Affecté à et État de l’incident sont mis à jour respectivement en Experts Defender et En cours.

Lorsque nos experts concluent leur enquête sur un incident, le champ Classification de l’incident est mis à jour à l’un des éléments suivants, en fonction des conclusions des experts :

- Vrai positif

- Faux positif

- Information, activité attendue

Le champ Détermination correspondant à chaque classification est également mis à jour pour fournir plus d’informations sur les résultats qui ont conduit nos experts à déterminer ladite classification.

Si un incident est classé comme Faux positif ou Informational, Activité attendue, le champ État de l’incident est mis à jour en Résolu. Nos experts terminent ensuite leur travail sur cet incident et le champ Affecté à est mis à jour sur Non affecté. Nos experts peuvent partager les mises à jour de leur investigation et de leur conclusion lors de la résolution d’un incident. Ces mises à jour sont publiées sous Résumé de l’enquête dans le volet volant réponse managée de l’incident.

Sinon, si un incident est classé comme étant vrai positif, nos experts identifient alors les actions de réponse requises qui doivent être effectuées. La méthode dans laquelle les actions sont effectuées dépend des autorisations et des niveaux d’accès que vous avez accordés au service Defender Experts for XDR. En savoir plus sur l’octroi d’autorisations à nos experts.

Si vous avez accordé à Defender Experts pour XDR les autorisations d’accès d’opérateur de sécurité recommandées, nos experts peuvent effectuer les actions de réponse requises sur l’incident en votre nom. Ces actions, ainsi qu’un résumé de l’enquête, s’affichent dans le volet volant Réponse gérée de l’incident dans votre portail Microsoft Defender pour que vous ou votre équipe SOC l’examinez. Toutes les actions effectuées par Defender Experts pour XDR apparaissent sous la section Actions terminées . Toutes les actions en attente qui nécessitent que vous ou votre équipe SOC effectuez sont répertoriées sous la section Actions en attente . Pour plus d’informations, consultez la section Actions . Une fois que nos experts ont pris toutes les mesures nécessaires sur l’incident, son champ État est alors mis à jour en Résolu et le champ Affecté à est mis à jour en Client.

Si vous avez accordé à Defender Experts pour XDR l’accès lecteur de sécurité par défaut, les actions de réponse requises, ainsi qu’un résumé de l’enquête, s’affichent dans le volet volant réponse managée de l’incident sous la section Actions en attente de votre portail Microsoft Defender pour vous ou votre équipe SOC. Pour plus d’informations, consultez la section Actions . Pour identifier ce transfert, le champ État de l’incident est mis à jour en Action client en attente et le champ Affecté à est mis à jour en Client.

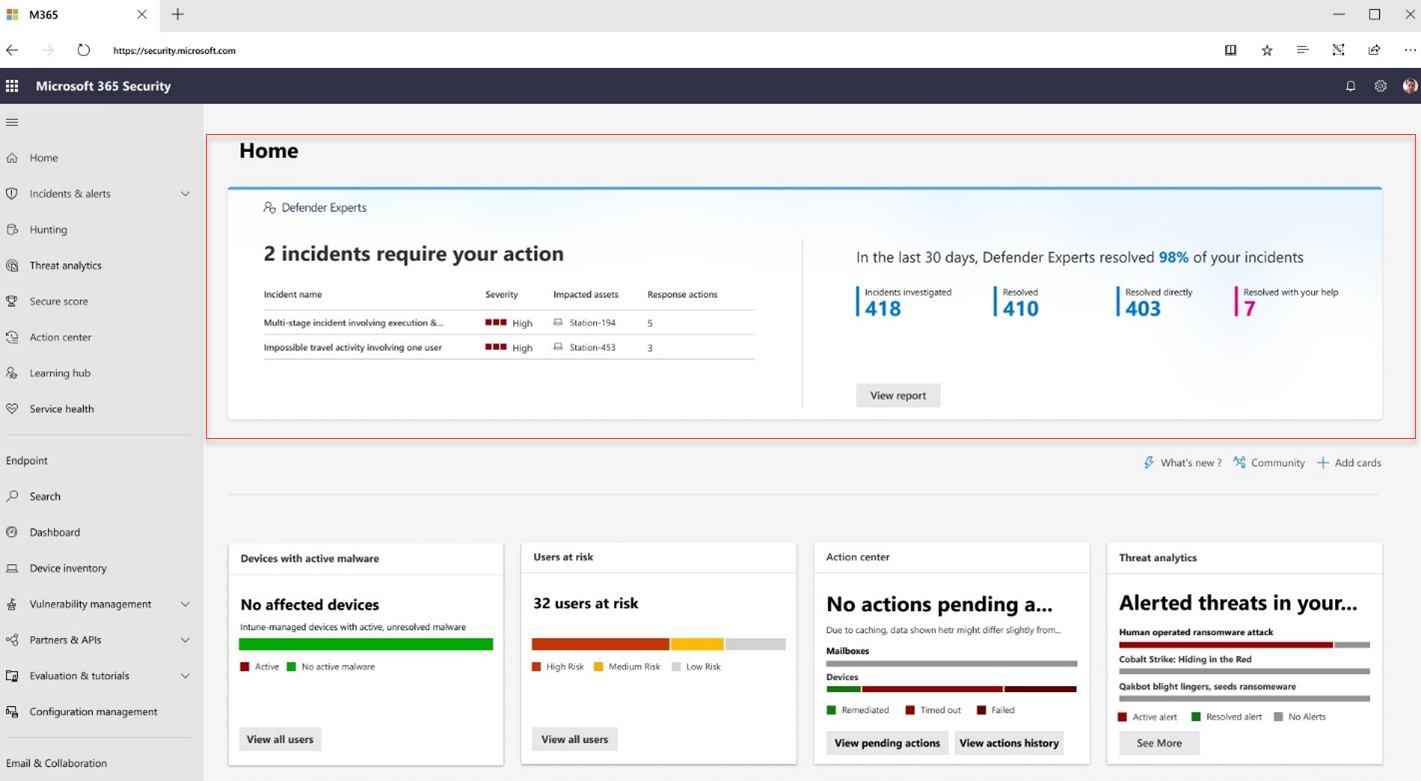

Vous pouvez vérifier le nombre d’incidents nécessitant votre action dans la bannière Experts Defender en haut de la page d’accueil de Microsoft Defender.

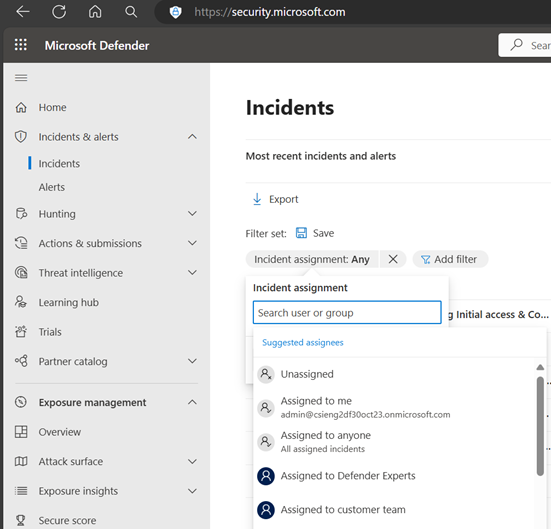

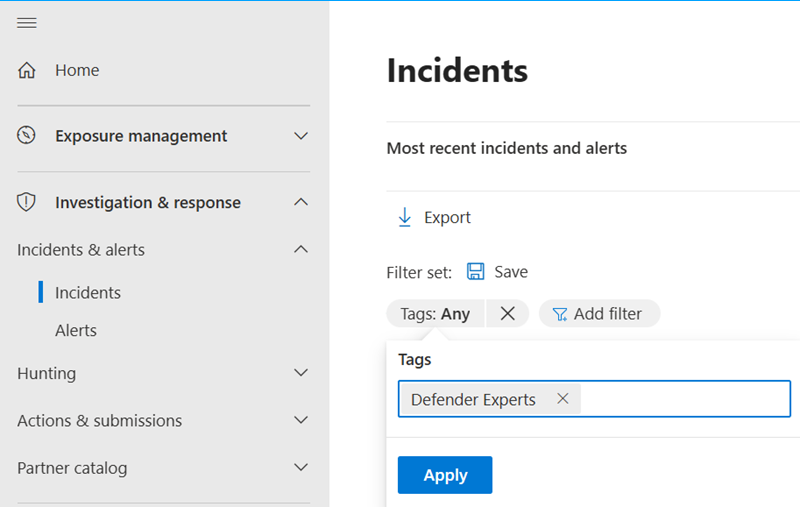

Vous pouvez afficher les incidents liés aux experts Defender en filtrant la file d’attente des incidents dans votre portail Microsoft Defender à l’aide de plusieurs jeux de filtres. En savoir plus sur l’ajout de filtres de file d’attente d’incidents

Pour afficher les incidents actuellement examinés par nos experts, utilisez le filtre Affectation d’incident , sélectionnez Affecté aux experts Defender.

Pour afficher les incidents que nos experts ont examinés et remis à votre équipe pour agir sur les actions de correction en attente, à l’aide du filtre Affectation d’incident , choisissez Affecté à l’équipe cliente.

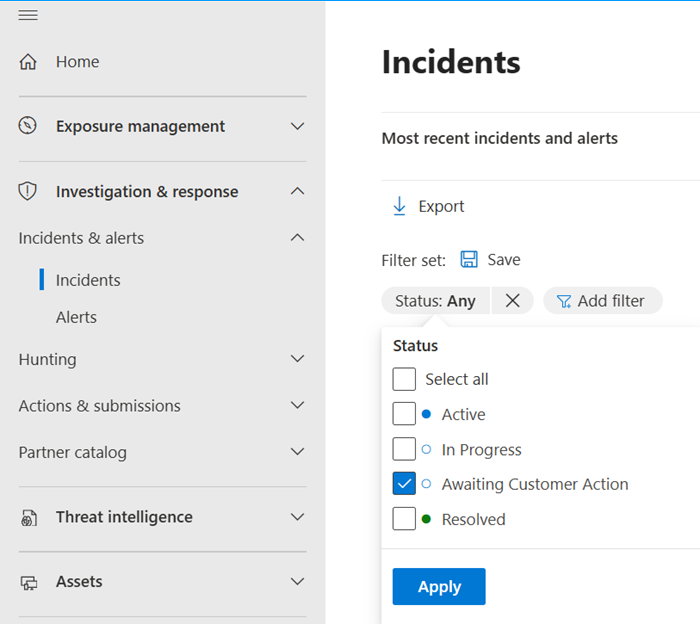

Pour afficher les incidents que nos experts ont examinés et remis à votre équipe pour agir sur les actions de correction en attente, à l’aide du filtre État , choisissez Action client en attente.

Pour afficher les incidents sur lesquels nos experts ont terminé leur investigation (et directement résolus ou attribués à votre équipe pour les actions de correction en attente), à l’aide du filtre Étiquettes , choisissez Experts Defender.

Comment utiliser la réponse managée dans Microsoft Defender XDR

Dans le portail Microsoft Defender, un incident qui nécessite votre attention à l’aide de la réponse managée a le champ État défini sur En attente d’action du client, le champ Affecté à défini sur Client et une carte de tâches en plus du volet Incidents . Vos contacts d’incident désignés reçoivent également une notification par e-mail correspondante avec un lien vers le portail Defender pour afficher l’incident. En savoir plus sur les contacts de notification. Vous recevrez également une notification Teams vous informant des mises à jour. En savoir plus sur la configuration de Teams

Sélectionnez Afficher la réponse managée sur la carte de tâche ou en haut de la page du portail (onglet Réponse gérée ) pour ouvrir un panneau volant dans lequel vous pouvez lire le résumé de l’enquête de nos experts, effectuer les actions en attente identifiées par nos experts ou interagir avec eux par le biais d’une conversation.

Résumé de l’enquête

La section Résumé de l’enquête vous fournit plus de contexte sur l’incident analysé par nos experts afin de vous fournir une visibilité sur sa gravité et son impact potentiel s’il n’est pas traité immédiatement. Il peut inclure la chronologie de l’appareil, les indicateurs d’attaque et les indicateurs de compromission (ICS) observés, ainsi que d’autres détails.

Actions

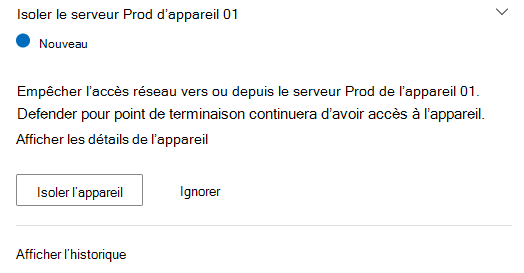

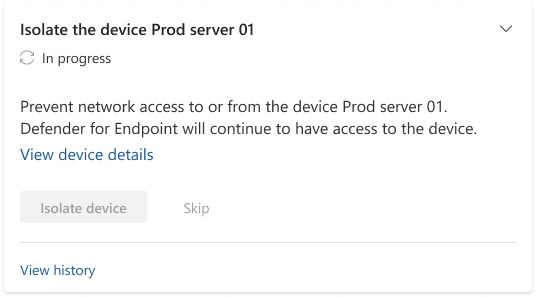

L’onglet Actions affiche les cartes de tâches qui contiennent les actions de réponse recommandées par nos experts.

Defender Experts pour XDR prend actuellement en charge les actions de réponse managées en un clic suivantes :

| Action | Description |

|---|---|

| Isoler l’appareil | Isole un appareil, ce qui permet d’empêcher un attaquant de le contrôler et d’effectuer d’autres activités telles que l’exfiltration de données et le mouvement latéral. L’appareil isolé est toujours connecté à Microsoft Defender pour point de terminaison. |

| Fichier de quarantaine | Arrête l’exécution des processus, met en quarantaine les fichiers et supprime les données persistantes telles que les clés de Registre. |

| Restreindre l’exécution des applications | Restreint l’exécution de programmes potentiellement malveillants et verrouille l’appareil pour empêcher d’autres tentatives. |

| Libération de l’isolation | Annule l’isolation d’un appareil. |

| Supprimer la restriction des applications | Annule la libération de l’isolation. |

| Désactiver l’utilisateur | Désactiver l’accès d’une identité au réseau et aux différents points de terminaison. |

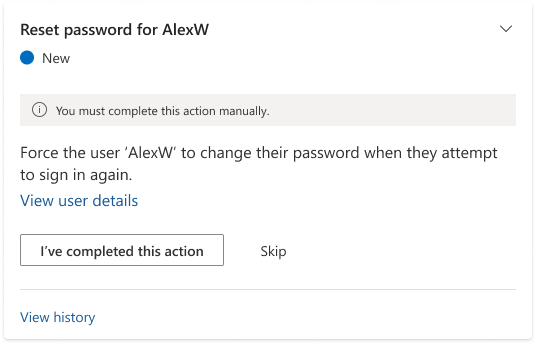

En dehors de ces actions en un clic, vous pouvez également recevoir des réponses gérées de nos experts que vous devez effectuer manuellement.

Remarque

Avant d’effectuer l’une des actions de réponse managées recommandées, assurez-vous qu’elles ne sont pas déjà traitées par vos configurations automatisées d’examen et de réponse. En savoir plus sur les fonctionnalités d’investigation et de réponse automatisées dans Microsoft Defender XDR.

Pour afficher et exécuter les actions de réponse managées :

Sélectionnez les boutons de direction dans une carte d’action pour la développer et lire plus d’informations sur l’action requise.

Pour les cartes avec des actions de réponse en un clic, sélectionnez l’action requise. L’état De l’action dans la carte passe à En cours, puis à Échec ou Terminé, en fonction du résultat de l’action.

Conseil

Vous pouvez également surveiller l’état des actions de réponse dans le portail dans le centre de notifications. Si une action de réponse échoue, réessayez à partir de la page Afficher les détails de l’appareil ou lancez une conversation avec les experts Defender.

Pour les cartes avec les actions requises que vous devez effectuer manuellement, sélectionnez J’ai terminé cette action une fois que vous les avez effectuées, puis sélectionnez Oui, je l’ai fait dans la boîte de dialogue de confirmation qui s’affiche.

Si vous ne souhaitez pas effectuer immédiatement une action requise, sélectionnez Ignorer, puis Oui, ignorez cette action dans la boîte de dialogue de confirmation qui s’affiche.

Importante

Si vous remarquez que l’un des boutons des cartes d’action est grisé, cela peut indiquer que vous ne disposez pas des autorisations nécessaires pour effectuer l’action. Vérifiez que vous êtes connecté au portail Microsoft Defender XDR avec les autorisations appropriées. La plupart des actions de réponse managées nécessitent au moins l’accès de l’opérateur de sécurité. Si vous rencontrez toujours ce problème, même avec les autorisations appropriées, accédez à Afficher les détails de l’appareil et effectuez les étapes à partir de là.

Bénéficiez d’une visibilité sur les enquêtes Defender Experts dans votre application SIEM ou ITSM

À mesure que Les experts Defender pour XDR examinent les incidents et créent des actions de correction, vous pouvez avoir une visibilité de leur travail sur les incidents dans vos applications SIEM (Security Information and Event Management) et ITSM (Gestion des services informatiques), y compris les applications prêtes à l’emploi.

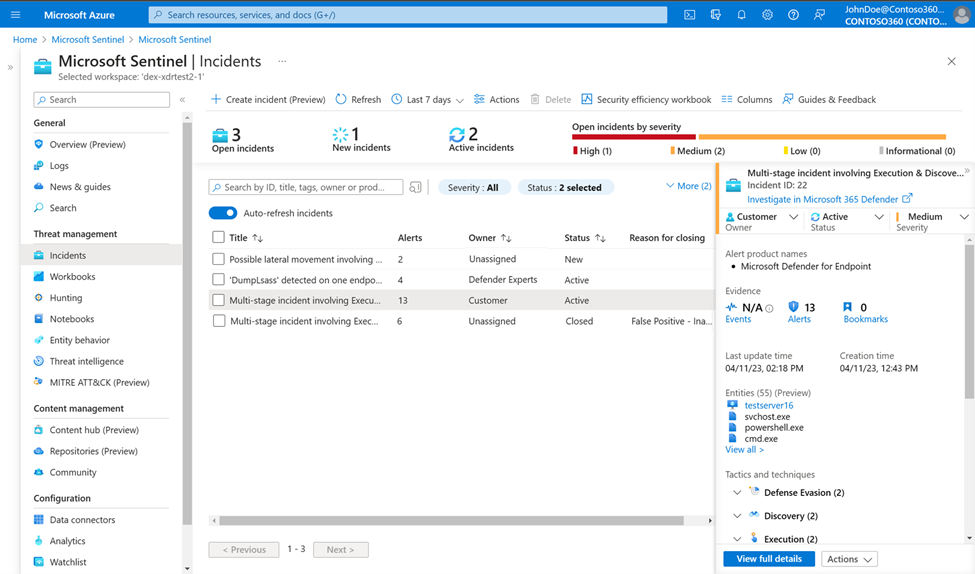

Microsoft Sentinel

Vous pouvez obtenir une visibilité des incidents dans Microsoft Sentinel en activant son connecteur de données XDR Microsoft Defender XDR prête à l’emploi. En savoir plus.

Une fois que vous avez activé le connecteur, les mises à jour effectuées par les experts Defender pour les champs État, Affecté à, Classification et Détermination dans Microsoft Defender XDR s’affichent dans les champs État, Propriétaire et Raison de la fermeture correspondants dans Sentinel.

Remarque

L’état des incidents examinés par les experts Defender dans Microsoft Defender XDR passe généralement de Actif à En cours à En attente d’action du client à Résolu, tandis que dans Sentinel, il suit le chemin Nouveau à Actif à Résolu . L’état de Microsoft Defender XDR en attente d’action client n’a pas de champ équivalent dans Sentinel ; au lieu de cela, il est affiché sous la forme d’une balise dans un incident dans Sentinel.

La section suivante décrit comment un incident géré par nos experts est mis à jour dans Sentinel à mesure qu’il progresse dans le parcours d’investigation :

Un incident en cours d’examen par nos experts a l’État répertorié comme Actif et le Propriétaire comme Experts Defender.

Un incident que nos experts ont confirmé comme étant un vrai positif a une réponse managée publiée dans Microsoft Defender XDR, et une baliseen attente d’action du client et le propriétaire est répertorié en tant que client. Vous devez agir sur l’incident en utilisant la réponse managée fournie dans le portail Defender.

Un incident que nos experts ont confirmé comme étant un vrai positif, avec toutes les actions de correction effectuées par les experts Defender, a l’état de l’incident mis à jour sur Résolu et le propriétaire est répertorié comme client. Vous pouvez passer en revue les actions effectuées sur l’incident à l’aide de la réponse managée fournie dans le portail Defender.

Une fois que nos experts ont terminé leur enquête et fermé un incident en tant que faux positif ou informationnel, activité attendue, l’état de l’incident est mis à jour sur Résolu, le propriétaire est mis à jour sur Non affecté et une raison de fermeture est fournie.

Autres applications

Vous pouvez obtenir une visibilité des incidents dans votre application SIEM ou ITSM à l’aide de l’API Microsoft Defender XDR ou des connecteurs dans Sentinel.

Après avoir configuré un connecteur, les mises à jour effectuées par Les experts Defender pour les champs État, Affecté à, Classification et Détermination d’un incident dans Microsoft Defender XDR peuvent être synchronisées avec les applications SIEM ou ITSM tierces, en fonction de la façon dont le mappage de champs a été implémenté. À titre d’exemple, vous pouvez examiner le connecteur disponible entre Sentinel et ServiceNow.

Voir aussi

- Présentation et gestion des notifications d’incidents Defender Experts pour XDR

- Présentation de la réponse managée

- Obtenir une visibilité en temps réel avec les experts Defender pour les rapports XDR

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Microsoft Security dans notre communauté technique : communauté technique Microsoft Defender XDR.