Désactiver le masquage IP mDNS

Dans cet article, nous décrivons comment désactiver manuellement le masquage IP mDNS pour les navigateurs sur des ordinateurs Windows via le Registre. Pour clarifier, nous ne désactivons pas mDNS lui-même, mais le comportement d’obfuscation d’adresse IP de sa carte d’interface réseau locale (NIC) en ce qui concerne WebRTC, uniquement pour les domaines Microsoft eCDN et Teams.

D’autres méthodes obtenues via l’interface utilisateur du navigateur peuvent exister, mais comme elles changent fréquemment, nous ne les abordons pas ici.

Comme le concept peut être un peu confus, il peut être plus précis de dire que nous permet à WebRTC d’exposer l’adresse IP locale du client à JavaScript dans notre domaine sur une base par navigateur.

Importante

Si vous avez observé une diminution de l’efficacité du peering pendant les événements en direct pour les utilisateurs du navigateur, reportez-vous à notre guide des clés de Registre mis à jour qui inclut désormais un deuxième domaine.

Objectif

Ce changement de configuration à l’aide de la stratégie WebRtcLocalIpsAllowedUrls est un composant requis pour permettre à notre client basé sur un navigateur de participer au peering. Sans cette modification, la stratégie de navigateur obfusque l’adresse IP locale de l’ordinateur de la couche JavaScript, ce qui est essentiel pour la p2p directe dans les réseaux organisationnels.

En règle générale, le masquage IP de mDNS est d’abord désactivé manuellement sur une base individuelle pour le test et la validation de la solution P2P de Microsoft eCDN sur un jeu de test à petite échelle. Ensuite, les clients utilisent stratégie de groupe ou un système de gestion des points de terminaison comme SCCM ou Intune pour effectuer la modification en masse dans leur environnement.

Remarque

Aucune exigence de modification de la configuration ne s’applique à l’application de bureau Teams, car elle a déjà accès à l’adresse IP de l’ordinateur.

Mise en garde/limitation des cartes réseau multiples

Il existe une limitation avec cette méthode d’exposition de l’adresse IP locale, car elle expose uniquement l’adresse IP de la carte réseau préférée du point de terminaison. Cette limitation est sans conséquence pour la plupart des utilisateurs, mais peut nuire aux visionneuses de navigateur avec plusieurs cartes réseau en les empêchant d’être affectées à leur groupe de sous-réseaux prévu.

Un exemple courant de point de terminaison potentiellement impacté est un point de terminaison avec un VPN always-on.

Solution de contournement

L’octroi des autorisations de microphone et/ou de caméra au domaine du joueur, généralement https://teams.microsoft.com, lui permet d’exposer toutes les cartes réseau au service Microsoft eCDN. Par conséquent, autoriser la logique de scénario multinic à affecter le point de terminaison au groupe de mappage de sous-réseau approprié.

Attention

Il n’existe actuellement aucune solution de contournement pour le cas d’usage des événements en direct Viva Engage. Une solution est en cours de développement et nous allons mettre à jour ce document une fois disponible.

Clés de Registre

Deux entrées de Registre sont nécessaires pour prendre en charge le peering avec Microsoft eCDN. Chaque domaine nécessite sa propre entrée avec un nom de valeur unique.

| Élément du Registre | Valeur |

|---|---|

| Chemin d’accès pour Edge | HKEY_LOCAL_MACHINE\\SOFTWARE\\Policies\\Microsoft\\Edge\\ |

| Chemin d’accès pour Chrome | HKEY_LOCAL_MACHINE\\SOFTWARE\\Policies\\Google\\Chrome\\ |

| Nom de la clé | WebRtcLocalIpsAllowedUrls |

| Nom de la valeur |

1

ou une autre valeur numérique |

| Valeur 1 | *.ecdn.teams.microsoft.com |

| Valeur 2 | https://teams.microsoft.com |

Importante

Les clients qui disposent d’une intégration tierce, telle que MediaPlatform, peuvent voir des performances améliorées en ajoutant également le ou les domaines de la plateforme tierce. Contactez votre fournisseur tiers pour le domaine de la plateforme vidéo spécifique, qui peut différer du domaine du site web de l’organization.

Prise en charge de Firefox

La configuration de Firefox est légèrement différente. Une seule entrée de Registre, les données de valeur, contient les domaines, séparés par une virgule.

| Élément du Registre | Valeur |

|---|---|

| Chemin d’accès pour Firefox | HKEY_LOCAL_MACHINE\\SOFTWARE\\Policies\\Mozilla\\Firefox\\ |

| Nom de la clé | Preferences |

| Nom de la valeur | media.peerconnection.ice.obfuscate_host_addresses.blocklist |

| Valeur | *.ecdn.teams.microsoft.com, https://teams.microsoft.com |

Problème courant

La clé de la valeur (chaîne) REG_SZ requise n’existe peut-être pas.

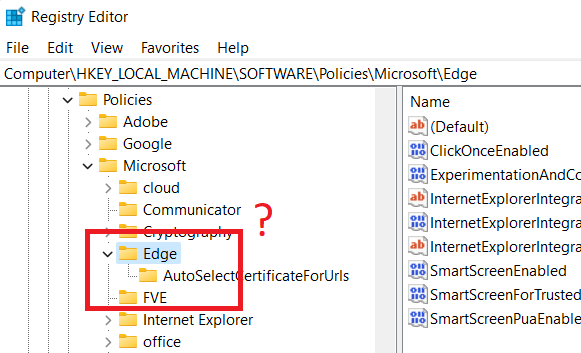

Exemple de scénario pour Microsoft Edge

Ici, nous voyons qu’une sous-clé n’est pas présente dans la hiérarchie sous la Edge clé comme prévu.

Dans ce scénario particulier, seule la WebRtcLocalIpsAllowedUrls clé est manquante, mais il est également plausible qu’une clé plus haut dans la hiérarchie soit manquante, comme Edge, Chromeou Google, même si le navigateur correspondant est installé.

Solution

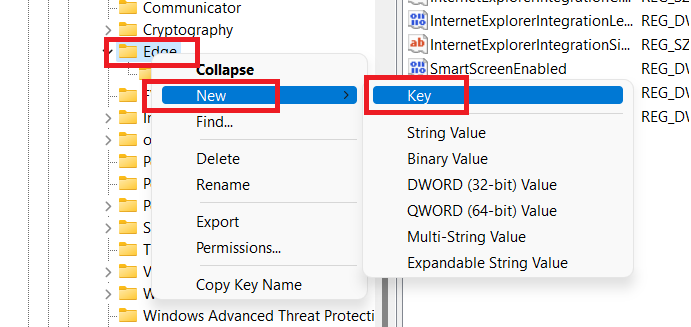

Les étapes de résolution de ce scénario sont simples.

Créez les clés manquantes.

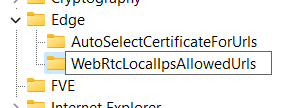

Nom de la clé d’entrée.

Continuez à créer des clés manquantes dans la hiérarchie si nécessaire.

Dans la

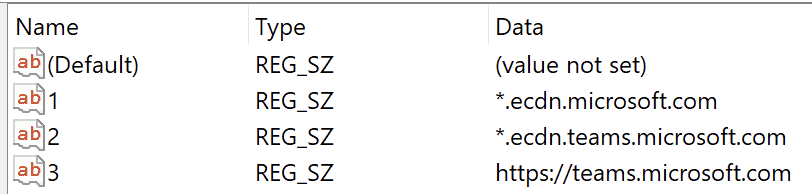

WebRtcLocalIpsAllowedUrlsclé, créez la valeur de chaîne, en définissant le nom de la valeur sur1ou une autre valeur numérique disponible, et les données de valeur sur*.ecdn.teams.microsoft.com.

Répétez les étapes nécessaires pour

https://teams.microsoft.com.

Importante

N’oubliez pas de redémarrer le navigateur ou l’ordinateur pour appliquer les modifications.

Conseil

Pour redémarrer rapidement et facilement le navigateur, vous pouvez utiliser les URL de raccourci suivantes :

edge://restart

chrome://restart

about:restartrequired

Complet! MDNS est désormais désactivé sur Microsoft Edge pour le domaine Microsoft eCDN.