Quand utiliser un fournisseur d’authentification multifacteur Microsoft Entra

Important

À partir du 1er septembre 2018, il ne sera plus possible de créer des fournisseurs d’authentification. Il restera possible d’utiliser et de mettre à jour des fournisseurs d’authentification existants, mais la migration ne sera plus envisageable. L’authentification multifacteur continuera d’être disponible en tant que fonctionnalité dans les licences P1 ou P2 de Microsoft Entra ID.

La vérification en deux étapes est disponible par défaut pour les administrateurs dans Microsoft Entra ID et pour les utilisateurs Microsoft 365. Toutefois, si vous souhaitez tirer parti des fonctionnalités avancées, vous devez activer l’authentification multifacteur Microsoft Entra à l’aide de l’accès conditionnel. Pour plus d’informations, consultez Stratégie commune d’accès conditionnel : exiger la MFA pour tous les utilisateurs.

Un fournisseur d’authentification multifacteur Microsoft Entra est utilisé pour tirer parti des fonctionnalités fournies par l’authentification multifacteur Microsoft Entra pour les utilisateurs sans licence.

Mises en garde liées au Kit de développement logiciel (SDK) Azure MFA

Notez que le SDK a été déprécié et fonctionnera seulement jusqu’au 14 novembre 2018. Passée cette date, les appels au Kit de développement logiciel (SDK) échoueront.

Qu’est-ce qu’un fournisseur MFA ?

Il existe deux types de fournisseurs d’authentification, qui se distinguent par la façon dont votre abonnement Azure est facturé. L’option par authentification calcule le nombre d’authentifications effectuées pour votre locataire en un mois. Cette option est recommandée si certains comptes ne s’authentifient qu’occasionnellement. L’option par utilisateur calcule le nombre de comptes éligibles à l’authentification multifacteur—c’est-à-dire tous les comptes dans Microsoft Entra ID et tous les comptes activés dans le serveur d’authentification multifacteur. Cette option est recommandée si certains utilisateurs sont dotés de licences, mais que vous devez étendre MFA à davantage d’utilisateurs, au-delà de votre nombre limite de licences.

Gérer votre fournisseur MFA

Vous ne pouvez pas modifier le modèle d’utilisation (par utilisateur activé ou par authentification) après avoir créé un fournisseur MFA.

Si vous avez acheté suffisamment de licences pour couvrir tous les utilisateurs activés pour l’authentification multifacteur, vous pouvez supprimer complètement le fournisseur d’authentification multifacteur.

Si votre fournisseur d’authentification multifacteur n’est pas lié à un locataire Microsoft Entra, ou si vous liez le nouveau fournisseur d’authentification multifacteur à un autre locataire Microsoft Entra, les paramètres utilisateur et les options de configuration ne sont pas transférés. Par ailleurs, les serveurs Azure MFA existants doivent être réactivés à l’aide des informations d’identification d’activation générées via le fournisseur MFA.

Suppression d’un fournisseur d’authentification

Attention

Il n’y pas de confirmation lors de la suppression d’un fournisseur d’authentification. La sélection de Supprimer est un processus qui a un effet définitif.

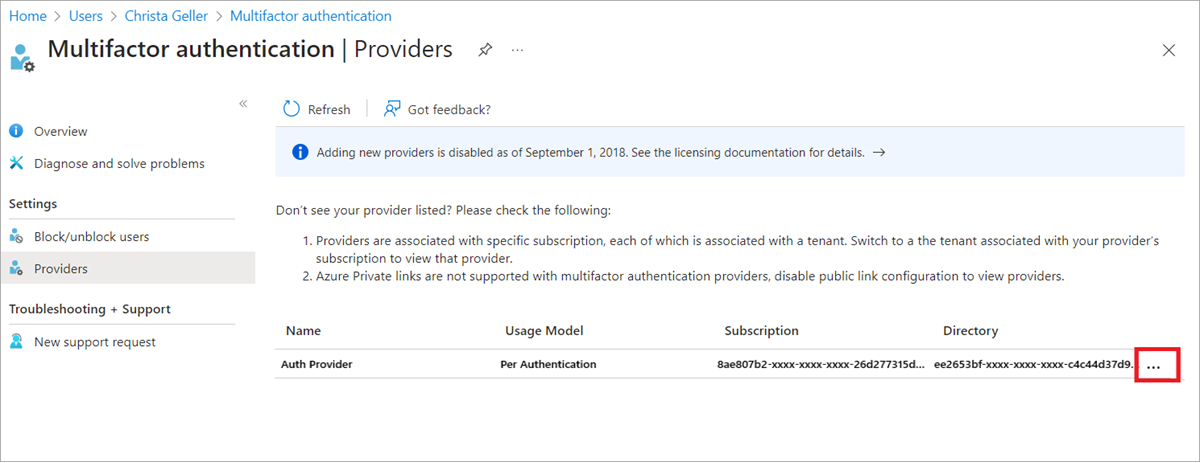

Les fournisseurs d’authentification se trouvent dans le Centre d’administration Microsoft Entra. Connectez-vous au moins en tant qu’Administrateur de stratégie d’authentification. Accédez à Protection>Authentification multifacteur>Fournisseurs. Cliquez sur les fournisseurs listés pour voir les détails et les configurations associés à ce fournisseur.

Avant de supprimer un fournisseur d’authentification, prenez note de tous les paramètres personnalisés configurés dans votre fournisseur. Déterminez les paramètres qui doivent être migrés vers les paramètres d’authentification multifacteur généraux à partir de votre fournisseur et effectuez la migration de ces paramètres.

Les serveurs Azure MFA liés aux fournisseurs doivent être réactivés en utilisant les informations d’identification générées sous Paramètres du serveur. Avant la réactivation, les fichiers suivants doivent être supprimés du répertoire \Program Files\Multi-Factor Authentication Server\Data\ sur les serveurs Azure MFA dans votre environnement :

- caCert

- cert

- groupCACert

- groupKey

- groupName

- licenseKey

- pkey

Après avoir vérifié que tous les paramètres ont été migrés, accédez à Fournisseurs, sélectionnez les ellipses ..., puis sélectionnez Supprimer.

Avertissement

La suppression d’un fournisseur d’authentification entraînera la suppression de toutes les informations des rapports associées à ce fournisseur. Vous pouvez enregistrer les rapports d’activité avant de supprimer votre fournisseur.

Notes

Les utilisateurs disposant de versions antérieures de l’application Microsoft Authenticator et du serveur Azure MFA peuvent devoir réinscrire leur application.