Exiger une politique de protection des applications sur les appareils Windows

Les stratégies de protection des applications appliquent de gestion des applications mobiles (GAM) à des applications spécifiques sur un appareil. Ces stratégies permettent de sécuriser des données au sein d’une application dans des scénarios tels que BYOD (Bring Your Own Device (BYOD).

Prérequis

- Nous prenons en charge l’application d’une stratégie au navigateur Microsoft Edge sur les appareils exécutant Windows 11 et Windows 10 version 20H2 et ultérieure avec KB5031445.

- Stratégie de protection des applications configurée ciblant les appareils Windows.

- Actuellement non pris en charge dans les clouds souverains.

Exclusions d’utilisateurs

Les stratégies d’accès conditionnel sont des outils puissants. Nous vous recommandons donc d’exclure les comptes suivants de vos stratégies :

- Accès d’urgence ou comptes de secours pour empêcher le verrouillage en raison d’une configuration incorrecte de la stratégie. Dans le scénario peu probable, tous les administrateurs sont verrouillés, votre compte d’administration d’accès d’urgence peut être utilisé pour se connecter et prendre des mesures pour récupérer l’accès.

- Pour obtenir plus d’informations, consultez l’article Gérer les comptes d’accès d’urgence dans Microsoft Entra ID.

- Comptes de service et principaux de service, tels que le compte Microsoft Entra Connect Sync. Les comptes de service sont des comptes non interactifs qui ne sont liés à aucun utilisateur particulier. Ils sont généralement utilisés par des services back-end autorisant l’accès par programmation aux applications, mais ils le sont également pour une connexion aux systèmes à des fins administratives. Les appels effectués par les principaux de service ne seront pas bloqués par les stratégies d’accès conditionnel destinées aux utilisateurs. Utilisez l’accès conditionnel des identités de charge de travail pour élaborer des stratégies ciblant les principaux de service.

- Si votre organisation utilise ces comptes dans des scripts ou du code, envisagez de les remplacer par des identités managées.

Créer une stratégie d’accès conditionnel

Les stratégies suivantes sont mises en Mode rapport seul pour démarrer afin que les administrateurs puissent déterminer l’impact qu’elles ont sur les utilisateurs existants. Lorsque les administrateurs sont sûrs que la stratégie s’applique comme prévu, ils peuvent l’activer ou échelonner le déploiement en ajoutant certains groupes et en en excluant d’autres.

Exiger une stratégie de protection des applications pour des appareils Windows

Les étapes suivantes vous aident à créer une stratégie d’accès conditionnel nécessitant une stratégie de protection des applications lors de l’utilisation d’un appareil Windows pour accéder au groupe d’applications Office 365 dans Accès conditionnel. La stratégie de protection des applications doit également être configurée et affectée à vos utilisateurs dans Microsoft Intune. Pour plus d’informations sur la création de la stratégie de protection des applications, consultez l’article Paramètres de stratégie de protection des applications pour Windows. La stratégie suivante inclut plusieurs contrôles permettant aux appareils d’utiliser des stratégies de protection des applications pour la gestion des applications mobiles (GAM) ou d’être gérés et conformes aux stratégies de gestion des appareils mobiles (GPM).

Conseil

Les stratégies de protection des applications (GAM) prennent en charge les appareils non gérés :

- Si un appareil est déjà géré par le biais de la gestion des appareils mobiles (GPM), l’inscription GAM Intune est bloquée et les paramètres de stratégie de protection des applications ne sont pas appliqués.

- Si un appareil devient géré après l’inscription GAM, les paramètres de stratégie de protection des applications ne sont plus appliqués.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’administrateur d’accès conditionnel.

- Accédez à Protection>Accès conditionnel>Stratégies.

- Sélectionnez Nouvelle stratégie.

- Donnez un nom à votre stratégie. Nous recommandons aux organisations de créer une norme explicite pour les noms de leurs stratégies.

- Sous Affectations, sélectionnez Utilisateurs ou identités de charge de travail.

- Sous Inclure, sélectionnez Tous les utilisateurs.

- Sous Exclure, sélectionnez Utilisateurs et groupes, puis choisissez au moins les comptes d’accès d’urgence ou de secours de votre organisation.

- Sous Ressources cibles>(anciennement applications cloud)>Inclure, sélectionnez Office 365.

- Sous Conditions :

- Plateformes d’appareils définissez Configurer sur Oui.

- Sous Inclure, sélectionnez Plateformes d’appareils.

- Choisissez Windows uniquement.

- Cliquez sur Terminé.

- Applications clientes définissez Configurer sur Oui.

- Sélectionnez Navigateur uniquement.

- Plateformes d’appareils définissez Configurer sur Oui.

- Sous Contrôles d’accès>Accorder, sélectionnez Accorder l’accès.

- Sélectionnez Exiger une stratégie de protection des applications et Exiger que l’appareil soit marqué comme conforme.

- Pour des contrôles multiples, sélectionnez Demander un des contrôles sélectionnés.

- Confirmez vos paramètres et définissez Activer la stratégie sur Rapport seul.

- Sélectionnez Créer pour créer votre stratégie.

Une fois que les administrateurs ont confirmé les paramètres à l’aide du mode État uniquement, ils peuvent modifier la position du bouton bascule Activer la stratégie de État uniquement en Activé.

Conseil

Les organisations doivent également déployer une stratégie qui bloque l’accès à partir de plateformes d’appareils non prises en charge ou inconnues avec cette stratégie.

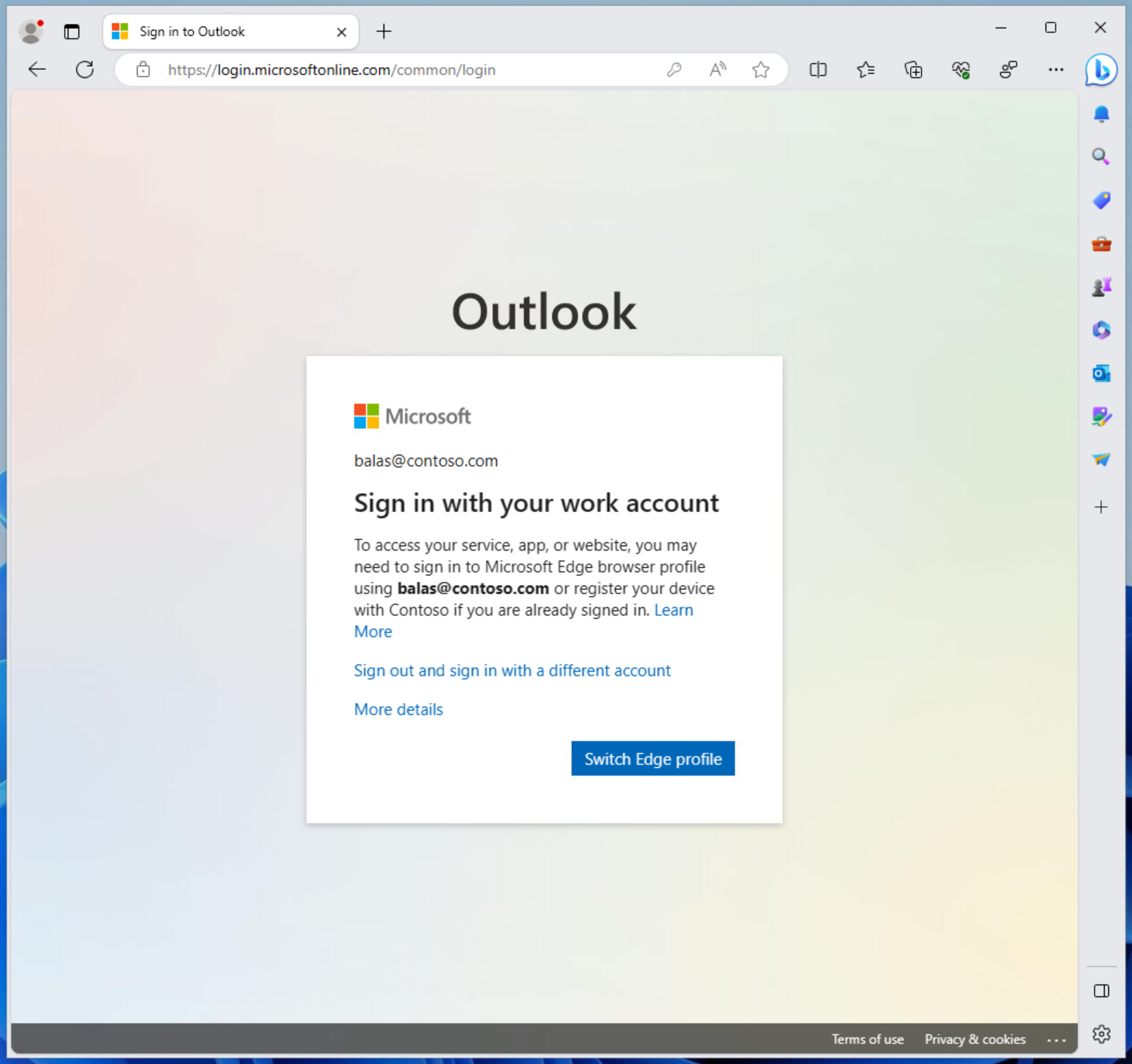

Se connecter à des appareils Windows

Lorsque des utilisateurs tentent de se connecter pour la première fois à un site protégé par une stratégie de protection des applications, ils obtiennent l’invite suivante : pour accéder à votre service, application ou site web, il est possible que vous deviez vous connecter à Microsoft Edge en utilisant username@domain.com ou inscrire votre appareil avec organization si vous êtes déjà connecté.

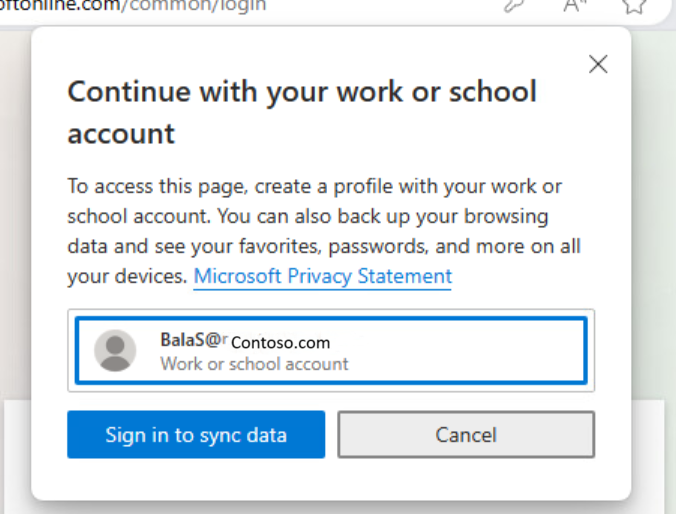

Cliquer sur Changer de profil Edge ouvre une fenêtre répertoriant leur compte professionnel ou scolaire, ainsi qu’une option permettant de Se connecter pour synchroniser les données.

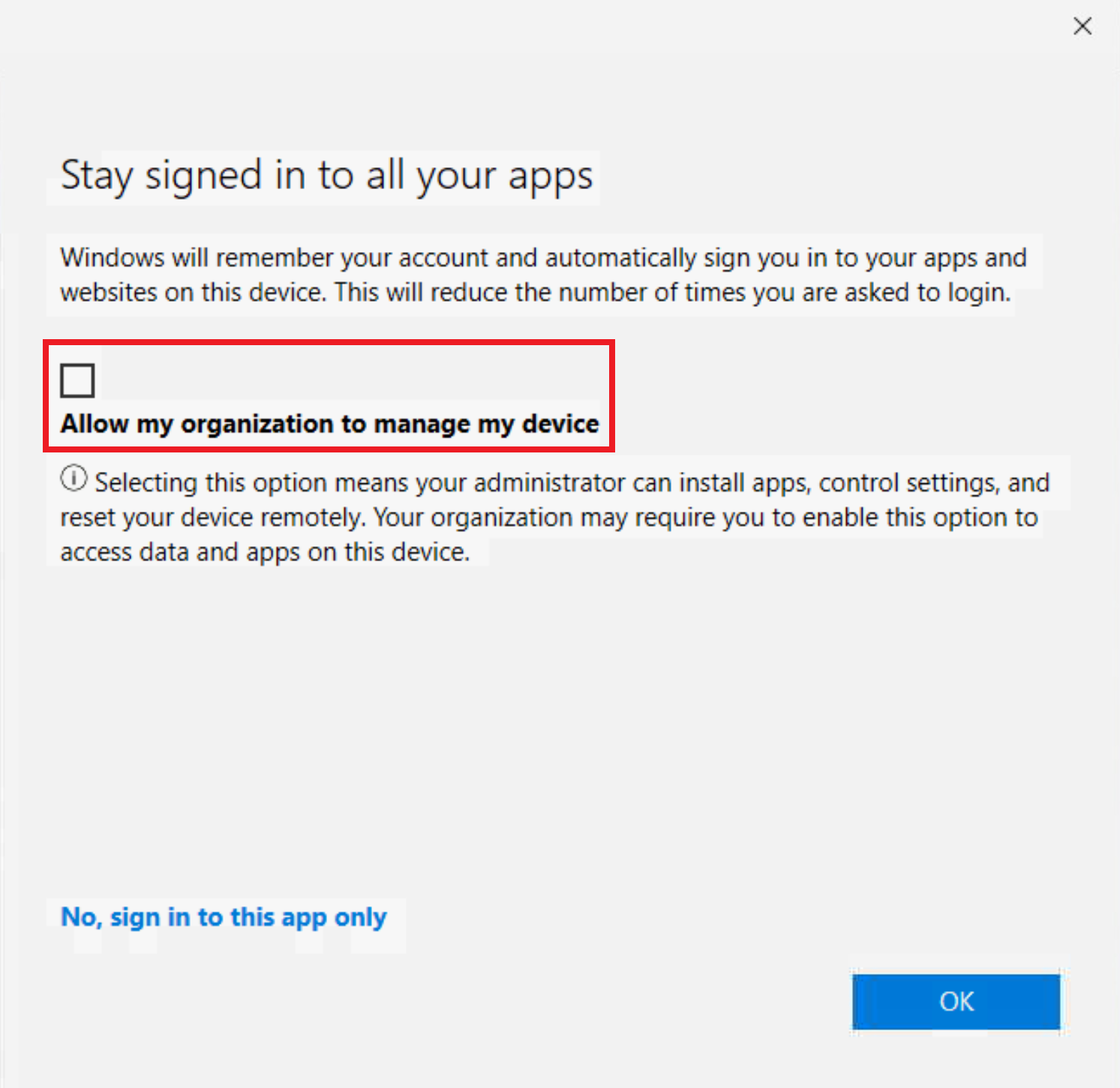

Ce processus ouvre une offre dans une fenêtre pour permettre à Windows de mémoriser votre compte et de vous connecter automatiquement à vos applications et sites web.

Attention

Vous devez DÉCOCHER LA CASE Autoriser mon organisation à gérer mon appareil. Le fait de laisser cette option cochée inscrit votre appareil dans la gestion des périphériques mobiles (GPM) et non dans la gestion des applications mobiles (GAM).

Ne sélectionnez pas Non, connectez-vous à cette application uniquement.

Après avoir sélectionné OK, vous pouvez voir une fenêtre de progression pendant l’application de la stratégie. Après quelques instants, vous devriez voir une fenêtre indiquant C’est terminé !, les stratégies de protection des applications sont appliquées.

Résolution des problèmes

Problèmes courants

Dans certains cas, après avoir obtenu l’annonce de page « Vous êtes prêt(e) », il est possible que vous soyez encore invité à vous connecter avec votre compte professionnel. Cette invite peut se produire lorsque :

- Votre profil est ajouté à Microsoft Edge, mais l’inscription GAM est toujours en cours de traitement.

- Votre profil est ajouté à Microsoft Edge, mais vous avez sélectionné « Cette application uniquement » sur la page des d’annonce.

- Vous vous êtes inscrit à MAM mais votre inscription a expiré ou vous n'êtes pas en conformité avec les exigences de votre organisation.

Pour résoudre ces scénarios possibles :

- Patientez quelques minutes, puis réessayez dans un nouvel onglet.

- Contactez votre administrateur pour qu’il vérifie que des stratégies GAM Microsoft Intune s’appliquent correctement à votre compte.

Compte existant

Il existe un problème connu où il existe un compte préexistant, non inscrit, tel que user@contoso.com dans Microsoft Edge, ou si un utilisateur se connecte sans s’inscrire à l’aide de la page Têtes, le compte n’est pas correctement inscrit dans GAM. Cette configuration empêche l’utilisateur d’être correctement inscrit dans la GAM.