Attribuer des étiquettes de confidentialité aux groupes Microsoft 365 dans Microsoft Entra ID

Microsoft Entra ID prend en charge l’application d’étiquettes de confidentialité à des groupes Microsoft 365 quand ces étiquettes sont publiées dans le Portail Microsoft Purview ou le Portail de conformité Microsoft Purview et configurées pour des groupes et des sites.

Vous pouvez appliquer des étiquettes de confidentialité à des groupes dans des applications et des services tels qu’Outlook, Microsoft Teams et SharePoint. Pour obtenir plus d’informations, consultez Prise en charge pour les étiquettes de confidentialité dans la documentation Purview.

Important

Pour configurer cette fonctionnalité, il doit y avoir au moins une licence Microsoft Entra ID P1 active dans votre organisation Microsoft Entra.

Activer la prise en charge des étiquettes de sensibilité dans PowerShell

Pour appliquer des étiquettes publiées à des groupes, vous devez d’abord activer la fonctionnalité. Ces étapes activent la fonctionnalité dans Microsoft Entra ID. Le Kit de développement logiciel (SDK) Microsoft Graph PowerShell se compose de deux modules, Microsoft.Graph et Microsoft.Graph.Beta.

Toutes les régions gérées par Microsoft doivent choisir Microsoft. Toutes les autres régions doivent choisir leur opérateur s’il est répertorié ci-dessous.

Ouvrez une invite PowerShell sur votre ordinateur et exécutez les commandes suivantes pour préparer l’exécution des applets de commande.

Install-Module Microsoft.Graph -Scope CurrentUser Install-Module Microsoft.Graph.Beta -Scope CurrentUserConnectez-vous à votre locataire.

Connect-MgGraph -Scopes "Directory.ReadWrite.All"Récupérez les paramètres de groupe actuels pour l’organisation Microsoft Entra et affichez les paramètres de groupe actuels.

$grpUnifiedSetting = Get-MgBetaDirectorySetting | Where-Object { $_.Values.Name -eq "EnableMIPLabels" } $grpUnifiedSetting.ValuesSi aucun paramètre de groupe n'a été créé pour cette organisation Microsoft Entra, vous obtiendrez un écran vide. Dans ce cas, vous devez d’abord créer les paramètres. Suivez les étapes décrites dans les applets de commande Microsoft Entra pour configurer les paramètres de groupe afin de créer des paramètres de groupe pour cette organisation Microsoft Entra.

Remarque

Si l’étiquette de confidentialité a été activée précédemment, vous voyez

EnableMIPLabels = True. Dans ce cas, vous n’avez rien à faire. Vérifiez également queEnableGroupCreation = Falsesi vous ne souhaitez pas que les utilisateurs non administrateurs puissent créer des groupes. Pour plus d’informations, consultez Paramètres modèle.Appliquez les nouveaux paramètres.

$params = @{ Values = @( @{ Name = "EnableMIPLabels" Value = "True" } ) } Update-MgBetaDirectorySetting -DirectorySettingId $grpUnifiedSetting.Id -BodyParameter $paramsVérifiez que la nouvelle valeur est présente.

$Setting = Get-MgBetaDirectorySetting -DirectorySettingId $grpUnifiedSetting.Id $Setting.Values

Si vous recevez une erreur Request_BadRequest, c’est parce que les paramètres existent déjà dans le locataire. Quand vous essayez de créer une nouvelle paire property:value, le résultat est une erreur. Dans ce cas, procédez comme suit :

- Émettez une cmdlet

Get-MgBetaDirectorySetting | FLet vérifiez l’ID. Si plusieurs valeurs d’ID sont présentes, utilisez celles où vous voyez la propriétéEnableMIPLabelssur les paramètres Valeurs. - Émettez la cmdlet

Update-MgBetaDirectorySettingà l’aide de l’ID que vous avez récupéré.

Vous devrez également synchroniser vos étiquettes de confidentialité avec Microsoft Entra ID. Pour obtenir des instructions, consultez Activer des étiquettes de confidentialité pour des conteneurs et synchroniser des étiquettes.

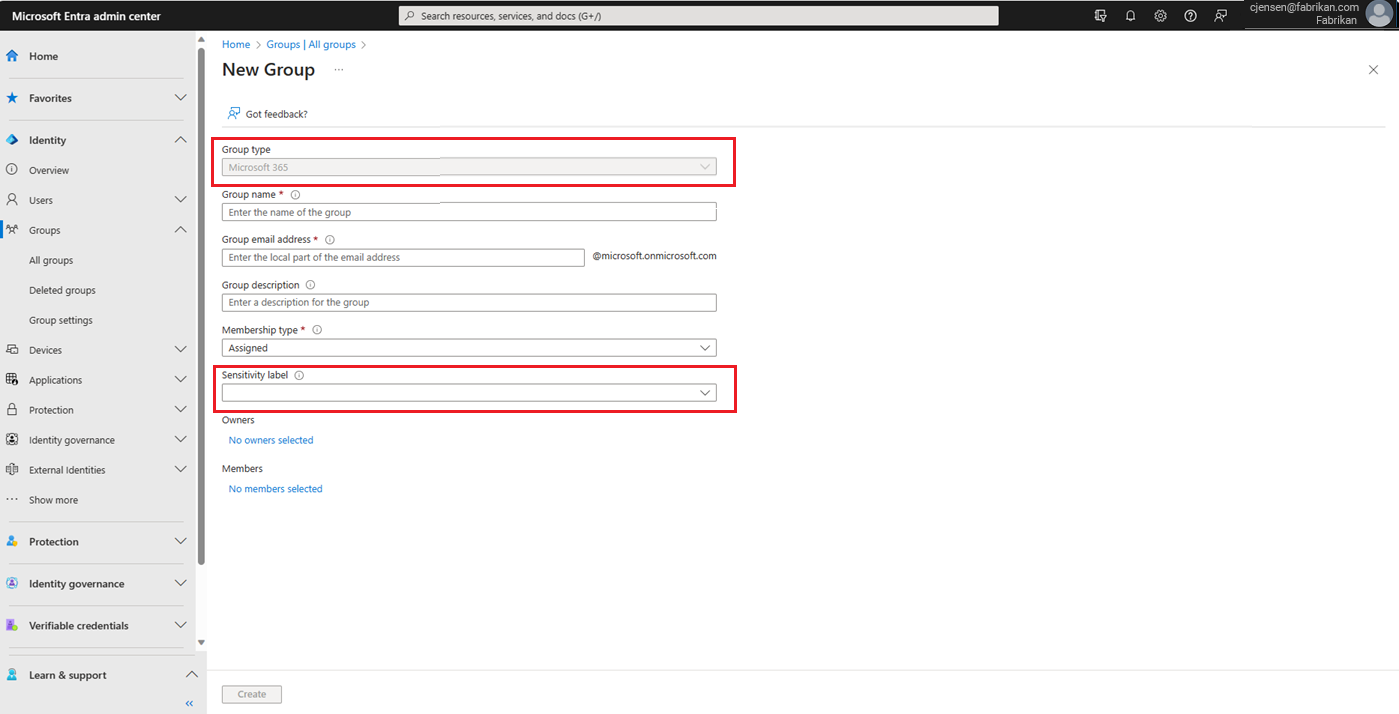

Attribuez une étiquette à un nouveau groupe dans le Centre d’administration Microsoft Entra

Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

Sélectionnez Microsoft Entra ID.

Sélectionnez Groupes>Tous les groupes>Nouveau groupe.

Dans la page Nouveau groupe, sélectionnez Microsoft 365. Remplissez ensuite les informations requises pour le nouveau groupe et sélectionnez une étiquette de confidentialité dans la liste.

Sélectionnez Créer pour enregistrer vos modifications.

Votre groupe est créé et les paramètres de site et de groupe associés à l'étiquette sélectionnée sont automatiquement appliqués.

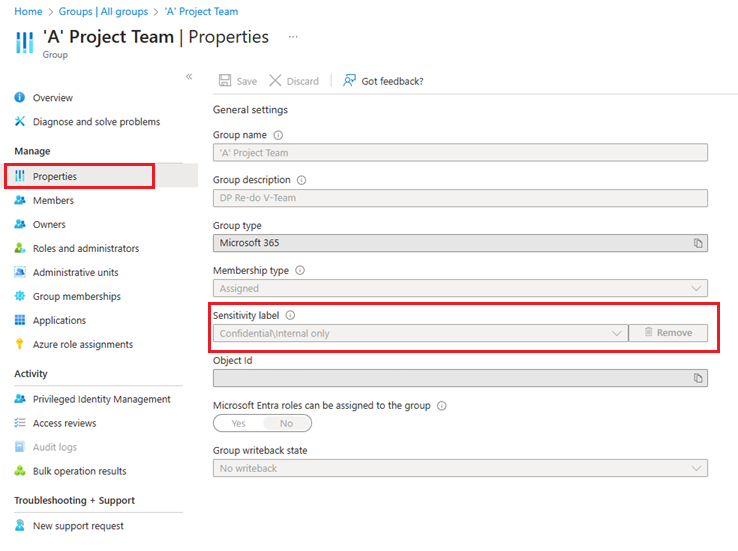

Attribuez une étiquette à un groupe existant dans le Centre d’administration Microsoft Entra

Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

Sélectionnez Microsoft Entra ID.

Sélectionner Groupes.

Dans la page Tous les groupes, sélectionnez le groupe que vous souhaitez étiqueter.

Sur la page du groupe sélectionné, sélectionnez Propriétés et sélectionnez une étiquette de sensibilité dans la liste.

Cliquez sur Enregistrer pour enregistrer vos modifications.

Supprimez une étiquette d’un groupe existant dans le Centre d’administration Microsoft Entra

- Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

- Sélectionnez Microsoft Entra ID.

- Sélectionnez Groupes>Tous les groupes.

- Dans la page Tous les groupes, sélectionnez le groupe duquel vous souhaitez supprimer l’étiquette.

- Dans la page Groupe, sélectionnez Propriétés.

- Sélectionnez Supprimer.

- Sélectionnez Enregistrer pour enregistrer vos modifications.

Utilisez les classifications Microsoft Entra classiques

Une fois cette fonctionnalité activée, les classifications « classiques » pour les groupes apparaissent uniquement sur les groupes et les sites existants. Vous devez les utiliser uniquement pour les nouveaux groupes si seulement vous créez des groupes dans des applications qui ne prennent pas en charge les étiquettes de confidentialité. Si nécessaire, votre administrateur peut ultérieurement les convertir en étiquettes de confidentialité. Les classifications classiques sont les anciennes classifications que vous avez configurées en définissant des valeurs pour le paramètre ClassificationList dans Azure AD PowerShell. Quand cette fonctionnalité est activée, ces classifications ne sont pas appliquées aux groupes.

Remarque

Les modules Azure AD et MSOnline PowerShell sont dépréciés depuis le 30 mars 2024. Pour en savoir plus, lisez les informations de dépréciation. Passé cette date, la prise en charge de ces modules est limitée à une assistance de migration vers le SDK et les correctifs de sécurité Microsoft Graph PowerShell. Les modules déconseillés continueront de fonctionner jusqu’au 30 mars 2025.

Nous vous recommandons de migrer vers Microsoft Graph PowerShell pour interagir avec Microsoft Entra ID (anciennement Azure AD). Pour explorer les questions courantes sur la migration, reportez-vous au FAQ sur la migration. Remarque : Les versions 1.0.x de MSOnline peuvent connaître une interruption après le 30 juin 2024.

Résolution des problèmes

Cette section fournit des conseils pour la résolution des problèmes courants.

Les étiquettes de confidentialité ne peuvent pas être attribuées à un groupe

L’option Étiquette de confidentialité s’affiche uniquement pour les groupes lorsque Quand toutes les conditions suivantes sont remplies :

- L'organisation dispose d'une licence Microsoft Entra ID P1 active.

- La fonctionnalité est activée, et

EnableMIPLabelsest défini sur Vrai dans le module Microsoft Graph PowerShell. - Les étiquettes de sensibilité sont publiées sur le portail Microsoft Purview ou le portail de conformité Microsoft Purview pour cette organisation Microsoft Entra.

- Les étiquettes sont synchronisées avec Microsoft Entra ID et la cmdlet

Execute-AzureAdLabelSyncdans le module PowerShell de conformité et de sécurité. Cela peut prendre jusqu'à 24 heures après la synchronisation pour que l'étiquette soit disponible pour Microsoft Entra ID. - L'étendue de l’étiquette de confidentialité doit être configurée pour les groupes et les sites.

- Le groupe est un groupe Microsoft 365.

- L’utilisateur connecté actuel:

- dispose de privilèges suffisants pour attribuer des étiquette de confidentialité. L’utilisateur doit être le propriétaire de groupe ou au moins Administrateur de groupes.

- Doit se trouver dans l’étendue de la stratégie de publication des étiquettes de confidentialité.

Assurez-vous que toutes les conditions ci-dessus sont remplies pour attribuer des étiquettes à un groupe.

L’étiquette que vous souhaitez attribuer ne figure pas dans la liste

Si l’étiquette que vous recherchez n’est pas dans la liste :

- Il est possible que l’étiquette ne soit pas publiée dans le portail Microsoft Purview ou le portail de conformité Microsoft Purview. En outre, l’étiquette peut ne plus être publiée. Pour plus d’informations, contactez votre administrateur.

- L’étiquette peut être publiée, mais elle n’est pas disponible pour l’utilisateur qui est connecté. Contactez votre administrateur pour plus d’informations sur la façon d’obtenir l’accès à l’étiquette.

Modifiez l'étiquette d'un groupe

Les étiquettes peuvent être échangées à tout moment à l’aide des étapes simillaires à l’attribution d’une étiquette à un groupe existant :

- Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

- Sélectionnez Microsoft Entra ID.

- Sélectionnez Groupes>tous les groupes, puis sélectionnez le groupe que vous souhaitez étiqueter.

- Dans la page du groupe sélectionné, sélectionnez Propriétés et sélectionnez une nouvelle étiquette de sensibilité dans la liste.

- Sélectionnez Enregistrer.

Les modifications apportées aux paramètres de groupe sur les étiquettes publiées ne sont pas mises à jour sur les groupes

Lorsque vous apportez des modifications aux paramètres de groupe pour une étiquette publiée dans le portail Microsoft Purview ou le portail de conformité Microsoft Purview, ces modifications de stratégie ne sont pas appliquées automatiquement sur les groupes étiquetés. Une fois l’étiquette de confidentialité publiée et appliquée aux groupes, Microsoft vous recommande de ne pas modifier les paramètres de groupe pour l’étiquette dans le portail.

Si vous devez apporter une modification, utilisez un script PowerShell pour appliquer manuellement les mises à jour aux groupes concernés. Cette méthode garantit que tous les groupes existants appliquent le nouveau paramètre.

Étapes suivantes

- Utiliser des étiquettes de confidentialité pour protéger le contenu dans Microsoft Teams, les groupes Microsoft 365 et les sites SharePoint

- Mettre à jour les groupes après la modification de la stratégie d’étiquette manuellement avec un script PowerShell Azure AD

- Modifier vos paramètres de groupe

- Gérer des groupes au moyen de commandes PowerShell