Gérer le workflow avec le tableau de bord des utilisateurs de gestion des risques internes

Importante

Gestion des risques internes Microsoft Purview met en corrélation différents signaux pour identifier les risques internes potentiels malveillants ou par inadvertance, tels que le vol d’adresses IP, les fuites de données et les violations de sécurité. La gestion des risques internes permet aux clients de créer des stratégies pour gérer la sécurité et la conformité. Créés avec la confidentialité par défaut, les utilisateurs sont pseudonymisés par défaut, et des contrôles d’accès en fonction du rôle et des journaux d’audit sont en place pour garantir la confidentialité au niveau de l’utilisateur.

Le tableau de bord Utilisateurs est un outil important dans le flux de travail de gestion des risques internes et aide les enquêteurs et les analystes à mieux comprendre les activités à risque. Ce tableau de bord offre des vues et des fonctionnalités de gestion pour répondre aux besoins administratifs entre la création de stratégies de gestion des risques internes et la gestion des cas de gestion des risques internes.

Une fois les utilisateurs ajoutés aux stratégies de gestion des risques internes, les processus en arrière-plan évaluent automatiquement les activités des utilisateurs pour déclencher des indicateurs. Une fois les indicateurs de déclenchement présents, les activités des utilisateurs se voient attribuer des scores de risque. Certaines de ces activités peuvent entraîner une alerte de risque interne, mais certaines activités peuvent ne pas atteindre un niveau de score de risque minimal et une alerte de risque interne n’est pas créée. Le tableau de bord Utilisateurs vous permet d’afficher les utilisateurs avec ces types d’indicateurs et de scores de risque, ainsi que les utilisateurs qui ont des alertes de risque internes actives.

En savoir plus sur la façon dont le tableau de bord Utilisateurs affiche les utilisateurs dans les scénarios suivants :

- Utilisateurs avec des alertes de stratégie de risque interne active

- Utilisateurs avec des événements déclencheurs

- Utilisateurs identifiés comme utilisateurs potentiels à fort impact ou dans des groupes d’utilisateurs prioritaires

- Utilisateurs ajoutés temporairement aux stratégies

Conseil

Bien démarrer avec Microsoft Security Copilot pour explorer de nouvelles façons de travailler plus intelligemment et plus rapidement à l’aide de la puissance de l’IA. En savoir plus sur Microsoft Security Copilot dans Microsoft Purview.

Utilisateurs avec des alertes de stratégie de risque interne active

Le tableau de bord Utilisateurs affiche automatiquement tous les utilisateurs avec des alertes de stratégie de risque interne actives. Ces utilisateurs avec des alertes ont à la fois un indicateur déclencheur et un score de risque d’activité qui répond aux exigences de création d’une alerte de risque interne. Les activités de ces utilisateurs sont consultées en sélectionnant l’utilisateur dans le tableau de bord Utilisateurs et en accédant à l’onglet Activité de l’utilisateur .

Utilisateurs avec des événements déclencheurs

Le tableau de bord Utilisateurs affiche automatiquement tous les utilisateurs avec des événements déclencheurs, mais qui n’ont pas de score de risque d’activité qui créerait une alerte de risque interne. Par exemple, un utilisateur avec une date de démission signalée s’affiche, car cette activité est un événement déclencheur, mais n’est pas une activité qui a un score de risque. Les activités de ces utilisateurs sont consultées en sélectionnant l’utilisateur dans le tableau de bord Utilisateurs et en accédant à l’onglet Activité de l’utilisateur .

Utilisateurs ajoutés temporairement aux stratégies

Le tableau de bord Utilisateurs inclut les utilisateurs ajoutés aux stratégies de gestion des risques internes après un événement inhabituel en dehors du workflow de gestion des risques internes. L’ajout temporaire d’utilisateurs (à partir du tableau de bord Stratégies) est également un moyen de commencer à évaluer l’activité des utilisateurs pour une stratégie de gestion des risques internes pour tester la stratégie, même si un connecteur requis n’est pas configuré.

Lorsqu’un utilisateur est ajouté manuellement à une stratégie, les activités de l’utilisateur au cours des 90 derniers jours sont notées et ajoutées à l’chronologie d’activité utilisateur. Par exemple, vous avez un utilisateur qui n’est pas actuellement affecté à des scores de risque pour une stratégie de risque interne et que les activités de fuite de données de l’utilisateur sont signalées au service juridique de votre organization. Le service juridique vous recommande de configurer de nouvelles exigences de détection à court terme pour l’utilisateur. Vous pouvez affecter temporairement l’utilisateur à votre stratégie de fuites de données pendant une durée désignée (fenêtre d’activation). Tous les utilisateurs ajoutés temporairement sont affichés dans le tableau de bord Utilisateurs , car les exigences relatives aux événements de déclenchement sont annulées.

Remarque

Plusieurs heures peuvent être nécessaires pour que les nouveaux utilisateurs ajoutés manuellement s’affichent dans le tableau de bord Utilisateurs. L’affichage des activités des 90 jours précédents de ces utilisateurs peut prendre jusqu’à 24 heures. Pour afficher les activités des utilisateurs ajoutés manuellement, sélectionnez l’utilisateur dans le tableau de bord Utilisateurs et ouvrez l’onglet Activité de l’utilisateur dans le volet d’informations.

L’utilisateur est automatiquement supprimé du tableau de bord Utilisateurs et le scoring s’arrête lorsque le temps défini dans la fenêtre Activation expire si :

- l’utilisateur n’a pas d’événements déclencheurs supplémentaires ou d’alertes de stratégie de risque interne, et

- si la durée de la fenêtre d’activation définie manuellement est supérieure à la durée de la fenêtre d’activation de stratégie globale.

Le paramètre de fenêtre Activation avec la durée la plus longue remplace toujours le paramètre de fenêtre Activation par une durée plus courte. Par exemple, vous avez configuré la fenêtre Activation sous l’onglet Délais de stratégie globale dans les paramètres globaux de gestion des risques internes pendant 15 jours, qui est automatiquement appliquée à toutes vos stratégies de risque interne.

Vous ajoutez temporairement un utilisateur à votre stratégie de risque interne de fuites de données et définissez 30 jours comme fenêtre d’activation pour cet utilisateur. Le paramètre de fenêtre d’activation global de 15 jours est remplacé par la définition de la fenêtre d’activation de 30 jours pour l’utilisateur temporairement ajouté. L’utilisateur temporairement ajouté restera dans le tableau de bord Utilisateurs et sera dans l’étendue de la stratégie pendant 30 jours.

Dans le scénario opposé, où le paramètre de fenêtre d’activation globale est plus long que le paramètre de fenêtre Activation défini pour un utilisateur temporairement ajouté, le paramètre de fenêtre d’activation globale remplace le paramètre de fenêtre Activation pour l’utilisateur temporairement ajouté. L’utilisateur temporairement ajouté restera dans le tableau de bord Utilisateurs et sera dans l’étendue de la stratégie pour le nombre de jours défini dans les paramètres globaux de la fenêtre Activation .

Afficher les informations utilisateur dans le tableau de bord Utilisateurs

Chaque utilisateur affiché dans le tableau de bord Utilisateurs contient les informations suivantes :

- Utilisateurs : nom d’utilisateur d’un utilisateur. Ce champ est anonyme si le paramètre d’anonymisation globale pour la gestion des risques internes est activé.

- Niveau de gravité de l’alerte : niveau de risque calculé actuel de l’utilisateur. Ce score est calculé toutes les 24 heures et utilise les scores de risque d’alerte de toutes les alertes actives associées à l’utilisateur. Pour les utilisateurs avec uniquement des indicateurs de déclenchement, le niveau de gravité de l’alerte est égal à zéro.

- Alertes actives : nombre d’alertes actives pour toutes les stratégies.

- Violations confirmées : nombre de cas résolus en tant que violation de stratégie confirmée pour l’utilisateur.

- Cas : cas actif actuel pour l’utilisateur.

Pour localiser rapidement un utilisateur spécifique, utilisez La recherche en haut à droite du tableau de bord Utilisateurs. Lorsque vous recherchez des utilisateurs, vous devez utiliser le nom d’utilisateur principal (UPN). Par exemple, lors de la recherche d’un utilisateur nommé « Tiara Hidayah » dont l’UPN est « thidayah » dans votre organization, vous devez entrer « thidayah » ou une partie de l’UPN dans La recherche.

Remarque

Le nombre d’utilisateurs affichés dans le tableau de bord Utilisateurs peut être limité dans certains cas, en fonction du volume d’alertes actives et des stratégies correspondantes. Les utilisateurs avec des alertes actives sont affichés dans le tableau de bord Utilisateurs au fur et à mesure que les alertes sont générées, et il peut y avoir de rares cas où le nombre maximal d’utilisateurs affichés est atteint. Si cette limite se produit, les utilisateurs avec des alertes actives qui ne sont pas affichées sont ajoutés au tableau de bord Utilisateurs à mesure que les alertes utilisateur existantes sont triées.

Afficher les détails de l’utilisateur

Pour afficher plus de détails sur l’activité à risque d’un utilisateur, ouvrez le volet d’informations utilisateur en double-cliquant sur un utilisateur dans le tableau de bord Utilisateurs. Dans le volet d’informations, vous pouvez afficher les informations suivantes :

Onglet Profil utilisateur

- Nom et titre : nom et poste de l’utilisateur à partir de Microsoft Entra ID. Ces champs utilisateur sont anonymes ou vides si le paramètre d’anonymisation globale pour la gestion des risques internes est activé.

- Détails de l’utilisateur : Listes si l’utilisateur a été identifié comme un utilisateur potentiel à fort impact ou si l’utilisateur se trouve dans des groupes d’utilisateurs prioritaires.

- Résumé des alertes et des activités : Listes les alertes utilisateur actives et les cas ouverts.

- Adresse e-mail de l’utilisateur : Email adresse de l’utilisateur.

- Alias : alias réseau pour l’utilisateur.

- Organisation ou service : organisation ou service pour l’utilisateur.

- Dans l’étendue : Listes affectation dans l’étendue de l’utilisateur aux stratégies.

Onglet Activité de l’utilisateur

- Historique des activités récentes des utilisateurs : Listes à la fois les indicateurs déclencheurs et les indicateurs de risque interne pour les activités à risque jusqu’aux 90 derniers jours. Toutes les activités à risque pertinentes pour les indicateurs de risque interne sont également notées, bien que les activités aient ou non généré une alerte de risque interne. Les exemples d’indicateurs déclencheurs peuvent être une date de démission ou la dernière date de travail planifiée pour l’utilisateur. Les indicateurs de risque interne sont des activités déterminées comme ayant un élément de risque, qui peut potentiellement entraîner un incident de sécurité, et sont définies dans les stratégies dans lesquelles l’utilisateur est inclus. Les activités d’événement et de risque sont répertoriées avec l’élément le plus récent répertorié en premier.

Utiliser Copilot pour résumer les activités des utilisateurs (préversion)

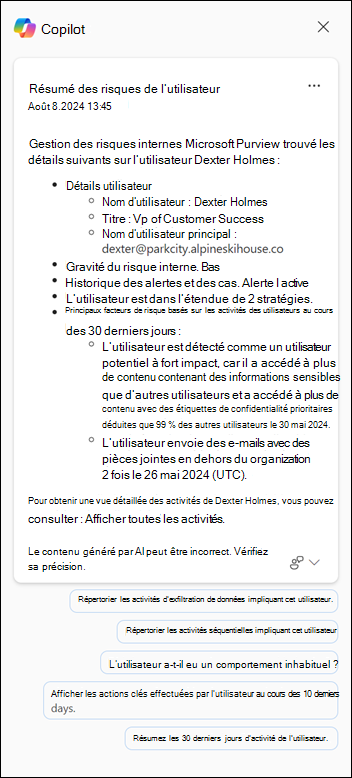

Vous pouvez sélectionner Résumer avec Copilot dans le volet d’informations utilisateur pour résumer rapidement les activités des utilisateurs qui peuvent nécessiter une investigation plus approfondie. Lorsque vous résumez les activités à risque de l’utilisateur avec Microsoft Copilot dans Microsoft Purview, un volet Copilot s’affiche sur le côté droit de l’écran avec un résumé utilisateur.

Le résumé de l’utilisateur inclut des détails essentiels tels que le nom, le titre, le nom d’utilisateur principal, l’historique des alertes et des cas, ainsi que les principaux facteurs de risque. Les principaux facteurs de risque fournissent des informations cruciales sur les rôles d’utilisateur, les autorisations, l’implication dans les activités d’exfiltration, les modèles séquentiels ou tout comportement inhabituel. Cette vue permet d’identifier les utilisateurs qui peuvent présenter le risque interne le plus élevé pour votre organization.

Les invites suggérées sont automatiquement répertoriées pour vous aider à affiner votre résumé et à fournir des insights supplémentaires sur les activités associées à l’utilisateur. Choisissez parmi les invites suggérées suivantes :

- Répertorie toutes les activités d’exfiltration de données impliquant cet utilisateur.

- Répertorier toutes les activités séquentielles impliquant cet utilisateur.

- L’utilisateur a-t-il eu un comportement inhabituel ?

- Afficher les actions clés effectuées par l’utilisateur au cours des 10 derniers jours.

- Résumez les 30 derniers jours d’activité de l’utilisateur.

Conseil

Vous pouvez également utiliser la version autonome de Microsoft Security Copilot pour examiner la gestion des risques internes, la protection contre la perte de données Microsoft Purview (DLP) et les alertes Microsoft Defender XDR.

Supprimer des utilisateurs de l’affectation dans l’étendue aux stratégies

Il peut y avoir des scénarios où vous devez arrêter d’attribuer des scores de risque à un utilisateur dans les stratégies de gestion des risques internes. Utilisez Arrêter l’activité de scoring pour les utilisateurs du tableau de bord Utilisateurs pour arrêter d’attribuer des scores de risque à un utilisateur à partir de toutes les stratégies de gestion des risques internes pour lesquelles il est actuellement dans l’étendue. Cette action ne supprime pas l’utilisateur de l’attribution de stratégie globale (lorsque vous ajoutez des utilisateurs ou des groupes à une configuration de stratégie), mais supprime simplement l’utilisateur du traitement actif par les stratégies après les événements de déclenchement actuels. Si l’utilisateur a un autre événement déclencheur à l’avenir, les scores de risque des stratégies commencent automatiquement à être attribués à l’utilisateur. Les alertes ou les cas existants pour cet utilisateur ne seront pas supprimés.

Supprimer un utilisateur des status dans l’étendue de toutes les stratégies de gestion des risques internes

Sélectionnez l’onglet approprié pour le portail que vous utilisez. Selon votre plan Microsoft 365, le portail de conformité Microsoft Purview est mis hors service ou sera bientôt mis hors service.

Pour en savoir plus sur le portail Microsoft Purview, consultez Portail Microsoft Purview. Pour en savoir plus sur le portail de conformité, consultez portail de conformité Microsoft Purview.

- Connectez-vous au portail Microsoft Purview à l’aide des informations d’identification d’un compte administrateur dans votre organization Microsoft 365.

- Accédez à la solution de gestion des risques internes .

- Sélectionnez Utilisateurs dans le volet de navigation gauche.

- Dans le tableau de bord Utilisateurs, sélectionnez le ou les utilisateurs pour lesquels vous souhaitez arrêter l’activité de scoring.

- Sélectionnez Arrêter l’activité de scoring pour les utilisateurs.

Remarque

La suppression d’un utilisateur d’status dans l’étendue peut prendre plusieurs minutes. Une fois l’opération terminée, l’utilisateur n’est pas répertorié dans le tableau de bord Utilisateurs. Si l’utilisateur supprimé a des alertes ou des cas actifs, l’utilisateur reste sur le tableau de bord Utilisateurs et les détails de l’utilisateur indiquent qu’il n’est plus dans l’étendue d’une stratégie.

Exécuter des tâches automatisées avec des flux Power Automate pour un utilisateur

À l’aide des flux Power Automate recommandés, les enquêteurs et les analystes des risques peuvent rapidement prendre des mesures pour avertir les utilisateurs lorsqu’ils sont ajoutés à une stratégie de risque interne.

Pour exécuter, gérer et créer des flux Power Automate pour les utilisateurs de gestion des risques internes :

- Sélectionnez Automatiser dans la barre d’outils d’action de l’utilisateur.

- Choisissez le flux Power Automate à exécuter, puis sélectionnez Exécuter le flux.

- Une fois le flux terminé, sélectionnez Terminé.

Pour en savoir plus sur les flux Power Automate pour la gestion des risques internes, consultez Prise en main des paramètres de gestion des risques internes.