Provisionner des hôtes protégés dans VMM

Cet article explique comment déployer des hôtes Hyper-V protégés dans une infrastructure de calcul System Center Virtual Machine Manager (VMM). En savoir plus sur l’infrastructure protégée.

Il existe plusieurs façons de configurer des hôtes Hyper-V protégés dans une infrastructure VMM.

- Configurez un hôte existant pour qu’il soit un hôte protégé : vous pouvez configurer un hôte existant pour exécuter des machines virtuelles dotées d’une protection maximale.

- Ajouter ou provisionner un nouvel hôte protégé : cet hôte peut être :

- Un ordinateur Windows Server existant (avec ou sans le rôle Hyper-V)

- Un ordinateur nu

Vous configurez des hôtes protégés dans l’infrastructure VMM comme suit :

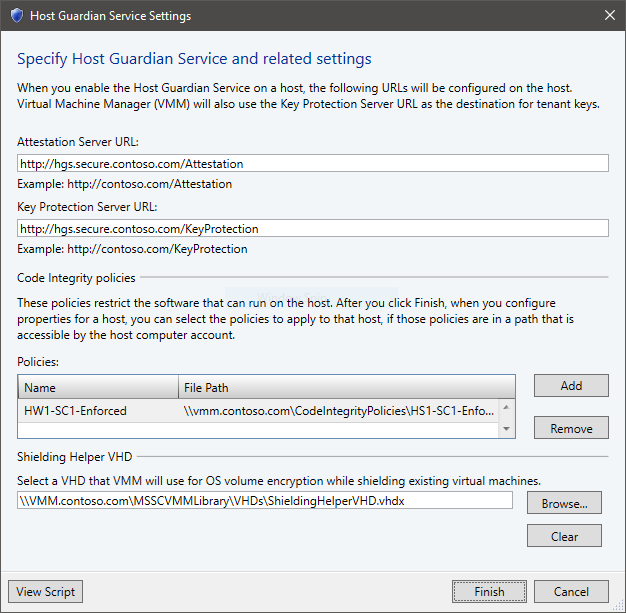

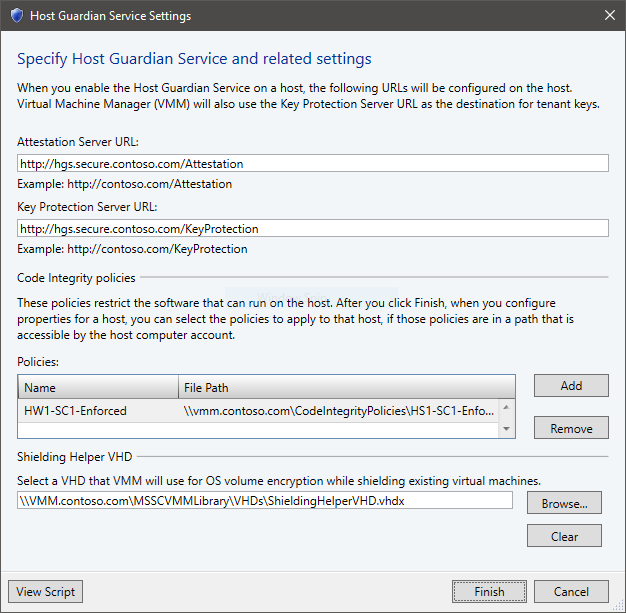

Configurez les paramètres SGH globaux : VMM connecte tous les hôtes protégés au même serveur du service guardian hôte (SGH) afin de pouvoir migrer correctement les machines virtuelles protégées entre les hôtes. Vous spécifiez les paramètres SGH globaux qui s’appliquent à tous les hôtes protégés, et vous pouvez spécifier les paramètres spécifiques à l’hôte qui remplacent les paramètres globaux. Paramètres :

- URL d’attestation : URL que l’hôte utilise pour se connecter au service d’attestation SGH. Ce service autorise un hôte à exécuter des machines virtuelles dotées d’une protection maximale.

- URL du serveur de protection de clé : URL utilisée par l’hôte pour récupérer la clé nécessaire pour déchiffrer les machines virtuelles. L’hôte doit passer l’attestation pour récupérer des clés.

- Stratégies d’intégrité du code : une stratégie d’intégrité du code restreint le logiciel qui peut s’exécuter sur un hôte protégé. Lorsque HGS est configuré pour utiliser l’attestation TPM, les hôtes protégés doivent être configurés pour utiliser une stratégie d’intégrité du code autorisée par le serveur HGS. Vous pouvez spécifier l’emplacement des stratégies d’intégrité du code dans VMM et les déployer sur vos hôtes. Cela est facultatif et n’est pas nécessaire pour gérer une structure protégée.

- Disque dur virtuel de protection des machines virtuelles : disque dur virtuel spécialement préparé qui est utilisé pour convertir les machines virtuelles existantes en machines virtuelles protégées. Vous devez configurer ce paramètre si vous souhaitez protéger les machines virtuelles existantes.

Configurez le cloud : si l’hôte protégé sera inclus dans un cloud VMM, vous devez activer le cloud pour prendre en charge les machines virtuelles protégées.

Avant de commencer

Vérifiez que vous avez déployé et configuré le service Guardian hôte avant de continuer. En savoir plus sur la configuration de SGH dans la documentation Windows Server.

En outre, assurez-vous que tous les hôtes qui deviendront des hôtes protégés répondent aux conditions préalables requises pour l’hôte protégé :

- Système d’exploitation : les serveurs hôtes doivent exécuter Windows Server Datacenter. Il est recommandé d’utiliser Server Core pour les hôtes protégés.

- Rôle et fonctionnalités : les serveurs hôtes doivent exécuter le rôle Hyper-V et la fonctionnalité de support Hyper-V guardian hôte. La prise en charge d’Host Guardian Hyper-V permet à l’hôte de communiquer avec HGS pour attester de son intégrité et demander des clés pour les machines virtuelles protégées. Si votre hôte exécute Nano Server, les packages Compute, SCVMM-Package, SCVMM-Compute, SecureStartup et ShieldedVM doivent être installés.

- Attestation TPM : si votre SGH est configuré pour utiliser l’attestation TPM, les serveurs hôtes doivent :

- Utiliser UEFI 2.3.1c et un module TPM 2.0

- Démarrage en mode UEFI (pas bios ou mode hérité )

- Activer le démarrage sécurisé

- Inscription de SGH : les hôtes Hyper-V doivent être inscrits auprès de SGH. La façon dont ils sont inscrits dépend de l’utilisation d’une attestation AD ou TPM. En savoir plus

- Migration dynamique : si vous souhaitez migrer en direct des machines virtuelles dotées d’une protection maximale, vous devez déployer deux hôtes protégés ou plus.

- Domaine : les hôtes protégés et le serveur VMM doivent se trouver dans le même domaine ou dans les domaines avec une approbation bidirectionnelle.

Configurer les paramètres globaux du SGH

Avant de pouvoir ajouter des hôtes protégés à votre infrastructure de calcul VMM, vous devez configurer VMM avec des informations sur le SGH pour l’infrastructure. Le même SGH sera utilisé pour tous les hôtes protégés gérés par VMM.

Obtenez les URL d’attestation et de protection de clé pour votre infrastructure auprès de votre administrateur SGH.

Dans la console VMM, sélectionnez Paramètres>du service Guardian de l’hôte des paramètres.

Entrez les URL d’attestation et de protection de clé dans les champs respectifs. Pour l’instant, vous n’avez pas besoin de configurer les stratégies d’intégrité du code et les sections du disque dur virtuel de protection des machines virtuelles.

Sélectionnez Terminer pour enregistrer la configuration.

Ajouter ou provisionner un nouvel hôte protégé

- Ajoutez l’hôte :

- Si vous souhaitez ajouter un serveur existant exécutant Windows Server en tant qu’hôte Hyper-V protégé, ajoutez-le à l’infrastructure.

- Si vous souhaitez approvisionner un hôte Hyper-V à partir d’un ordinateur nu, suivez ces conditions préalables et instructions.

Remarque

Vous pouvez déployer l’hôte en tant qu’hôte protégé lorsque vous l’approvisionnez (Ajouter les paramètres>du système d’exploitation de l’Assistant >Ressource configurés en tant qu’hôte protégé).

- Passez à la section suivante pour configurer l’hôte en tant qu’hôte protégé.

Configurer un hôte existant pour qu’il soit un hôte protégé

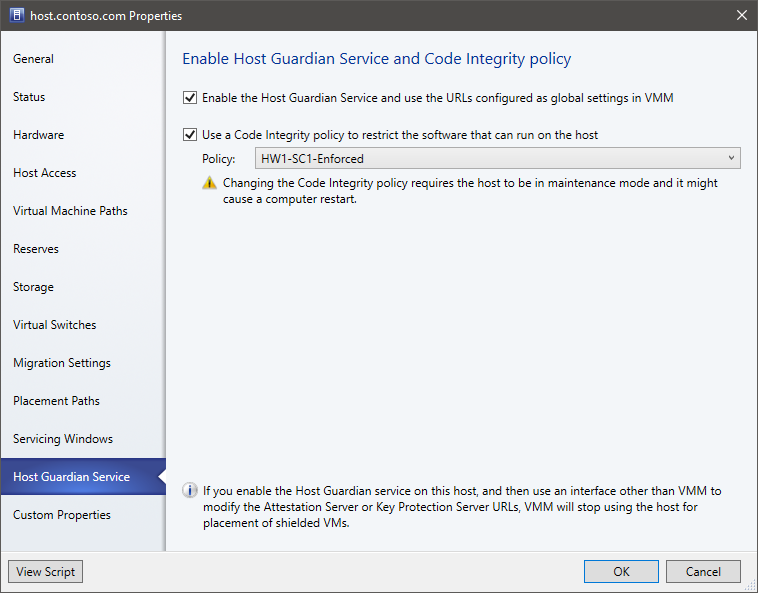

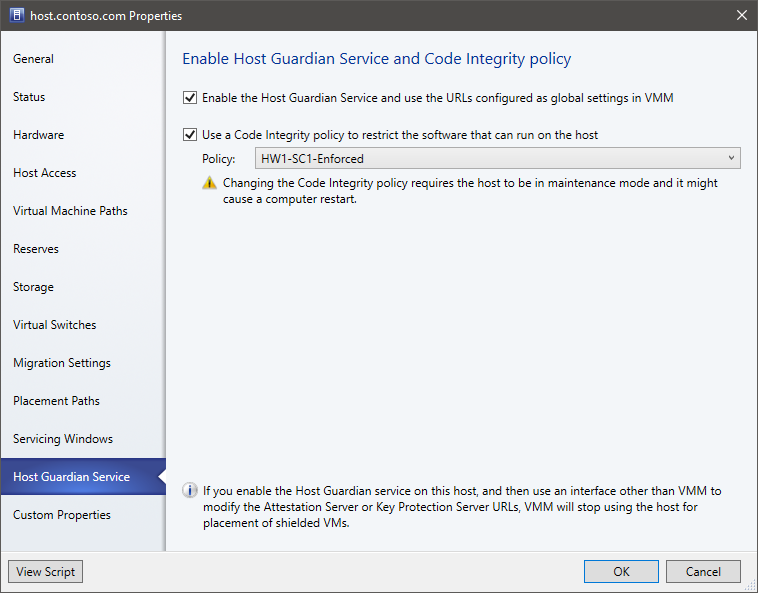

Pour configurer un hôte Hyper-V existant géré par VMM pour qu’il soit un hôte protégé, procédez comme suit :

Placez l’hôte en mode maintenance.

Dans Tous les hôtes, cliquez avec le bouton droit sur l’hôte >Propriétés>Service Guardian hôte.

Sélectionnez cette option pour activer la fonctionnalité de support Hyper-V Guardian hôte et configurer l’hôte.

Remarque

- Les URL globales d’attestation et de serveur de protection de clé sont définies sur l’hôte.

- Si vous modifiez ces URL en dehors de la console VMM, vous devez également les mettre à jour dans VMM. Si ce n’est pas le cas, VMM n’place pas de machines virtuelles protégées sur l’hôte tant que les URL ne correspondent pas à nouveau. Vous pouvez également décocher et réactiver la case Activer pour reconfigurer l’hôte avec les URL configurées dans VMM.

Si vous utilisez VMM pour gérer les stratégies d’intégrité du code, vous pouvez activer la deuxième case à cocher et sélectionner la stratégie appropriée pour le système.

Sélectionnez OK pour mettre à jour la configuration de l’hôte.

Retirez l’hôte du mode maintenance.

VMM vérifie que l’hôte passe l’attestation lorsque vous l’ajoutez et chaque fois que l’état de l’hôte est actualisé. VMM déploie et migre uniquement les machines virtuelles dotées d’une protection maximale sur les hôtes qui ont passé l’attestation. Vous pouvez vérifier l’état d’attestation d’un hôte dans le client HGS État>des propriétés>dans l’ensemble.

Activer les hôtes protégés sur un cloud VMM

Activez un cloud pour prendre en charge les hôtes protégés :

- Dans la console VMM, sélectionnez machines virtuelles et clouds de services>. Cliquez avec le bouton droit sur le nom du cloud >Propriétés.

- Dans la prise en charge générale>des machines virtuelles dotées d’une protection maximale, sélectionnez Prise en charge sur ce cloud privé.

Gérer et déployer des stratégies d’intégrité du code avec VMM

Dans les structures protégées configurées pour utiliser l’attestation TPM, chaque hôte doit être configuré avec une stratégie d’intégrité du code approuvée par le service Guardian hôte. Pour faciliter la gestion des stratégies d’intégrité du code, vous pouvez éventuellement utiliser VMM pour déployer des stratégies nouvelles ou mises à jour sur vos hôtes protégés.

Pour déployer une stratégie d’intégrité du code sur un hôte protégé géré par VMM, procédez comme suit :

- Créez une stratégie d’intégrité du code pour chaque hôte de référence dans votre environnement. Vous avez besoin d’une stratégie CI différente pour chaque configuration matérielle et logicielle unique de vos hôtes protégés.

- Stockez les stratégies CI dans un partage de fichiers sécurisé. Les comptes d’ordinateur pour chaque hôte protégé nécessitent un accès en lecture au partage. Seuls les administrateurs approuvés doivent avoir un accès en écriture.

- Dans la console VMM, sélectionnez Paramètres>du service Guardian de l’hôte des paramètres.

- Dans la section Stratégies d’intégrité du code, sélectionnez Ajouter et spécifier un nom convivial et le chemin d’accès à une stratégie CI. Répétez cette étape pour chaque stratégie CI unique. Veillez à nommer vos stratégies d’une manière qui vous aidera à identifier la stratégie à appliquer aux hôtes.

- Sélectionnez Terminer pour enregistrer la configuration.

À présent, pour chaque hôte protégé, effectuez les étapes suivantes pour appliquer une stratégie d’intégrité du code :

Placez l’hôte en mode maintenance.

Dans Tous les hôtes, cliquez avec le bouton droit sur l’hôte >Propriétés>Service Guardian hôte.

Sélectionnez cette option pour configurer l’hôte avec une stratégie d’intégrité du code. Sélectionnez ensuite la stratégie appropriée pour le système.

Sélectionnez OK pour appliquer la modification de configuration. L’hôte peut redémarrer pour appliquer la nouvelle stratégie.

Retirez l’hôte du mode maintenance.

Avertissement

Vérifiez que vous sélectionnez la stratégie d’intégrité du code correcte pour l’hôte. Si une stratégie incompatible est appliquée à l’hôte, certaines applications, pilotes ou composants du système d’exploitation peuvent ne plus fonctionner.

Si vous mettez à jour la stratégie d’intégrité du code dans le partage de fichiers et que vous souhaitez également mettre à jour les hôtes protégés, vous pouvez le faire en effectuant les étapes suivantes :

- Placez l’hôte en mode maintenance.

- Dans Tous les hôtes, cliquez avec le bouton droit sur l’hôte >Appliquer la dernière stratégie d’intégrité du code.

- Retirez l’hôte du mode maintenance.

Étapes suivantes

- Configurez un disque de modèle protégé, un disque utilitaire et un modèle de machine virtuelle.