Rôles et responsabilités de sécurité

Les membres de l’équipe de sécurité individuels doivent se voir comme des membres d’une équipe de sécurité faisant partie de l’ensemble de l’organisation. Ils font également partie d’une plus grande communauté de sécurité qui se défend contre les mêmes adversaires.

Cette vision holistique permet à l’équipe de bien fonctionner en général. C’est d’autant plus important que les équipes travaillent sur des lacunes et chevauchements imprévus découverts au cours de l’évolution des rôles et des responsabilités.

Responsabilités liées à la sécurité (fonctions)

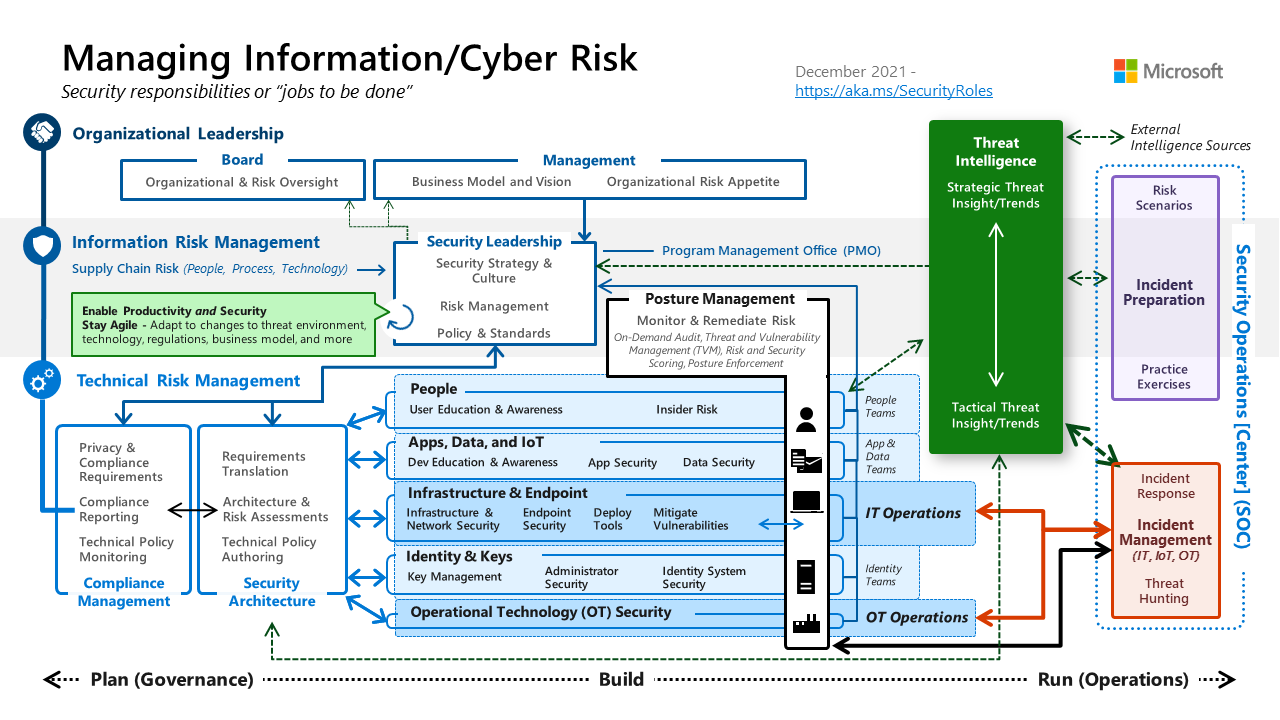

Ce diagramme illustre les fonctions organisationnelles spécifiques dans la sécurité. Il représente une vue idéale d’une équipe complète de sécurité d’entreprise et peut être une vue d’aspiration pour certaines équipes de sécurité. Une ou plusieurs personnes peuvent effectuer chaque fonction. Chaque personne peut effectuer une ou plusieurs fonctions en fonction de facteurs tels que la culture, le budget et les ressources disponibles.

Les articles suivants fournissent des informations sur chaque fonction et incluent un résumé des objectifs. Ils expliquent comment la fonction peut évoluer en raison de l’environnement des menaces ou des changements technologiques dans le cloud. Ils explorent également les relations et les dépendances qui sont essentielles à la réussite de la fonction.

- Stratégie et normes

- Opérations de sécurité

- Architecture de la sécurité

- Gestion de la conformité de la sécurité

- Sécurité des personnes

- Sécurité des applications et DevSecOps

- Sécurité des données

- Sécurité d’infrastructure et de point de terminaison

- Gestion des identités et des clés

- Renseignement sur les menaces

- Gestion de la posture

- Préparation aux incidents

Le diagramme suivant récapitule les rôles et responsabilités dans un programme de sécurité pour vous aider à vous familiariser avec ces rôles :

Pour plus d’informations, consultez Fonctions de sécurité du cloud.

Mapper la sécurité aux résultats opérationnels

Au niveau de l’organisation, les disciplines de sécurité sont mappées aux phases standard de planification-conception-exécution, largement répandues dans l’ensemble des secteurs d’activité et des organisations. Ce cycle accélère dans un cycle de changement permanent avec l’âge numérique et l’avènement de DevOps. Il illustre également comment la sécurité est mappée aux processus métiers normaux.

La sécurité est une discipline avec des fonctions uniques qui lui sont propres. L’intégration aux opérations métiers normales est un élément critique.

Types de rôle

Dans le diagramme précédent, les étiquettes sombres regroupent ces responsabilités dans des rôles typiques qui ont des ensembles de compétences et des profils de carrière courants. Ces regroupements permettent également de clarifier la façon dont les tendances du secteur affectent les professionnels de la sécurité.

- Leadership de la sécurité : ces rôles s’étendent fréquemment entre les fonctions. Ils garantissent que les équipes se coordonnent entre elles, hiérarchisent et définissent des normes culturelles, des stratégies et des normes pour la sécurité.

- Architecte de sécurité : ces rôles recouvrent plusieurs fonctions et fournissent une fonctionnalité de gouvernance clé, qui permet de garantir une cohabitation harmonieuse entre toutes les fonctions techniques au sein d’une architecture cohérente.

- Posture de sécurité et conformité : ce type de rôle plus récent représente la convergence croissante entre les rapports de conformité et les disciplines de sécurité classiques telles que la gestion des vulnérabilités et les bases de référence de configuration. Bien que l’étendue et l’audience soient différentes pour les rapports de sécurité et de conformité, ils répondent à différentes versions de la question « Quelle est la sécurité de l’organisation ? » La façon de répondre à cette question est de plus en plus similaire par le biais d’outils tels que Microsoft Secure Score et Microsoft Defender pour le cloud.

- L’utilisation de flux de données à la demande à partir de services cloud réduit le temps nécessaire à la création de rapports de conformité.

- L’étendue accrue des données disponibles permet à la gouvernance de sécurité d’aller au-delà des mises à jour ou patchs logiciels classiques pour découvrir et suivre les « vulnérabilités » des configurations de sécurité et des pratiques opérationnelles.

- Ingénieur sécurité de la plateforme : Ces rôles technologiques sont axés sur les plateformes qui hébergent plusieurs charges de travail. Ces rôles sont également axés sur le contrôle d’accès et la protection des ressources. Ces rôles sont souvent regroupés dans des équipes dôtées d’ensembles de compétences techniques spécialisées. Ils incluent la sécurité réseau, l’infrastructure et les points de terminaison, ainsi que la gestion des identités et des clés. Ces équipes travaillent sur les contrôles préventifs et les contrôles de détection. Les contrôles de détection correspondent à un partenariat avec les équipes SecOps alors que les contrôles préventifs constituent principalement un partenariat avec les équipes des opérations informatiques. Pour plus d’informations, consultez Intégration de la sécurité.

- Ingénieur sécurité des applications : Ces rôles technologiques se concentrent sur les contrôles de sécurité de charges de travail spécifiques et prennent en charge les modèles de développement classiques et les modèles DevOps/DevSecOps modernes. Ils combinent des compétences en sécurité des applications et du développement pour du code unique, et des compétences en infrastructure pour des composants techniques courants tels que les machines virtuelles, les bases de données et les conteneurs. Ces rôles peuvent être présents au sein d’équipes de service informatique central ou d’équipes de sécurité, ou bien au sein d’équipes commerciales et de développement, en fonction des facteurs organisationnels.

Modernisation

L’architecture de sécurité est affectée par différents facteurs :

- Modèle d’engagement continu : la publication continue de mises à jour logicielles et de fonctionnalités cloud rend les modèles d’engagement fixes obsolètes. Les architectes doivent être en contact avec toutes les équipes travaillant dans des domaines techniques pour guider les décisions tout au long du cycle de vie de capacité des équipes.

- Sécurité dans le cloud : intégrez des fonctionnalités de sécurité dans le cloud pour réduire le temps d’activation et les coûts de maintenance courante comme le matériel, les logiciels, le temps et les efforts.

- Sécurité du cloud : assurez-vous que toutes les ressources cloud, notamment les applications de logiciel en tant que service (SaaS), les machines virtuelles d’infrastructure en tant que service (IaaS) et les applications et services de plateforme en tant que service (PaaS). Incluez la découverte et la sécurité à la fois des services approuvés et non approuvés.

- Intégration des identités : Les architectes de sécurité doivent garantir un alignement étroit avec les équipes d’identité pour aider les organisations à répondre à la fois aux objectifs de productivité et de garanties en matière de sécurité.

- Intégration du contexte interne dans les conceptions de sécurité, comme le contexte de la gestion de posture et les incidents examinés par le centre des opérations de sécurité : Incluez des éléments tels que les scores de risque relatifs des comptes d’utilisateur et des appareils, la sensibilité des données et les limites d’isolation de sécurité clés pour une défense active.

Contenu recommandé

- Rôles de sécurité MCRA - YouTube : Vue d’ensemble des rôles et responsabilités dans un programme de sécurité. Cette vidéo inclut une discussion sur la façon dont ils évoluent pour répondre aux besoins des attaques modernes, de la technologie cloud et des principes de Confiance Zéro. Cette vue de haut en bas des rôles inclut le conseil et les cadres.