Décrire Microsoft Defender pour le cloud

Defender pour le cloud est un outil de supervision destiné à la gestion de posture de sécurité et à la protection contre les menaces. Il monitore vos environnements cloud, locaux, hybrides et multiclouds pour fournir des conseils et des notifications visant à renforcer votre posture de sécurité.

Defender pour le cloud fournit les outils nécessaires pour renforcer vos ressources, suivre votre situation de sécurité, vous protéger contre les cyberattaques et rationaliser la gestion de la sécurité. Le déploiement de Defender pour le cloud est facile ; il est déjà intégré en mode natif à Azure.

Protection partout où vous êtes déployé

Étant donné que Defender pour le cloud est un service natif d’Azure, De nombreux services Azure sont surveillés et protégés sans avoir besoin d’un déploiement supplémentaire. Toutefois, si vous disposez également d’un centre de données local ou que vous travaillez aussi dans un autre environnement cloud, la supervision des services Azure peut ne pas vous donner une image complète de votre situation de sécurité.

Le cas échéant, Defender pour cloud peut déployer automatiquement un agent Log Analytics pour collecter des données liées à la sécurité. Pour les machines Azure, le déploiement est géré directement. Pour les environnements hybrides et multiclouds, les plans Microsoft Defender sont étendus aux machines non-Azure avec Azure Arc. Les fonctionnalités de gestion de la posture de sécurité cloud (CSPM) sont étendues aux machines multiclouds sans avoir besoin d’agents.

Protections natives d’Azure

Defender pour le cloud vous aide à détecter les menaces pesant sur les ressources suivantes :

- Services PaaS Azure : détecte les menaces ciblant des services Azure, dont Azure App Service, Azure SQL, Stockage Microsoft Azure et d’autres services de données. Vous pouvez également détecter les anomalies dans vos journaux d’activité Azure en tirant parti de l’intégration native avec Microsoft Defender pour les applications cloud (anciennement Microsoft Cloud App Security).

- Services de données Azure : Defender pour le cloud inclut des fonctionnalités qui vous permettent de classifier automatiquement vos données dans Azure SQL. Vous pouvez également obtenir des évaluations pour les vulnérabilités potentielles sur les services Stockage et Azure SQL, ainsi que des recommandations pour les atténuer.

- Réseaux : Defender pour le cloud vous aide à limiter votre exposition aux attaques par force brute. En réduisant l’accès aux ports de la machine virtuelle, à l’aide de l’accès à la machine virtuelle juste-à-temps, vous pouvez renforcer votre réseau en empêchant les accès inutiles. Vous pouvez définir des stratégies d’accès sécurisées sur les ports sélectionnés, pour les utilisateurs autorisés uniquement, les plages ou les adresses IP sources autorisées et pour une durée limitée.

Défendre vos ressources hybrides

Outre la protection de votre environnement Azure, vous pouvez ajouter les fonctionnalités de Defender pour le cloud à votre environnement cloud hybride pour protéger vos serveurs non-Azure. Pour vous aider à vous concentrer sur l’essentiel, vous bénéficiez de renseignements personnalisés sur les menaces et d’alertes hiérarchisées en fonction de votre environnement.

Pour étendre la protection à des machines locales, déployez Azure Arc et activez les fonctionnalités de sécurité renforcée de Defender pour le cloud.

Protéger des ressources s’exécutant sur d’autres clouds

Defender pour le cloud peut également protéger des ressources dans d’autres clouds (tels que AWS et GCP).

Par exemple, si vous avez connecté un compte Amazon Web Services (AWS) à un abonnement Azure, vous pouvez activer l’une de ces protections :

- Les fonctionnalités CSPM de Defender pour le cloud s’étendent à vos ressources AWS. Ce plan sans agent évalue vos ressources AWS conformément aux recommandations de sécurité spécifiques à AWS et inclut les résultats dans le degré de sécurisation. Les ressources sont également évaluées par rapport à leur conformité aux standards intégrés spécifiques à AWS (AWS CIS, AWS PCI DSS et AWS Foundational Security Best Practices). La page d’inventaire des ressources de Defender pour le cloud est une fonctionnalité multicloud qui vous permet de gérer vos ressources AWS avec vos ressources Azure.

- Microsoft Defender pour les conteneurs étend sa détection des menaces contre les conteneurs et ses défenses avancées à vos clusters Amazon EKS Linux.

- Microsoft Defender pour serveurs ajoute la détection des menaces et les défenses avancées à vos instances EC2 Linux et Windows.

Évaluer, sécuriser et défendre

Defender pour le cloud répond à trois besoins essentiels lorsque vous gérez la sécurité de vos ressources et charges de travail dans le cloud et localement :

- Évaluer en permanence : déterminez votre posture de sécurité. Identifiez et suivez les vulnérabilités.

- Sécuriser : renforcez les ressources et les services avec la référence de sécurité Azure.

- Défense - Détecter et résoudre les menaces aux ressources, charges de travail et services.

Évaluer en permanence

Defender pour le cloud vous aide à évaluer en permanence votre environnement. Defender pour le cloud comprend des solutions d’évaluation des vulnérabilités pour vos machines virtuelles, vos registres de conteneurs et vos serveurs SQL.

Azure Defender pour les serveurs inclut une intégration automatique native avec Microsoft Defender pour point de terminaison. Avec cette intégration activée, vous avez accès aux résultats des recherches de vulnérabilités de la fonctionnalité de gestion des menaces et des vulnérabilités Microsoft.

Grâce à tous ces outils d’évaluation, vous disposez d’analyses régulières et détaillées des vulnérabilités qui couvrent votre calcul, vos données et votre infrastructure. Vous pouvez passer en revue les résultats de ces analyses et y réagir à partir de Defender pour le cloud.

Sécuriser

Des méthodes d’authentification au concept de Confiance Zéro en passant par le contrôle d’accès, la sécurité dans le cloud est une base essentielle qui doit être effectuée correctement. Pour être sécurisé dans le cloud, vous devez vous assurer que vos charges de travail sont sécurisées. Pour sécuriser vos charges de travail, vous devez mettre en place des stratégies de sécurité adaptées à votre environnement et à votre situation. Étant donné que les stratégies dans Defender pour le cloud reposent sur des contrôles Azure Policy, vous obtenez l’éventail complet et la flexibilité totale offerts par une solution de stratégie de niveau international. Dans Defender pour le cloud, vous pouvez définir vos stratégies de façon à ce qu’elles s’exécutent sur des groupes d’administration, dans l’ensemble des abonnements et même pour un locataire entier.

L’un des avantages du passage au cloud est la possibilité de croître et d’évoluer en fonction de vos besoins, en ajoutant de nouveaux services et ressources si nécessaire. Defender pour le cloud supervise constamment le déploiement de nouvelles ressources sur vos charges de travail. Defender pour le cloud évalue si les nouvelles ressources sont configurées en fonction des bonnes pratiques de sécurité. Si ce n’est pas le cas, elles sont marquées et vous recevez une liste hiérarchisée de recommandations concernant ce que vous devez corriger. Les recommandations vous aident à réduire la surface d’attaque de chacune de vos ressources.

La liste des recommandations est activée et prise en charge par le Benchmark de sécurité Azure. Ce benchmark spécifique d’Azure créé par Microsoft fournit un ensemble de directives relatives aux meilleures pratiques de sécurité et de conformité basées sur les cadres de conformité courants.

Ainsi, Defender pour le cloud vous permet non seulement de définir des stratégies de sécurité, mais aussi d’appliquer des normes de configuration sécurisées à vos ressources.

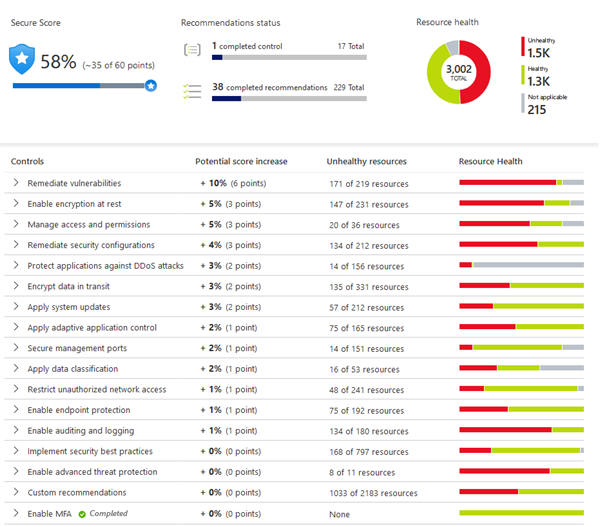

Pour vous aider à comprendre l’importance de chaque recommandation pour votre situation de sécurité globale, Defender pour le cloud regroupe les recommandations dans des contrôles de sécurité, et ajoute une valeur de niveau de sécurité à chaque contrôle. Le degré de sécurisation vous donne un indicateur général de votre posture de sécurité, Tandis que les contrôles vous donnent une liste de travail des éléments à prendre en compte pour améliorer votre score de sécurité et votre posture de sécurité globale.

Défendre

Les deux premiers domaines étaient axés sur l’évaluation, la supervision et la maintenance de votre environnement. Defender pour le cloud vous aide également à défendre votre environnement en fournissant des alertes de sécurité et des fonctionnalités avancées de protection contre les menaces.

Alertes de sécurité

Lorsque Defender pour le Cloud détecte une menace dans n’importe quelle zone de votre environnement, il génère une alerte de sécurité. Alertes de sécurité :

- Décrire les détails des ressources affectées

- Suggérer des étapes de correction

- Fournir, dans certains cas, une option permettant de déclencher une application logique en réponse

Qu’une alerte soit générée par Defender pour le Cloud ou reçue par Defender pour le Cloud à partir d’un produit de sécurité intégré, vous pouvez l’exporter. La protection contre les menaces Defender pour le Cloud inclut l’analyse de la chaîne de frappe de fusion, qui corrèle automatiquement les alertes dans votre environnement en fonction de l’analyse de la chaîne cybercriminelle, pour vous aider à mieux comprendre l’intégralité de l’histoire d’une campagne d’attaque, là où elle a commencé et le type d’impact sur vos ressources.

Détection avancée des menaces

Defender pour le cloud fournit des fonctionnalités avancées de protection contre les menaces pour la plupart de vos ressources déployées, notamment les machines virtuelles, les bases de données SQL, les conteneurs, les applications web et votre réseau. Les protections incluent la sécurisation des ports de gestion de vos machines virtuelles avec un accès juste-à-temps et des contrôles adaptatifs des applications pour créer des listes blanches de ce que les applications doivent ou ne doivent pas s’exécuter sur vos machines.