Introduction

Même si le mode de travail d’un DevOps permet aux équipes de développement de déployer des applications plus vite, aller plus vite au bord d’une falaise ne sert à rien !

Les équipes DevOps ont accès à une infrastructure et une mise à l’échelle sans précédent, grâce au cloud. Elles peuvent être approchées par certains des acteurs les plus mal intentionnés sur Internet, car elles compromettent la sécurité de leur activité lors de chaque déploiement d’applications.

La sécurité au niveau du périmètre n’étant plus viable dans ce type d’environnement distribué, les entreprises doivent davantage adopter une sécurité au niveau micro des applications et de l’infrastructure, et avoir plusieurs lignes de défense.

Comment vous assurer que vos applications sont sécurisées et le restent avec l’intégration et la livraison continues ? Comment trouver et résoudre les problèmes de sécurité au début du processus ? Cela commence par des pratiques communément appelées DevSecOps.

DevSecOps incorpore l’équipe de sécurité et ses fonctions dans vos pratiques DevOps, mettant ainsi la sécurité sous la responsabilité de chaque membre de l’équipe. La sécurité ne doit plus être reléguée au second plan, mais évaluée à chaque étape du processus.

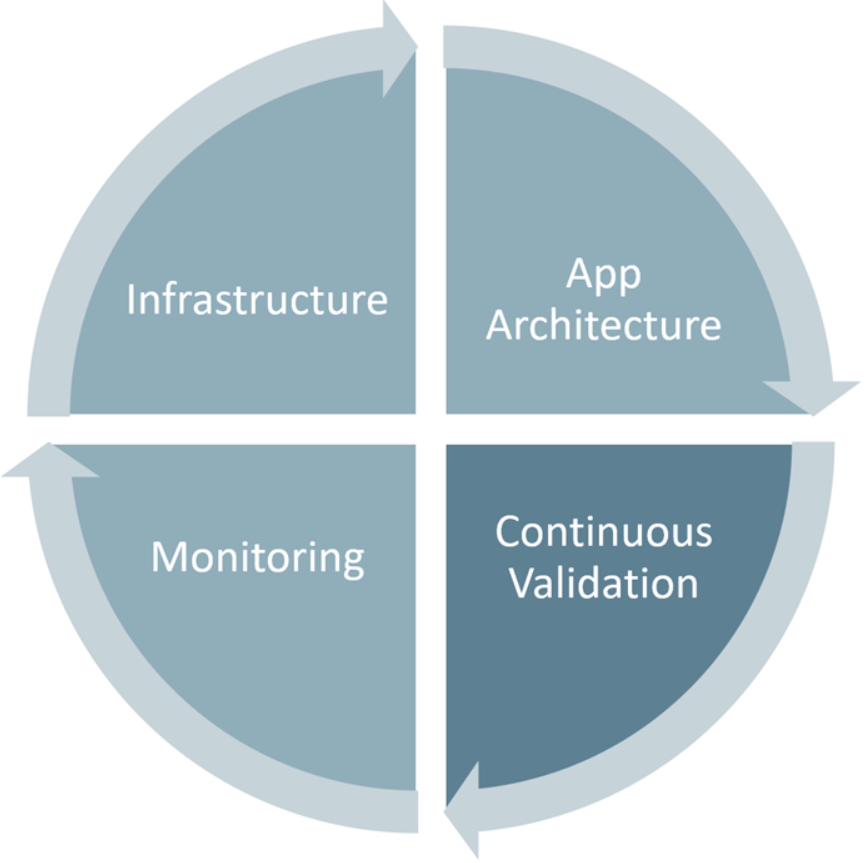

La sécurisation des applications est un processus continu qui englobe une infrastructure sécurisée, en concevant une architecture avec une sécurité en couche, en validant la sécurité en continu et en surveillant les attaques.

La sécurité est la responsabilité de tous, elle doit être examinée de façon holistique tout au long du cycle de vie de l’application.

Ce module présente les concepts relatifs au DevSecOps, les attaques par injection de code SQL, la modélisation des menaces et la sécurité pour l’intégration continue.

Nous allons également voir comment les pipelines d’intégration et de déploiement continus peuvent accélérer la vitesse des équipes de sécurité et améliorer la collaboration avec les équipes de développement de logiciels.

Vous allez découvrir les points de validation critiques et apprendre à sécuriser votre pipeline.

Objectifs d’apprentissage

À la fin de ce module, les étudiants et les professionnels peuvent :

- Identifier une attaque par injection de code SQL.

- Comprendre DevSecOps.

- Implémenter la sécurité du pipeline.

- Comprendre la modélisation des menaces.

Prérequis

- Comprendre DevOps et ses concepts.

- Il est utile de connaître les principes de la gestion des versions, mais cela n’est pas nécessaire.

- Bénéfique pour obtenir l’expérience d’une organisation qui fournit des logiciels.