Configurer la limitation du taux d'authentification SMB pour Windows

Le limiteur de taux d’authentification SMB est une fonctionnalité du serveur SMB pour Windows Server et le client Windows conçue pour contrer les attaques par force brute. Les attaques d’authentification par force brute bombardent le serveur SMB de multiples tentatives de devinettes de nom d’utilisateur et de mot de passe par seconde. À compter de Windows Server 2025 et Windows 11, version 24H2, le limiteur de débit d’authentification SMB est activé par défaut. Le délai par défaut entre chaque tentative d’authentification NTLM ou PKU2U échouée est de 2 secondes et peut être configuré. Dans cet article, Apprenez comment fonctionne le limiteur de taux d’authentification SMB et comment le configurer.

Si un administrateur autorise l’accès au service serveur SMB via le pare-feu Windows afin d’ouvrir ou de copier des fichiers à distance, un acteur malveillant peut utiliser l’accès SMB comme moyen de tenter une authentification. Connaissant un nom d’utilisateur, un attaquant peut envoyer des connexions NTLM locales ou basées sur Active Directory à une machine en utilisant plusieurs méthodes. La fréquence des devinettes de mot de passe peut varier de dizaines à des milliers de tentatives de connexion par seconde. Pour en savoir plus sur NTLM, veuillez consulter l’Aperçu de NTLM.

Si votre organisation n’a pas de logiciel de détection d’intrusion ou ne définit pas de politique de verrouillage de mot de passe, un attaquant peut deviner le mot de passe d’un utilisateur. Bien que le serveur SMB fonctionne par défaut sur toutes les versions de Windows, il n’est pas accessible par défaut à moins que la règle de pare-feu soit autorisée. Un utilisateur final qui désactive le pare-feu et joint un appareil à un réseau non sécurisé rencontre un problème similaire.

Comment fonctionne le limiteur de taux d’authentification SMB

Le service serveur SMB utilise le limiteur de taux d’authentification pour implémenter un délai de 2 secondes entre chaque tentative d’authentification NTLM ou PKU2U échouée. Cela signifie que si un attaquant envoyait auparavant 300 tentatives d’attaque par force brute par seconde depuis un client pendant 5 minutes (90 000 mots de passe), le même nombre de tentatives prendrait maintenant 50 heures ou davantage. Comme avec des techniques similaires de défense en profondeur, le but du limiteur de taux d’authentification SMB est de rendre une machine Windows une cible moins attrayante en augmentant le coût de l’attaque.

Prérequis

Avant de pouvoir configurer le limiteur de taux d’authentification SMB, vous avez besoin :

- Un serveur SMB exécutant l'un des systèmes d'exploitation suivants :

- Windows Server 2025.

- Windows 11, version 24H2 ou ultérieure.

- Privilèges administratifs sur l’ordinateur.

- Si vous utilisez les stratégies de groupe sur un domaine, vous avez besoin de privilèges pour créer ou éditer un objet de stratégie de groupe (GPO) et le lier à l’unité organisationnelle appropriée (OU).

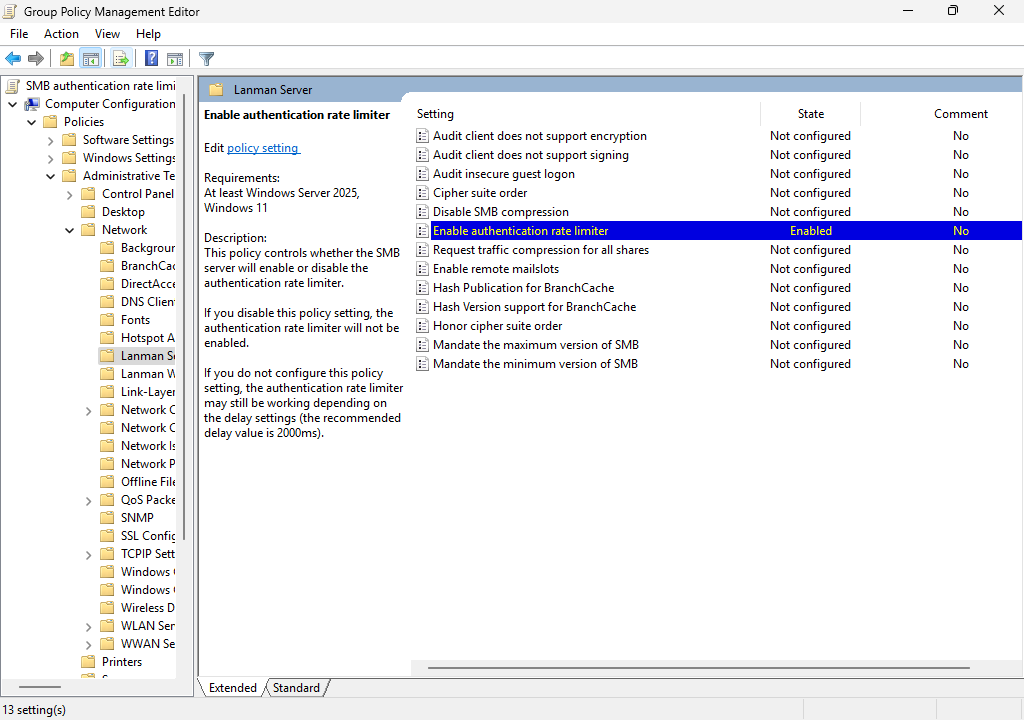

Configurer le limiteur de taux d’authentification SMB

En utilisant le limiteur de taux d’authentification SMB, vous pouvez définir un délai entre les tentatives d’authentification échouées. Vous pouvez également activer ou désactiver manuellement le limiteur de taux SMB dans PowerShell ou en utilisant la stratégie de groupe. Pour activer le limiteur de taux d’authentification SMB, suivez la procédure.

Voici comment configurer le limiteur de taux d’authentification SMB en utilisant l’applet de commande SmbServerConfiguration dans PowerShell.

Ouvrez une fenêtre PowerShell en tant qu’administrateur.

Déterminez le nombre de millisecondes que vous souhaitez retarder entre chaque tentative d’authentification NTLM ou PKU2U échouée. La valeur par défaut est de 2000 millisecondes (2 secondes). Votre valeur doit être un multiple de 100 avec une plage autorisée de 0 à 10000.

Exécutez la commande suivante pour activer le limiteur de taux d’authentification SMB.

Set-SmbServerConfiguration -InvalidAuthenticationDelayTimeInMs <Milliseconds>

Remarque

Définir la variable à 0 désactive le limiteur de taux d’authentification SMB.

Pour voir la valeur actuelle, exécutez la commande suivante :

Get-SmbServerConfiguration | Format-List -Property InvalidAuthenticationDelayTimeInMs

Le limiteur de taux d’authentification SMB n’affecte pas Kerberos ; Kerberos s’authentifie avant qu’un protocole d’application comme SMB se connecte. Le limiteur de taux d’authentification SMB est conçu pour être une autre couche de défense en profondeur, en particulier pour les appareils non joints à des domaines.