Protection d'application scénarios de test

Remarque

- Protection d'application Microsoft Defender, y compris les API du lanceur d’applications isolés Windows, est déconseillé pour Microsoft Edge for Business et ne sera plus mis à jour. Pour en savoir plus sur les fonctionnalités de sécurité de Microsoft Edge, consultez Microsoft Edge For Business Security.

- À compter de Windows 11, version 24H2, Protection d'application Microsoft Defender, y compris les API du lanceur d’applications isolées Windows, n’est plus disponible.

- Étant donné que Protection d'application est déconseillé, il n’y aura pas de migration vers Edge Manifest V3. Les extensions de navigateur correspondantes et l’application Windows Store associée ne sont plus disponibles. Si vous souhaitez bloquer les navigateurs non protégés jusqu’à ce que vous soyez prêt à mettre hors service l’utilisation de MDAG dans votre entreprise, nous vous recommandons d’utiliser des stratégies AppLocker ou le service de gestion Microsoft Edge. Pour plus d’informations, consultez Microsoft Edge et Protection d'application Microsoft Defender.

Nous avons créé une liste de scénarios que vous pouvez utiliser pour tester l’isolation matérielle dans votre organization.

Application Guard en mode autonome

Vous pouvez voir comment un employé utiliserait le mode autonome avec Application Guard.

Pour tester Application Guard en mode Autonome

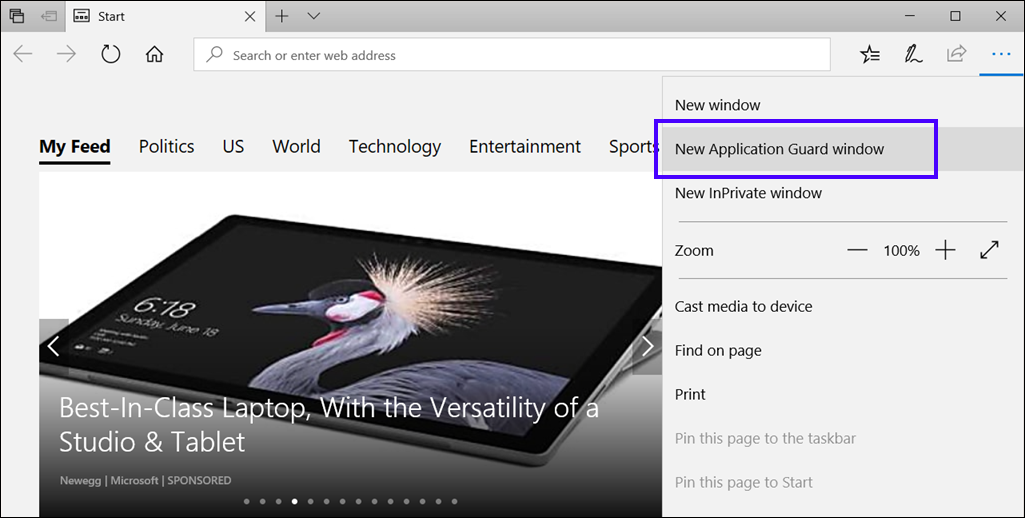

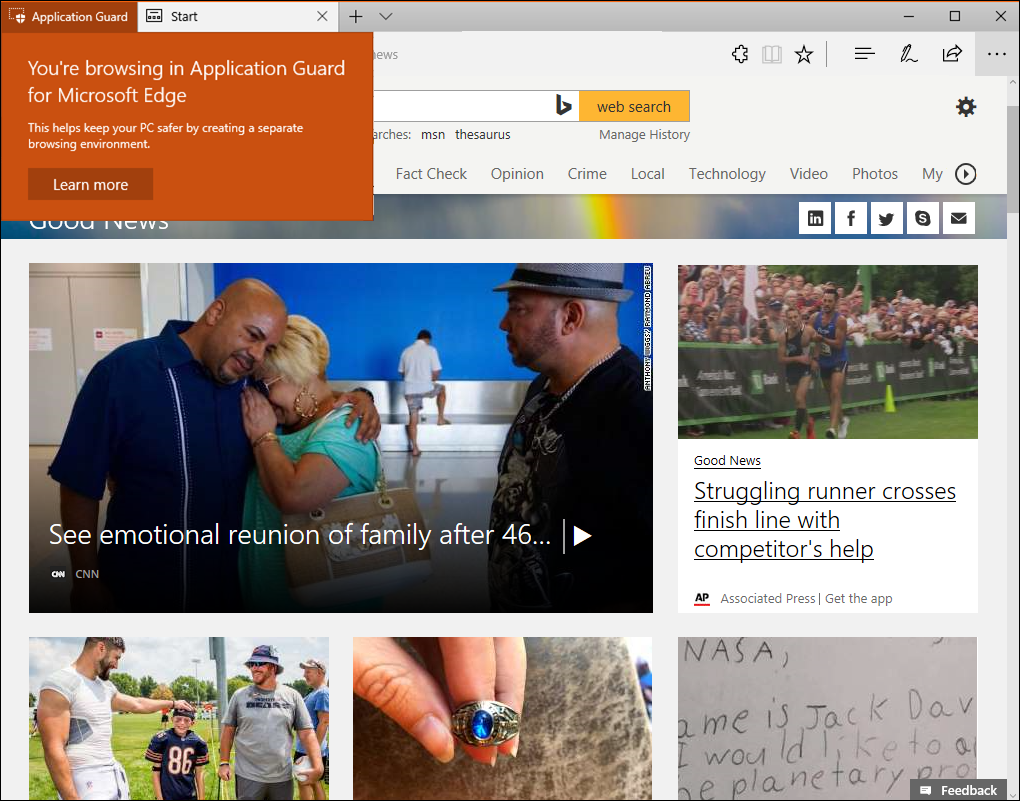

Redémarrez l’appareil, démarrez Microsoft Edge, puis sélectionnez Nouvelle fenêtre Protection d'application dans le menu.

Attendez qu’Application Guard configure l’environnement isolé.

Remarque

Démarrer Application Guard trop rapidement après le redémarrage de l’appareil peut entraîner un chargement un peu plus long. Toutefois, les démarrages suivants doivent se produire sans retard constatable.

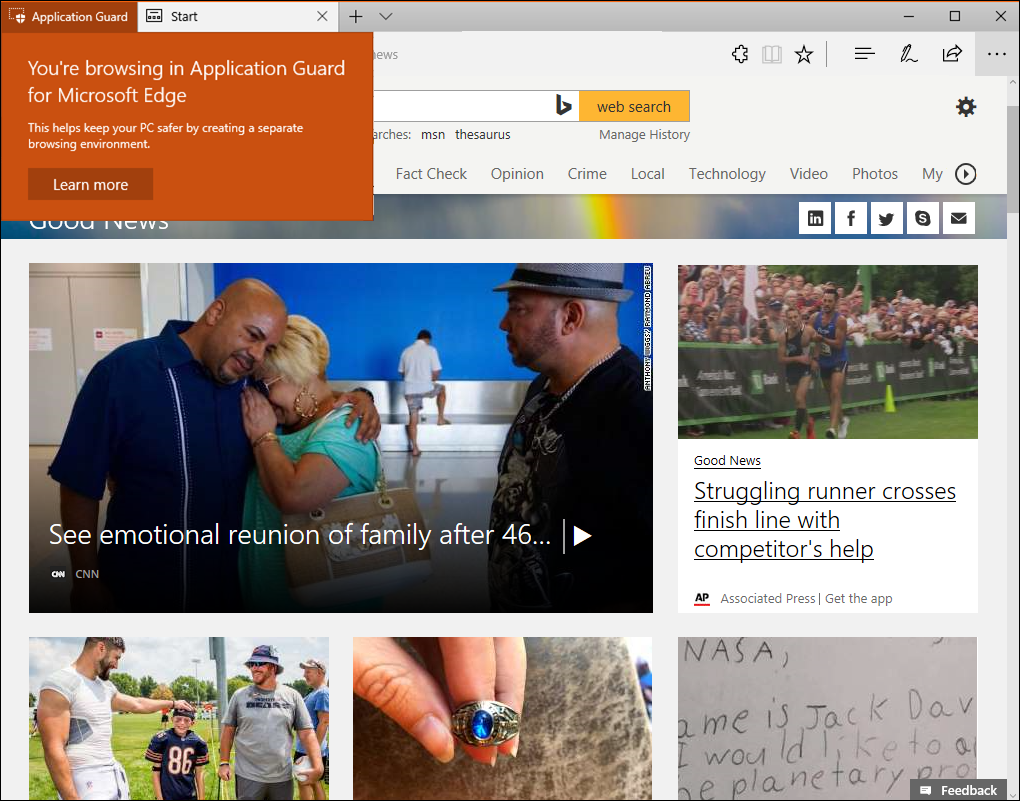

Accédez à une URL non approuvée mais sécurisée (dans cet exemple, nous avons utilisé msn.com), affichez la nouvelle fenêtre Microsoft Edge et vérifiez que vous voyez les signaux visuels d’Application Guard.

Application Guard en mode Géré par l’entreprise

Comment installer, configurer, activer et configurer Application Guard en mode Géré par l’entreprise.

Installer, configurer et activer Application Guard

Avant de pouvoir utiliser Protection d'application en mode managé, vous devez installer Windows 10 Entreprise édition, version 1709 et Windows 11, qui inclut les fonctionnalités. Ensuite, vous devez utiliser la stratégie de groupe pour configurer les paramètres requis.

Redémarrez l’appareil, puis démarrez Microsoft Edge.

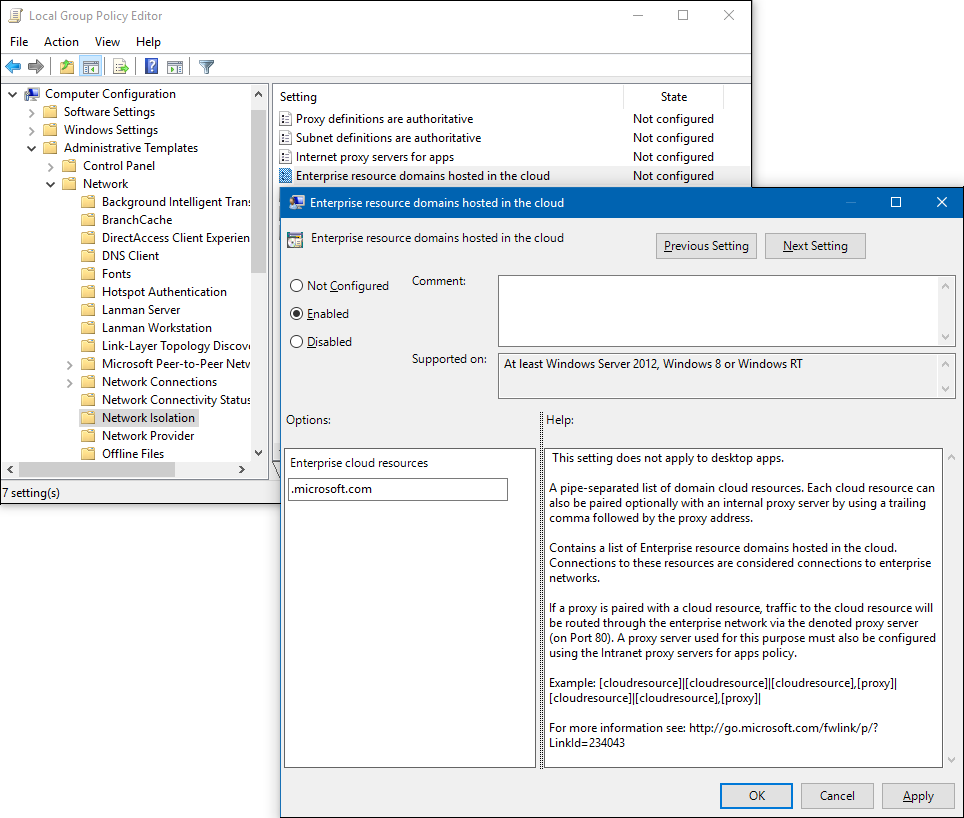

Configurez les paramètres d’isolement réseau dans Stratégie de groupe :

Sélectionnez l’icône Windows, tapez

Group Policy, puis sélectionnez Modifier stratégie de groupe.Accédez au paramètre Modèles d’administration\Réseau\Isolement réseau\Domaines de ressources d’entreprise hébergés dans le cloud.

Pour les besoins de ce scénario, tapez

.microsoft.comdans la zone Ressources cloud d’entreprise .

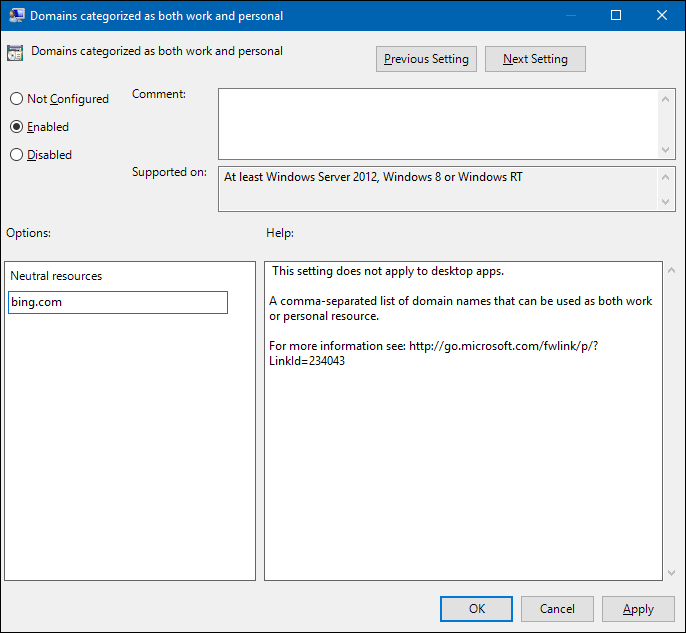

Accédez au paramètre Modèles d’administration\Réseau\Isolation réseau\Domaines classés comme professionnels et personnels.

Pour les besoins de ce scénario, tapez

bing.comdans la zone Ressources neutres .

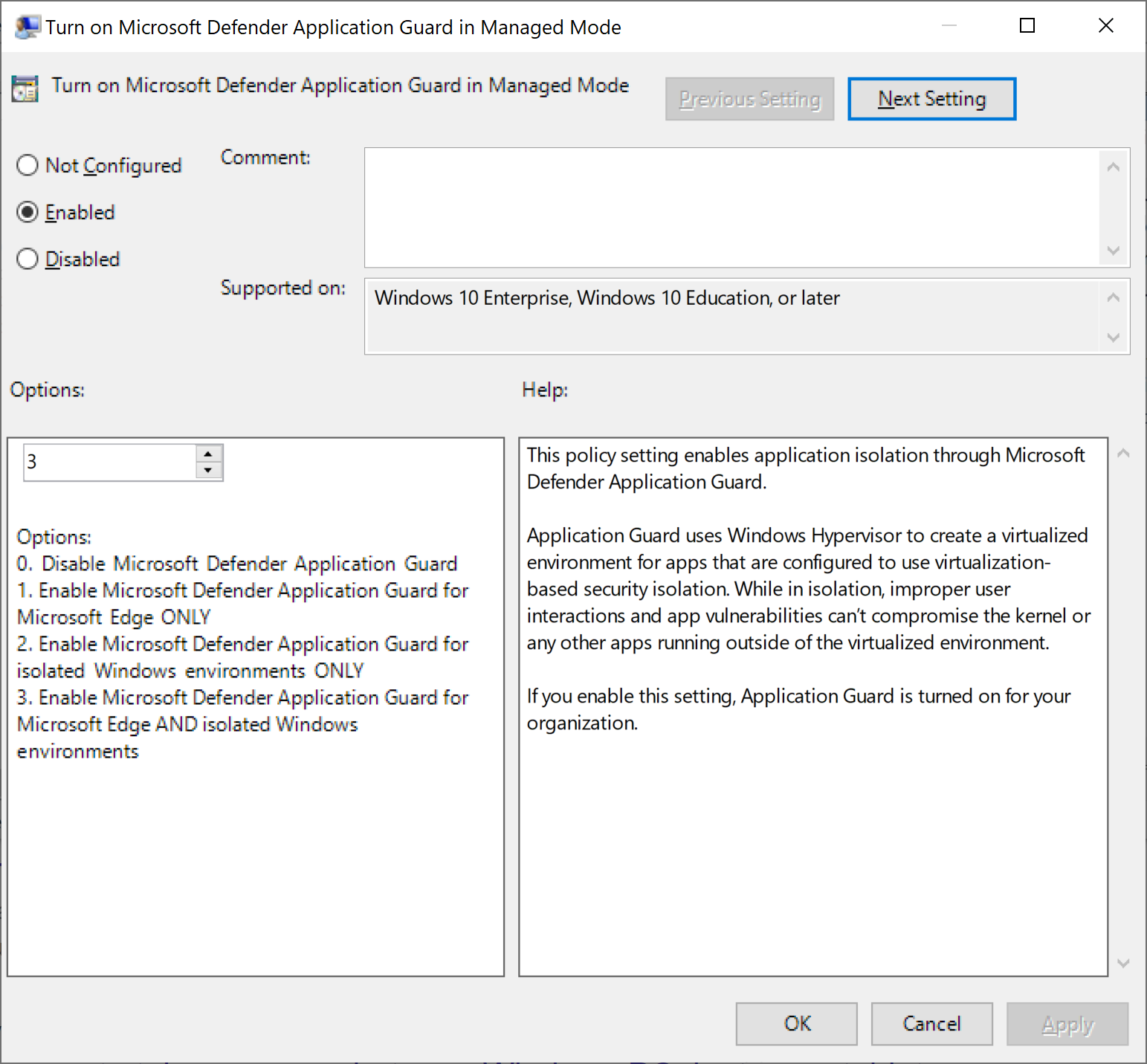

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Activer Protection d'application Microsoft Defender en mode managé.

Sélectionnez Activé, choisissez Option 1, puis OK.

Remarque

L’activation de ce paramètre vérifie que tous les paramètres nécessaires sont correctement configurés sur les appareils de vos employés, y compris les paramètres d’isolement réseau définis plus tôt dans ce scénario.

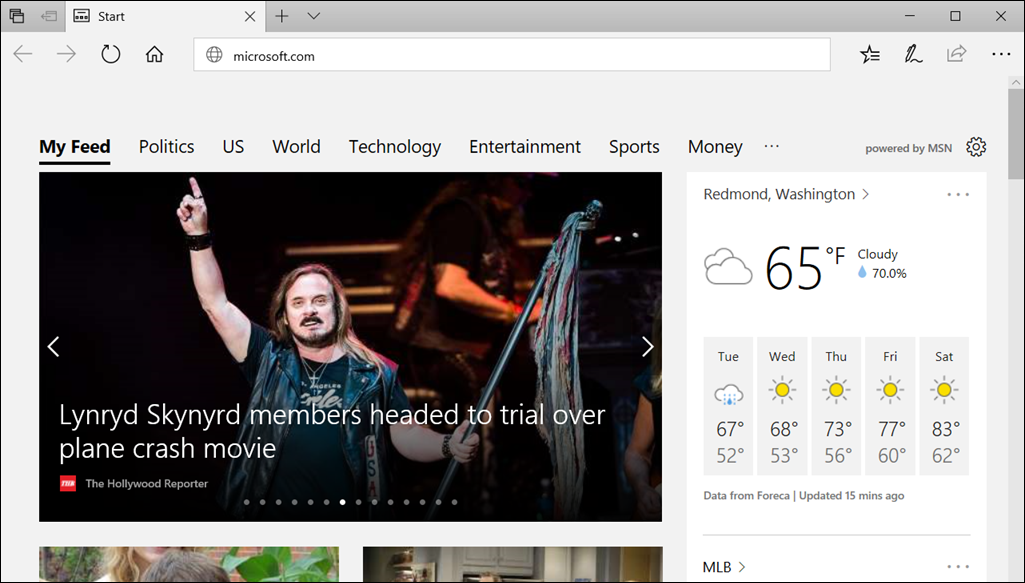

Démarrez Microsoft Edge et tapez

https://www.microsoft.com.Après avoir envoyé l’URL, Protection d'application détermine qu’elle est approuvée, car elle utilise le domaine que vous avez marqué comme approuvé et affiche le site directement sur le PC hôte plutôt que dans Protection d'application.

Dans le même navigateur Microsoft Edge, tapez une URL qui ne fait pas partie de vos listes de sites approuvés ou neutres.

Une fois que vous avez soumis l’URL, Application Guard détermine qu’elle n’est pas approuvée et redirige la requête vers l’environnement isolé du matériel.

Personnaliser Application Guard

Application Guard vous permet de spécifier votre configuration, et donc de créer le bon équilibre entre la sécurité par isolement et la productivité de vos employés.

Application Guard fournit le comportement par défaut suivant pour vos employés :

Aucune opération de copier-coller entre l’ordinateur hôte et le conteneur isolé.

Aucune impression à partir du conteneur isolé.

Aucune persistance des données depuis un conteneur isolé vers un autre conteneur isolé.

Vous avez la possibilité de modifier chacun de ces paramètres pour qu’ils fonctionnent avec votre entreprise, dans Stratégie de groupe.

S’applique à :

- éditions Windows 10 Entreprise ou Pro, version 1803 ou ultérieure

- éditions Windows 11 Entreprise ou Pro

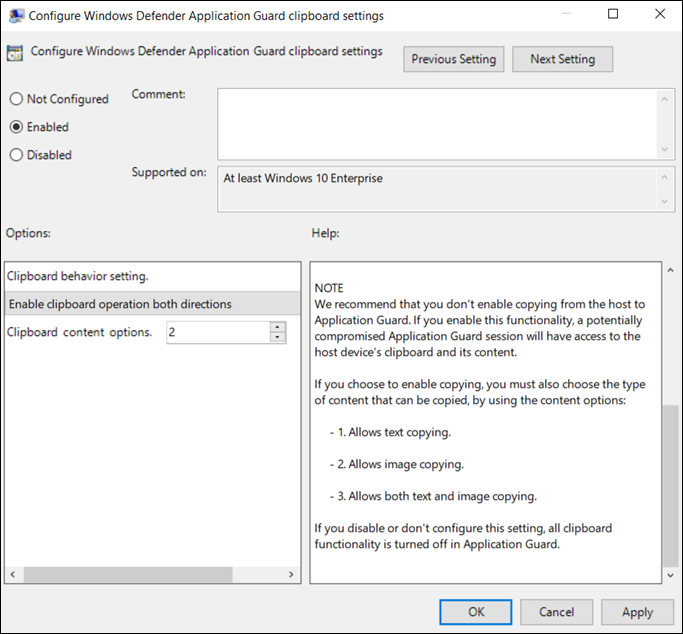

Options de copier-coller

Accédez aux paramètres Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Configurer Protection d'application Microsoft Defender Presse-papiers.

Sélectionnez Activé , puis OK.

Choisissez le mode de fonctionnement du Presse-papiers :

Copier-coller depuis la session isolée vers l’ordinateur hôte

Copier-coller depuis l’ordinateur hôte vers la session isolée

Copier-coller dans les deux directions

Choisissez ce qui peut être copié :

Seul le texte peut être copié entre le PC hôte et le conteneur isolé.

Seules les images peuvent être copiées entre le PC hôte et le conteneur isolé.

Le texte et les images peuvent être copiés entre le PC hôte et le conteneur isolé.

Sélectionnez OK.

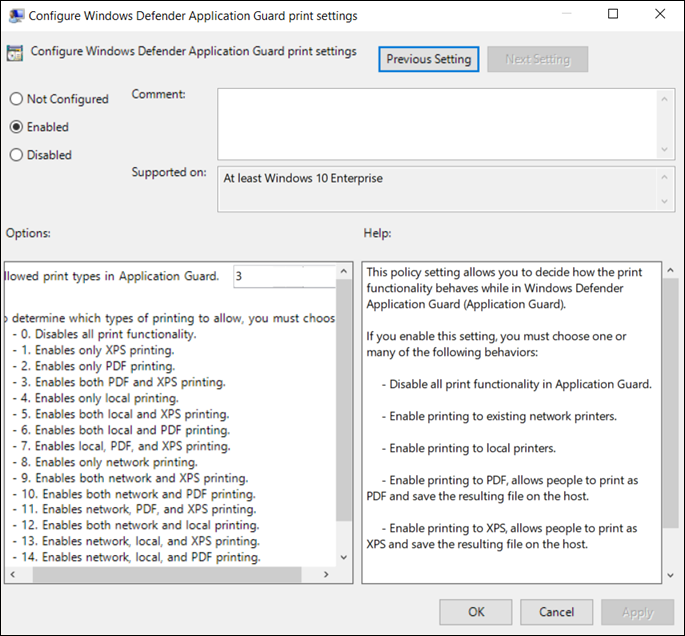

Options d’impression

Accédez aux paramètres Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Configurer Protection d'application Microsoft Defender d’impression.

Sélectionnez Activé , puis OK.

En fonction de la liste fournie dans le paramètre, choisissez le nombre correspondant le mieux au type d’impression qui doit être disponible pour vos employés. Vous pouvez autoriser n’importe quelle combinaison d’impression locale, réseau, PDF et XPS.

Sélectionnez OK.

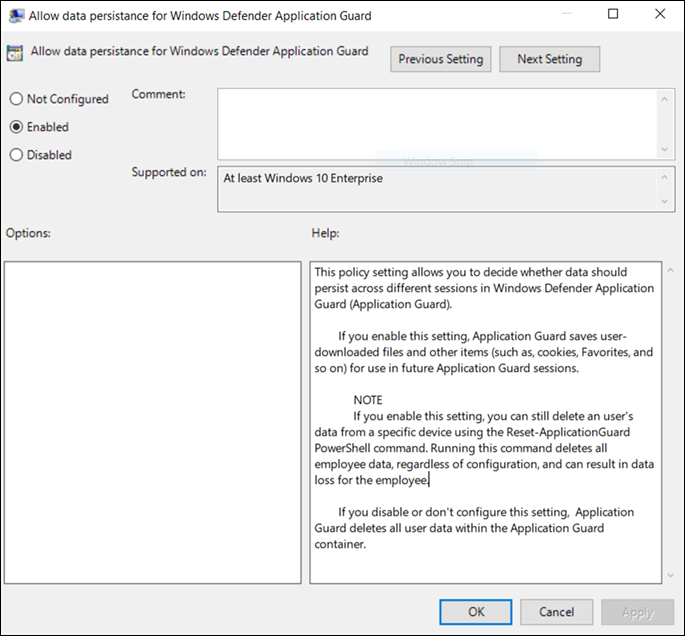

Options de persistance des données

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Autoriser la persistance des données pour Protection d'application Microsoft Defender.

Sélectionnez Activé , puis OK.

Ouvrez Microsoft Edge et accédez à une URL non approuvée, mais sécurisée.

Le site Web s’ouvre dans la session isolée.

Ajoutez le site à votre liste Favoris, puis fermez la session isolée.

Déconnectez-vous et reconnectez-vous à votre appareil, en ouvrant à nouveau Microsoft Edge dans Protection d'application.

Le site précédemment ajouté doit toujours apparaître dans votre liste Favoris.

Remarque

À compter de Windows 11, version 22H2, la persistance des données est désactivée par défaut. Si vous n’autorisez pas ou ne désactivez pas la persistance des données, le redémarrage d’un appareil ou la connexion au conteneur isolé déclenche un événement de recyclage. Cette action ignore toutes les données générées, telles que les cookies de session et les Favoris, et supprime les données de Protection d'application. Si vous activez la persistance des données, tous les artefacts générés par les employés sont conservés entre les événements de recyclage de conteneur. Toutefois, ces artefacts existent uniquement dans le conteneur isolé et ne sont pas partagés avec le PC hôte. Ces données sont conservées après les redémarrages et même via des mises à niveau de build à build de Windows 10 et Windows 11.

Si vous activez la persistance des données, puis que vous décidez d’arrêter sa prise en charge pour vos employés, vous pouvez utiliser notre utilitaire Windows pour réinitialiser le conteneur et rejeter toutes les données personnelles.

Pour réinitialiser le conteneur, procédez comme suit :

1. Ouvrez un programme en ligne de commande et accédez à Windows/System32.

2. Tapezwdagtool.exe cleanup. L’environnement de conteneur est réinitialisé et ne conserve que les données générées par les employés.

3. Tapezwdagtool.exe cleanup RESET_PERSISTENCE_LAYER. L’environnement de conteneur est réinitialisé en supprimant toutes les données générées par l’employé.Microsoft Edge version 90 ou ultérieure ne prend plus en charge

RESET_PERSISTENCE_LAYER.

S’applique à :

- éditions Windows 10 Entreprise ou Pro, version 1803

- éditions Windows 11 Entreprise ou Pro, version 21H2. La persistance des données est désactivée par défaut dans Windows 11, version 22H2 et ultérieure.

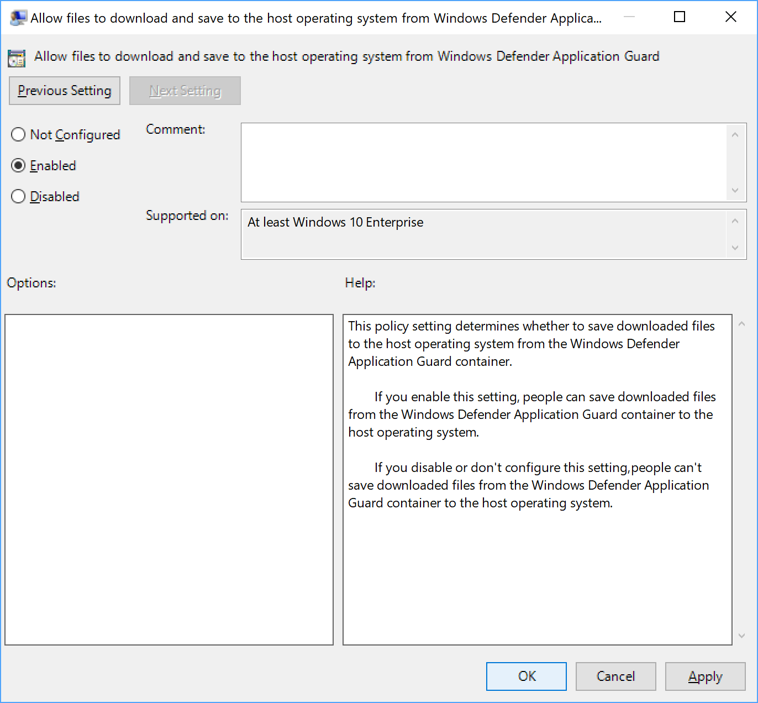

Options de téléchargement

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Autoriser les fichiers à télécharger et à enregistrer sur le système d’exploitation hôte à partir de Protection d'application Microsoft Defender.

Sélectionnez Activé , puis OK.

Déconnectez-vous et reconnectez-vous à votre appareil, en ouvrant à nouveau Microsoft Edge dans Protection d'application.

Téléchargez un fichier à partir de Protection d'application Microsoft Defender.

Vérifiez que le fichier a été téléchargé dans Ce PC > télécharge des > fichiers non approuvés.

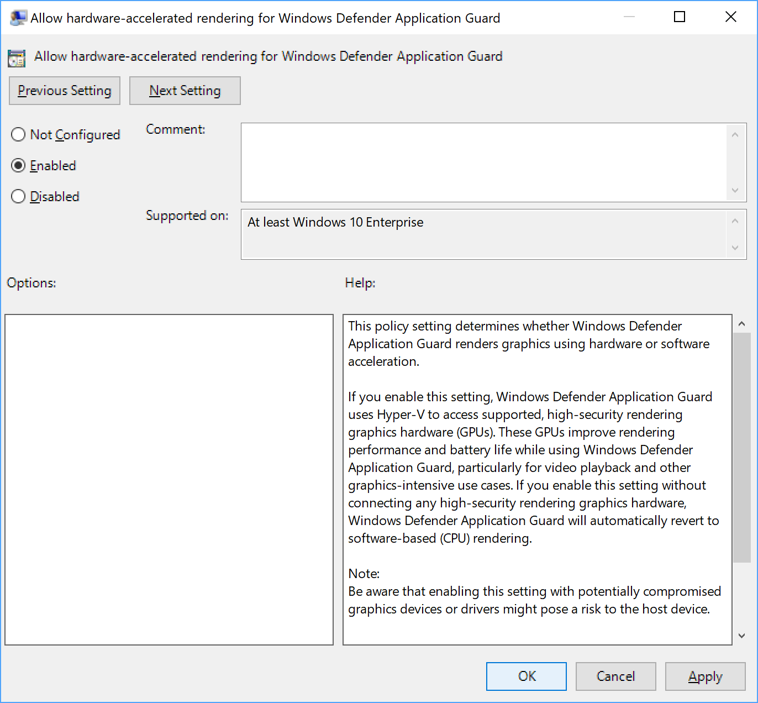

Options d’accélération matérielle

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Autoriser le rendu à accélération matérielle pour Protection d'application Microsoft Defender.

Sélectionnez Activé , puis OK.

Une fois que vous avez activé cette fonctionnalité, ouvrez Microsoft Edge et accédez à une URL non approuvée, mais sûre avec du contenu vidéo, 3D ou autre contenu gourmand en graphismes. Le site web s’ouvre dans une session isolée.

Évaluez l’expérience visuelle et les performances de la batterie.

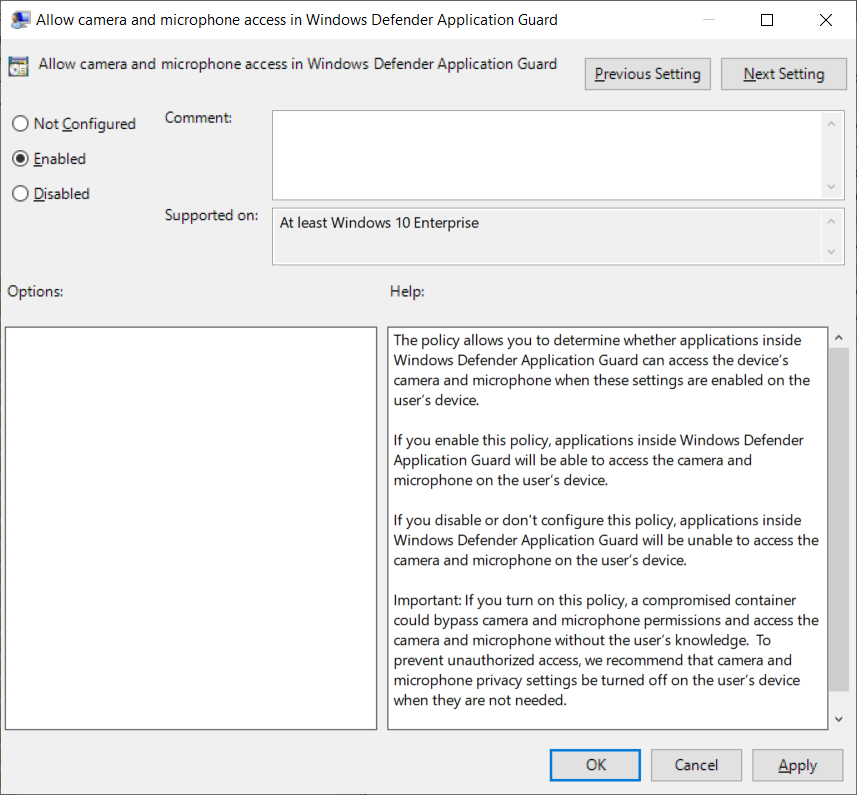

Options de caméra et de microphone

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Autoriser l’accès caméra et microphone dans Protection d'application Microsoft Defender.

Sélectionnez Activé , puis OK.

Déconnectez-vous et reconnectez-vous à votre appareil, en ouvrant à nouveau Microsoft Edge dans Protection d'application.

Ouvrez une application avec une fonctionnalité vidéo ou audio dans Microsoft Edge.

Vérifiez que la caméra et le microphone fonctionnent comme prévu.

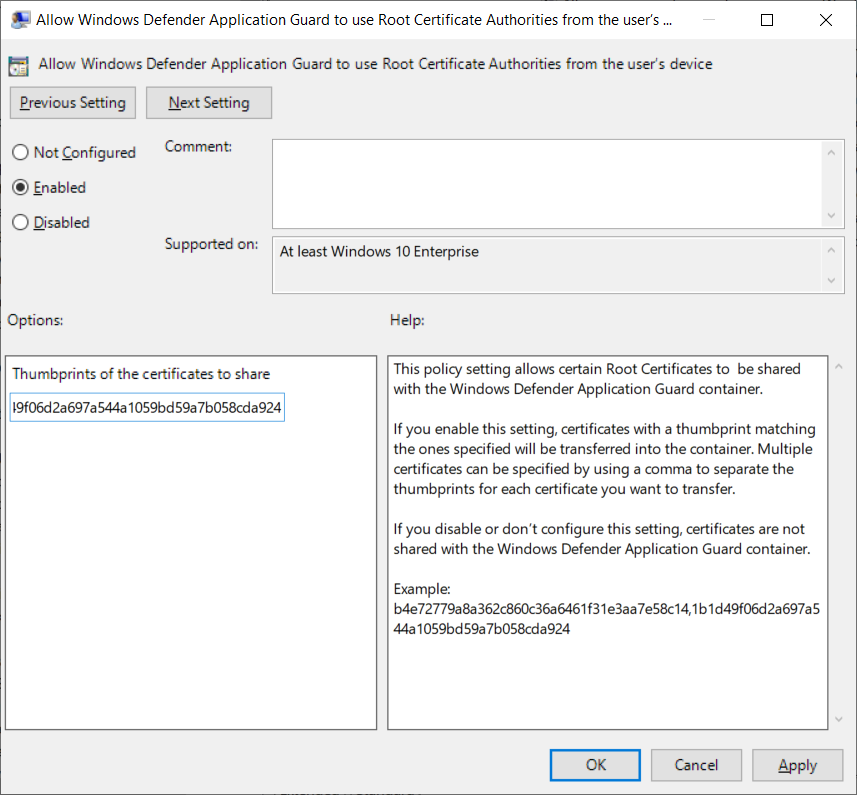

Options de partage de certificat racine

Accédez au paramètre Configuration ordinateur\Modèles d’administration\Composants Windows\Protection d'application Microsoft Defender\Autoriser Protection d'application Microsoft Defender à utiliser les autorités de certification racines à partir de l’appareil de l’utilisateur.

Sélectionnez Activé, copiez l’empreinte de chaque certificat à partager, séparée par une virgule, puis sélectionnez OK.

Déconnectez-vous et reconnectez-vous à votre appareil, en ouvrant à nouveau Microsoft Edge dans Protection d'application.

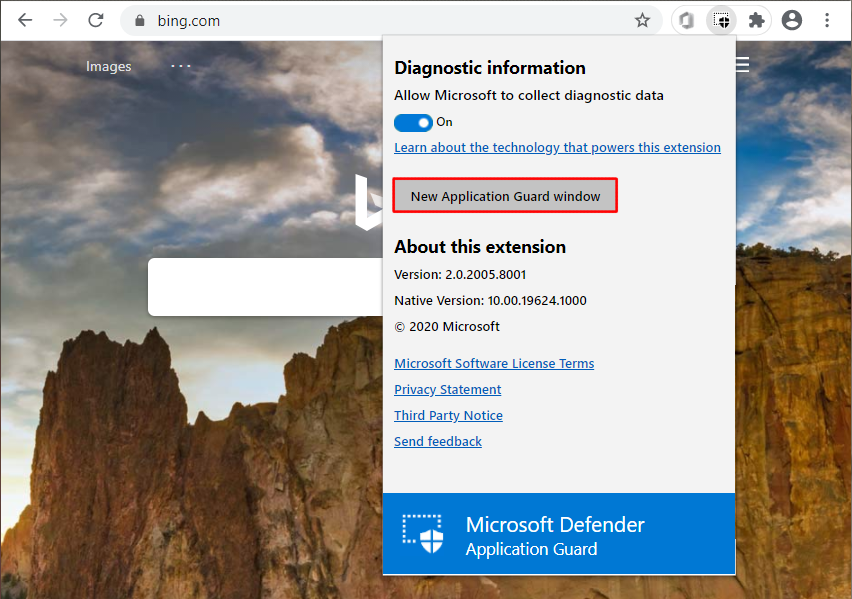

extension Protection d'application pour navigateurs web tiers

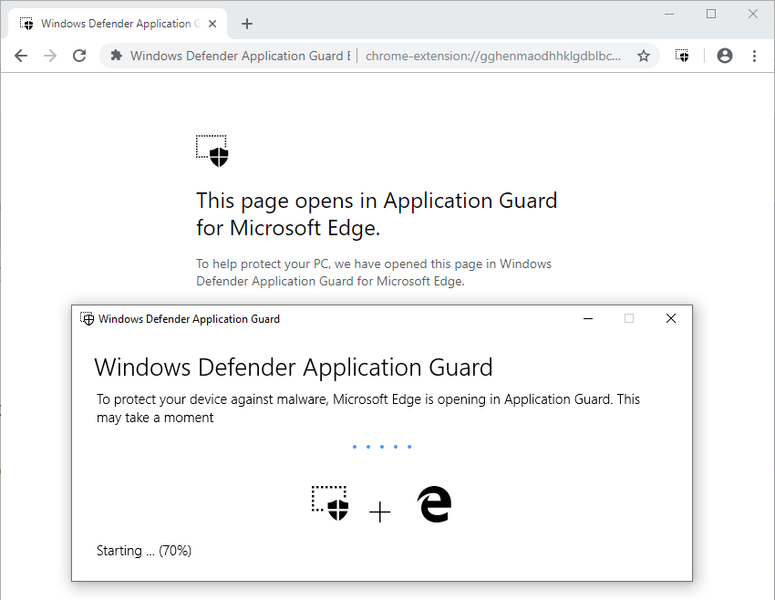

L’extension Protection d'application disponible pour Chrome et Firefox permet aux Protection d'application de protéger les utilisateurs même lorsqu’ils exécutent un navigateur web autre que Microsoft Edge ou Internet Explorer.

Une fois qu’un utilisateur a installé l’extension et son application complémentaire sur son appareil d’entreprise, vous pouvez exécuter les scénarios suivants.

Ouvrez Firefox ou Chrome, quel que soit le navigateur sur lequel l’extension est installée.

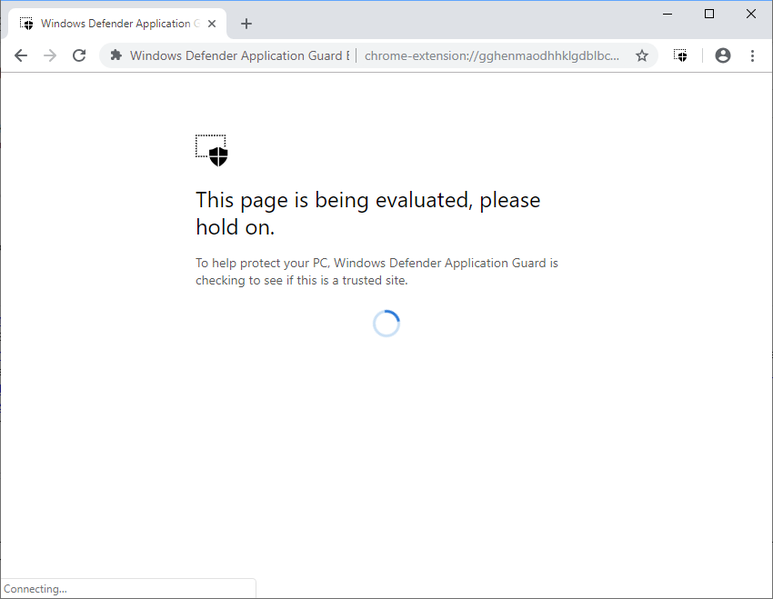

Accédez à un site web d’organisation. En d’autres termes, un site web interne géré par votre organization. Cette page d’évaluation peut s’afficher un instant avant que le site ne soit entièrement chargé.

Accédez à un site web externe non-entreprise, tel que www.bing.com. Le site doit être redirigé vers Protection d'application Microsoft Defender Edge.

Ouvrez une nouvelle fenêtre Protection d'application, en sélectionnant l’icône Protection d'application Microsoft Defender, puis Nouvelle fenêtre Protection d'application.