Creare un ruolo personalizzato per la registrazione dell'hub di Azure Stack

Avviso

Questa non è una funzionalità di comportamento di sicurezza. Usarlo negli scenari in cui si vogliono impedire modifiche accidentali alla sottoscrizione di Azure. Quando un utente è delegato a questo ruolo personalizzato, l'utente dispone dei diritti per modificare le autorizzazioni e elevare i diritti. Assegnare solo gli utenti attendibili al ruolo personalizzato.

Durante la registrazione dell'hub di Azure Stack, è necessario accedere con un account Microsoft Entra. L'account richiede le autorizzazioni di Microsoft Entra e le autorizzazioni di sottoscrizione di Azure seguenti:

Autorizzazioni di registrazione delle app nel tenant di Microsoft Entra: gli amministratori dispongono delle autorizzazioni di registrazione delle app. L'autorizzazione per gli utenti è un'impostazione globale per tutti gli utenti nel tenant. Per visualizzare o modificare l'impostazione, vedere Creare un'app Microsoft Entra e un'entità servizio che possa accedere alle risorse.

L'utente può registrare l'impostazione delle applicazioni deve essere impostata su Sì per consentire a un account utente di registrare l'hub di Azure Stack.

Un set di autorizzazioni sufficienti per la sottoscrizione di Azure: gli utenti che appartengono al ruolo Proprietario dispongono di autorizzazioni sufficienti. Per altri account, è possibile assegnare il set di autorizzazioni assegnando un ruolo personalizzato come descritto nelle sezioni seguenti.

Anziché usare un account con autorizzazioni di proprietario nella sottoscrizione di Azure, è possibile creare un ruolo personalizzato per assegnare le autorizzazioni a un account utente con privilegi inferiori. Questo account può quindi essere usato per registrare l'hub di Azure Stack.

Creare un ruolo personalizzato con PowerShell

Per creare un ruolo personalizzato, occorre avere l'autorizzazione Microsoft.Authorization/roleDefinitions/write su tutti i AssignableScopes, come Proprietario o Amministratore accessi utente. Usare il modello JSON seguente per semplificare la creazione del ruolo personalizzato. Il modello crea un ruolo personalizzato che consente l'accesso in lettura e scrittura necessario per la registrazione dell'hub di Azure Stack.

Creare un file JSON. Ad esempio:

C:\CustomRoles\registrationrole.json.Aggiungere il codice JSON seguente al file. Sostituire

<SubscriptionID>con l'ID della sottoscrizione di Azure.{ "Name": "Azure Stack Hub registration role", "Id": null, "IsCustom": true, "Description": "Allows access to register Azure Stack Hub", "Actions": [ "Microsoft.Resources/subscriptions/resourceGroups/write", "Microsoft.Resources/subscriptions/resourceGroups/read", "Microsoft.AzureStack/registrations/*", "Microsoft.AzureStack/register/action", "Microsoft.Authorization/roleAssignments/read", "Microsoft.Authorization/roleAssignments/write", "Microsoft.Authorization/roleAssignments/delete", "Microsoft.Authorization/permissions/read", "Microsoft.Authorization/locks/read", "Microsoft.Authorization/locks/write" ], "NotActions": [ ], "AssignableScopes": [ "/subscriptions/<SubscriptionID>" ] }In PowerShell connettersi ad Azure per usare Azure Resource Manager. Quando richiesto, eseguire l'autenticazione usando un account con autorizzazioni sufficienti, ad esempio Proprietario o Amministratore accesso utenti.

Connect-AzAccountPer creare il ruolo personalizzato, usare New-AzRoleDefinition specificando il file di modello JSON.

New-AzRoleDefinition -InputFile "C:\CustomRoles\registrationrole.json"

Assegnare un utente al ruolo di registrazione

Dopo aver creato il ruolo personalizzato di registrazione, assegnare il ruolo all'account utente che verrà usato per la registrazione dell'hub di Azure Stack.

Accedere con l'account con autorizzazioni sufficienti per la sottoscrizione di Azure per delegare diritti, ad esempio Proprietario o Amministratore accesso utenti.

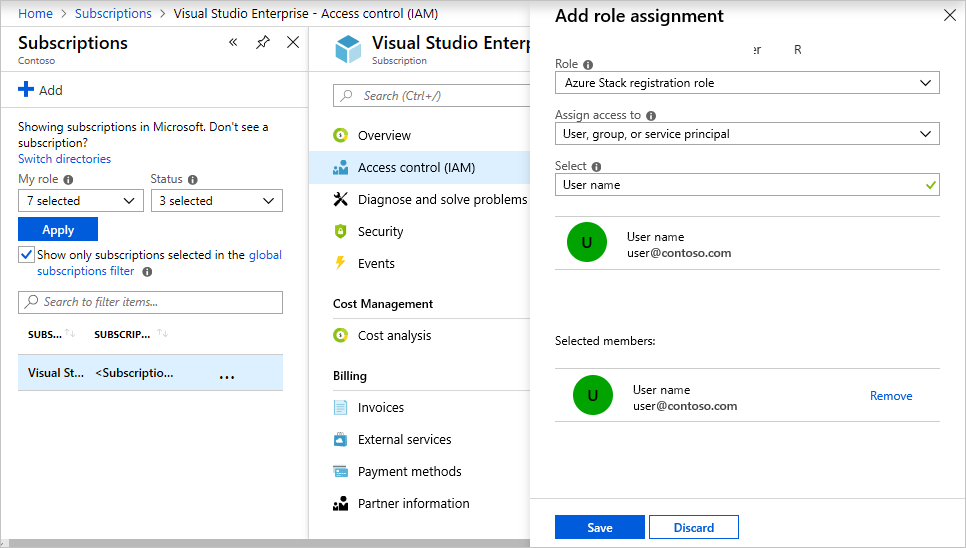

In Sottoscrizioni selezionare Controllo di accesso (IAM) > Aggiungi assegnazione di ruolo.

In Ruolo scegliere il ruolo personalizzato creato: ruolo di registrazione dell'hub di Azure Stack.

Selezionare gli utenti da assegnare al ruolo.

Selezionare Salva per assegnare gli utenti selezionati al ruolo.

Per altre informazioni sull'uso di ruoli personalizzati, vedere Gestire l'accesso con il controllo degli accessi in base al ruolo e il portale di Azure.