Connessioni nel portale di Azure AI Foundry

Le connessioni nel portale di Azure AI Foundry sono un modo per autenticare e usare sia le risorse Microsoft che non Microsoft all'interno dei progetti Azure AI Foundry. Ad esempio, le connessioni possono essere usate per il prompt flow, i dati di training e le distribuzioni. È possibile creare connessioni esclusivamente per un progetto unico o in condivisione con tutti i progetti nello stesso hub.

Connessioni a Servizi di Azure AI

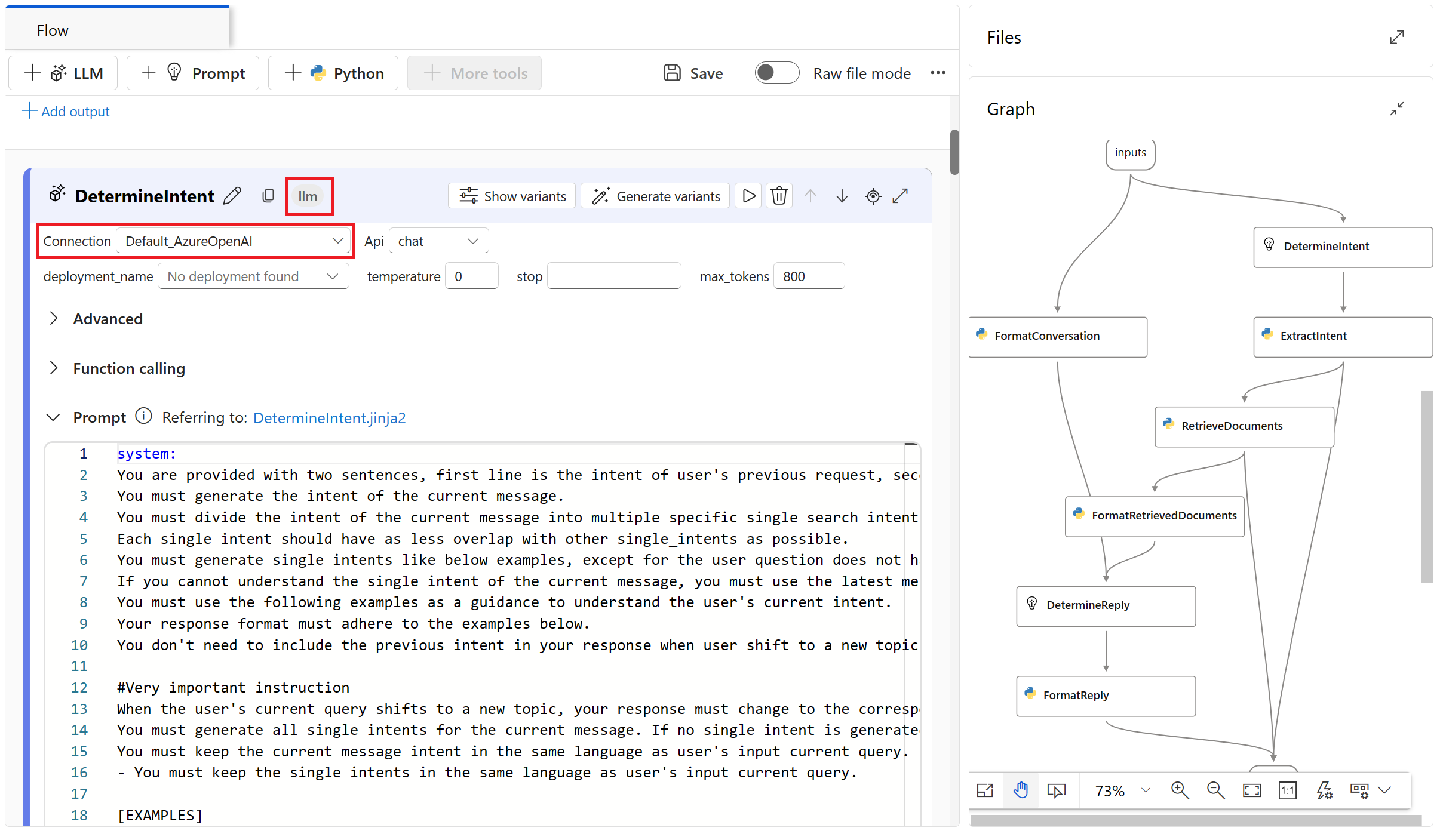

È possibile creare connessioni a Servizi di Azure AI, ad esempio Azure OpenAI e Sicurezza dei contenuti di Azure AI. È quindi possibile usare la connessione in uno strumento di prompt flow, ad esempio lo strumento LLM.

Come altro esempio, è possibile creare una connessione a una risorsa di Azure AI Search. La connessione può quindi essere usata dagli strumenti di prompt flow, ad esempio lo strumento Ricerca dell’indice.

Connessioni a servizi non Microsoft

Azure AI Foundry supporta le connessioni a connessioni non servizi Microsoft, tra cui:

- La connessione alla chiave API gestisce l'autenticazione alla destinazione specificata su base individuale. Si tratta del tipo di connessione non Microsoft più comune.

- La connessione personalizzata consente di archiviare alle chiavi di accesso e accedervi in modo sicuro archiviando le proprietà correlate, ad esempio destinazioni e versioni. Le connessioni personalizzate sono utili quando si hanno molte destinazioni o casi in cui non sono necessarie credenziali per accedere. Gli scenari LangChain sono un buon esempio in cui è possibile usare connessioni al servizio personalizzate. Le connessioni personalizzate non gestiscono l'autenticazione, quindi è necessario farlo autonomamente.

Connessioni ad archivi dati

Importante

Le connessioni dati non possono essere condivise tra progetti. Vengono creati esclusivamente nel contesto di un progetto.

La creazione di una connessione dati consente di accedere ai dati esterni senza copiarli nel progetto. La connessione offre invece un riferimento all'origine dati.

Una connessione dati offre questi vantaggi:

- Un'API comune e facile da usare che interagisce con diversi tipi di archiviazione, tra cui Microsoft OneLake, BLOB di Azure e Azure Data Lake Gen2.

- Individuazione più semplice di connessioni utili nelle operazioni del team.

- Per l'accesso basato sulle credenziali (entità servizio/firma di accesso condiviso/chiave), la connessione Azure AI Foundry protegge le informazioni sulle credenziali. In questo modo, non sarà necessario inserire tali informazioni negli script.

Quando si crea una connessione con un account di archiviazione di Azure esistente, è possibile scegliere tra due metodi di autenticazione diversi:

Basato sulle credenziali: consente di autenticare l'accesso ai dati usando un'entità servizio, un token di firma di accesso condiviso (SAS) o una chiave dell'account. Gli utenti con autorizzazioni di progetto Lettore all'area di lavoro possono accedere alle credenziali.

Basato sull'identità: consente di usare l'identità Microsoft Entra ID o l'identità gestita per autenticare l'accesso ai dati.

Suggerimento

Quando si usa una connessione basata su identità, il controllo degli accessi in base al ruolo di Azure viene usato per determinare chi può accedere alla connessione. È necessario assegnare i ruoli di Controllo degli accessi in base al ruolo di Azure corretti agli sviluppatori prima di poter usare la connessione. Per altre informazioni, vedere Scenario: Connessioni con Microsoft Entra ID.

La tabella seguente illustra i servizi di archiviazione e i metodi di autenticazione supportati basati sul cloud di Azure:

| Servizio di archiviazione supportato | Autenticazione basata sulle credenziali | Autenticazione basata sull'identità |

|---|---|---|

| Contenitore BLOB di Azure | ✓ | ✓ |

| Microsoft OneLake | ✓ | ✓ |

| Azure Data Lake Gen2 | ✓ | ✓ |

Un URI (Uniform Resource Identifier) rappresenta una posizione di archiviazione nel computer locale, nell'archiviazione di Azure o in un percorso HTTP o HTTPS disponibile pubblicamente. Questi esempi mostrano gli URI per diverse opzioni di archiviazione:

| Posizione di archiviazione | Esempi di URI |

|---|---|

| Connessione di Azure AI Foundry | azureml://datastores/<data_store_name>/paths/<folder1>/<folder2>/<folder3>/<file>.parquet |

| File locali | ./home/username/data/my_data |

| Server HTTP o HTTPS pubblico | https://raw.githubusercontent.com/pandas-dev/pandas/main/doc/data/titanic.csv |

| Archiviazione BLOB | wasbs://<containername>@<accountname>.blob.core.windows.net/<folder>/ |

| Azure Data Lake (gen2) | abfss://<file_system>@<account_name>.dfs.core.windows.net/<folder>/<file>.csv |

| Microsoft OneLake | abfss://<file_system>@<account_name>.dfs.core.windows.net/<folder>/<file>.csv https://<accountname>.dfs.fabric.microsoft.com/<artifactname> |

Nota

La connessione Microsoft OneLake non supporta le tabelle OneLake.

Insiemi di credenziali delle chiavi e segreti

Le connessioni consentono di archiviare in modo sicuro le credenziali, autenticare l'accesso e utilizzare dati e informazioni. I segreti associati alle connessioni vengono mantenuti persistenti in modo sicuro nella corrispondente istanza di Azure Key Vault, rispettando rigorosi standard di sicurezza e conformità. Gli amministratori possono controllare le connessioni condivise e con ambito progetto a livello di hub (collegamento al controllo degli accessi in base al ruolo di connessione).

Le connessioni di Azure fungono da proxy dell'insieme di credenziali delle chiavi e le interazioni con le connessioni sono interazioni dirette con un insieme di credenziali delle chiavi di Azure. Le connessioni di Azure AI Foundry archiviano le chiavi API in modo sicuro, come segreti, in un insieme di credenziali delle chiavi. L'insieme di credenziali delle chiavi Controllo degli accessi in base al ruolo di Azure controlla l'accesso a queste risorse di connessione. Una connessione fa riferimento alle credenziali dal percorso di archiviazione dell'insieme di credenziali delle chiavi per usarle ulteriormente. Non è necessario gestire direttamente le credenziali dopo l'archiviazione nell'insieme di credenziali delle chiavi dell'hub. È possibile archiviare le credenziali nel file YAML. Un comando dell'interfaccia della riga di comando o SDK è in grado di eseguirne l'override. È consigliabile evitare di archiviare le credenziali in un file YAML, poiché una violazione della sicurezza potrebbe causare una perdita delle credenziali.