Configurare un server d'inoltro DNS nel portale di Azure

Importante

Per soluzione Azure VMware cloud privati creati il 1° luglio 2021, è ora possibile configurare la risoluzione DNS privata. Per i cloud privati creati prima del 1° luglio 2021, che richiedono una risoluzione DNS privata, aprire una richiesta di supporto e richiedere DNS privato configurazione.

Per impostazione predefinita, i componenti di gestione soluzione Azure VMware, ad esempio il server vCenter, possono risolvere solo i record dei nomi disponibili tramite DNS pubblico. Tuttavia, alcuni casi d'uso ibridi richiedono soluzione Azure VMware componenti di gestione per risolvere i record dei nomi dal DNS ospitato privatamente per funzionare correttamente, inclusi i sistemi gestiti dal cliente, ad esempio il server vCenter e Active Directory.

DNS privato per i componenti di gestione soluzione Azure VMware consente di definire regole di inoltro condizionale per il nome di dominio desiderato in un set selezionato di server DNS privati tramite il servizio DNS NSX-T.

Questa funzionalità usa il servizio d'inoltro DNS nel data center NSX-T. Un servizio DNS e una zona DNS predefinita vengono forniti come parte del cloud privato. Per abilitare i componenti di gestione soluzione Azure VMware per risolvere i record dai sistemi DNS privati, è necessario definire una zona FQDN e applicarla al servizio DNS del data center NSX-T. Il servizio DNS inoltra in modo condizionale le query DNS per ogni zona in base ai server DNS esterni definiti in tale zona.

Nota

Il servizio DNS è associato a un massimo di cinque zone FQDN. Ogni zona FQDN è associata a un massimo di tre server DNS.

Suggerimento

Se necessario, è anche possibile usare le regole di inoltro condizionale per i segmenti di carico di lavoro configurando le macchine virtuali in tali segmenti per usare l'indirizzo IP del servizio DNS NSX-T Data Center come server DNS.

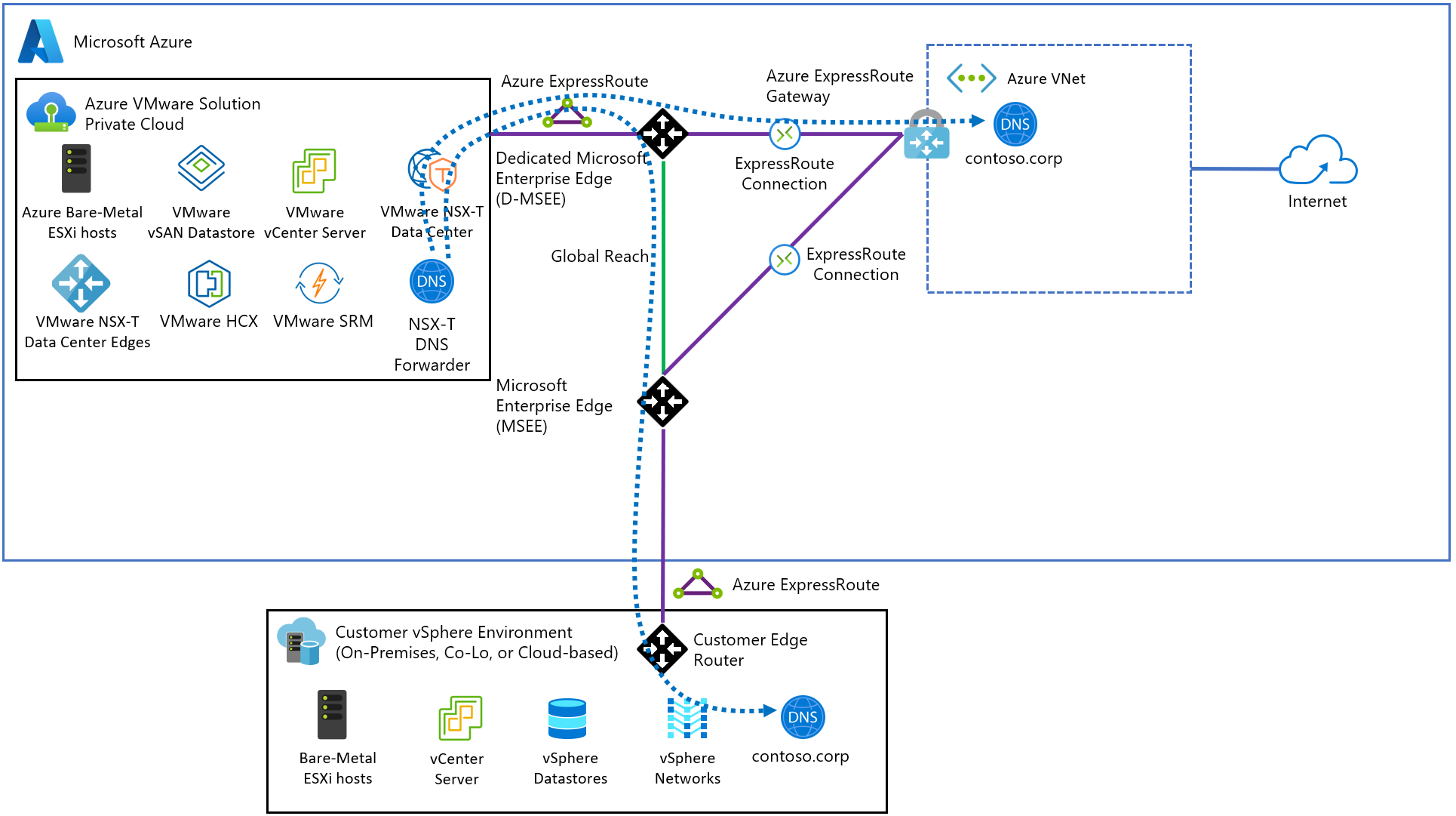

Architettura

Il diagramma mostra che il servizio DNS del data center NSX-T può inoltrare le query DNS ai sistemi DNS ospitati in Azure e in ambienti locali.

Configurare il server di inoltro DNS

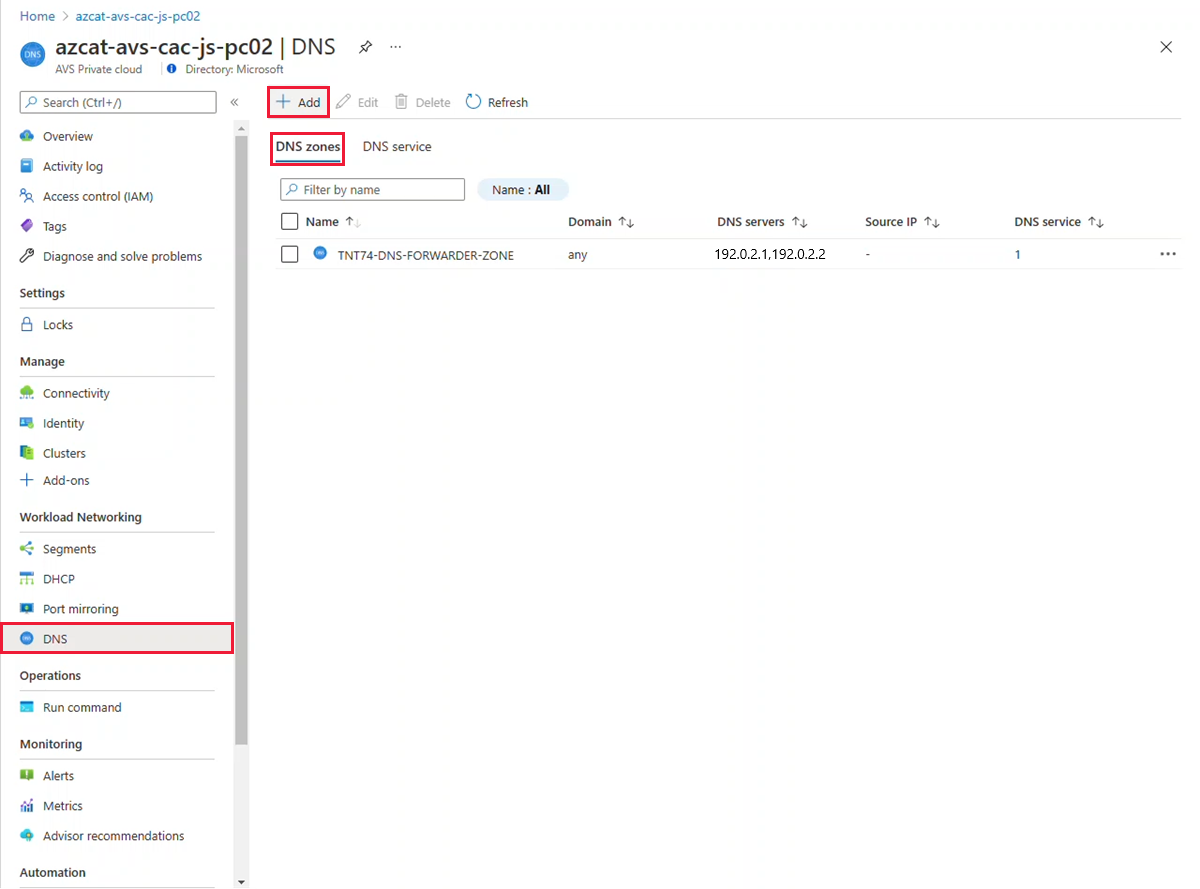

Nel cloud privato soluzione Azure VMware, in Rete del carico di lavoro selezionare Zone DNS DNS>. Selezionare Aggiungi.

Nota

Per i cloud privati creati il 1° luglio 2021, la zona DNS predefinita viene creata automaticamente durante la creazione del cloud privato.

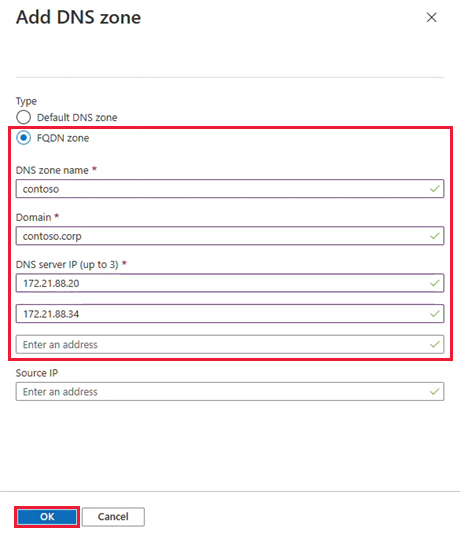

Selezionare la zona FQDN, specificare un nome e fino a tre indirizzi IP del server DNS nel formato 10.0.0.53. Selezionare OK.

Importante

Mentre il data center NSX-T consente spazi e altri caratteri non alfanumerici in un nome di zona DNS, alcune risorse del data center NSX-T, ad esempio una zona DNS, vengono mappate a una risorsa di Azure i cui nomi non consentono determinati caratteri.

Di conseguenza, i nomi delle zone DNS che altrimenti sarebbero validi in NSX-T Data Center potrebbero dover apportare modifiche per rispettare le convenzioni di denominazione delle risorse di Azure.

Il completamento richiede alcuni minuti, è possibile seguire lo stato di avanzamento dalle notifiche. Quando viene creata la zona DNS, viene visualizzato un messaggio nella sezione Notifiche.

Ignorare il messaggio relativo a una zona DNS predefinita perché ne viene creato uno come parte del cloud privato.

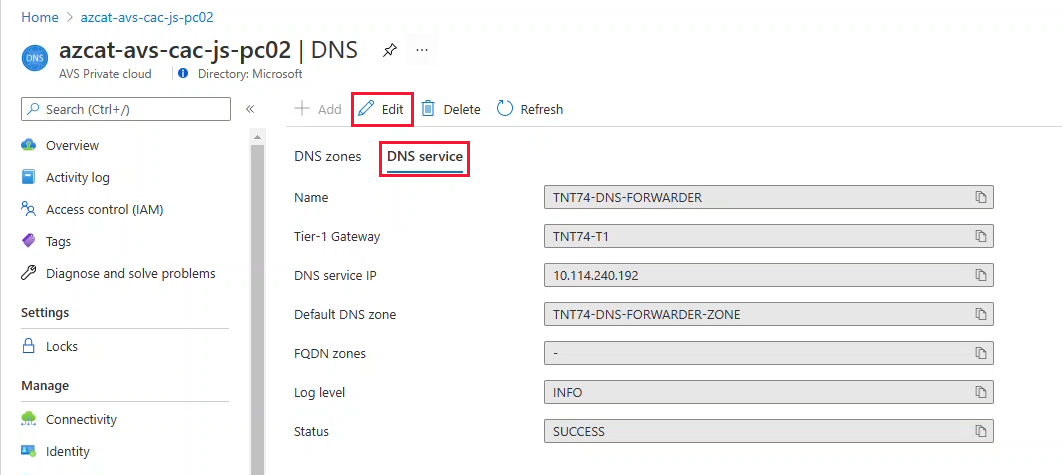

Selezionare la scheda Servizio DNS e quindi selezionare Modifica.

Suggerimento

Per i cloud privati creati il 1° luglio 2021, è possibile ignorare il messaggio relativo a una zona DNS predefinita durante la creazione del cloud privato.

Importante

Anche se alcune operazioni nel cloud privato possono essere eseguite da NSX-T Manager, per i cloud privati creati il 1° luglio 2021, è necessario modificare il servizio DNS dall'esperienza di rete semplificata nel portale di Azure per eventuali modifiche di configurazione apportate al gateway di livello 1 predefinito.

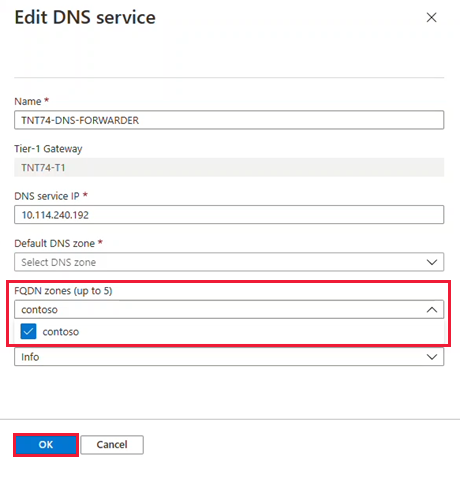

Nell'elenco a discesa Zone FQDN selezionare il nome di dominio completo appena creato e quindi selezionare OK.

Il completamento richiede alcuni minuti e, al termine, viene visualizzato il messaggio Completato da Notifiche. A questo punto, i componenti di gestione nel cloud privato devono essere in grado di risolvere le voci DNS dalla zona FQDN fornita al servizio DNS NSX-T Data Center.

Ripetere i passaggi precedenti per altre zone FQDN, incluse eventuali zone di ricerca inversa applicabili.

Modificare la zona d'inoltro DNS T1 predefinita

- Nel cloud privato soluzione Azure VMware, in Rete del carico di lavoro selezionare Zone> DNS DNS>Controllare TNT##-DNS-FORWARDER-ZONE. A questo punto selezionare Edit (Modifica).

- Modificare le voci del server DNS in indirizzi IP raggiungibili validi. Selezionare quindi OK

Importante

Un endpoint DNS non raggiungibile dal server DNS NSX-T comporterà un allarme NSX-T che informa che l'endpoint non è raggiungibile. Nei casi della configurazione predefinita fornita con soluzione Azure VMware, ciò è dovuto a Internet disabilitato per impostazione predefinita. L'allarme può essere riconosciuto e ignorato oppure la configurazione predefinita può essere modificata in un endpoint valido.

Verificare le operazioni di risoluzione dei nomi

Dopo aver configurato il server d'inoltro DNS, sono disponibili alcune opzioni per verificare le operazioni di risoluzione dei nomi.

NSX-T Manager

NSX-T Manager fornisce le statistiche del servizio d'inoltro DNS a livello di servizio globale e per ogni zona.

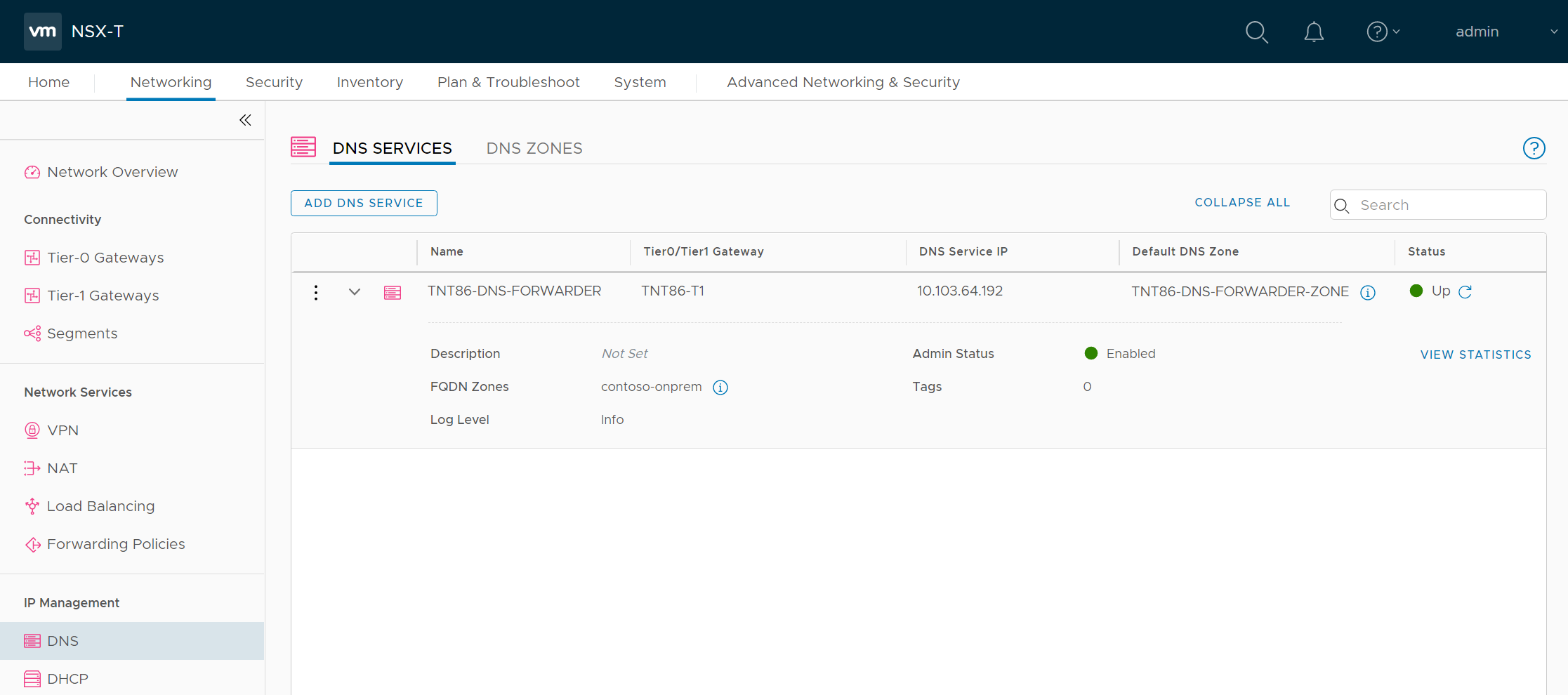

In NSX-T Manager selezionare DNS di rete>e quindi espandere il servizio d'inoltro DNS.

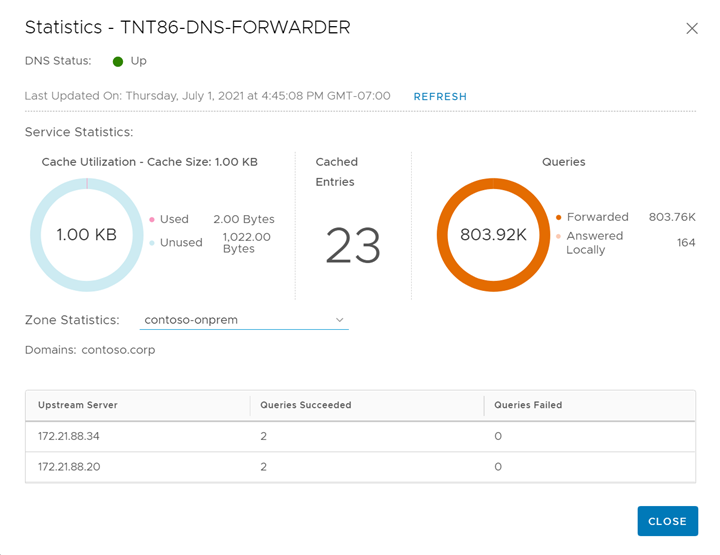

Selezionare Visualizza statistiche e quindi nell'elenco a discesa Statistiche zona selezionare la zona FQDN.

La metà superiore mostra le statistiche per l'intero servizio e la metà inferiore mostra le statistiche per la zona specificata. In questo esempio è possibile visualizzare le query inoltrate ai servizi DNS specificati durante la configurazione della zona FQDN.

PowerCLI

L'API Criteri NSX-T consente di eseguire comandi nslookup dal servizio d'inoltro DNS NSX-T. I cmdlet necessari fanno parte del VMware.VimAutomation.Nsxt modulo in PowerCLI. L'esempio seguente illustra l'output della versione 12.3.0 di tale modulo.

Connessione al cluster NSX-T Manager.

Suggerimento

È possibile ottenere l'indirizzo IP del cluster NSX-T Manager dal portale di Azure in Gestisci>identità.

Connect-NsxtServer -Server 10.103.64.3Ottenere un proxy al servizio nslookup del server d'inoltro DNS.

$nslookup = Get-NsxtPolicyService -Name com.vmware.nsx_policy.infra.tier_1s.dns_forwarder.nslookupEseguire ricerche dal servizio d'inoltro DNS.

$response = $nslookup.get('TNT86-T1', 'vc01.contoso.corp')

Il primo parametro nel comando è l'ID del gateway T1 del cloud privato, che è possibile ottenere dalla scheda servizio DNS nella portale di Azure.

Ottenere una risposta non elaborata dalla ricerca usando le proprietà seguenti della risposta.

$response.dns_answer_per_enforcement_point.raw_answer; (()) DiG 9.10.3-P4-Ubuntu (()) @10.103.64.192 -b 10.103.64.192 vc01.contoso.corp +timeout=5 +tries=3 +nosearch ; (1 server found) ;; global options: +cmd ;; Got answer: ;; -))HEADER((- opcode: QUERY, status: NOERROR, id: 10684 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;vc01.contoso.corp. IN A ;; ANSWER SECTION: vc01.contoso.corp. 3046 IN A 172.21.90.2 ;; Query time: 0 msec ;; SERVER: 10.103.64.192:53(10.103.64.192) ;; WHEN: Thu Jul 01 23:44:36 UTC 2021 ;; MSG SIZE rcvd: 62In questo esempio è possibile visualizzare una risposta per la query di vc01.contoso.corp che mostra un record A con l'indirizzo 172.21.90.2. Inoltre, questo esempio mostra una risposta memorizzata nella cache dal servizio d'inoltro DNS, in modo che l'output possa variare leggermente.