Risolvere i problemi degli endpoint privati

Questa guida consente di risolvere i problemi di connettività, operativi e di creazione del cluster per un cluster usando endpoint privati. Se si verificano problemi di connettività agli endpoint privati, usare le indicazioni seguenti per la risoluzione dei problemi.

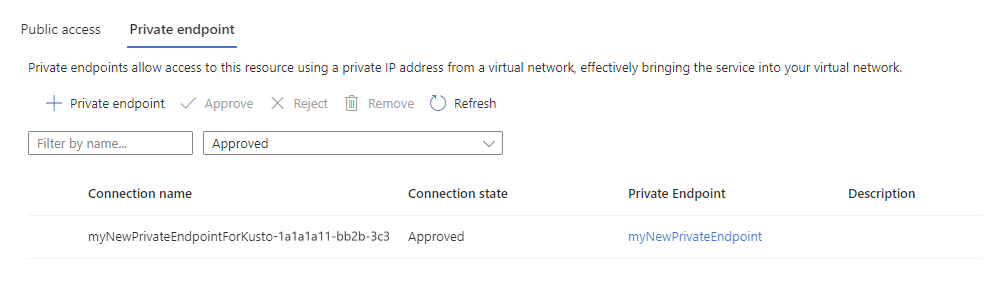

Controllare lo stato della connessione

Assicurarsi che lo stato di connessione dell'endpoint privato sia impostato su approvato.

Nel portale di Azure passare al cluster e quindi selezionare Rete

Selezionare Endpoint privato. Nella tabella, nella colonna Stato connessione, verificare che l'endpoint privato sia approvato.

Eseguire controlli dall'interno della rete virtuale

Usare i controlli seguenti per analizzare i problemi di connettività all'interno della stessa rete virtuale. È consigliabile distribuire una macchina virtuale nella stessa rete virtuale in cui è stato creato l'endpoint privato. Dopo aver eseguito l'accesso al computer, è possibile eseguire i test seguenti.

Controllare la risoluzione dei nomi

Assicurarsi che la risoluzione dei nomi funzioni correttamente.

Eseguire l'iterazione su tutti gli FQDN della configurazione DNS dell'endpoint privato ed eseguire i test usando nslookup, Test-NetConnection o altri strumenti simili per verificare che ogni DNS corrisponda all'indirizzo IP corrispondente.

Controllare la risoluzione DNS

Eseguire anche il comando seguente per verificare che il nome DNS di ogni FQDN corrisponda all'indirizzo IP corrispondente.

#replace the <...> placeholders with the correct values

nslookup <cluster-name>.<cluster-region>.kusto.windows.net

#Results in the following output:

Server:'Server'

Address:'Address'

Non-authoritative answer:

<cluster-name>.<cluster-region>.kusto.windows.netcanonical name = <cluster-name>.privatelink.<cluster-region>.kusto.windows.net.

Name:<cluster-name>.privatelink.<cluster-region>.kusto.windows.net

Address: 'Address'

Se si trova un FQDN che non corrisponde all'indirizzo IP corrispondente, è necessario correggere il server DNS personalizzato. Se non si usa un server DNS personalizzato, creare un ticket di supporto.

Controlli della connettività

Controllare se è possibile stabilire una connessione TCP a ogni FQDN del DNS dell'endpoint privato. Eseguire i test seguenti su tutti i nomi di dominio completi indicati nella configurazione DNS dell'endpoint privato.

#replace the <...> placeholders with the correct values

Test-NetConnection -ComputerName <cluster-name>.<cluster-region>.kusto.windows.net -Port 443

#Results in the following output:

ComputerName : <cluster-name>.<cluster-region>.kusto.windows.net

RemoteAddress : 'RemoteAddress'

RemotePort : 443

InterfaceAlias : Ethernet

SourceAddress : 'SourceAddress'

TcpTestSucceeded : True

Un risultato positivo restituisce TcpTestSucceeded: True, il che significa che il chiamante è stato in grado di stabilire una connessione TCP al cluster.

Controllare l'integrità del cluster

L'ultimo passaggio della risoluzione dei problemi consiste nel testare l'integrità del cluster.

#replace the <...> placeholders with the correct values

#engine

Invoke-RestMethod https://<cluster-name>.<cluster-region>.kusto.windows.net/v1/rest/ping

Pong! IP address: 'IPv6IPaddress1'

#data management

Invoke-RestMethod https://ingest-<cluster-name>.<cluster-region>.kusto.windows.net/v1/rest/ping

Pong! IP address: 'IPv6IPaddress2'

Un risultato positivo deve restituire Pong! e un indirizzo IPv6.

Altri suggerimenti per la risoluzione dei problemi

Se dopo aver provato tutti questi controlli si sta ancora riscontrando un problema, provare a usare la guida alla risoluzione dei problemi dell'endpoint privato per diagnosticarla.

Risolvere i problemi relativi agli endpoint privati gestiti

Per gli endpoint privati gestiti, è possibile verificare solo che lo stato della connessione di tutti gli endpoint privati gestiti sia Approvato. In caso contrario, il cluster non sarà in grado di connettersi ai servizi corrispondenti.

Per verificare che lo stato di connessione dell'endpoint privato gestito sia impostato su approvato, eseguire le operazioni seguenti:

Nel portale di Azure passare al cluster e quindi selezionare Rete

Selezionare Connessioni all'endpoint privato. Nella tabella, nella colonna Stato connessione, verificare che l'endpoint privato gestito sia approvato.

Se non è possibile creare un endpoint privato gestito, assicurarsi che la sottoscrizione sia registrata per il provider di risorse Microsoft.Network:

Nella portale di Azure passare alla sottoscrizione e quindi selezionare Provider di risorse

Cercare Microsoft.Network e registrare il provider di risorse.

Altre linee guida per la risoluzione dei problemi

Se tutti i controlli hanno avuto esito positivo e non è ancora possibile stabilire una connessione al cluster, contattare il team di sicurezza aziendale responsabile dei firewall e della rete in generale.

I potenziali motivi di errore includono:

- Configurazione errata dell'appliance firewall

- Configurazione errata delle route definite dall'utente in Azure Rete virtuale

- Proxy non configurato correttamente nel computer client

- Proxy non configurato correttamente tra il client e il cluster