Ricevi risposte alle domande comuni su Microsoft Defender per server.

Prezzi

Quali server si pagano in una sottoscrizione?

Quando si abilita Defender per server in una sottoscrizione, vengono addebitati i costi per tutti i computer in base ai relativi stati di alimentazione.

| Provincia | Dettagli | Fatturazione |

|---|---|---|

| Macchine virtuali di Azure | ||

| Avvio | Avvio di una VM. | Non fatturato |

| In esecuzione | Stato di funzionamento normale. | Fatturato |

| Stopping | Transizionale. Passa allo stato Arrestato al termine. | Fatturato |

| Arrestato | Arresto della VM dall'interno del sistema operativo guest o tramite le API PowerOff. L'hardware è ancora allocato e il computer rimane nell'host. | Fatturato |

| Deallocazione | Transizionale. Passa allo stato deallocato al termine. | Non fatturato |

| Deallocato | La VM è stata arrestata e rimossa dall'host. | Non fatturato |

| Computer Azure Arc | ||

| Connecting | Server connessi, ma heartbeat non ancora ricevuti. | Non fatturato |

| Connesso | Ricezione di heartbeat regolari dall'agente Connected Machine. | Fatturato |

| Offline/Disconnesso | Nessun heartbeat ricevuto in 15-30 minuti. | Non fatturato |

| Scaduta | Se disconnesso per 45 giorni, lo stato potrebbe cambiare in Scaduto. | Non fatturato |

Quali sono i requisiti di licenza per Microsoft Defender per endpoint?

Le licenze per Defender per endpoint per i server sono incluse in Defender per server.

È possibile ottenere uno sconto se si ha già una licenza di Microsoft Defender per endpoint?

Se si dispone già di una licenza per Microsoft Defender per endpoint per i server, non si paga per quella parte della licenza di Microsoft Defender per server piano 1 o 2.

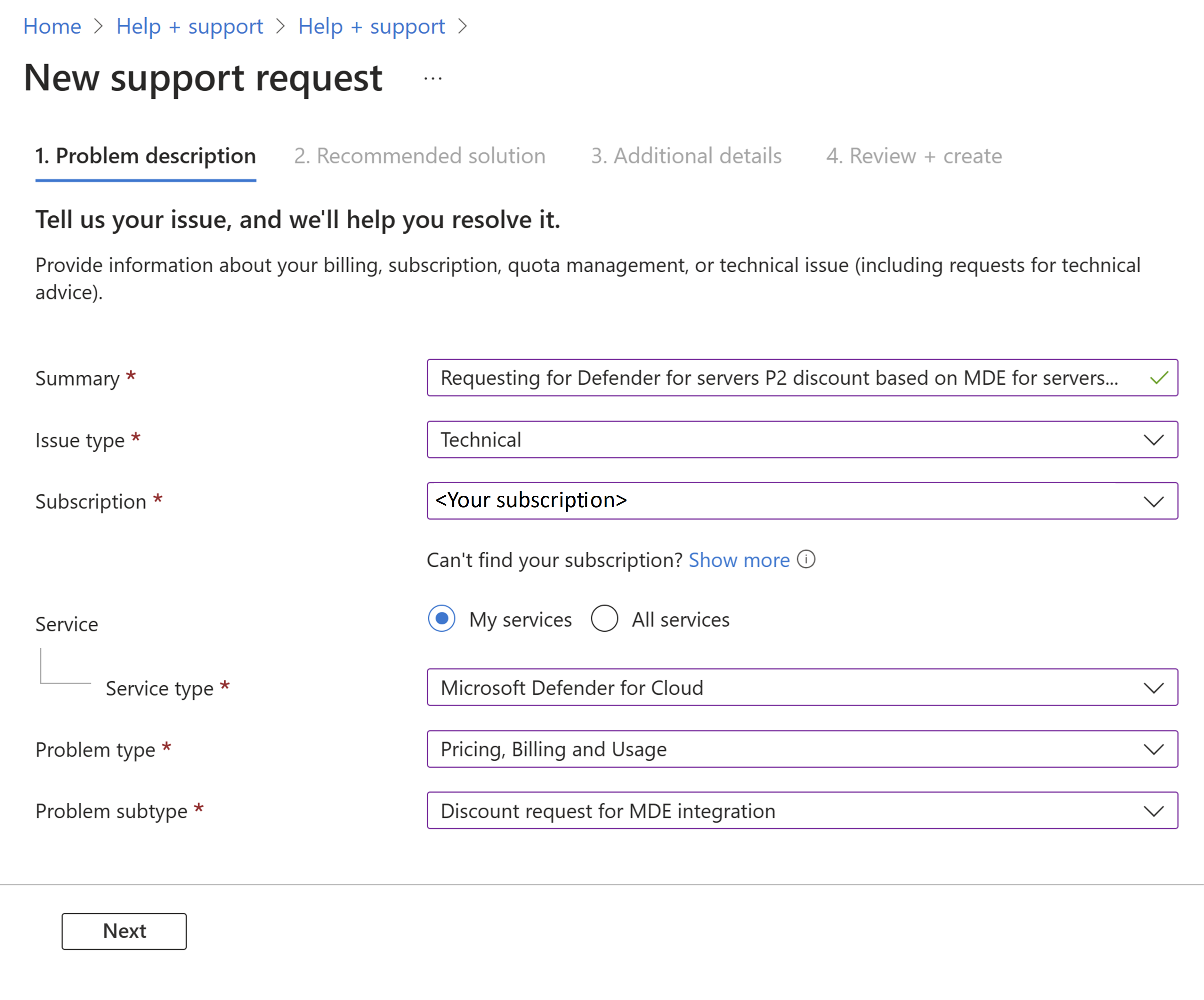

Per richiedere lo sconto, nella portale di Azure selezionare Guida e risoluzione dei problemi>e supporto tecnico. Selezionare Crea una richiesta di supporto e compilare i campi.

In Dettagli aggiuntivi immettere i dettagli, l'ID tenant, il numero di licenze di Defender per endpoint acquistate, la data di scadenza e tutti gli altri campi obbligatori.

Completare il processo e selezionare Crea.

Lo sconto diventa effettivo a partire dalla data di approvazione. Non è retroattivo.

Qual è l'indennità di inserimento dati gratuita?

Quando Defender per server piano 2 è abilitato, si ottiene un'indennità di inserimento dati gratuita per tipi di dati specifici. Ulteriori informazioni

Distribuzione

È possibile abilitare Defender per server in un subset di computer in una sottoscrizione?

Sì, è possibile abilitare Defender per server in risorse specifiche in una sottoscrizione. Altre informazioni sulla pianificazione dell'ambito di distribuzione.

Come raccoglie i dati Defender per server?

Informazioni sui metodi di raccolta dati in Defender per server.

Dove Vengono archiviati i dati da Defender per server?

Informazioni sulla residenza dei dati per Defender per il cloud.

Defender per server richiede un'area di lavoro Log Analytics?

Defender per server - Piano 1 non dipende da Analisi dei log. In Defender per server piano 2 è necessaria un'area di lavoro Log Analytics per sfruttare il vantaggio gratuito per l'inserimento dei dati. È anche necessaria un'area di lavoro per usare il monitoraggio dell'integrità dei file nel piano 2. Se si configura un'area di lavoro Log Analytics per il vantaggio di inserimento dati gratuito, è necessario abilitare Defender per server Piano 2 direttamente su di esso.

Cosa accade se Defender per server è abilitato in un'area di lavoro ma non in una sottoscrizione?

Il metodo legacy per l'onboarding dei server in Defender per server piano 2 usando un'area di lavoro e l'agente di Log Analytics non è più supportato o disponibile nel portale. Per assicurarsi che i computer attualmente connessi all'area di lavoro rimangano protetti, eseguire le operazioni seguenti:

- Computer locali e multicloud: se in precedenza è stato eseguito l'onboarding di computer locali e AWS/GCP usando il metodo legacy, connettere questi computer ad Azure come server abilitati per Azure Arc alla sottoscrizione con Defender per server piano 2 abilitato.

- Computer selezionati: se è stato usato il metodo legacy per abilitare Defender per server Piano 2 in singoli computer, è consigliabile abilitare Defender per Server Piano 2 nell'intera sottoscrizione. È quindi possibile escludere computer specifici usando la configurazione a livello di risorsa.

Integrazione di Defender per endpoint

Quale piano di Microsoft Defender per endpoint è supportato in Defender per server?

Defender per server piano 1 e Piano 2 offre le funzionalità di Microsoft Defender per endpoint Piano 2, tra cui rilevamento e reazione dagli endpoint (EDR).

È necessario acquistare una soluzione antimalware separata per i computer?

No. Con l'integrazione di Defender per endpoint in Defender per server, si otterrà anche la protezione antimalware nei computer. Inoltre, Defender per server piano 2 fornisce l'analisi di malware senza agente.

Nei nuovi sistemi operativi Windows Server Antivirus Microsoft Defender fa parte del sistema operativo e verrà abilitato in modalità attiva. Per i computer che eseguono Windows Server con l'integrazione unificata di Defender per endpoint abilitata, Defender per server distribuisce Defender Antivirus in modalità attiva. In Linux Defender per server distribuisce Defender per endpoint, incluso il componente antimalware e imposta il componente in modalità passiva.

Ricerca per categorie passare da uno strumento EDR non Microsoft?

Le istruzioni complete per il passaggio da una soluzione endpoint non Microsoft sono disponibili nella documentazione di Microsoft Defender per endpoint: Panoramica migrazione.

Che cos'è il "MDE. Windows" / "MDE. Estensione Linux in esecuzione nei computer?

Quando si attiva il piano Defender per server in una sottoscrizione, l'integrazione nativa di Defender per endpoint in Defender per il cloud distribuisce automaticamente l'agente defender per endpoint nei computer supportati nella sottoscrizione in base alle esigenze. L'onboarding automatico installa l'assistente al debug gestito. Windows/MDE. Estensione Linux.

Se l'estensione non viene visualizzata, verificare che il computer soddisfi i prerequisiti e che Defender per server sia abilitato.

Importante

Se si elimina l'assistente al debug gestito. Windows/MDE. L'estensione Linux non rimuoverà Microsoft Defender per endpoint. Informazioni sull'offboarding dei server Windows da Defender per endpoint.

Supporto e analisi dei computer

Quali tipi di macchine virtuali supportaNo Defender per server?

Esaminare i computer Windows e Linux supportati per l'integrazione di Defender per endpoint.

Con quale frequenza il Defender per il cloud esegue l'analisi alla ricerca di vulnerabilità del sistema operativo, aggiornamenti del sistema e problemi di protezione degli endpoint?

Sistema operativo: i dati vengono aggiornati entro 48 ore aggiornamenti del sistema: i dati vengono aggiornati entro 24 ore da Endpoint Protection: i dati vengono aggiornati entro 8 ore

Defender per il cloud in genere analizza i nuovi dati ogni ora e aggiorna le raccomandazioni di sicurezza di conseguenza.

Come vengono protetti gli snapshot delle macchine virtuali tramite l'analisi senza agente?

L'analisi senza agente protegge gli snapshot del disco in base ai più elevati standard di sicurezza di Microsoft. Le misure di sicurezza includono:

- I dati sono crittografati quando sono inattivi o in transito.

- Gli snapshot vengono eliminati immediatamente al termine del processo di analisi.

- Gli snapshot rimangono all'interno dell'area AWS o di Azure originale. Gli snapshot EC2 non vengono copiati in Azure.

- Isolamento degli ambienti per account/sottoscrizione del cliente.

- Solo i metadati contenenti i risultati dell'analisi vengono inviati all'esterno dell'ambiente di analisi isolato.

- Tutte le operazioni vengono controllate.

Qual è la funzionalità di provisioning automatico per l'analisi delle vulnerabilità con una soluzione BYOL (Bring Your Own License) Può essere applicato a più soluzioni?

Defender per server può analizzare i computer per verificare se è abilitata una soluzione EDR. In caso contrario, è possibile usare Gestione delle vulnerabilità di Microsoft Defender integrato per impostazione predefinita in Defender per il cloud. In alternativa, Defender per il cloud può distribuire uno scanner di vulnerabilità byol non Microsoft supportato. È possibile usare un solo scanner BYOL. Non sono supportati più scanner non Microsoft.

Lo scanner integrato defender per la gestione delle vulnerabilità rileva le vulnerabilità di rete?

No, rileva solo le vulnerabilità nel computer stesso.

Perché viene visualizzato il messaggio "Dati di analisi mancanti" per la macchina virtuale?

Questo messaggio viene visualizzato quando non sono presenti dati di analisi per una VM. L'analisi dei dati richiede circa un'ora dopo l'abilitazione di un metodo di raccolta dati. Dopo l'analisi iniziale, è possibile che venga visualizzato questo messaggio perché non sono disponibili dati di analisi. Ad esempio, le analisi non popolano la macchina virtuale arrestata. Questo messaggio potrebbe essere visualizzato anche se i dati di analisi non sono stati popolati di recente.

Perché un computer viene visualizzato come non disponibile?

L'elenco di risorse nella scheda Non applicabile include una colonna Reason

| Motivo | Dettagli |

|---|---|

| Nessun dato di analisi disponibile nel computer | Non sono presenti risultati di conformità per questo computer in Azure Resource Graph. Tutti i risultati di conformità vengono scritti in Azure Resource Graph dall'estensione di configurazione del computer di Azure. È possibile controllare i dati in Azure Resource Graph usando [query di Azure Resource Graph di esempio][(/azure/governance/policy/samples/resource-graph-samples?tabs=azure-cli#azure-policy-guest-configuration). |

| L'estensione di configurazione del computer di Azure non è installata nel computer | Il computer non ha l'estensione, un prerequisito per la valutazione della conformità rispetto alla baseline di Microsoft Cloud Security. |

| L'identità gestita dal sistema non è configurata nel computer | Nel computer deve essere distribuita un'identità gestita assegnata dal sistema. |

| La raccomandazione è disabilitata nei criteri | La definizione dei criteri che valuta la baseline del sistema operativo è disabilitata nell'ambito che include |