Risolvere i problemi della console di gestione locale (legacy)

Importante

Defender per IoT consiglia ora di usare i servizi cloud Microsoft o l'infrastruttura IT esistente per il monitoraggio centrale e la gestione dei sensori e prevede di ritirare la console di gestione locale il 1° gennaio 2025.

Per altre informazioni, vedere Distribuire la gestione dei sensori OT ibrida o air-gapped.

Questo articolo descrive gli strumenti di risoluzione dei problemi di base per la console di gestione locale. Oltre agli elementi descritti qui, è possibile inoltrare avvisi relativi ai backup dei sensori non riusciti e ai sensori disconnessi.

Per eventuali altri problemi, contattare supporto tecnico Microsoft.

Prerequisiti

Per eseguire le procedure descritte in questo articolo, assicurarsi di disporre di:

- Accesso alla console di gestione locale come utente del supporto . Per altre informazioni, vedere Utenti locali con privilegi predefiniti.

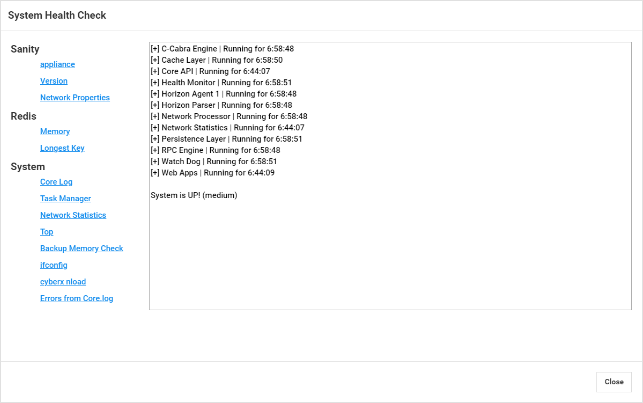

Controllare l'integrità del sistema

Controllare l'integrità del sistema dalla console di gestione locale.

Per accedere allo strumento di integrità del sistema:

Accedere alla console di gestione locale con le credenziali utente di supporto .

Selezionare System Impostazioni> System Statistics (Statistiche sistema).

I dati di integrità del sistema sono visualizzati. Selezionare un elemento per visualizzare altri dettagli nella casella. Ad esempio:

I controlli di integrità del sistema includono quanto segue:

| Nome | Descrizione |

|---|---|

| Sanità mentale | |

| -Apparecchio | Esegue il controllo della integrità dell'appliance. È possibile eseguire lo stesso controllo usando il comando dell'interfaccia della riga di comando system-sanity. |

| -Versione | Visualizza la versione dell'appliance. |

| - Proprietà di rete | Visualizza i parametri di rete del sensore. |

| Redis | |

| - Memoria | Fornisce l'immagine complessiva dell'utilizzo della memoria, ad esempio la quantità di memoria usata e la quantità di memoria rimasta. |

| - Chiave più lunga | Visualizza le chiavi più lunghe che potrebbero causare un utilizzo elevato della memoria. |

| Di sistema | |

| - Log di base | Fornisce le ultime 500 righe del log principale, in modo da poter visualizzare le righe di log recenti senza esportare l'intero log di sistema. |

| - Gestione attività | Converte le attività visualizzate nella tabella dei processi nei livelli seguenti: - Livello persistente (Redis) - Livello cache (SQL) |

| - Statistiche di rete | Visualizza le statistiche di rete. |

| -IN ALTO | Mostra la tabella dei processi. Si tratta di un comando Linux che fornisce una visualizzazione dinamica in tempo reale del sistema in esecuzione. |

| - Controllo della memoria di backup | Fornisce lo stato della memoria di backup, controllando quanto segue: - Percorso della cartella di backup - Dimensioni della cartella di backup - Limitazioni della cartella di backup - Quando si è verificato l'ultimo backup - Quantità di spazio disponibile per i file di backup aggiuntivi |

| -Ifconfig | Visualizza i parametri per le interfacce fisiche dell'appliance. |

| - CyberX nload | Visualizza il traffico di rete e la larghezza di banda usando i test di sei secondi. |

| - Errori dal log principale | Visualizza gli errori del file di log principale. |

Analizzare la mancanza di avvisi previsti

Se nella pagina Avvisi locali non viene visualizzato un avviso previsto, eseguire le operazioni seguenti per risolvere i problemi:

Verificare se l'avviso è già elencato come reazione a un'istanza di sicurezza diversa. In caso affermativo, e l'avviso non è ancora stato gestito, un nuovo avviso non viene visualizzato altrove.

Verificare che l'avviso non venga escluso dalle regole di esclusione degli avvisi. Per altre informazioni, vedere Creare regole di esclusione degli avvisi in una console di gestione locale.

Modificare la qualità del servizio (QoS)

Per salvare le risorse di rete, è possibile limitare il numero di avvisi inviati a sistemi esterni (ad esempio messaggi di posta elettronica o SIEM) in un'unica operazione di sincronizzazione tra un'appliance e la console di gestione locale.

Il numero predefinito di avvisi è 50. Ciò significa che in una sessione di comunicazione tra un'appliance e la console di gestione locale non saranno presenti più di 50 avvisi per i sistemi esterni.

Per limitare il numero di avvisi, usare la notifications.max_number_to_report proprietà disponibile in /var/cyberx/properties/management.properties. Dopo la modifica di questa proprietà non è necessario alcun riavvio.

Per modificare la qualità del servizio (QoS):

Accedere alla console di gestione locale tramite SSH per accedere all'interfaccia della riga di comando.

Verificare i valori predefiniti:

grep \"notifications\" /var/cyberx/properties/management.propertiesVengono visualizzati i valori predefiniti seguenti:

notifications.max_number_to_report=50 notifications.max_time_to_report=10 (seconds)Modificare le impostazioni predefinite:

sudo nano /var/cyberx/properties/management.propertiesModificare le impostazioni delle righe seguenti:

notifications.max_number_to_report=50 notifications.max_time_to_report=10 (seconds)Salvare le modifiche. Non occorre eseguire nessun riavvio.

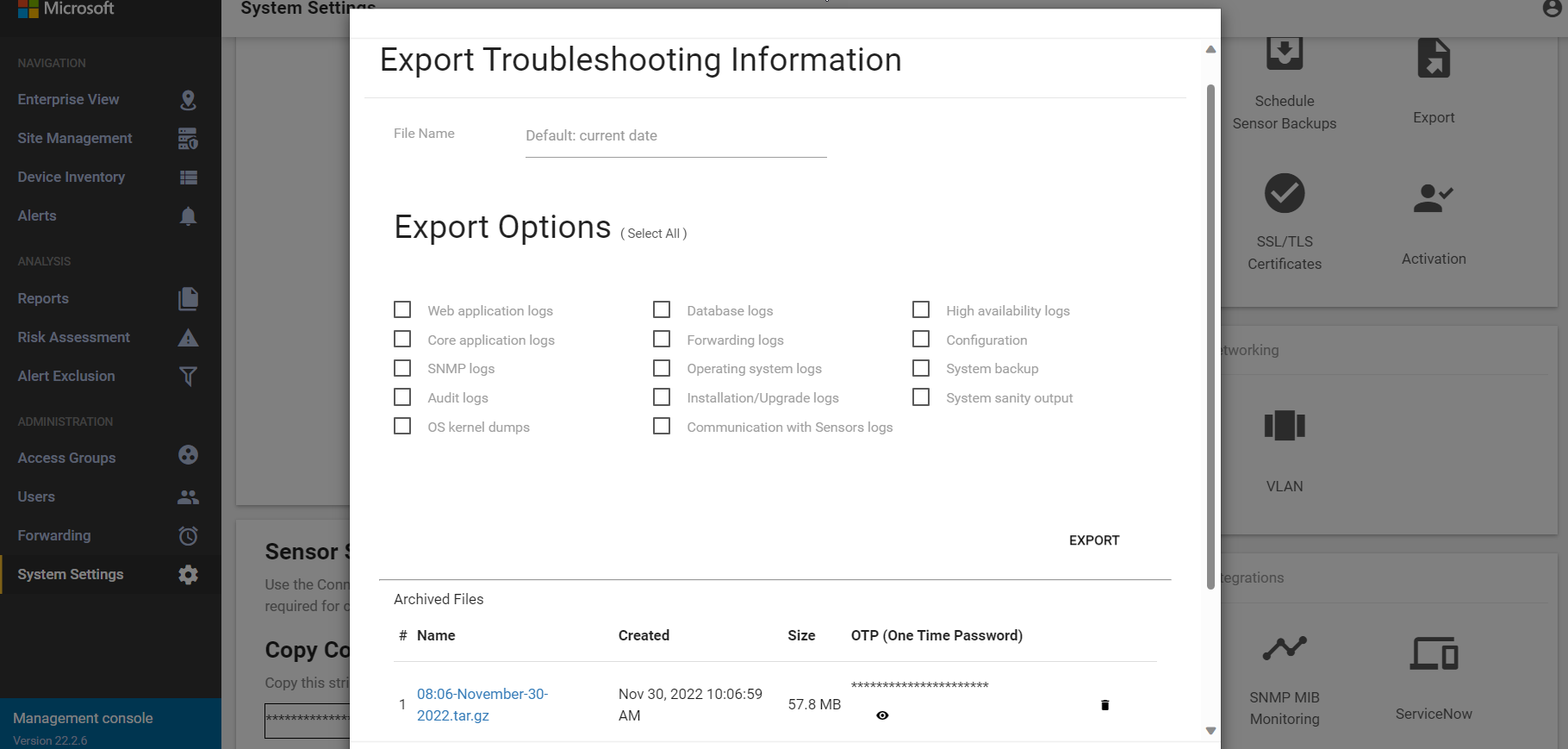

Esportare i log dalla console di gestione locale per la risoluzione dei problemi

Per altre informazioni sulla risoluzione dei problemi, è possibile esportare i log da inviare al team di supporto, ad esempio i log di controllo o di database.

Per esportare i dati di log:

Nella console di gestione locale selezionare System Impostazioni Export (Esporta Impostazioni > sistema).

Nella finestra di dialogo Esporta informazioni sulla risoluzione dei problemi:

Nel campo Nome file immettere un nome significativo per il log esportato. Il nome file predefinito usa la data corrente, ad esempio 13:10-June-14-2022.tar.gz.

Selezionare i log da esportare.

Selezionare Esporta.

Il file viene esportato ed è collegato dall'elenco File archiviati nella parte inferiore della finestra di dialogo Esporta informazioni sulla risoluzione dei problemi.

Ad esempio:

Selezionare il collegamento al file per scaricare il log esportato e selezionare anche il pulsante per visualizzarne la

password monouso.

password monouso.Per aprire i log esportati, inoltrare il file scaricato e la password monouso al team di supporto. I log esportati possono essere aperti solo insieme al team di supporto Microsoft.

Per proteggere i log, assicurarsi di inoltrare la password separatamente dal log scaricato.