Individuazione della superficie di attacco

Prerequisiti

Prima di completare questa esercitazione, vedere gli articoli Che cos'è l'individuazione e Uso e gestione dell'individuazione per comprendere i concetti chiave menzionati in questo articolo.

Accesso alla superficie di attacco automatizzata

Microsoft ha configurato preventivamente le superfici di attacco di molte organizzazioni, eseguendo il mapping della superficie di attacco iniziale individuando l'infrastruttura connessa agli asset noti. È consigliabile che tutti gli utenti cerchino la superficie di attacco dell'organizzazione prima di creare una superficie di attacco personalizzata ed eseguire altre individuazioni. Questo processo consente agli utenti di accedere rapidamente all'inventario mentre Defender EASM aggiorna i dati, aggiungendo altri asset e contesto recente alla superficie di attacco.

Quando si accede per la prima volta all'istanza di Defender EASM, selezionare "Introduzione" nella sezione "Generale" per cercare l'organizzazione nell'elenco delle superfici di attacco automatizzate.

Selezionare quindi l'organizzazione dall'elenco e fare clic su "Crea superficie di attacco".

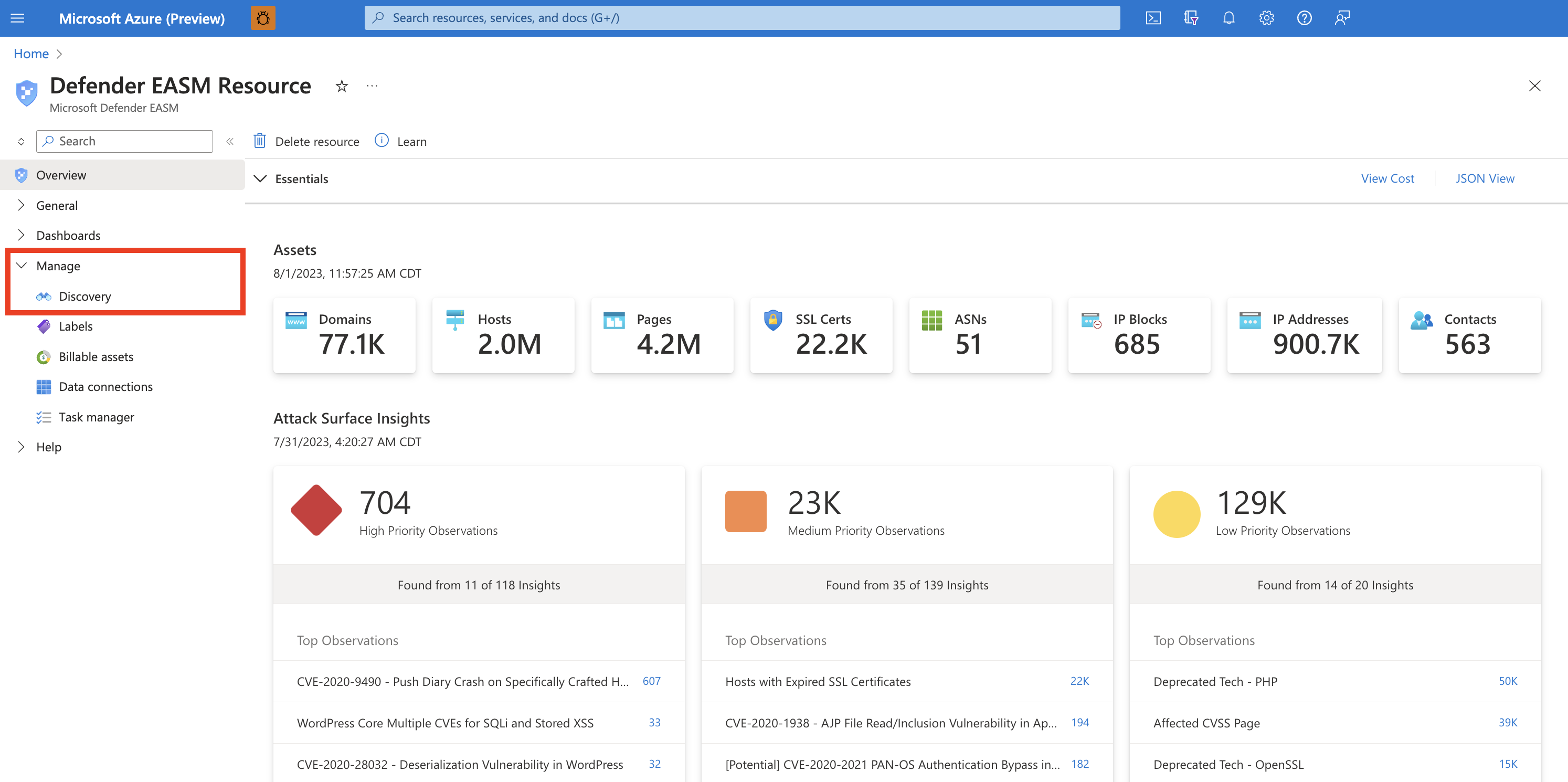

A questo punto, l'individuazione viene eseguita in background. Se è stata selezionata una superficie di attacco preconfigurata dall'elenco delle organizzazioni disponibili, si verrà reindirizzati alla schermata Panoramica del dashboard in cui è possibile visualizzare informazioni dettagliate sull'infrastruttura dell'organizzazione in modalità anteprima. Esaminare queste informazioni dettagliate sul dashboard per acquisire familiarità con la superficie di attacco mentre si attende che vengano individuati e popolati asset aggiuntivi nell'inventario. Per altre informazioni su come derivare informazioni dettagliate da questi dashboard, vedere l'articolo Informazioni sui dashboard .

Se si notano asset mancanti o si hanno altre entità da gestire che potrebbero non essere individuate tramite l'infrastruttura chiaramente collegata all'organizzazione, è possibile scegliere di eseguire individuazioni personalizzate per rilevare questi asset outlier.

Personalizzazione dell'individuazione

Le individuazioni personalizzate sono ideali per le organizzazioni che richiedono una visibilità più approfondita dell'infrastruttura che potrebbe non essere immediatamente collegata agli asset di inizializzazione primari. Inviando un elenco più ampio di asset noti da usare come semi di individuazione, il motore di individuazione restituirà un pool più ampio di asset. L'individuazione personalizzata può anche aiutare le organizzazioni a trovare infrastrutture diverse che possono essere correlate a business unit indipendenti e aziende acquisite.

Gruppi di individuazione

Le individuazioni personalizzate sono organizzate in gruppi di individuazione. Sono cluster di inizializzazione indipendenti che comprendono una singola esecuzione di individuazione e operano in base alle proprie pianificazioni di ricorrenza. Gli utenti possono scegliere di organizzare i gruppi di individuazione per delineare gli asset in qualsiasi modo tra i migliori vantaggi dell'azienda e dei flussi di lavoro. Le opzioni comuni includono l'organizzazione per team responsabile/business unit, marchi o filiali.

Creazione di un gruppo di individuazione

Selezionare il pannello Individuazione nella sezione Gestisci nella colonna di spostamento a sinistra.

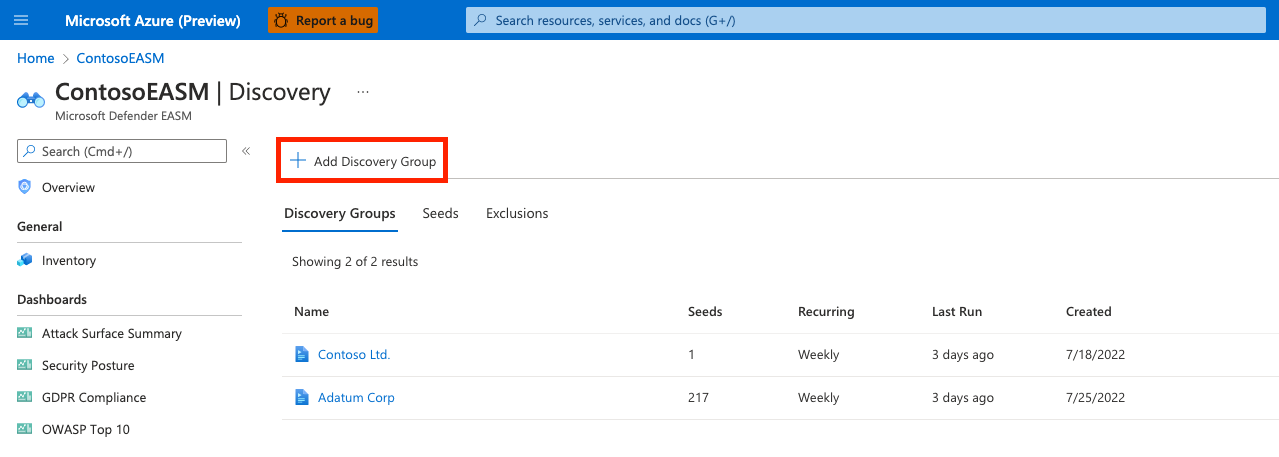

Questa pagina Individuazione mostra l'elenco di gruppi di individuazione per impostazione predefinita. Questo elenco sarà vuoto quando si accede per la prima volta alla piattaforma. Per eseguire la prima individuazione, fare clic su Aggiungi gruppo di individuazione.

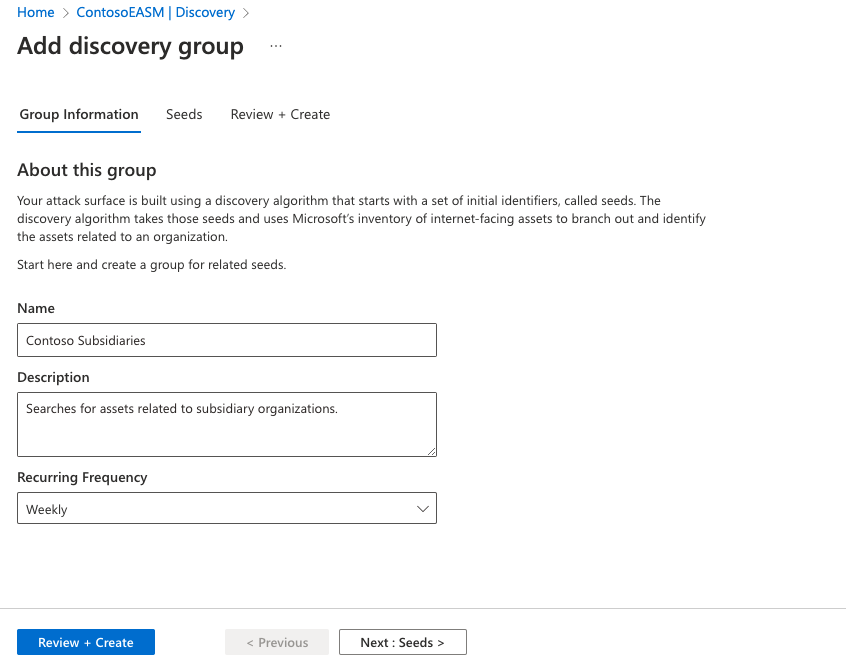

Assegnare innanzitutto un nome al nuovo gruppo di individuazione e aggiungere una descrizione. Il campo Frequenza ricorrente consente di pianificare le esecuzioni di individuazione per questo gruppo, analizzando i nuovi asset correlati ai semi designati su base continua. La selezione di ricorrenza predefinita è Settimanale; Microsoft consiglia questa cadenza per assicurarsi che gli asset dell'organizzazione vengano monitorati e aggiornati regolarmente. Per una singola esecuzione di individuazione una tantum, selezionare Mai. È tuttavia consigliabile che gli utenti mantengano la frequenza predefinita Settimanale e disattivano invece il monitoraggio cronologico all'interno delle impostazioni del gruppo di individuazione se successivamente decidono di interrompere le esecuzioni ricorrenti dell'individuazione.

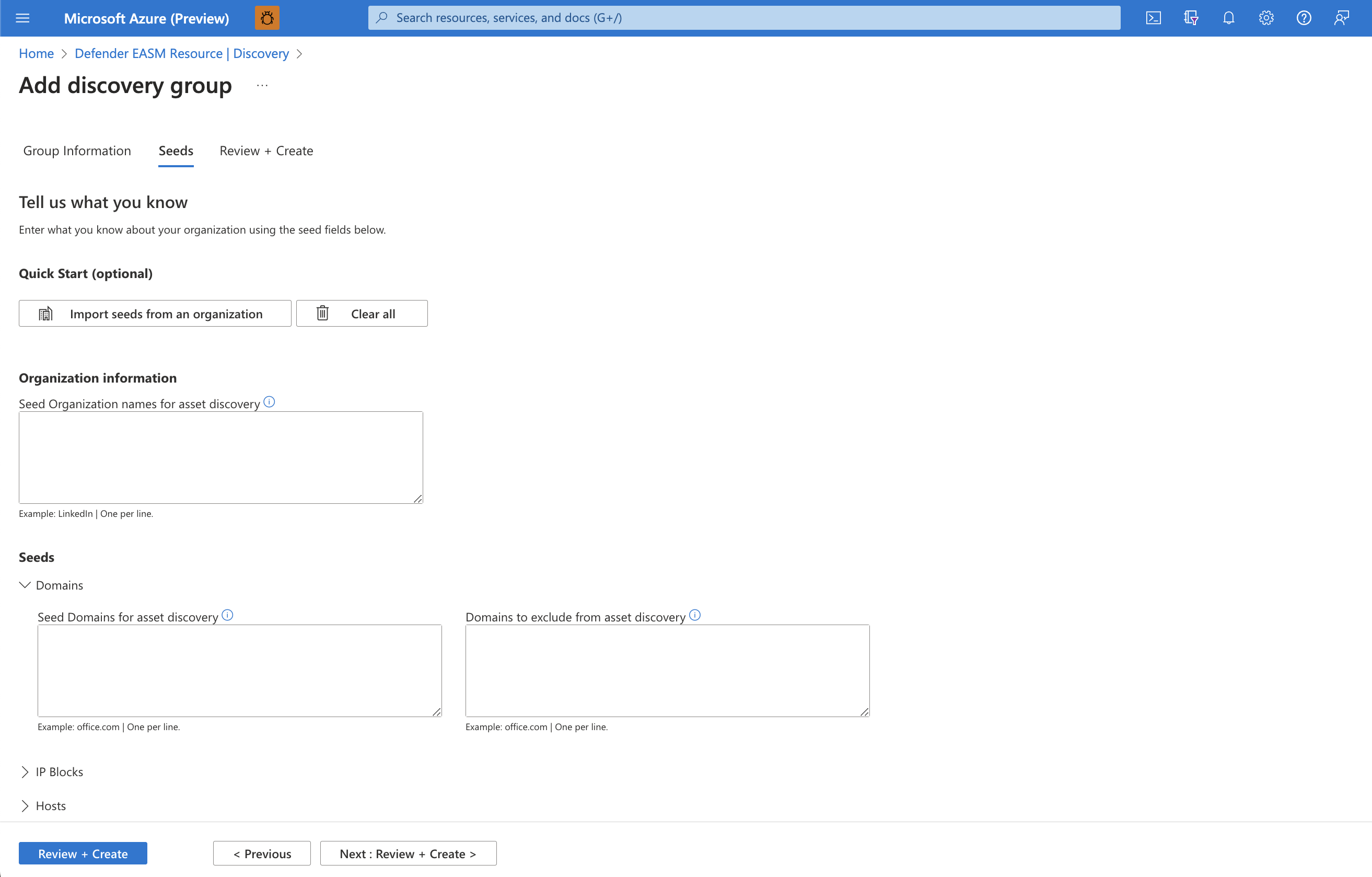

Selezionare Avanti: Semi >

Selezionare quindi i semi da usare per questo gruppo di individuazione. I semi sono asset noti che appartengono all'organizzazione; La piattaforma Defender EASM analizza queste entità, mappando le connessioni ad altre infrastrutture online per creare la superficie di attacco.

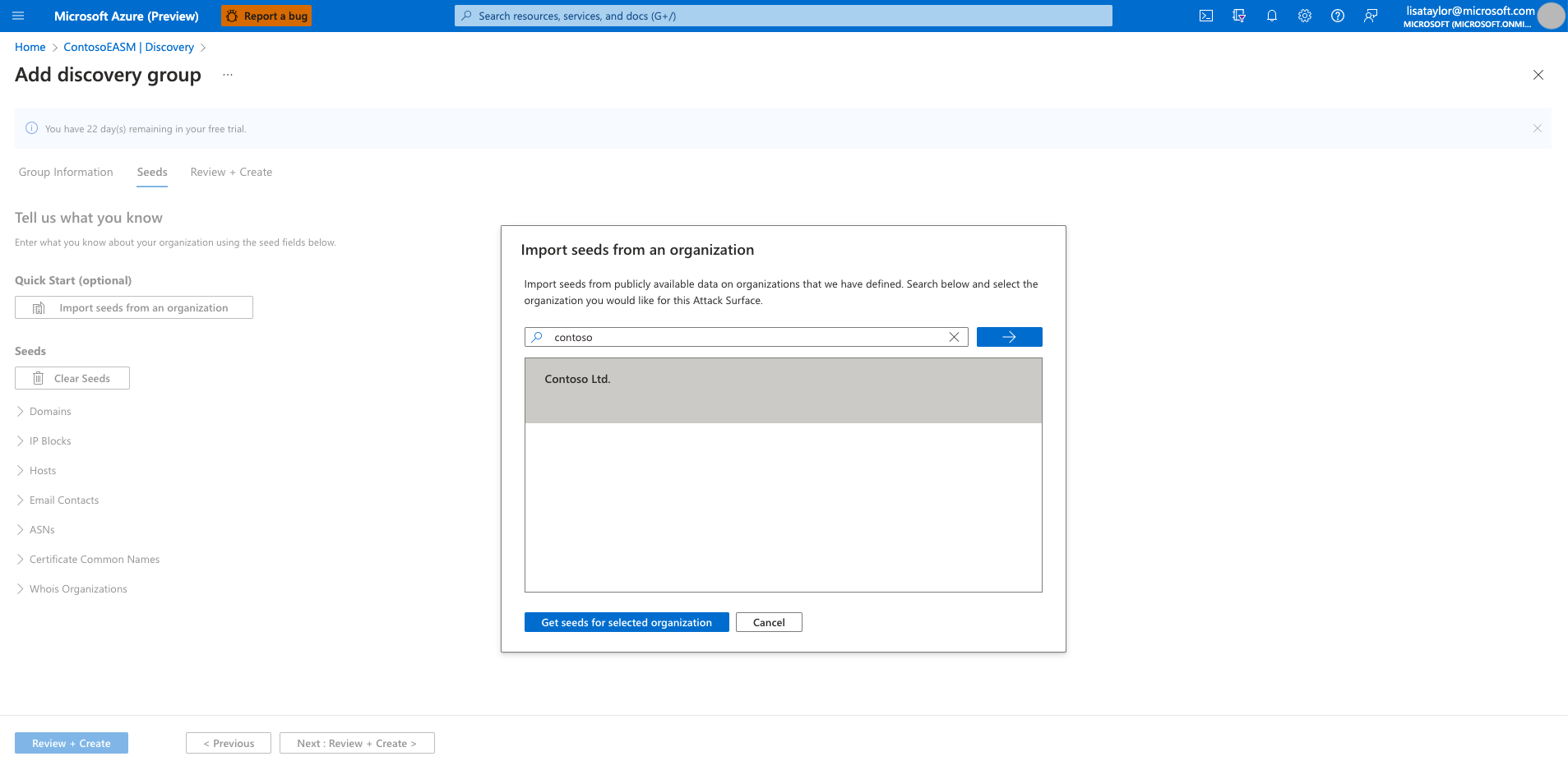

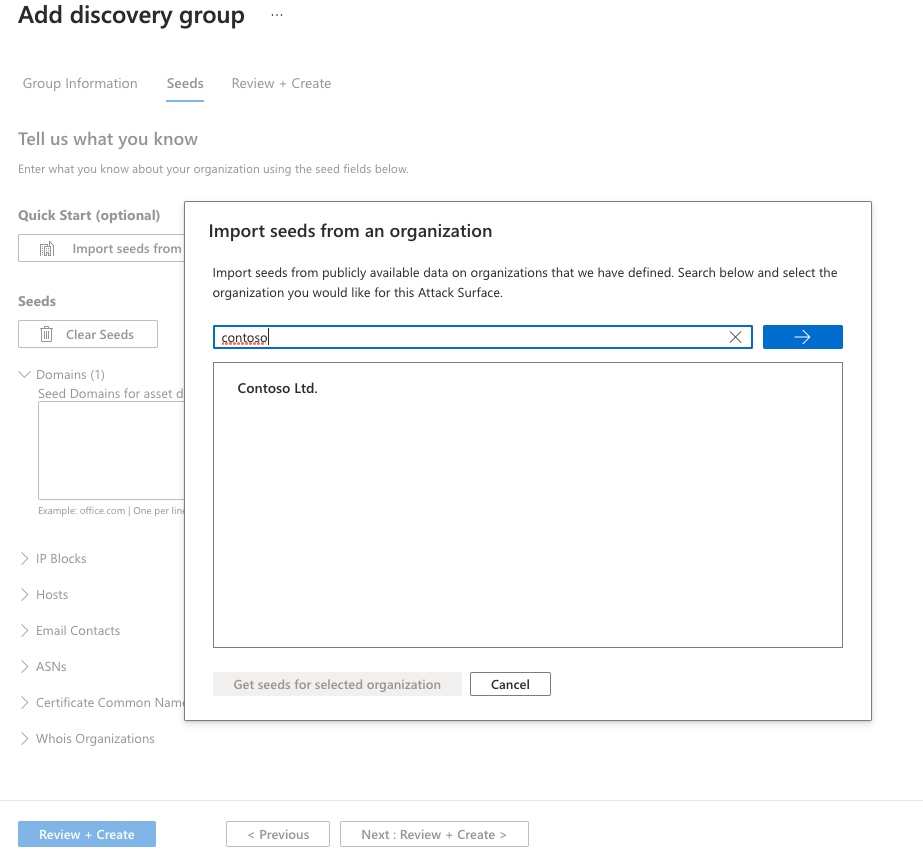

L'opzione Avvio rapido consente di cercare l'organizzazione in un elenco di superfici di attacco precompilato. È possibile creare rapidamente un gruppo di individuazione in base agli asset noti appartenenti all'organizzazione.

In alternativa, gli utenti possono immettere manualmente i semi. Defender EASM accetta domini, blocchi IP, host, contatti di posta elettronica, ASN e organizzazioni WhoIs come valori di inizializzazione. È anche possibile specificare le entità da escludere dall'individuazione degli asset per assicurarsi che non vengano aggiunte all'inventario, se rilevate. Ad esempio, questo è utile per le organizzazioni che dispongono di filiali che probabilmente saranno connesse all'infrastruttura centrale, ma non appartengono all'organizzazione.

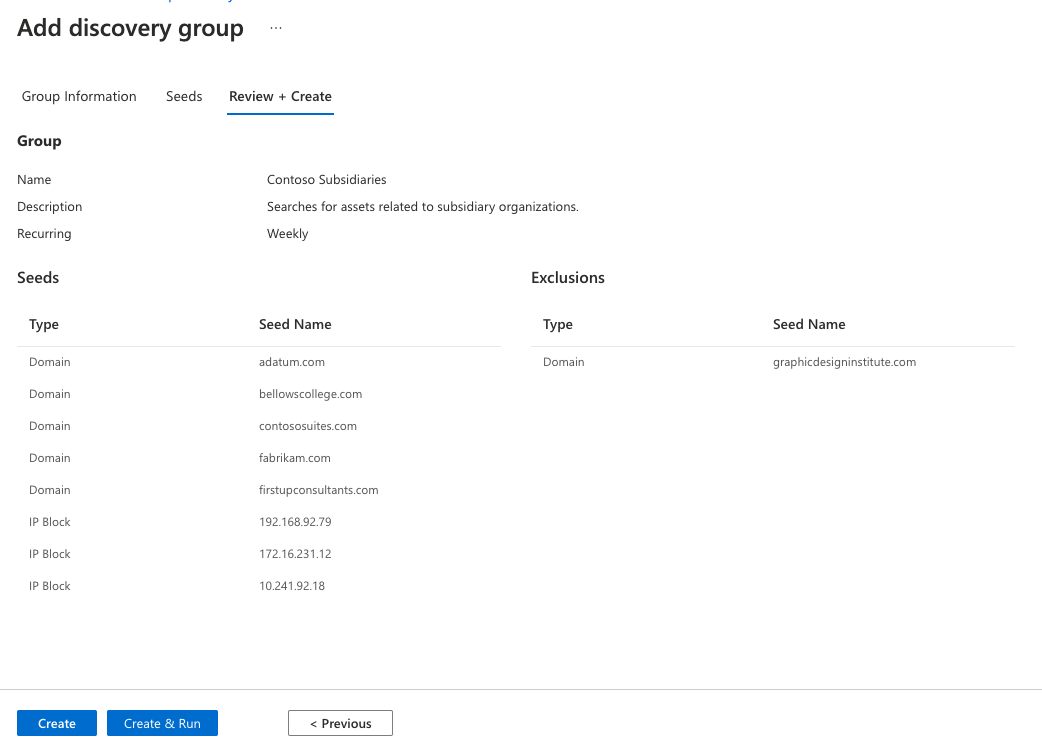

Dopo aver selezionato i semi, selezionare Rivedi e crea.

Esaminare le informazioni sul gruppo e l'elenco di inizializzazione, quindi selezionare Crea ed esegui.

Si torna quindi alla pagina di individuazione principale che visualizza i gruppi di individuazione. Al termine dell'esecuzione dell'individuazione, è possibile visualizzare i nuovi asset aggiunti all'inventario approvato.