Abilitare l'analisi del comportamento degli utenti e delle entità (User and Entity Behavior Analytics, UEBA) in Microsoft Sentinel

Nel passaggio precedente della distribuzione è stato abilitato il contenuto di sicurezza di Microsoft Sentinel necessario per proteggere i sistemi. Questo articolo illustra come abilitare e usare la funzionalità UEBA per semplificare il processo di analisi. Questo articolo fa parte della Guida alla distribuzione di Microsoft Sentinel.

Quando Microsoft Sentinel raccoglie log e avvisi da tutte le origini dati connesse, li analizza e crea profili comportamentali di base delle entità dell'organizzazione, come utenti, host, indirizzi IP e applicazioni, basati sul tempo e su gruppi peer. L'uso di varie tecniche e funzionalità di Machine Learning permette a Microsoft Sentinel di identificare le attività anomale e determinare se una risorsa è stata compromessa. Altre informazioni su UEBA.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud per enti pubblici degli Stati Uniti, vedere le tabelle di Microsoft Sentinel nella disponibilità delle funzionalità cloud per enti pubblici degli Stati Uniti.

Importante

Microsoft Sentinel è disponibile a livello generale all'interno della piattaforma unificata per le operazioni di sicurezza di Microsoft nel portale di Microsoft Defender. Per l'anteprima, Microsoft Sentinel è disponibile nel portale di Defender senza Microsoft Defender XDR o una licenza E5. Per altre informazioni, vedere Microsoft Sentinel nel portale di Microsoft Defender.

Prerequisiti

Per abilitare o disabilitare questa funzionalità (questi prerequisiti non sono necessari per usare la funzionalità):

L'utente deve essere assegnato al ruolo Di amministratore della sicurezza dell'ID Microsoft Entra NEL tenant o alle autorizzazioni equivalenti.

All'utente deve essere assegnato almeno uno dei seguenti ruoli di Azure (Altre informazioni sul controllo degli accessi in base al ruolo di Azure):

- Collaboratore di Microsoft Sentinel a livello di area di lavoro o gruppo di risorse.

- Collaboratore Log Analytics a livello di gruppo di risorse o sottoscrizione.

All'area di lavoro non devono essere applicati blocchi delle risorse di Azure. Altre informazioni sul blocco delle risorse di Azure.

Nota

- Non è necessaria alcuna licenza speciale per aggiungere funzionalità UEBA a Microsoft Sentinel e non sono previsti costi aggiuntivi per l'uso.

- Tuttavia, poiché UEBA genera nuovi dati e li archivia in nuove tabelle create da UEBA nell'area di lavoro Log Analytics, verranno applicati addebiti aggiuntivi per l'archiviazione dei dati.

Come abilitare l'analisi del comportamento degli utenti e delle entità

- Gli utenti di Microsoft Sentinel nel portale di Azure seguono le istruzioni nella scheda portale di Azure.

- Gli utenti di Microsoft Sentinel come parte del portale di Microsoft Defender, seguire le istruzioni nella scheda Portale di Defender.

Passare alla pagina Configurazione del comportamento dell'entità.

Usare uno dei tre modi seguenti per accedere alla pagina Configurazione del comportamento dell'entità:

Selezionare Comportamento dell’entità dal menu di spostamento di Microsoft Sentinel, quindi selezionare Impostazioni del comportamento dell’entità dalla barra dei menu in alto.

Selezionare Impostazioni dal menu di spostamento di Microsoft Sentinel, selezionare la scheda Impostazioni, quindi nell'espansore dell’Analisi del comportamento dell'entità, selezionare Imposta UEBA.

Nella pagina del connettore dati Microsoft Defender XDR selezionare il collegamento Vai alla pagina di configurazione UEBA.

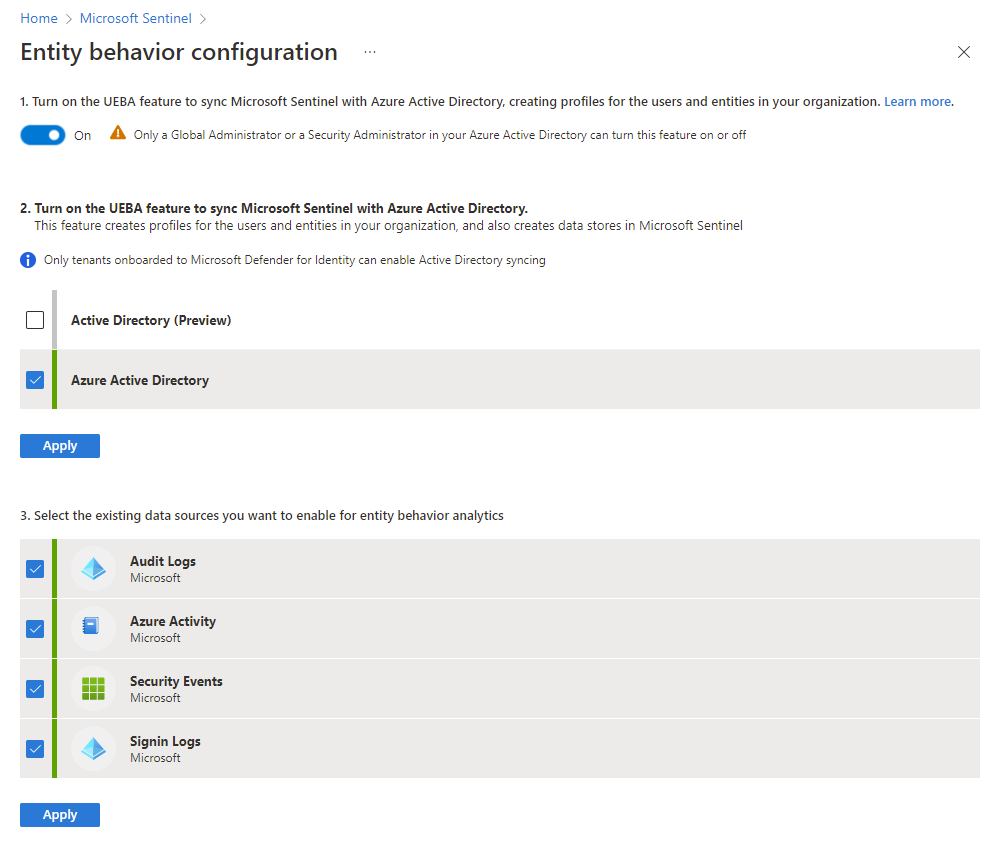

Nella pagina Configurazione del comportamento dell'entità impostare l'interruttore su On.

Contrassegnare le caselle di controllo accanto ai tipi di origine di Active Directory da cui si desidera sincronizzare le entità utente con Microsoft Sentinel.

- Active Directory locale (anteprima)

- Microsoft Entra ID

Per sincronizzare le entità utente da Active Directory locale, il tenant di Azure deve essere caricato in Microsoft Defender per identità (autonomo o come parte di Microsoft Defender XDR) ed è necessario che il sensore di interfaccia a documenti multipli sia installato nel controller di dominio di Active Directory. Per altre informazioni, vedere Prerequisiti di Microsoft Defender per identità.

Contrassegnare le caselle di controllo accanto alle origini dati in cui si vuole abilitare UEBA.

Nota

Sotto l'elenco delle fonti di dati esistenti, viene visualizzato un elenco di fonti di dati supportate da UEBA che non sono ancora state collegate.

Dopo aver abilitato UEBA, quando si connettono nuove origini dati, sarà possibile abilitarle per UEBA direttamente dal riquadro del connettore dati se sono compatibili con UEBA.

Selezionare Applica. Se è stato eseguito l'accesso a questa pagina tramite la pagina Comportamento dell'entità, si verrà rimandati a tale pagina.

Passaggi successivi

In questo articolo si è appreso come abilitare e configurare l’analisi del comportamento degli utenti e delle entità (UEBA) in Microsoft Sentinel. Per altre informazioni su UEBA: