Ottimizzare le operazioni per la sicurezza

I team del Centro operazioni per la sicurezza (SOC) cercano attivamente opportunità per ottimizzare sia i processi che i risultati. Si vuole assicurarsi di disporre di tutti i dati necessari per intervenire sui rischi nell'ambiente, garantendo al tempo stesso di non pagare per inserire più dati di quanto necessario. Allo stesso tempo, i team devono regolare costantemente i controlli di sicurezza, in base ai cambiamenti degli scenari di minacce e delle priorità aziendali, in modo rapido ed efficiente per mantenere alto il ritorno sugli investimenti.

L'ottimizzazione SOC illustra i modi in cui è possibile ottimizzare i controlli di sicurezza, ottenendo più valore dai servizi Microsoft Security man mano che il tempo va avanti.

Le ottimizzazioni SOC sono consigli ad alta fedeltà e pratica che consentono di identificare le aree in cui è possibile ridurre i costi, senza influire sulle esigenze o sulla copertura SOC o dove è possibile aggiungere controlli di sicurezza e dati in cui risulta mancante. Le ottimizzazioni SOC sono personalizzate in base all'ambiente in uso, alla copertura attuale e agli scenari delle minacce.

Usare i consigli per l'ottimizzazione SOC per ridurre i gap di copertura contro minacce specifiche e limitare i tassi di inserimento dati che non forniscono valore per la sicurezza. Le ottimizzazioni SOC consentono di ottimizzare l'area di lavoro di Microsoft Sentinel, senza dedicare tempo ai team SOC per l'analisi manuale e la ricerca.

Importante

Microsoft Sentinel è disponibile a livello generale all'interno della piattaforma unificata per le operazioni di sicurezza di Microsoft nel portale di Microsoft Defender. Per l'anteprima, Microsoft Sentinel è disponibile nel portale di Defender senza Microsoft Defender XDR o una licenza E5. Per altre informazioni, vedere Microsoft Sentinel nel portale di Microsoft Defender.

Guardare il video seguente per una panoramica e una demo dell'ottimizzazione SOC nel portale di Microsoft Defender. Se si desidera solo vedere una versione demo, passare al minuto 8:14.

Prerequisiti

L'ottimizzazione SOC usa i ruoli e le autorizzazioni standard di Microsoft Sentinel. Per altre informazioni, vedere Ruoli e autorizzazioni in Microsoft Sentinel.

Per usare l'ottimizzazione SOC nel portale di Defender, eseguire l'onboarding di Microsoft Sentinel nel portale di Defender. Per altre informazioni, vedere Connettere Microsoft Sentinel al portale di Microsoft Defender.

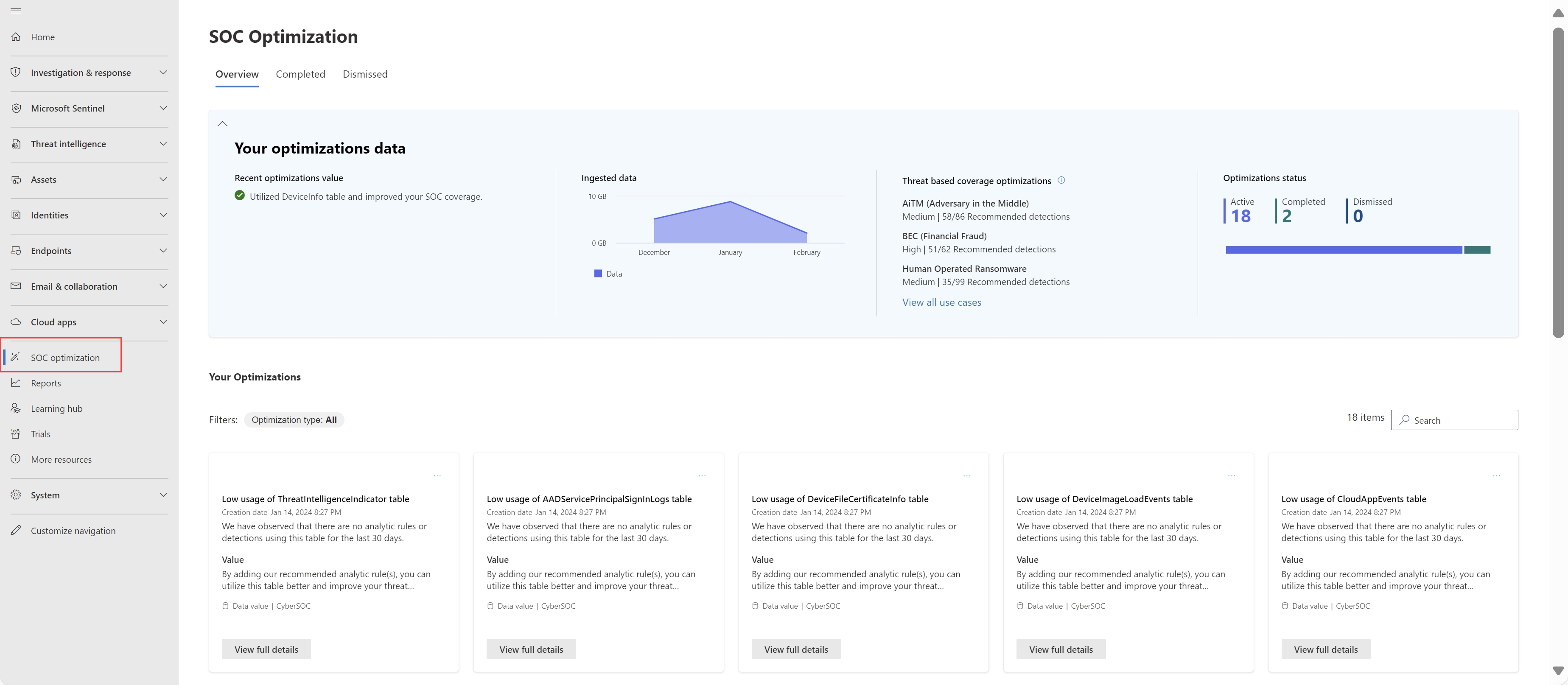

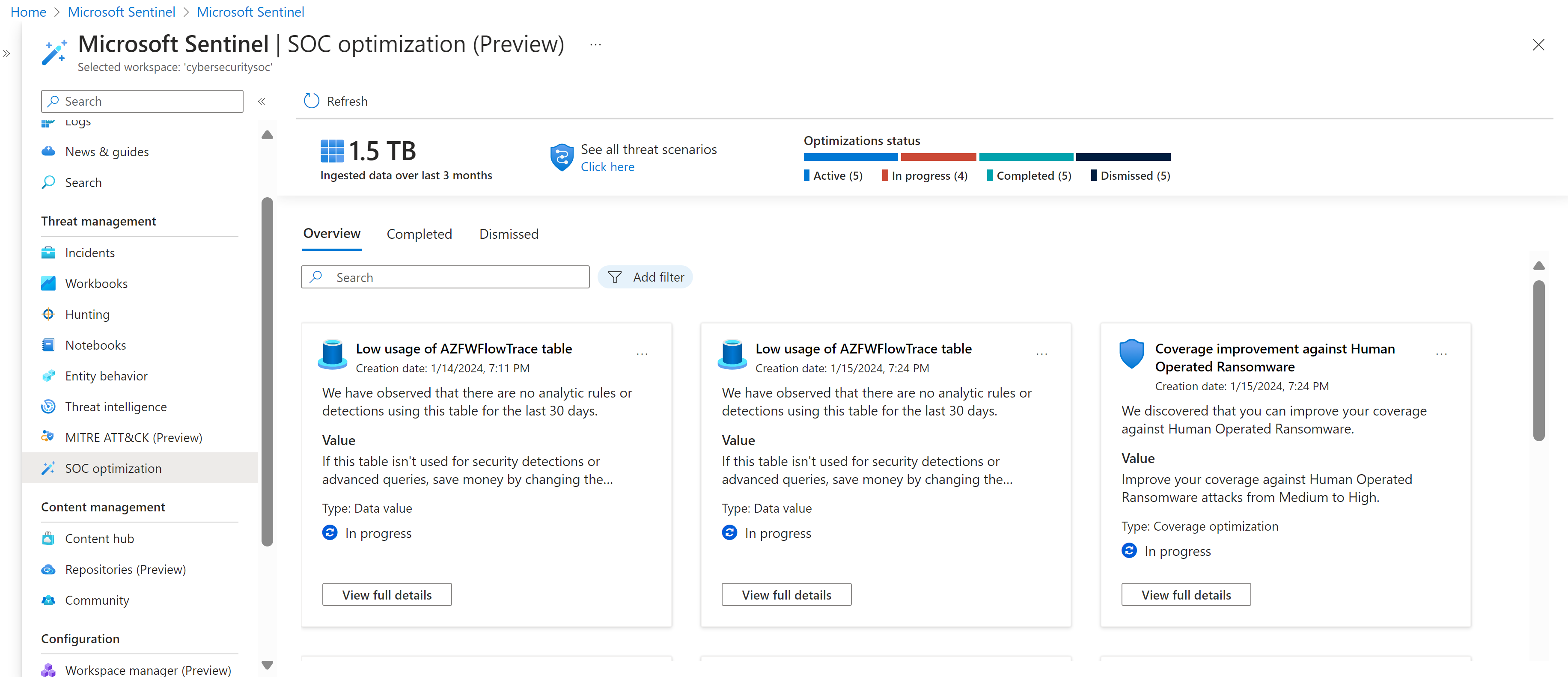

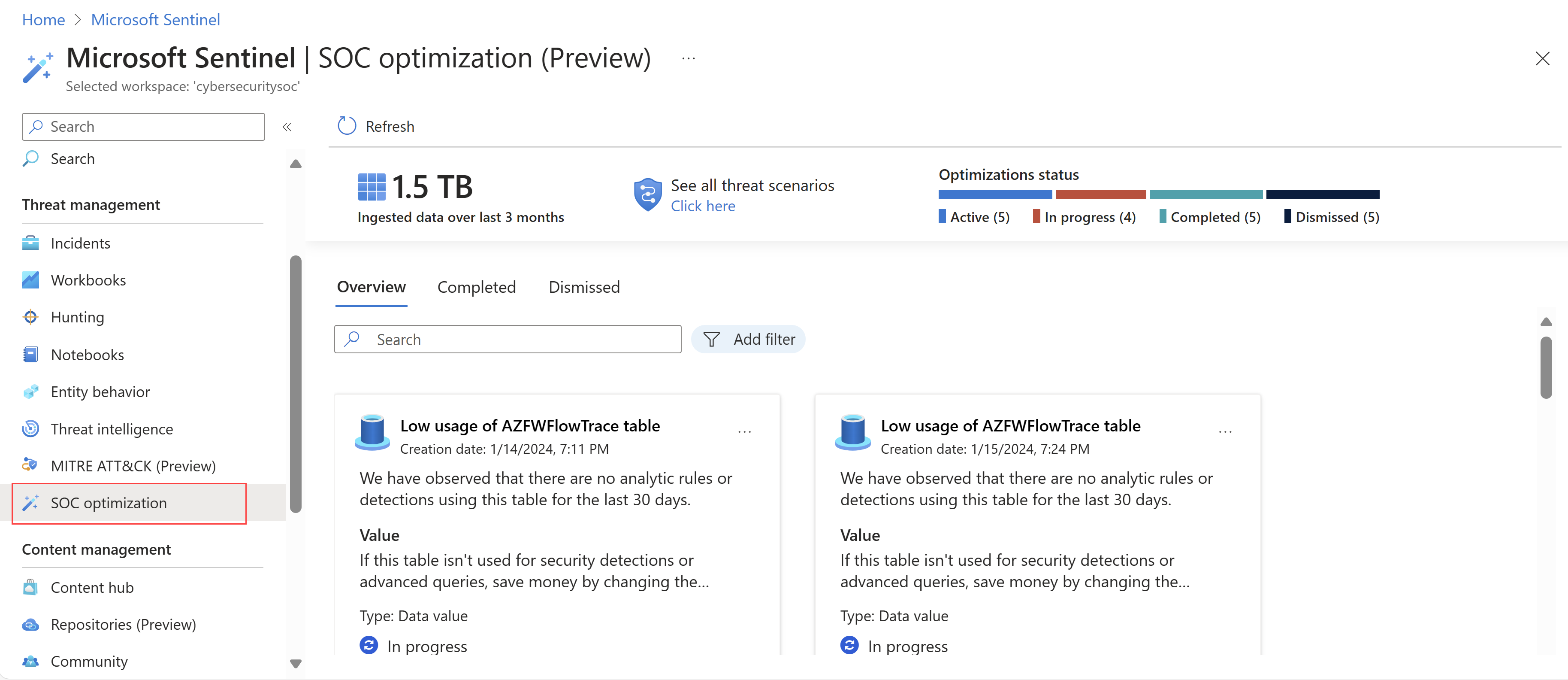

Accedere alla pagina di ottimizzazione SOC

Usare una delle schede seguenti, a seconda che si stia lavorando nel portale di portale di Azure o defender:

In Microsoft Sentinel nel portale di Azure, in Gestione delle minacce selezionare Ottimizzazione SOC.

Informazioni sulle metriche della panoramica dell'ottimizzazione SOC

Le metriche di ottimizzazione visualizzate nella parte superiore della scheda Panoramica offrono una conoscenza generale sull’efficienza nell’uso dei dati. Nel tempo, con l’implementazione dei consigli, queste cambieranno.

Le metriche supportate nella parte superiore della scheda Panoramica includono:

| Posizione | Descrizione |

|---|---|

| Dati inseriti negli ultimi 3 mesi | Mostra i dati totali inseriti nell'area di lavoro negli ultimi tre mesi. |

| Stato ottimizzazioni | Mostra il numero di ottimizzazioni consigliate attualmente attive, completate e ignorate. |

Selezionare Visualizza tutti gli scenari di minaccia per visualizzare l'elenco completo delle minacce pertinenti, dei rilevamenti attivi e consigliati e dei livelli di copertura.

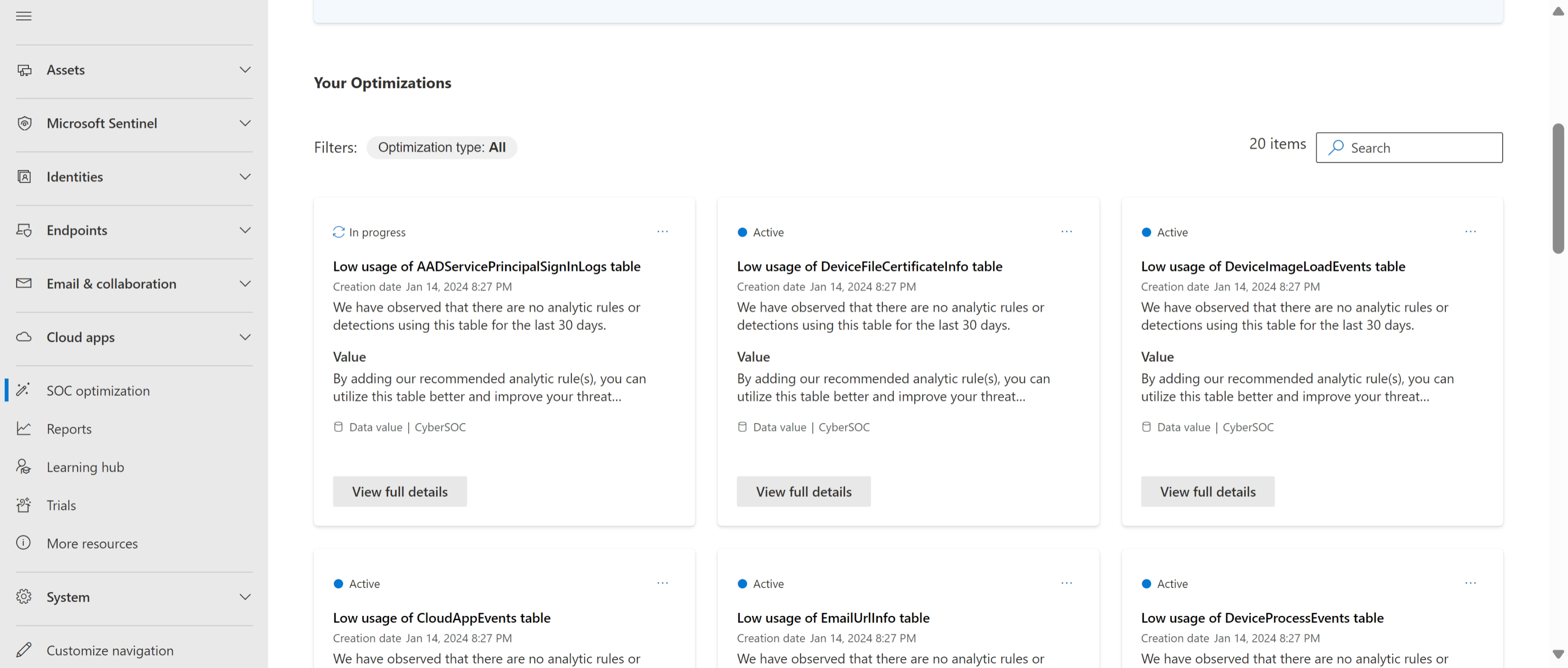

Visualizzare e gestire i consigli di ottimizzazione

Nel portale di Azure i consigli per l'ottimizzazione SOC sono elencati nella scheda Panoramica > Ottimizzazione SOC.

Ad esempio:

Ogni scheda di ottimizzazione include lo stato, il titolo, la data di creazione, una descrizione generale e l'area di lavoro a cui si applica.

Nota

Le raccomandazioni per l'ottimizzazione di SOC vengono calcolate ogni 24 ore.

Ottimizzazioni del filtro

Filtrare le ottimizzazioni in base al tipo di ottimizzazione, o cercare un titolo di ottimizzazione specifico usando la casella di ricerca sul lato. I tipi di ottimizzazione includono:

Copertura: include i consigli basati sulle minacce per aggiungere comandi di sicurezza finalizzati a risolvere i gap di copertura per vari tipi di attacchi.

Valore dei dati: include consigli che suggeriscono modi per migliorare l'utilizzo dei dati, per massimizzare il valore di sicurezza dai dati inseriti o per suggerire un piano dati migliore per l'organizzazione.

Visualizzare i dettagli di ottimizzazione e intervenire

In ogni scheda di ottimizzazione selezionare Visualizzare i dettagli completi per visualizzare una descrizione completa dell'osservazione che ha portato al consiglio, e il valore visualizzato nell'ambiente dopo l’implementazione di tale consiglio.

Scorrere verso il basso fino alla parte inferiore del riquadro dei dettagli: qui è disponibile un collegamento per implementare le azioni consigliate. Ad esempio:

- Se un'ottimizzazione include consigli per aggiungere regole di analisi, selezionare Vai all'hub dei contenuti.

- Se un'ottimizzazione include consigli per spostare una tabella nei log di base, selezionare Cambia piano.

Se si sceglie di installare un modello di regola di analisi dall'Hub del contenuto e la soluzione non è già installata, al completamento sarà visualizzato solo il modello di regola di analisi che si è deciso di installare. Installare la soluzione completa per visualizzare tutti gli elementi di contenuto disponibili dalla soluzione selezionata. Per altre informazioni, vedere Individuare e gestire contenuti predefiniti di Microsoft Sentinel.

Gestire le ottimizzazioni

Per impostazione predefinita, gli stati di ottimizzazione sono Attivi. Modificare i vari stati man mano che i team progrediscono in termini di valutazione e implementazione dei consigli.

Selezionare il menu delle opzioni o scegliere Visualizza dettagli completi per eseguire una delle azioni seguenti:

| Azione | Descrizione |

|---|---|

| Completo | Al termine di ogni azione consigliata completare l’ottimizzazione. Se viene rilevata una modifica nell'ambiente che rende il consiglio irrilevante, l'ottimizzazione viene completata automaticamente e spostata nella scheda Completate. Ad esempio, potrebbe essere disponibile un'ottimizzazione correlata a una tabella precedentemente inutilizzata. Se ora la tabella viene usata in una nuova regola di analisi, il consiglio di ottimizzazione è diventato irrilevante. In questi casi, viene visualizzato un banner nella scheda Panoramica indicante il numero di ottimizzazioni completate automaticamente dall'ultima visita. |

| Contrassegna come in corso / Contrassegna come attiva | Contrassegnare un'ottimizzazione come in corso o come attiva per notificare ad altri membri del team che vi si sta lavorando attivamente. Usare questi due stati in modo flessibile ma coerente, secondo le esigenze dell'organizzazione. |

| Elimina | Ignorare un'ottimizzazione se non si prevede di eseguire l'azione consigliata e si desidera non visualizzarla più nell'elenco. |

| Fornire commenti e suggerimenti | Condividere con il team Microsoft i propri pensieri sulle azioni consigliate è una buona idea! Nella condivisione del feedback, prestare attenzione a non esporre i dati riservati. Per ulteriori informazioni, vedi Informativa sulla privacy di Microsoft. |

Visualizzare le ottimizzazioni completate e ignorate

Se un'ottimizzazione specifica è stata contrassegnata come Completata o Ignorata, o se è stata completata automaticamente, viene elencata in entrambe le schede, Completate e Ignorate.

Da qui selezionare il menu opzioni o selezionare Visualizza dettagli completi per eseguire una delle azioni seguenti:

Riattivare l'ottimizzazione, inviandola nuovamente alla scheda Panoramica. Le ottimizzazioni riattivate vengono ricalcolate per fornire il valore e l'azione più aggiornati. Il ricalcolo di questi dettagli può richiedere fino a un'ora, quindi attendere prima di controllare di nuovo i dettagli e le azioni consigliate.

Le ottimizzazioni riattivate potrebbero anche passare direttamente alla scheda Completate se, dopo il ricalcolo dei dettagli, non risultano più pertinenti.

Fornire ulteriore feedback al team Microsoft. Nella condivisione del feedback, prestare attenzione a non esporre i dati riservati. Per ulteriori informazioni, vedi Informativa sulla privacy di Microsoft.

Flusso di utilizzo dell'ottimizzazione SOC

Questa sezione fornisce un flusso di esempio per l'uso delle ottimizzazioni SOC, dal portale di Defender o di Azure:

Nella pagina di ottimizzazione SOC iniziare dal riconoscimento del dashboard:

- Osservare le metriche principali per lo stato di ottimizzazione generale.

- Esaminare i consigli di ottimizzazione per il valore dei dati e la copertura basata sulle minacce.

Usare i consigli di ottimizzazione per identificare le tabelle con utilizzo ridotto, indicanti che non vengono usate per i rilevamenti. Selezionare Visualizza dettagli completi per visualizzare le dimensioni e il costo dei dati inutilizzati. Considerare una delle azioni seguenti:

Aggiungere regole di analisi per usare la tabella per una protezione avanzata. Per usare questa opzione, selezionare Vai all'hub contenuto per visualizzare e configurare specifici modelli di regole analitiche predefinite che usano la tabella selezionata. Nell'hub contenuto non occorre cercare la regola pertinente perché vi si accede direttamente.

Se le nuove regole analitiche richiedono origini di log aggiuntive, è consigliabile inserirle per migliorare la copertura delle minacce.

Per altre informazioni, vedere Individuare e gestire contenuti predefiniti di Microsoft Sentinel e Rilevare le minacce predefinite.

Modificare il livello di impegno per il risparmio sui costi. Per altre informazioni, vedere Ridurre i costi per Microsoft Sentinel.

Usare i consigli di ottimizzazione per migliorare la copertura contro minacce specifiche. Ad esempio, per un'ottimizzazione ransomware con intervento umano:

Selezionare Visualizza dettagli completi per visualizzare la copertura corrente e i miglioramenti suggeriti.

Selezionare Visualizza tutti i miglioramenti delle tecniche MITRE ATT&CK per eseguire il drill-down e analizzare le tattiche e le tecniche pertinenti e comprendere meglio il gap di copertura.

Selezionare Vai all'hub dei contenuti per visualizzare tutto il contenuto di sicurezza consigliato, con filtri specifici per questa ottimizzazione.

Dopo aver configurato nuove regole o apportato modifiche, contrassegnare il consiglio come completato o lasciare che il sistema venga aggiornato automaticamente.