Ottenere il livello di maturità 2 di ACSC Essential Eight MFA con Microsoft Entra

Definizione ACSC livello di maturità MFA 2

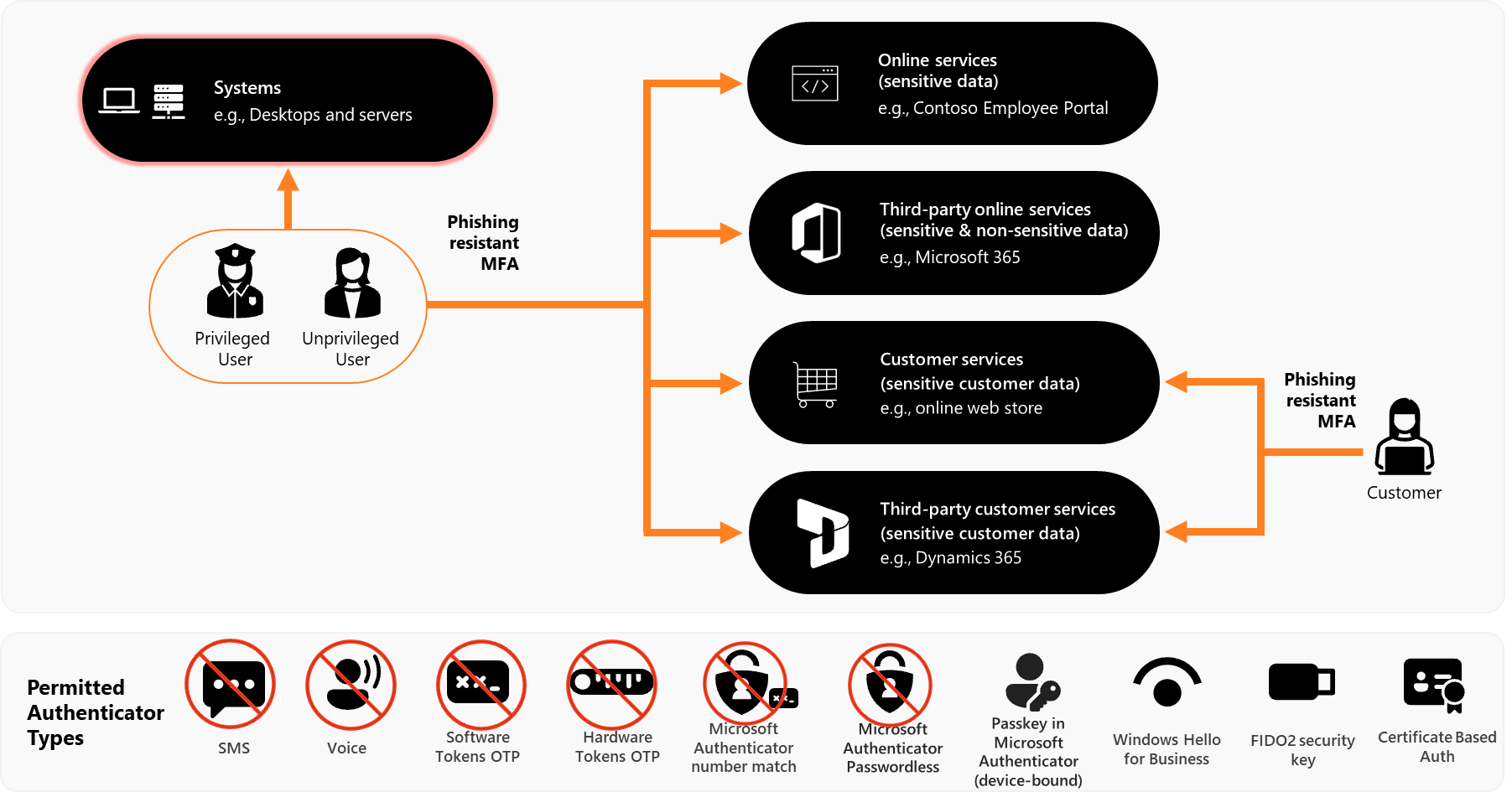

- L'autenticazione a più fattori viene usata per autenticare gli utenti ai Servizi online dell'organizzazione che elaborano, archiviano o comunicano i dati sensibili dell'organizzazione.

- L'autenticazione a più fattori viene usata per autenticare gli utenti a Servizi online di terze parti che elaborano, archiviano o comunicano i dati sensibili dell'organizzazione.

- L'autenticazione a più fattori (se disponibile) viene usata per autenticare gli utenti a Servizi online di terze parti che elaborano, archiviano o comunicano i dati non sensibili dell'organizzazione.

- L'autenticazione a più fattori viene usata per autenticare gli utenti ai servizi clienti online dell'organizzazione che elaborano, archiviano o comunicano i dati sensibili dei clienti dell'organizzazione.

- L'autenticazione a più fattori viene usata per autenticare gli utenti ai servizi clienti online di terze parti che elaborano, archiviano o comunicano i dati sensibili dei clienti dell'organizzazione.

- L'autenticazione a più fattori viene usata per autenticare gli utenti con privilegi dei sistemi.

- L'autenticazione a più fattori viene usata per autenticare gli utenti senza privilegi dei sistemi.

- L'autenticazione a più fattori usa: qualcosa che gli utenti hannoe qualcosa che gli utenti conosconoo qualcosa che gli utenti hannosbloccato da qualcosa che gli utenti conoscono o sono.

- L'autenticazione a più fattori usata per autenticare gli utenti di Servizi online è resistente al phishing.

- L'autenticazione a più fattori usata per autenticare gli utenti dei sistemi è resistente al phishing.

- Gli eventi di autenticazione a più fattori riusciti e non riusciti vengono registrati centralmente.

- I log eventi sono protetti da modifiche ed eliminazioni non autorizzate.

Esclusioni

Servizi per i clienti

I requisiti ACSC seguenti per il livello di maturità 2 sono correlati alle identità dei clienti e non rientrano nell'ambito di questa guida sulle identità della forza lavoro Microsoft Entra.

- L'autenticazione a più fattori viene usata per autenticare i clienti ai servizi clienti online che elaborano, archiviano o comunicano dati sensibili dei clienti.

- L'autenticazione a più fattori usata per autenticare i clienti dei servizi clienti online offre un'opzione resistente al phishing.

Processi dell'organizzazione

I requisiti ACSC seguenti per il livello di maturità 2 sono processi dell'organizzazione e non rientrano nell'ambito di questa guida sulle identità della forza lavoro Microsoft Entra.

- I log eventi dei server con connessione Internet vengono analizzati in modo tempestivo per rilevare gli eventi di cyber security.

- Gli eventi di cyber security vengono analizzati in modo tempestivo per identificare gli eventi imprevisti di cyber security.

- Gli eventi imprevisti relativi alla sicurezza informatica vengono segnalati al Chief Information Security Officer, o a uno dei loro delegati, il prima possibile dopo che si sono verificati o sono stati individuati.

- Gli eventi imprevisti di sicurezza informatica vengono segnalati all'ASD il prima possibile dopo che si verificano o sono stati individuati.

- In seguito all'identificazione di un evento imprevisto di sicurezza informatica, viene applicato il piano di risposta agli incidenti di sicurezza informatica.

Panoramica del livello di maturità MFA 2

- L'autenticazione a più fattori è necessaria per l'accesso con privilegi e senza privilegi ai server.

Tipi di autenticatori consentiti

Qualsiasi autenticatore a più fattori resistente al phishing consentito da ISM può essere usato per raggiungere il livello di maturità 3.

| Microsoft Entra metodi di autenticazione | Tipo di autenticatore |

|---|---|

|

-> -> -> |

Hardware di crittografia a più fattori |

Le nostre raccomandazioni

Per indicazioni sull'autenticazione senza password che elimina la superficie di attacco più grande, la password, vedere Pianificare una distribuzione di autenticazione senza password in Microsoft Entra.

Per altre informazioni sull'implementazione di Windows Hello for Business, vedere la guida alla distribuzione Windows Hello for Business.

Microsoft Entra metodi di autenticazione non consentiti dal livello di maturità 2

- Accesso SMS

- Email OTP

- App Microsoft Authenticator (accesso tramite telefono)

- Password più telefono (SMS)

- Password più telefono (chiamata vocale)

- Password più Email OTP

- Password e app Microsoft Authenticator (OTP)

- Password più OTP a fattore singolo

- Password più Microsoft Entra aggiunti al TPM software

- Password più dispositivo mobile conforme

- Password più Microsoft Entra aggiunta ibrida con TPM software

- Password e app Microsoft Authenticator (notifica)

- Password più Microsoft Entra aggiunti con TPM hardware

- Password più Microsoft Entra aggiunta ibrida con TPM hardware

Autenticazione a più fattori resistente al phishing per gli utenti guest

Microsoft Entra ID non supporta la registrazione degli utenti guest per le opzioni di autenticazione a più fattori resistenti al phishing nel tenant delle risorse.

Per applicare l'autenticazione a più fattori resistente al phishing per i guest nel tenant, è necessario configurare l'accesso tra tenant per abilitare l'attendibilità in ingresso per MFA.

L'attendibilità in ingresso per MFA consente agli utenti guest di eseguire l'autenticazione a più fattori resistente al phishing nel tenant principale e soddisfare i requisiti dei criteri di accesso condizionale per l'autenticazione resistente al phishing nel tenant.

Per altre informazioni, vedere Configurare le impostazioni di accesso tra tenant per la collaborazione B2B : modificare le impostazioni di attendibilità in ingresso per l'autenticazione a più fattori e le attestazioni dei dispositivi.

Autenticazione a più fattori per sistemi (desktop e server)

Vedere Autenticazione a più fattori per l'accesso a desktop e server.

Integrare app aziendali e di terze parti con Microsoft Entra ID

Per integrare le app dell'organizzazione compilate da sviluppatori, con Microsoft Entra ID, vedere.

Per integrare app di terze parti con Microsoft Entra ID, vedere.

Passaggi successivi

- Configurare i metodi di autenticazione MFA Essential Eight

- Configurare i punti di forza dell'autenticazione MFA Essential Eight

- Configurare i criteri di accesso condizionale MFA Essential Eight

- Configurare la registrazione MFA Essential Eight

- Autenticazione a più fattori resistente al phishing per l'accesso a desktop, server e repository di dati