Integrazione di Microsoft Sentinel (anteprima)

È possibile integrare Microsoft Defender per il cloud Apps con Microsoft Sentinel (una soluzione SIEM e SOAR nativa del cloud scalabile) per abilitare il monitoraggio centralizzato degli avvisi e dei dati di individuazione. L'integrazione con Microsoft Sentinel consente di proteggere meglio le applicazioni cloud mantenendo il flusso di lavoro di sicurezza consueto, automatizzando le procedure di sicurezza e correlando tra eventi locali e basati sul cloud.

I vantaggi dell'uso di Microsoft Sentinel includono:

- Conservazione dei dati più lunga fornita da Log Analitica.

- Visualizzazioni predefinite.

- Usare strumenti come Microsoft Power BI o cartelle di lavoro di Microsoft Sentinel per creare visualizzazioni dei dati di individuazione personalizzate in base alle esigenze dell'organizzazione.

Altre soluzioni di integrazione includono:

- SIEM generici: integrare Defender per il cloud app con il server SIEM generico. Per informazioni sull'integrazione con un siem generico, vedere Integrazione SIEM generica.

- API Microsoft Security Graph: un servizio intermedio (o broker) che fornisce una singola interfaccia a livello di codice per connettere più provider di sicurezza. Per altre informazioni, vedere Integrazioni della soluzione di sicurezza con microsoft Graph API Sicurezza.

L'integrazione con Microsoft Sentinel include la configurazione sia in Defender per il cloud Apps che in Microsoft Sentinel.

Prerequisiti

Per l'integrazione con Microsoft Sentinel:

- È necessario disporre di una licenza valida di Microsoft Sentinel

- È necessario essere almeno un amministratore della sicurezza nel tenant.

Supporto per il governo degli Stati Uniti

L'integrazione diretta Defender per il cloud Apps - Microsoft Sentinel è disponibile solo per i clienti commerciali.

Tuttavia, tutti i dati delle app di Defender per il cloud sono disponibili in Microsoft Defender XDR e pertanto disponibili in Microsoft Sentinel tramite il connettore Microsoft Defender XDR.

È consigliabile che i clienti GCC, GCC High e DoD interessati a visualizzare i dati delle app Defender per il cloud in Microsoft Sentinel installino la soluzione Microsoft Defender XDR.

Per altre informazioni, vedi:

- Integrazione di Microsoft Defender XDR con Microsoft Sentinel

- Microsoft Defender per il cloud app per le offerte del governo degli Stati Uniti

Integrazione con Microsoft Sentinel

Nel portale di Microsoft Defender selezionare Impostazioni > app cloud.

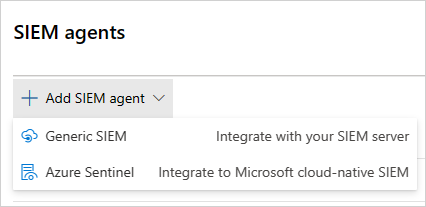

In Sistema selezionare Agenti > SIEM Aggiungi agente > SIEM Sentinel. Ad esempio:

Nota

L'opzione per aggiungere Microsoft Sentinel non è disponibile se in precedenza è stata eseguita l'integrazione.

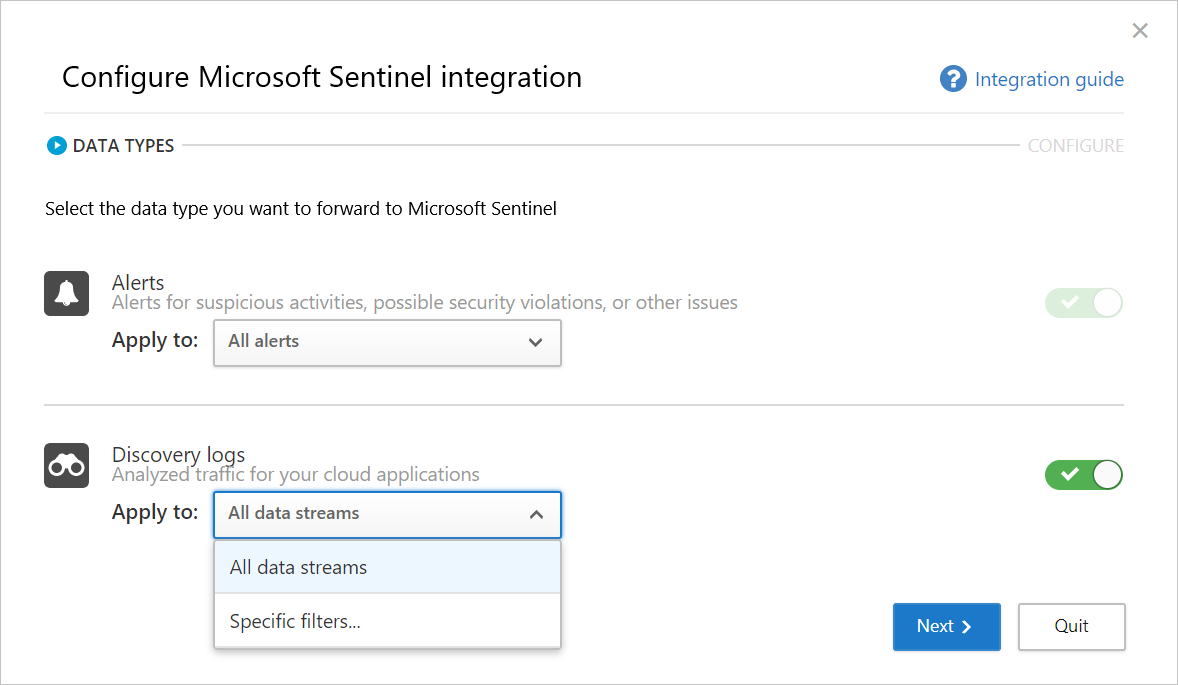

Nella procedura guidata selezionare i tipi di dati da inoltrare a Microsoft Sentinel. È possibile configurare l'integrazione, come indicato di seguito:

- Avvisi: gli avvisi vengono attivati automaticamente dopo l'abilitazione di Microsoft Sentinel.

- Log di individuazione: usare il dispositivo di scorrimento per abilitarli e disabilitarli, per impostazione predefinita, tutti gli elementi sono selezionati e quindi usare l'elenco a discesa Applica a per filtrare i log di individuazione inviati a Microsoft Sentinel.

Ad esempio:

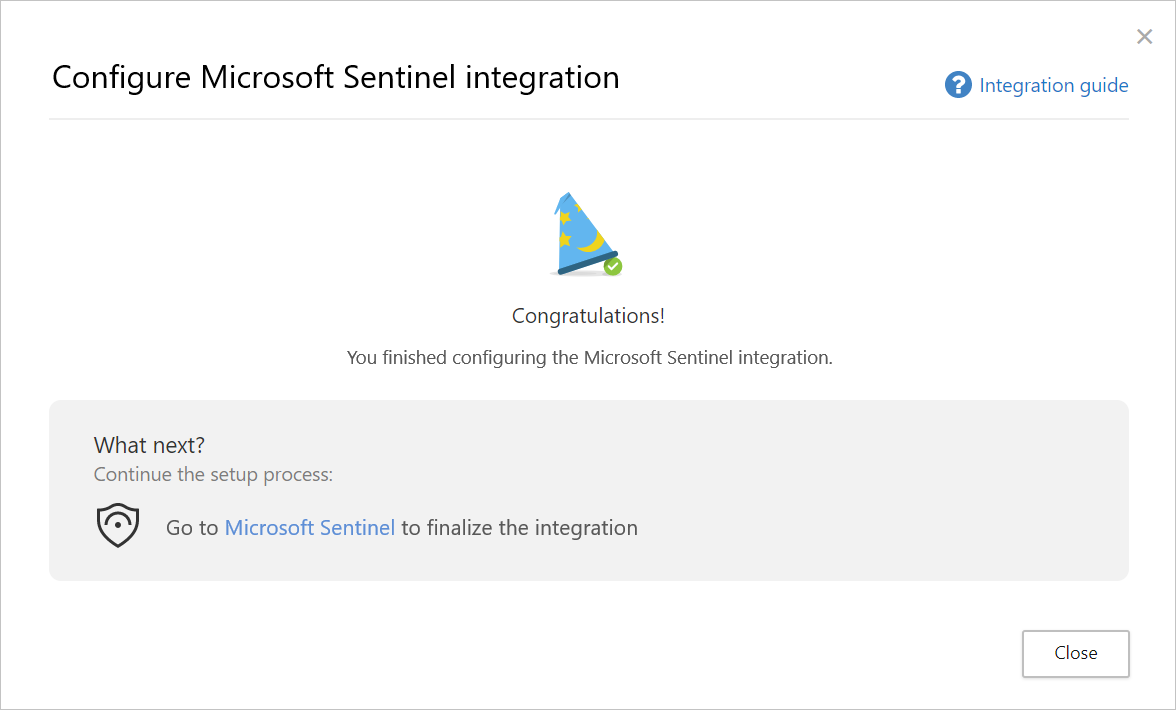

Selezionare Avanti e passare a Microsoft Sentinel per finalizzare l'integrazione. Per informazioni sulla configurazione di Microsoft Sentinel, vedere connettore dati di Microsoft Sentinel per Defender per il cloud Apps. Ad esempio:

Nota

I nuovi log di individuazione verranno in genere visualizzati in Microsoft Sentinel entro 15 minuti dalla configurazione nel portale delle app di Defender per il cloud. Tuttavia, potrebbe essere necessario più tempo a seconda delle condizioni dell'ambiente di sistema. Per altre informazioni, vedere Gestire il ritardo di inserimento nelle regole di analitica.

Avvisi e log di individuazione in Microsoft Sentinel

Al termine dell'integrazione, è possibile visualizzare Defender per il cloud avvisi e log di individuazione delle app in Microsoft Sentinel.

In Microsoft Sentinel, in Log, in Security Insights, è possibile trovare i log per i tipi di dati Defender per il cloud Apps, come indicato di seguito:

| Tipo di dati | Tabella |

|---|---|

| Log di individuazione | McasShadowItReporting |

| Avvisi | SecurityAlert |

La tabella seguente descrive ogni campo nello schema McasShadowItReporting :

| Campo | Tipo | Descrizione | Esempi |

|---|---|---|---|

| TenantId | String | ID area di lavoro | b459b4u5-912x-46d5-9cb1-p43069212nb4 |

| SourceSystem | String | Sistema di origine : valore statico | Azure |

| TimeGenerated [UTC] | Data/Ora | Data di individuazione dei dati | 2019-07-23T11:00:35.858Z |

| StreamName | String | Nome del flusso specifico | Reparto marketing |

| TotalEvents | Intero | Numero totale di eventi per sessione | 122 |

| BlockedEvents | Intero | Numero di eventi bloccati | 0 |

| Byte caricati | Intero | Quantità di dati caricati | 1,514,874 |

| TotalBytes | Intero | Quantità totale di dati | 4,067,785 |

| DownloadedBytes | Intero | Quantità di dati scaricati | 2,552,911 |

| IpAddress | String | Indirizzo IP di origine | 127.0.0.0 |

| UserName | String | Nome utente | Raegan@contoso.com |

| EnrichedUserName | String | Nome utente arricchito con il nome utente Microsoft Entra | Raegan@contoso.com |

| AppName | String | Nome dell'app cloud | Microsoft OneDrive for Business |

| AppId | Intero | Identificatore dell'app cloud | 15600 |

| AppCategory | String | Categoria di app cloud | Archiviazione nel cloud |

| AppTag | Matrice di stringhe | Tag predefiniti e personalizzati definiti per l'app | ["sanzionato"] |

| AppScore | Intero | Il punteggio di rischio dell'app in una scala da 0 a 10, 10 come punteggio per un'app non rischiosa | 10 |

| Tipo | String | Tipo di log : valore statico | McasShadowItReporting |

Usare Power BI con i dati delle app di Defender per il cloud in Microsoft Sentinel

Al termine dell'integrazione, è anche possibile usare i dati delle app di Defender per il cloud archiviati in Microsoft Sentinel in altri strumenti.

Questa sezione descrive come usare Microsoft Power BI per modellare e combinare facilmente i dati per creare report e dashboard che soddisfino le esigenze dell'organizzazione.

Attività iniziali:

In Power BI importare query da Microsoft Sentinel per i dati delle app di Defender per il cloud. Per altre informazioni, vedere Importare i dati di log di Monitoraggio di Azure in Power BI.

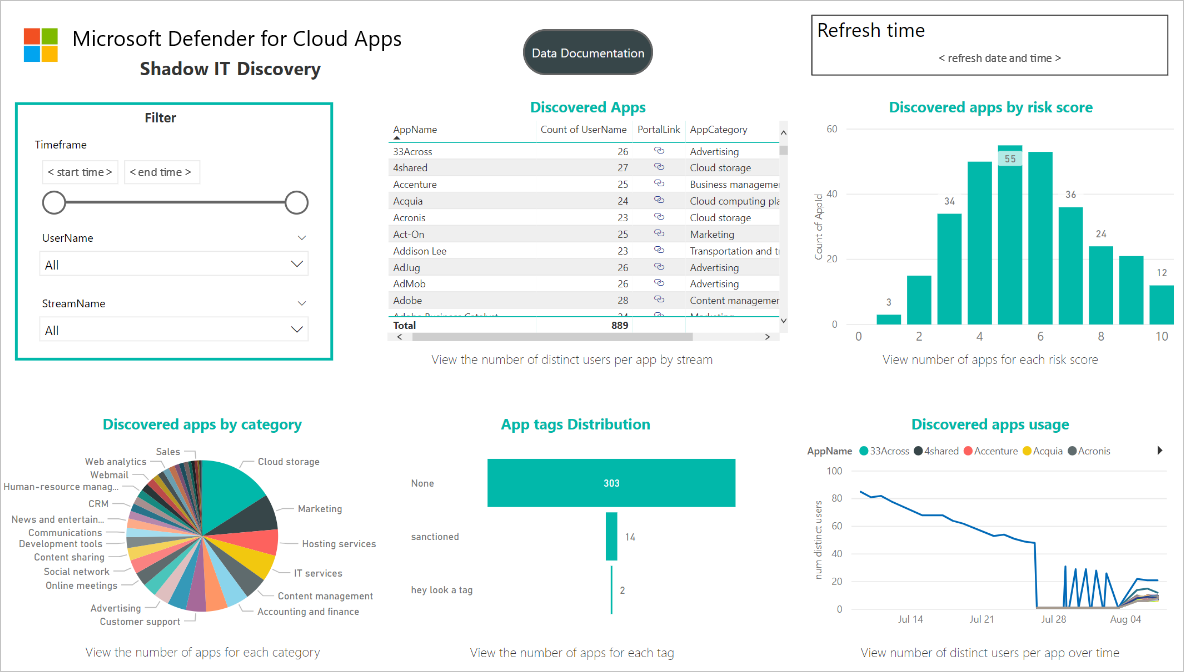

Installare l'app Shadow IT Discovery di app Defender per il cloud e connetterla ai dati del log di individuazione per visualizzare il dashboard predefinito di Shadow IT Discovery.

Nota

Attualmente, l'app non viene pubblicata in Microsoft AppSource. Potrebbe quindi essere necessario contattare l'amministratore di Power BI per ottenere le autorizzazioni per installare l'app.

Ad esempio:

Facoltativamente, creare dashboard personalizzati in Power BI Desktop e modificarli in base ai requisiti di visualizzazione analitica e creazione di report dell'organizzazione.

Connettere l'app app Defender per il cloud

In Power BI selezionare App > Shadow IT Discovery .

Nella pagina Introduzione alla nuova app selezionare Connetti. Ad esempio:

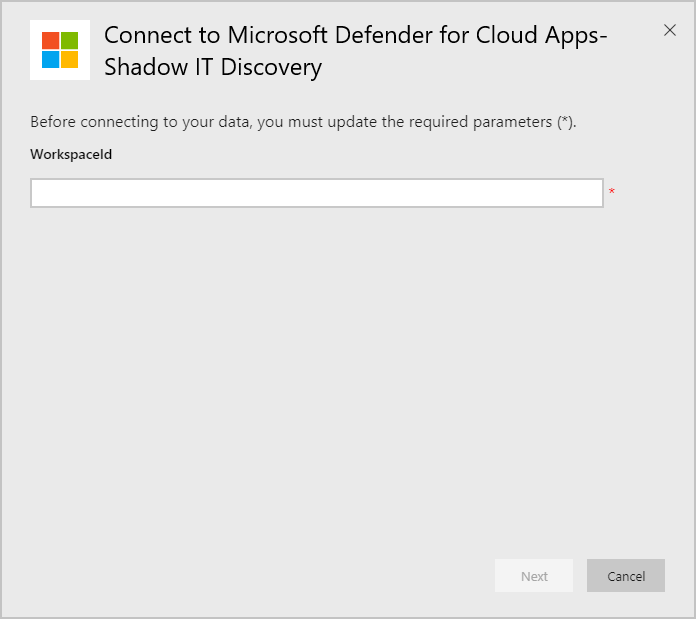

Nella pagina ID area di lavoro immettere l'ID dell'area di lavoro di Microsoft Sentinel come visualizzato nella pagina di panoramica del log analitica e quindi selezionare Avanti. Ad esempio:

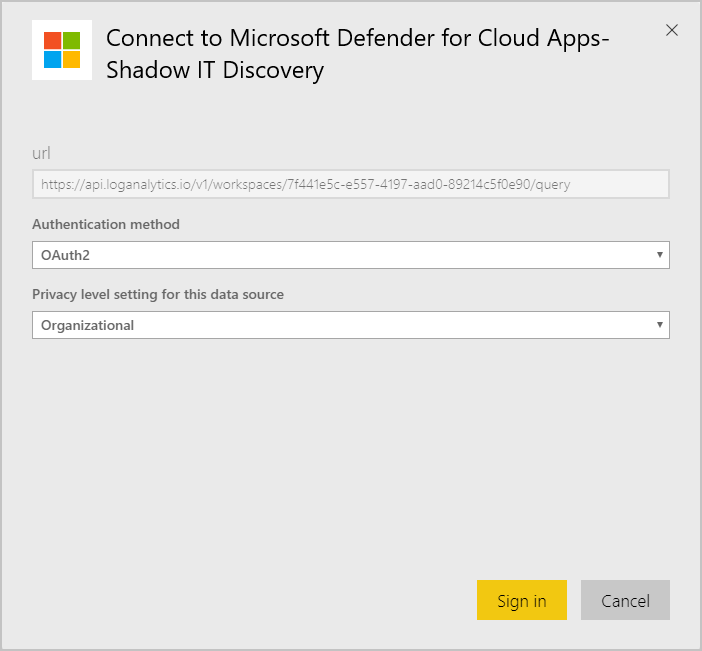

Nella pagina di autenticazione specificare il metodo di autenticazione e il livello di privacy e quindi selezionare Accedi. Ad esempio:

Dopo aver connesso i dati, passare alla scheda Set di dati dell'area di lavoro e selezionare Aggiorna. In questo modo il report verrà aggiornato con i propri dati.

Se si verificano problemi, siamo qui per aiutare. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.