Inventario dei dispositivi

Si applica a:

- Microsoft Defender per endpoint Piano 1

- Microsoft Defender per endpoint Piano 2

- Gestione delle vulnerabilità di Microsoft Defender

- Microsoft Defender XDR

Si desidera provare Microsoft Defender per endpoint? iscriversi a una versione di valutazione gratuita.

L'inventario dei dispositivi mostra un elenco dei dispositivi nella rete in cui sono stati generati avvisi. Per impostazione predefinita, la coda visualizza i dispositivi visualizzati negli ultimi 30 giorni. A colpo d'occhio, vengono visualizzate informazioni come dominio, livello di rischio, piattaforma del sistema operativo e altri dettagli per una facile identificazione dei dispositivi più a rischio.

Nota

L'inventario dei dispositivi è disponibile nei servizi Microsoft Defender XDR. Le informazioni disponibili potrebbero variare a seconda della licenza. Per ottenere il set più completo di funzionalità, usare Microsoft Defender per endpoint Piano 2.

Il livello di rischio, che può influenzare l'imposizione dell'accesso condizionale e di altri criteri di sicurezza in Microsoft Intune, è ora disponibile per i dispositivi Windows.

Sono disponibili diverse opzioni tra cui è possibile scegliere per personalizzare la visualizzazione elenco dei dispositivi. Nel riquadro di spostamento superiore è possibile:

- Aggiungere o rimuovere colonne.

- Esportare l'intero elenco in formato CSV.

- Selezionare il numero di elementi da visualizzare per pagina.

- Applicare filtri.

Durante il processo di onboarding, l'elenco Dispositivi viene popolato gradualmente con i dispositivi quando iniziano a segnalare i dati del sensore. Usare questa visualizzazione per tenere traccia degli endpoint caricati mentre vengono online oppure scaricare l'elenco completo degli endpoint come file CSV per l'analisi offline.

Nota

Se si esporta l'elenco dei dispositivi, contiene tutti i dispositivi dell'organizzazione. Il download potrebbe richiedere molto tempo, a seconda delle dimensioni dell'organizzazione. L'esportazione dell'elenco in formato CSV consente di visualizzare i dati in modo non filtrato. Il file CSV include tutti i dispositivi dell'organizzazione, indipendentemente da eventuali filtri applicati nella visualizzazione stessa.

Inoltre, quando si esporta l'elenco dei dispositivi, lo stato dell'antivirus viene visualizzato come Not-Supported. Per lo stato dell'antivirus, usare invece il report di integrità Microsoft Defender antivirus rilasciato di recente. Questo report consente di esportare altri dettagli.

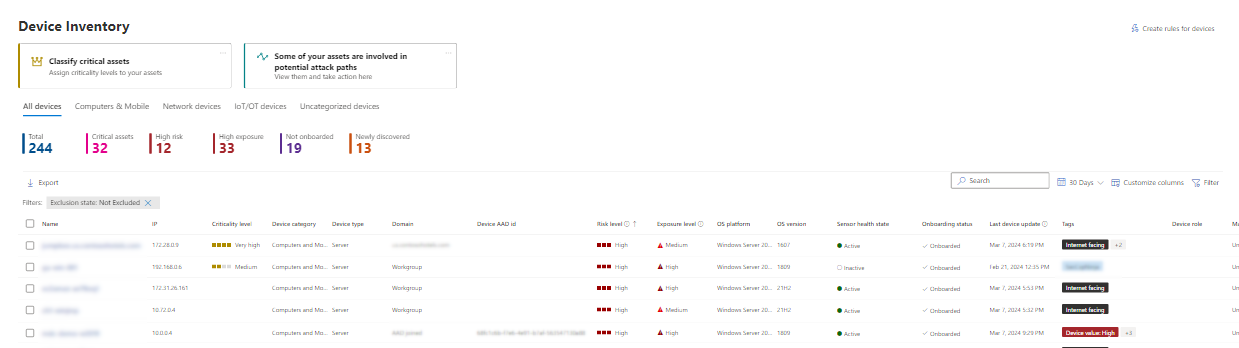

L'immagine seguente illustra l'elenco dei dispositivi:

Ordinare e filtrare l'elenco dei dispositivi

È possibile applicare i filtri seguenti per limitare l'elenco degli avvisi e ottenere una visualizzazione più incentrata.

Nome dispositivo

Durante il processo di onboarding Microsoft Defender per endpoint, i dispositivi caricati in Defender per endpoint vengono progressivamente popolati nell'inventario dei dispositivi quando iniziano a segnalare i dati del sensore. L'inventario dei dispositivi viene popolato anche dai dispositivi individuati nella rete tramite il processo di individuazione dei dispositivi. L'inventario dei dispositivi include le schede seguenti:

- Tutti i dispositivi

- Computer & dispositivi mobili: endpoint aziendali (workstation, server e dispositivi mobili).

- Dispositivi di rete: dispositivi come router e commutatori.

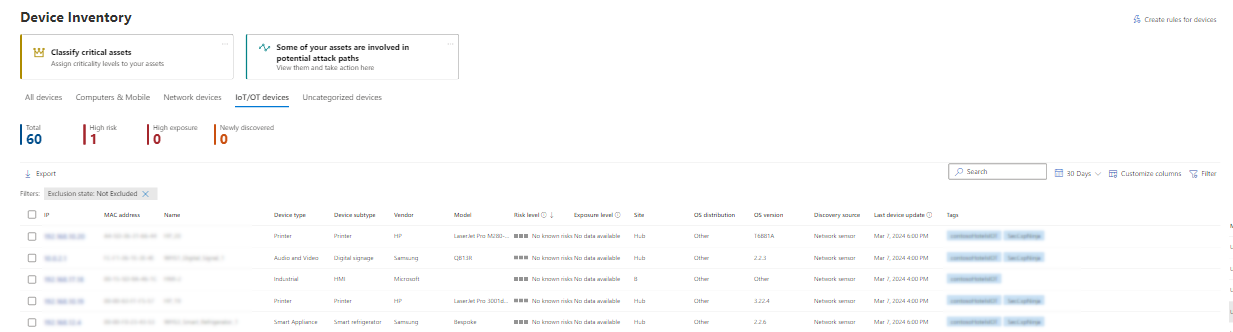

- Dispositivi IoT/OT: dispositivi IoT (Enterprise Internet of Things) come stampanti e fotocamere e dispositivi OT (Operational Technology) come server o sistemi di creazione di pacchetti.

- Dispositivi non categorizzati: dispositivi che non possono essere classificati correttamente.

Passare alla pagina Inventario dispositivi

Nel portale di Defender in https://security.microsoft.compassare a Dispositivi asset>. In alternativa, per passare direttamente alla pagina Inventario dispositivi , usare https://security.microsoft.com/machines.

Panoramica dell'inventario dei dispositivi

L'inventario dei dispositivi viene aperto nella scheda Tutti i dispositivi . È possibile visualizzare informazioni come nome del dispositivo, dominio, livello di rischio, livello di esposizione, piattaforma del sistema operativo, livello di criticità, stato di onboarding, stato di integrità del sensore, stato di mitigazione e altri dettagli per identificare facilmente i dispositivi più a rischio.

La scheda Classifica asset critici consente di definire i gruppi di dispositivi come business critical. È anche possibile che venga visualizzata la scheda di avviso Percorso di attacco, che consente di accedere ai percorsi di attacco per verificare se uno degli asset fa parte di un percorso di attacco. Per altre informazioni, vedere Panoramica dei percorsi di attacco.

Nota

Classificare gli asset critici e le informazioni sul percorso di attacco fa parte di Gestione dell'esposizione in Microsoft Security, attualmente disponibile in anteprima pubblica.

Usare la colonna Stato onboarding per ordinare e filtrare in base ai dispositivi individuati e ai dispositivi già caricati in Microsoft Defender per endpoint.

Dalle schede Dispositivi di rete e dispositivi IoT/OT vengono visualizzate anche informazioni quali fornitore, modello e tipo di dispositivo:

Nota

L'integrazione dell'individuazione dei dispositivi con Microsoft Defender per IoT nel portale di Defender (anteprima) è disponibile per individuare, identificare e proteggere l'inventario completo degli asset OT/IOT. I dispositivi individuati con questa integrazione vengono visualizzati nella scheda Dispositivi IoT/OT .

Con Defender per IoT è anche possibile visualizzare e gestire i dispositivi IoT aziendali (ad esempio stampanti, smart TV e sistemi di conferenza) nell'ambito del monitoraggio IoT aziendale. Per altre informazioni, vedere Abilitare la sicurezza IoT aziendale con Defender per endpoint.

Nella parte superiore di ogni scheda dell'inventario dei dispositivi sono disponibili i conteggi dei dispositivi seguenti:

- Totale: numero totale di dispositivi.

- Asset critici: numero di asset aziendali critici (solo scheda Tutti i dispositivi ).

- Rischio elevato: il numero di dispositivi identificati come rischio più elevato per l'organizzazione.

- Esposizione elevataNumero di dispositivi con esposizione elevata.

- Non eseguito l'onboarding: numero di dispositivi non ancora caricati. Tutti i dispositivi e i computer & solo schede per dispositivi mobili.

- Appena individuato: numero di dispositivi appena individuati negli ultimi 7 giorni (tutte le schede tranne Computer & dispositivi mobili).

È possibile usare queste informazioni per assegnare priorità ai dispositivi per i miglioramenti del comportamento di sicurezza.

Esplorare l'inventario dei dispositivi

Sono disponibili diverse opzioni per personalizzare la visualizzazione dell'inventario dei dispositivi. Nella parte superiore della struttura di spostamento per ogni scheda è possibile:

- Cercare un dispositivo per nome.

- Cercare un dispositivo in base all'indirizzo IP o mac usato più di recente o al prefisso dell'indirizzo IP.

- Aggiungere o rimuovere colonne.

- Esportare l'intero elenco in formato CSV per l'analisi offline.

- Selezionare l'intervallo di date da visualizzare.

- Applicare filtri.

Nota

Se si esporta l'elenco dei dispositivi in CSV, contiene ogni dispositivo dell'organizzazione, quindi potrebbe essere necessario molto tempo per scaricare il file CSV. Il file CSV contiene dati non filtrati per tutti i dispositivi dell'organizzazione, indipendentemente dai filtri.

È possibile usare la funzionalità di ordinamento e filtro in ogni scheda dell'inventario dei dispositivi per ottenere una visualizzazione più incentrata. Questi controlli consentono anche di valutare e gestire i dispositivi nell'organizzazione.

I conteggi nella parte superiore di ogni scheda vengono aggiornati in base alla visualizzazione corrente.

Usare i filtri per personalizzare le visualizzazioni dell'inventario dei dispositivi

Le proprietà del dispositivo disponibili da usare come filtri variano in base alla scheda inventario dei dispositivi, come descritto nella tabella seguente:

| Proprietà | Schede | Descrizione |

|---|---|---|

| Piattaforme cloud |

|

Piattaforma cloud a cui appartiene il dispositivo. I valori disponibili sono i seguenti:

|

| Livello di criticità |

|

Livello di criticità assegnato al dispositivo (quanto è critico un dispositivo per l'organizzazione). I valori disponibili sono i seguenti:

Per altre informazioni, vedere Panoramica della gestione degli asset critici. |

| Categoria di dispositivi | Tutti i dispositivi | Valore della categoria assegnato al dispositivo. Immettere un valore o selezionare uno dei valori disponibili:

|

| Sottotipo dispositivo |

|

Valore del sottotipo assegnato al dispositivo. Immettere un valore o selezionare un valore disponibile, ad esempio Videoconferenza. |

| Tipo di dispositivo |

|

Valore del tipo assegnato al dispositivo. Immettere un valore o selezionare un valore disponibile, ad esempio Audio e Video. |

| Ruolo dispositivo | Tutti | Ruolo specifico del dispositivo all'interno dell'organizzazione. Per descrizioni dettagliate di ogni ruolo, vedere Classificazioni predefinite. |

| Valore del dispositivo | Tutti | Valore assegnato del dispositivo. I valori disponibili sono High e Low. |

| Origini di individuazione | Tutti | Report di origine nel dispositivo. |

| Stato di esclusione | Tutti | I valori disponibili non sono esclusi ed esclusi. Per altre informazioni, vedere Escludere i dispositivi. |

| Livello di esposizione | Tutti | Livello di esposizione del dispositivo in base alle raccomandazioni di sicurezza in sospeso. I valori disponibili sono i seguenti:

|

| Prima vista | Tutte le schede ad eccezione dei dispositivi di rete | Quanto tempo fa il dispositivo è stato visto per la prima volta in rete o quando è stato segnalato per la prima volta dal sensore Microsoft Defender per endpoint. I valori disponibili sono Ultimi 7 giorni o Oltre 7 giorni fa. |

| Group |

|

Gruppi di dispositivi. Immettere un valore nella casella. |

| Connessione Internet |

|

Indica se il dispositivo è collegato a Internet. I valori disponibili sono Sì e No. |

| Gestito da |

|

Modalità di gestione del dispositivo. I valori disponibili sono i seguenti:

|

| Stato mitigazione |

|

I valori disponibili sono Contained e Isolated. |

| Modello | Tutti i dispositivi | Modello del dispositivo. Immettere un valore o selezionare i valori disponibili. |

| Stato onboarding |

|

Indica se il dispositivo è attualmente sottoposto a onboarding in Defender per endpoint. L'individuazione dei dispositivi deve essere abilitata per la visualizzazione di questo filtro. I valori disponibili sono i seguenti:

|

| Piattaforma del sistema operativo |

|

Sistema operativo nel dispositivo. I valori disponibili sono i seguenti:

|

| Versione del sistema operativo | Tutti i dispositivi | Versione del sistema operativo, che include le versioni di Windows. Nella scheda Computer & per dispositivi mobili è disponibile anche il filtro della versione di Windows . |

| Livello di rischio | Tutti | Valutazione complessiva dei rischi del dispositivo in base a una combinazione di fattori, tra cui il tipo e la gravità degli avvisi attivi nel dispositivo. I valori disponibili sono i seguenti:

La risoluzione degli avvisi attivi, l'approvazione delle attività di correzione e l'eliminazione degli avvisi successivi possono ridurre il livello di rischio. |

| Stato di integrità del sensore |

|

I valori disponibili per i dispositivi caricati sono:

|

| Site |

|

Usato per la sicurezza del sito di Defender per IoT (richiede una licenza di Defender per IoT). |

| Tag | Tutti | Raggruppamento e assegnazione di tag aggiunti ai singoli dispositivi. Per altre informazioni, vedere Creare e gestire i tag dei dispositivi. |

| Dispositivo temporaneo | Tutti | I valori disponibili sono No e Yes. Per impostazione predefinita, i dispositivi temporanei vengono filtrati per ridurre il rumore di inventario. Per altre informazioni, vedere Identificazione dei dispositivi temporanei. |

| Fornitore | Tutti i dispositivi | Fornitore del dispositivo. Immettere un valore o selezionare i valori disponibili. |

| Versione di Windows | Computer & dispositivi mobili | Versione di Windows. È disponibile anche il filtro della versione del sistema operativo. Il valore Versione futura per questa proprietà è causato da uno degli scenari seguenti:

La versione completa del sistema operativo è visibile nella pagina dei dettagli del dispositivo. |

Usare le colonne per personalizzare le visualizzazioni dell'inventario dei dispositivi

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. I valori predefiniti sono contrassegnati con un asterisco (*):

Personalizza colonne per modificare le colonne visualizzate. I valori predefiniti sono contrassegnati con un asterisco (*):

Scheda Tutti i dispositivi :

- Nome*

- IP*

- Indirizzo MAC

- Livello di criticità*

- Categoria di dispositivi*

- Ruolo dispositivo

- Tipo di dispositivo*

- Sottotipo dispositivo

- Fornitore

- Modello

- Dominio*

- ID AAD del dispositivo*

- Livello di rischio*

- Livello di esposizione*

- Piattaforma del sistema operativo*

- Distribuzione del sistema operativo

- Versione del sistema operativo*

- Stato di integrità del sensore*

- Stato onboarding*

- Origini di individuazione

- Prima vista

- Ultimo aggiornamento del dispositivo*

- Tag*

- Stato di esclusione

- Gestito da*

- Gestito per stato*

- Stato mitigazione*

- Piattaforme cloud*

Le informazioni sul firmware per i dispositivi OT vengono visualizzate nelle colonne Versione del sistema operativo e Modello .

Computer & scheda per dispositivi mobili :

- Nome*

- Dominio*

- ID AAD del dispositivo*

- Ruolo dispositivo

- Tipo di dispositivo

- Sottotipo dispositivo

- Livello di rischio*

- Livello di esposizione*

- Piattaforma del sistema operativo*

- Distribuzione del sistema operativo

- Versione di Windows*

- Indirizzo MAC

- Livello di criticità*

- Stato di integrità del sensore*

- Stato onboarding*

- Origini di individuazione

- Ultimo aggiornamento del dispositivo*

- Prima vista

- Tag*

- Stato di esclusione

- Gestito da*

- Gestito per stato*

- Stato mitigazione*

- Piattaforme cloud*

Scheda Dispositivi di rete

- IP*

- Indirizzo MAC

- Venditore*

- Modello*

- Nome*

- Origini di individuazione

- Dominio

- Tipo di dispositivo

- Sottotipo dispositivo

- Livello di rischio*

- Livello di esposizione*

- Distribuzione del sistema operativo*

- Versione del sistema operativo*

- Ultimo aggiornamento del dispositivo*

- Prima vista

- Tag*

- Stato di esclusione

Scheda Dispositivi IoT/OT

- IP*

- Indirizzo MAC*

- Nome*

- Tipo di dispositivo*

- Sottotipo dispositivo*

- Venditore*

- Modello*

- Livello di rischio*

- Livello di esposizione*

- Origini di individuazione

- Distribuzione del sistema operativo*

- Versione del sistema operativo*

- Prima vista

- Ultimo aggiornamento del dispositivo*

- Dominio

- Tag*

- Stato di esclusione

Scheda Dispositivi non categorizzati :

- Nome*

- Venditore*

- IP*

- Origini di individuazione

- Indirizzo MAC

- Livello di rischio

- Livello di esposizione

- Distribuzione del sistema operativo*

- Versione del sistema operativo*

- Ultimo aggiornamento del dispositivo*

- Prima vista

- Tag*

- Stato di esclusione

Consiglio

Per visualizzare tutte le colonne, è probabile che sia necessario eseguire una o più delle operazioni seguenti:

- Scorrere orizzontalmente nel Web browser.

- Restringere la larghezza delle colonne appropriate.

- Ridurre lo zoom indietro nel Web browser.

Articoli correlati

Analizzare i dispositivi nell'elenco dispositivi Microsoft Defender per endpoint.

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender per endpoint Tech Community.