Architettura di Microsoft Defender per identità

Microsoft Defender per identità monitora i controller di dominio acquisendo e analizzando il traffico di rete, sfruttando gli eventi di Windows direttamente dai controller di dominio e quindi analizzando i dati per individuare attacchi e minacce.

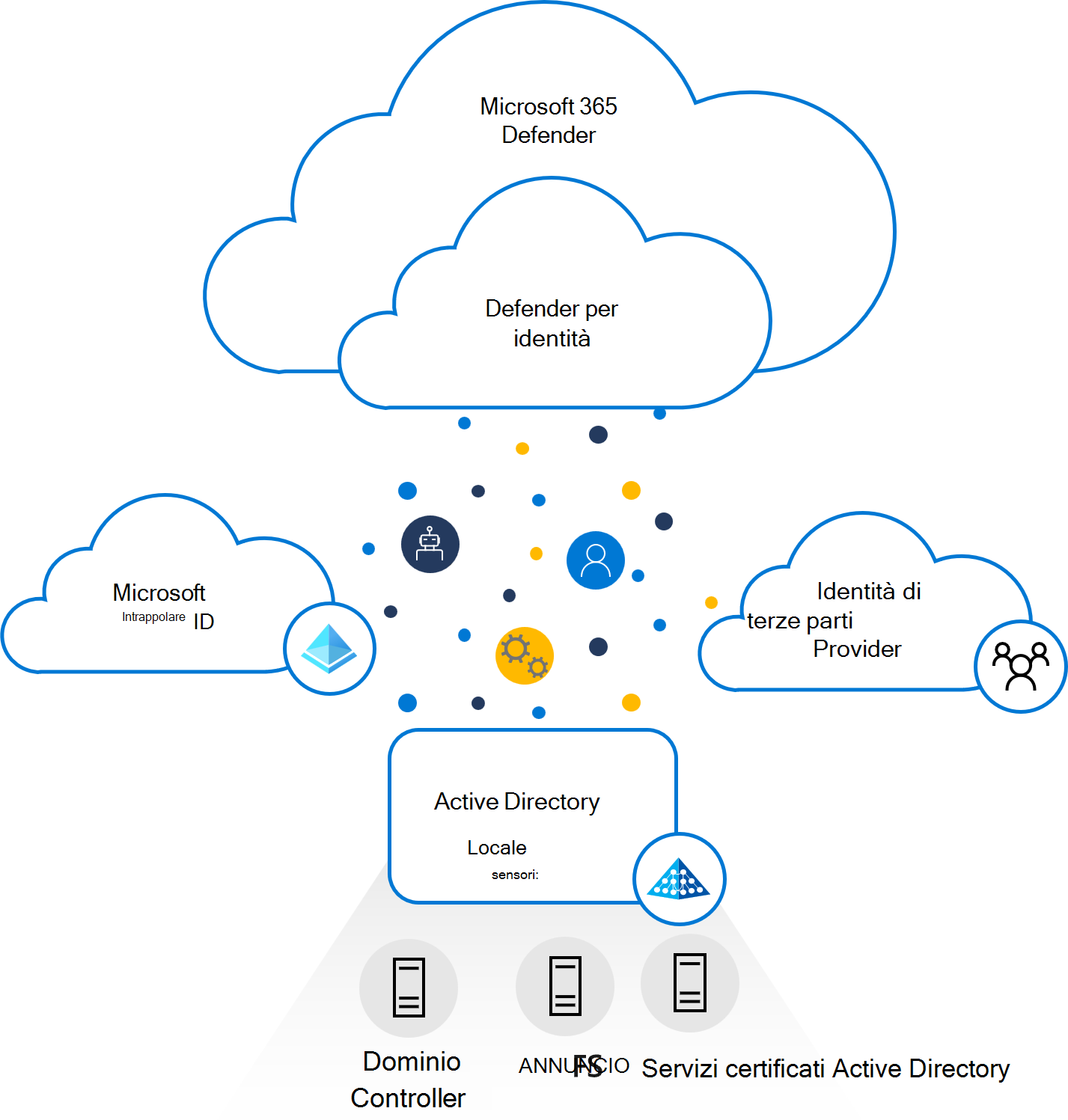

L'immagine seguente mostra come Defender per identità viene sovrapposto Microsoft Defender XDR e interagisce con altri servizi Microsoft e provider di identità di terze parti per monitorare il traffico proveniente dai controller di dominio e dai server Active Directory.

Installato direttamente nel controller di dominio, Active Directory Federation Services (AD FS) o nei server di Servizi certificati Active Directory, il sensore Defender per identità accede ai log eventi richiesti direttamente dai server. Dopo l'analisi dei log e del traffico di rete da parte del sensore, Defender per identità invia solo le informazioni analizzate al servizio cloud Defender for Identity.

Componenti di Defender per identità

Defender per identità è costituito dai componenti seguenti:

Portale di Microsoft Defender

Il portale di Microsoft Defender crea l'area di lavoro defender per le identità, visualizza i dati ricevuti dai sensori di Defender per identità e consente di monitorare, gestire e analizzare le minacce nell'ambiente di rete.Sensore Defender per identità I sensori defender per identità possono essere installati direttamente nei server seguenti:

- Controller di dominio: il sensore monitora direttamente il traffico del controller di dominio, senza la necessità di un server dedicato o la configurazione del mirroring delle porte.

- AD FS/AD CS: il sensore monitora direttamente il traffico di rete e gli eventi di autenticazione.

Servizio cloud Defender per identità

Il servizio cloud Defender for Identity viene eseguito nell'infrastruttura di Azure ed è attualmente distribuito in Europa, Regno Unito, Svizzera, America del Nord/America centrale/Caraibi, Australia orientale, Asia e India. Il servizio cloud Defender for Identity è connesso al grafico di sicurezza intelligente di Microsoft.

Portale di Microsoft Defender

Usare il portale di Microsoft Defender per:

- Creare l'area di lavoro Defender per identità.

- Eseguire l'integrazione con altri servizi di sicurezza Microsoft.

- Gestire le impostazioni di configurazione del sensore defender per identità.

- Visualizzare i dati ricevuti dai sensori defender per identità.

- Monitorare le attività sospette rilevate e i sospetti attacchi in base al modello di kill chain degli attacchi.

- Facoltativo: il portale può anche essere configurato per inviare messaggi di posta elettronica ed eventi quando vengono rilevati avvisi di sicurezza o problemi di integrità.

Nota

Se nell'area di lavoro Defender per identità non viene installato alcun sensore entro 60 giorni, l'area di lavoro potrebbe essere eliminata e sarà necessario ricrearla.

Sensore Defender per identità

Il sensore Defender per identità ha le funzionalità di base seguenti:

- acquisire e controllare il traffico di rete del controller di dominio (traffico locale del controller di dominio)

- Ricevere eventi di Windows direttamente dai controller di dominio

- ricevere le informazioni contabili RADIUS dal tuo provider VPN

- recuperare dati relativi a utenti e computer da Active Directory Domain

- eseguire la risoluzione delle entità di rete (utenti, gruppi e computer)

- Trasferire i dati rilevanti al servizio cloud Defender per identità

Il sensore Defender per identità legge gli eventi in locale, senza la necessità di acquistare e gestire hardware o configurazioni aggiuntive. Il sensore Defender per identità supporta anche La traccia eventi per Windows (ETW) che fornisce le informazioni di log per più rilevamenti. I rilevamenti basati su ETW includono sospetti attacchi DCShadow tentati di usare le richieste di replica del controller di dominio e l'innalzamento di livello del controller di dominio.

Processo di sincronizzazione del dominio

Il processo del programma di sincronizzazione del dominio è responsabile della sincronizzazione proattiva di tutte le entità da un dominio Active Directory specifico(simile al meccanismo usato dai controller di dominio stessi per la replica). Un sensore viene scelto automaticamente in modo casuale da tutti i sensori idonei per fungere da sincronizzatore di dominio.

Se il programma di sincronizzazione del dominio è offline per più di 30 minuti, viene scelto automaticamente un altro sensore.

Limitazioni delle risorse

Il sensore Defender per identità include un componente di monitoraggio che valuta la capacità di calcolo e memoria disponibile nel server in cui è in esecuzione. Il processo di monitoraggio viene eseguito ogni 10 secondi e aggiorna dinamicamente la quota di utilizzo della CPU e della memoria nel processo del sensore Defender per identità. Il processo di monitoraggio assicura che il server disponga sempre di almeno il 15% delle risorse di calcolo e memoria gratuite disponibili.

Indipendentemente da ciò che accade nel server, il processo di monitoraggio libera continuamente le risorse per assicurarsi che le funzionalità principali del server non siano mai interessate.

Se il processo di monitoraggio causa l'esaurirsi delle risorse del sensore Defender per identità, viene monitorato solo il traffico parziale e nella pagina del sensore Defender per identità viene visualizzato l'avviso di integrità "Traffico di rete con mirroring della porta eliminata".

Eventi di Windows

Per migliorare la copertura del rilevamento di Defender per identità correlata alle autenticazioni NTLM, alle modifiche ai gruppi sensibili e alla creazione di servizi sospetti, Defender per identità analizza i log di eventi di Windows specifici.

Per assicurarsi che i log vengano letti, assicurarsi che il sensore Defender per identità abbia impostazioni avanzate dei criteri di controllo configurate correttamente. Per assicurarsi che l'evento 8004 di Windows venga controllato in base alle esigenze del servizio, esaminare le impostazioni di controllo NTLM

Passaggio successivo

Distribuire Microsoft Defender per identità con Microsoft Defender XDR