Ordinamento, filtraggio e download dei dati

Microsoft Defender Threat Intelligence (Defender TI) consente di accedere alla vasta raccolta di dati di ricerca per indicizzazione in un formato di tabella indicizzata e pivot. Questi set di dati possono essere di grandi dimensioni, restituendo grandi quantità di dati cronologici e recenti. Consentendo di ordinare e filtrare i dati in modo appropriato, è possibile visualizzare facilmente le connessioni di interesse.

Questo articolo illustra come ordinare e filtrare i dati per i set di dati seguenti:

- Risoluzioni

- Informazioni WHOIS

- Certificati

- Sottodomini

- Tracker

- Componenti

- Coppie host

- Cookies

- Servizi

- Domain Name System (DNS)

- DNS inverso

Altre informazioni sui set di dati

Si apprenderà anche come scaricare indicatori o artefatti dalle funzionalità seguenti:

- Progetti

- Articoli

- Set di dati

Prerequisiti

Un Microsoft Entra ID o un account Microsoft personale. Accedere o creare un account

Una licenza Defender TI Premium.

Nota

Gli utenti senza una licenza Defender TI Premium possono comunque accedere all'offerta Gratuita di Defender TI.

Aprire Defender TI nel portale di Microsoft Defender

- Accedere al portale di Defender e completare il processo di autenticazione Microsoft. Scopri di più sul portale di Defender

- Passare a Intelligence per le minacce>Intel Explorer.

Ordinamento dei dati

La funzione di ordinamento in ogni scheda dati consente di ordinare rapidamente i set di dati in base ai valori della colonna. Per impostazione predefinita, la maggior parte dei risultati viene ordinata in base all'ultima visualizzazione (decrescente) in modo che i risultati osservati più di recente vengano visualizzati nella parte superiore dell'elenco. Questo ordinamento predefinito fornisce immediatamente informazioni dettagliate sull'infrastruttura corrente di un artefatto.

Attualmente, tutti i set di dati sono ordinabili in base ai valori First Seen e Last Seen seguenti:

- Ultima visualizzazione (decrescente) - Impostazione predefinita

- Ultima visualizzazione (crescente)

- Prima vista (crescente)

- Prima vista (decrescente)

I dati possono essere ordinati in ogni scheda del set di dati per ogni ip, dominio o entità host in cui viene eseguita la ricerca o il pivot.

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

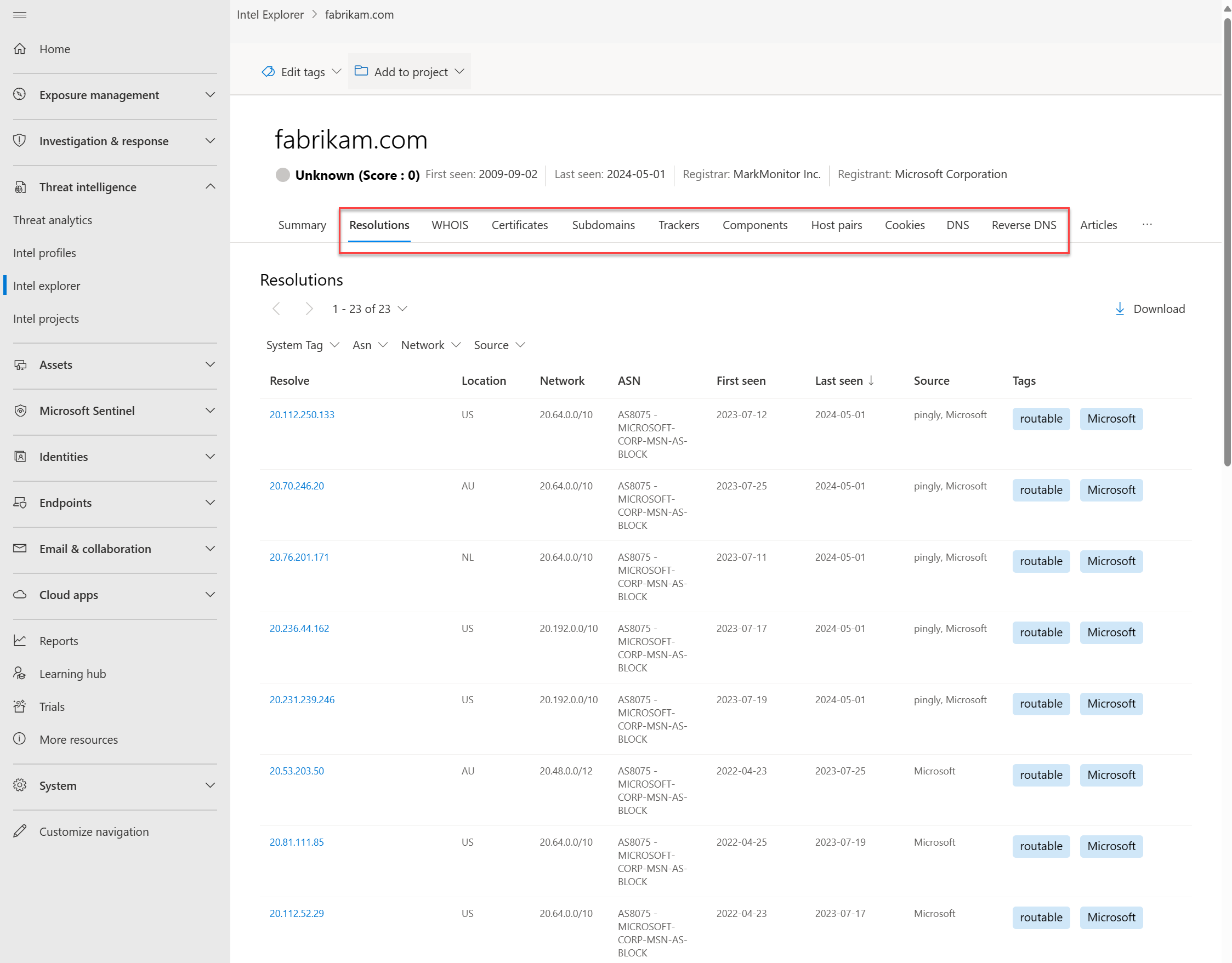

Passare alla scheda Risoluzioni , quindi applicare le preferenze di ordinamento alle colonne First seen e Last seen .

Filtro dei dati

Il filtro dei dati consente di accedere a un gruppo selezionato di dati in base a un particolare valore di metadati. Ad esempio, è possibile scegliere di visualizzare le risoluzioni IP individuate solo da un'origine selezionata o da componenti di un tipo specifico,ad esempio server o framework. Il filtro dati consente di limitare i risultati della query a elementi di particolare interesse.

Poiché Defender TI fornisce metadati specifici che coincidono con tipi di dati specifici, le opzioni di filtro sono diverse per ogni set di dati.

Filtri di risoluzione

I filtri seguenti si applicano ai dati di risoluzione:

- Tag di sistema: Defender TI crea questi tag in base alle informazioni dettagliate individuate dal team di ricerca. Altre informazioni

- Tag: tag personalizzati applicati agli utenti di Defender TI. Altre informazioni

- ASN: risultati correlati a un numero di sistema autonomo designato (ASN).

- Rete: risultati correlati alla rete designata.

- Origine: origine dati che ha prodotto il risultato, ad esempio riskiq, emerging_threats.

Per filtrare i dati di risoluzione:

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

Passare alla scheda Risoluzioni

Applicare filtri a ognuno dei tipi di opzioni di filtro annotati in precedenza.

Filtri tracker

I filtri seguenti si applicano ai dati del tracker:

- Tipo: tipo di tracker identificato per ogni artefatto, ad esempio JarmFuzzyHash o GoogleAnalyticsID.

- Indirizzo: indirizzo IP che ha osservato direttamente il tracker o ha un host di risoluzione che ha osservato il tracker. Questo filtro viene visualizzato quando si esegue la ricerca in un indirizzo IP.

- Hostname: l'host che ha osservato questo valore del tracker. Questo filtro viene visualizzato quando si esegue una ricerca in un dominio o in un host.

Per filtrare i dati del tracker:

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

Passare alla scheda Tracker

Applicare filtri a ognuno dei tipi di opzioni di filtro annotati in precedenza.

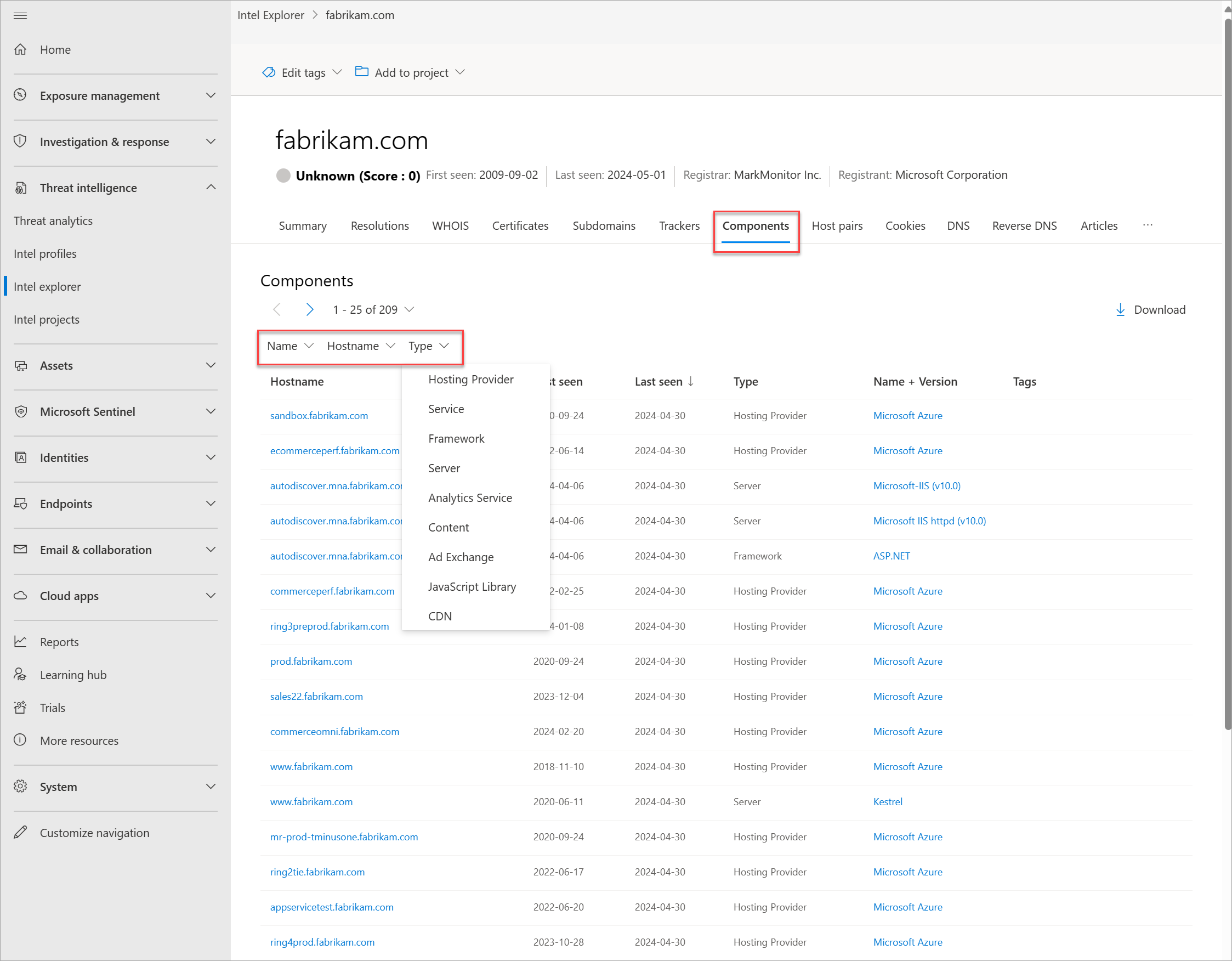

Filtri dei componenti

I filtri seguenti si applicano ai dati dei componenti:

- Ipaddressraw: Indirizzo IP che coincide con il nome host restituito.

- Digitare: Tipo di componente designato, ad esempio accesso remoto o sistema operativo.

- Nome: Nome del componente rilevato, ad esempio Cobalt Strike o PHP.

Per filtrare i dati dei componenti:

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

Passare alla scheda Componenti

Applicare filtri a ognuno dei tipi di opzioni di filtro annotati in precedenza.

Filtri della coppia host

I filtri seguenti si applicano ai dati della coppia host:

- Direzione: Direzione della connessione osservata, che indica se l'elemento padre viene reindirizzato all'elemento figlio o viceversa.

- Nome host padre: Nome host dell'artefatto padre.

- Causa: La causa rilevata della relazione padre-figlio dell'host, ad esempio reindirizzamento o iframe.src.

- Nome host figlio: Nome host dell'artefatto figlio.

Per filtrare i dati della coppia host:

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

Passare alla scheda Coppie host

Applicare filtri a ognuno dei tipi di opzioni di filtro annotati in precedenza.

Filtri DNS e DNS inverso

I filtri seguenti si applicano ai dati DNS e DNS inversi:

- Tipo di record: Tipo di record rilevato nel record DNS, ad esempio NS o CNAME.

- Valore: Valore designato del record , ad esempio nameserver.host.com.

Per filtrare i dati DNS e DNS inversi:

Cercare un dominio, un indirizzo IP o un host nella barra di ricerca di Intel Explorer .

Passare alle schede DNS e DNS inverso

Applicare filtri a ognuno dei tipi di opzioni di filtro annotati in precedenza.

Download dei dati

In Defender TI sono disponibili varie sezioni in cui è possibile esportare i dati come file CSV. Cercare e selezionare ![]() nelle sezioni seguenti:

nelle sezioni seguenti:

- La maggior parte delle schede dei set di dati

- Progetti

- Articoli di Intel

Quando si scaricano dati da Risoluzioni, DNS e DNS inverso , vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| Risolvere | Record associato al dominio cercato (risoluzione dell'indirizzo IP) o dominio che si risolve in un indirizzo IP quando viene eseguita la ricerca dell'indirizzo IP |

| Posizione | Paese o area geografica in cui è ospitato l'indirizzo IP |

| Rete | Netblock o subnet |

| autonomousSystemNumber | ASN |

| firstSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato per la prima volta la risoluzione |

| lastSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato la risoluzione per l'ultima volta |

| Source | Origine che ha osservato questa risoluzione |

| Tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano dati dalla scheda Sottodomini , vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| nome host | Sottodominio del dominio cercato |

| tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano dati dalla scheda Tracker, vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| nome host | Nome host che ha osservato o sta osservando il tracker |

| firstSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato per la prima volta che il nome host usava il tracker |

| lastSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato l'ultima volta che il nome host usava il tracker |

| attributeType | Tipo di tracker |

| attributeValue | Valore del tracker |

| Tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano dati dalla scheda Componenti , vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| nome host | Nome host che ha osservato o sta attualmente osservando il componente |

| firstSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato per la prima volta che il nome host usava il componente |

| lastSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato l'ultima volta che il nome host usava il componente |

| categoria | Tipo di componente |

| nome | Nome componente |

| Versione | Versione del componente |

| Tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano dati dalla scheda Coppie host , vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| parentHostname | Nome host che raggiunge il nome host figlio |

| childHostname | Nome host che alimenta gli asset ospitati nel nome host padre. |

| firstSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato per la prima volta la relazione tra il nome host padre e il nome host figlio |

| lastSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando Microsoft ha osservato per l'ultima volta la relazione tra il nome host padre e il nome host figlio |

| attributeCause | La causa della relazione tra il nome host padre e il nome host figlio |

| Tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano dati dalla scheda Cookie , vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| nome host | Nome host che ha osservato il nome del cookie |

| firstSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando il nome del cookie è stato osservato per la prima volta nel nome host proveniente dal dominio cookie |

| lastSeen | Data e ora (in formato mm/gg/aaaa hh:mm ) quando il nome del cookie è stato osservato per l'ultima volta nel nome host proveniente dal dominio del cookie |

| cookieName | Nome cookie |

| cookieDomain | Server del nome di dominio da cui è stato originato il nome del cookie |

| Tag | Tag di sistema o personalizzati associati all'artefatto |

Quando si scaricano elenchi di progetti da progetti Intel (progetti personali, progetti team e progetti condivisi), vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| nome | Nome del progetto |

| artefatti (conteggio) | Numero di artefatti all'interno del progetto |

| creato da (utente) | Utente che ha creato il progetto |

| creato in | Al momento della creazione del progetto |

| tag | Tag di sistema o personalizzati associati all'artefatto |

| Collaboratori | Chi sono stati aggiunti come collaboratori al progetto; questa intestazione è visibile solo per i progetti scaricati dalle pagine Progetti personali e Progetti condivisi |

Quando si scaricano i dettagli del progetto (artefatti) da un progetto, vengono esportate le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| artefatto | Valore dell'artefatto (ad esempio, indirizzo IP, dominio, host, valore WHOIS o certificato SHA-1) |

| digitare | Tipo di artefatto (ad esempio, IP, dominio, host, organizzazione WHOIS, telefono WHOIS o certificato SHA-1) |

| creato | Data e ora (in formato mm/gg/aaaa hh:mm ) quando l'artefatto è stato aggiunto al progetto |

| creatore | Email indirizzo dell'utente che ha aggiunto l'artefatto |

| context | Come l'artefatto è stato aggiunto al progetto |

| tag | Tag di sistema o personalizzati associati all'artefatto |

| Collaboratori | Chi sono stati aggiunti come collaboratori al progetto; questa intestazione è visibile solo per i progetti scaricati dalle pagine Progetti personali e Progetti condivisi |

Il download degli indicatori di intelligence sulle minacce pubblico o riskiq esporta le intestazioni seguenti:

| Intestazione | Descrizione |

|---|---|

| digitare | Tipo di indicatore (ad esempio, indirizzo IP, certificato, dominio o SHA-256) |

| valore | Valore dell'indicatore (ad esempio, indirizzo IP, dominio o nome host) |

| source | Origine indicatore (RiskIQ o OSINT) |